SSH означает Безопасная оболочка - это сетевой протокол, используемый для доступа к удаленному компьютеру с целью выполнения сетевых служб командной строки и других команд по сети. SSH известен своей высокой безопасностью, криптографическим поведением и наиболее широко используется сетевыми администраторами в первую очередь для управления удаленными веб-серверами.

Здесь в этом Вопросы на собеседовании статьи серии, мы представляем несколько полезных 10 вопросов по SSH (Secure Shell) и их ответы.

Отвечать :По умолчанию SSH настроен на порт 22. Мы можем изменить или установить собственный номер порта для SSH в файле конфигурации.

Мы можем проверить номер порта SSH, запустив один из приведенных ниже сценариев непосредственно на терминале.

# grep Порт / etc / ssh / sshd_config [Вкл. Красная Шапка на базе систем] # grep Port / etc / ssh / ssh_config [Вкл. Debian основанные системы]

Чтобы изменить порт SSH, нам нужно изменить конфигурационный файл SSH, который находится по адресу ‘

/etc/ssh/sshd_config' или '/etc/ssh/ssh_config‘.# nano / etc / ssh / sshd_config [Вкл. Красная Шапка на основе систем] # nano / etc / ssh / ssh_config [Вкл. Debian основанные системы]

Ищите линию.

Порт 22

И замените "22‘С любым номером порта, занятым UN, скажите‘1080‘. Сохраните файл и перезапустите службу SSH, чтобы изменения вступили в силу.

# перезапуск службы sshd [Вкл. Красная Шапка на базе систем] # перезапуск службы ssh [Вкл. Debian основанные системы]

Отвечать :Вышеуказанное действие можно реализовать в файле конфигурации. Нам нужно изменить параметр «PermitRootLogin» на «no» в файле конфигурации, чтобы отключить прямой вход в систему с правами root.

Чтобы отключить вход в систему с root-доступом по SSH, откройте файл конфигурации, расположенный по адресу ‘/etc/ssh/sshd_config' или '/etc/ssh/ssh_config‘.

# nano / etc / ssh / sshd_config [Вкл. Красная Шапка на базе систем] # нано-порт / etc / ssh / ssh_config [Вкл. Debian основанные системы]

Измените параметр ‘PermitRootLogin' к 'нет‘И перезапустите службу SSH, как показано выше.

Отвечать :И SSH, и Telnet являются сетевым протоколом. Обе службы используются для подключения и связи с другим компьютером по сети. SSH использует порт 22, а Telnet по умолчанию использует порт 23. Telnet отправляет данные в простом текстовом и незашифрованном формате, который может понять каждый, тогда как SSH отправляет данные в зашифрованном формате. Не говоря уже о том, что SSH более безопасен, чем Telnet, и поэтому SSH предпочтительнее Telnet.

Отвечать :Да! Можно войти на удаленный SSH-сервер без ввода пароля. Нам нужно использовать технологию ssh-keygen для создания открытых и закрытых ключей.

Создавать ssh-keygen используя команду ниже.

$ ssh-keygen

Скопируйте открытые ключи на удаленный хост, используя команду ниже.

$ ssh-copy-id -i /home/USER/.ssh/id_rsa.pub УДАЛЕННЫЙ-СЕРВЕР

Примечание: Заменять ПОЛЬЗОВАТЕЛЬ с именем пользователя и УДАЛЕННЫЙ СЕРВЕР по адресу удаленного сервера.

В следующий раз, когда мы попытаемся войти на SSH-сервер, он позволит войти без запроса пароля, используя генерацию ключей. Для более подробных инструкций прочтите как войти на удаленный SSH-сервер без пароля.

Отвечать :Да! Можно разрешить пользователям и группам доступ к SSH-серверу.

Здесь нам снова нужно отредактировать файл конфигурации службы SSH. Откройте файл конфигурации и добавьте пользователей и группы внизу, как показано ниже, а затем перезапустите службу.

РазрешитьПользователям Tecmint Tecmint1 Tecmint2. AllowGroups группа_1 группа_2 группа_3

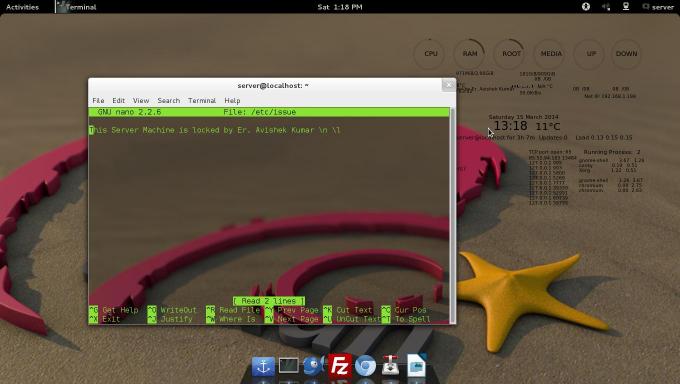

Отвечать :Чтобы добавить приветственное / предупреждающее сообщение, как только пользователь вошел на сервер SSH, нам нужно отредактировать файл с именем «/ etc / issue» и добавить туда сообщение.

# nano / etc / issue

И добавьте свое собственное сообщение в этот файл. См. Ниже снимок экрана, на котором отображается настраиваемое сообщение, как только пользователь вошел на сервер.

Отвечать :SSH использует два протокола - протокол 1 и протокол 2. Протокол 1 старше протокола 2. Протокол 1 менее безопасен, чем протокол 2, и его следует отключить в файле конфигурации.

Опять же, нам нужно открыть файл конфигурации SSH и добавить / отредактировать строки, как показано ниже.

# протокол 2,1 к протоколу 2

Сохраните файл конфигурации и перезапустите службу.

Отвечать :Да! мы можем найти неудачные попытки входа в систему в файле журнала, созданном в местоположении «/ var / log / secure». Мы можем создать фильтр с помощью команды grep, как показано ниже.

# cat / var / log / secure | grep «Не удалось ввести пароль для»

Примечание: Команда grep может быть изменена любым другим способом для получения того же результата.

Отвечать :Да! Мы можем копировать файлы через SSH с помощью команды SCP, что означает «Secure CopY». SCP копирует файл с помощью SSH и очень безопасен в работе.

Фиктивная команда SCP в действии изображена ниже:

$ scp text_file_to_be_copied [электронная почта защищена]_Host_server: / Путь / К / Удаленный / Каталог

Для получения более практических примеров того, как копировать файлы / папки с помощью команды scp, прочтите 10 команд SCP для копирования файлов / папок в Linux.

Отвечать :Да! Мы можем передавать входные данные в SSH из локального файла. Мы можем сделать это так же, как и в языке сценариев. Вот простая однострочная команда, которая будет передавать входные данные из локальных файлов в SSH.

# ssh [электронная почта защищена]SSH - очень горячая тема с точки зрения интервью во все времена. Вышеупомянутые вопросы наверняка расширили бы ваши знания.

На этом пока все. Скоро я напишу еще одну интересную статью. А пока оставайтесь с нами и подключайтесь к Tecmint. Не забудьте оставить свой ценный отзыв в разделе комментариев.