SSH înseamnă Secure Shell este un protocol de rețea, utilizat pentru a accesa mașina la distanță pentru a executa servicii de rețea în linie de comandă și alte comenzi pe o rețea. SSH este cunoscut pentru comportamentul său criptografic de înaltă securitate și este cel mai utilizat de administratorii de rețea pentru a controla în primul rând serverele web la distanță.

Aici, în asta Intrebari de interviu articol de serie, vă prezentăm câteva utile 10 întrebări SSH (Secure Shell) și răspunsurile lor.

Răspuns :SSH este configurat în portul 22, în mod implicit. Putem schimba sau seta numărul portului personalizat pentru SSH în fișierul de configurare.

Putem verifica numărul de port al SSH executând scriptul de linie de mai jos, direct pe terminal.

# grep Port / etc / ssh / sshd_config [Activat palarie rosie sisteme bazate] # grep Port / etc / ssh / ssh_config [On Debian sisteme bazate pe]

Pentru a schimba portul SSH, trebuie să modificăm fișierul de configurare al SSH care se află la ‘/etc/ssh/sshd_config'Sau'/etc/ssh/ssh_config‘.

# nano / etc / ssh / sshd_config [Activat palarie rosie sisteme bazate] # nano / etc / ssh / ssh_config [On Debian sisteme bazate pe]

Căutați linia.

Portul 22

Și înlocuiți „22„Cu orice număr de port angajat de ONU spuneți„1080‘. Salvați fișierul și reporniți serviciul SSH pentru a efectua modificările.

# service sshd restart [Activat palarie rosie sisteme bazate] # service ssh restart [On Debian sisteme bazate pe]

Răspuns :Acțiunea de mai sus poate fi implementată în fișierul de configurare. Trebuie să schimbăm parametrul „PermitRootLogin” la „nu” în fișierul de configurare pentru a dezactiva conectarea directă la root.

Pentru a dezactiva autentificarea SSH root, deschideți fișierul de configurare situat la ‘/etc/ssh/sshd_config'Sau'/etc/ssh/ssh_config‘.

# nano / etc / ssh / sshd_config [Activat palarie rosie sisteme bazate] # nano Port / etc / ssh / ssh_config [On Debian sisteme bazate pe]

Modificați parametrul „PermitRootLogin' la 'Nu‘Și reporniți serviciul SSH așa cum se arată mai sus.

Răspuns :Atât SSH, cât și Telnet sunt Protocol de rețea. Ambele servicii sunt utilizate pentru a vă conecta și a comunica cu o altă mașină prin rețea. SSH folosește Portul 22 și Telnet folosește portul 23 în mod implicit. Telnet trimite date în text simplu și în format necriptat pe care toată lumea îl poate înțelege, în timp ce SSH trimite date în format criptat. Ca să nu mai vorbim de SSH este mai sigur decât Telnet și, prin urmare, SSH este preferat față de Telnet.

Răspuns :Da! Este posibil să vă conectați la un server SSH la distanță fără a introduce parola. Trebuie să folosim tehnologia ssh-keygen pentru a crea chei publice și private.

Crea ssh-keygen folosind comanda de mai jos.

$ ssh-keygen

Copiați cheile publice pe gazda la distanță folosind comanda de mai jos.

$ ssh-copy-id -i /home/USER/.ssh/id_rsa.pub REMOTE-SERVER

Notă: A inlocui UTILIZATOR cu numele de utilizator și SERVER LA DISTANTA prin adresa serverului la distanță.

Data viitoare când vom încerca să ne conectăm la serverul SSH, va permite conectarea fără a cere parola, folosind keygen. Pentru instrucțiuni mai detaliate, citiți cum se conectează serverul SSH la distanță fără parolă.

Răspuns :Da! Este posibil să permiteți utilizatorilor și grupurilor să aibă acces la serverul SSH.

Aici trebuie să edităm din nou fișierul de configurare al serviciului SSH. Deschideți fișierul de configurare și adăugați utilizatori și grupuri în partea de jos așa cum se arată mai jos și apoi reporniți serviciul.

AllowUsers Tecmint Tecmint1 Tecmint2. AllowGroups group_1 group_2 group_3

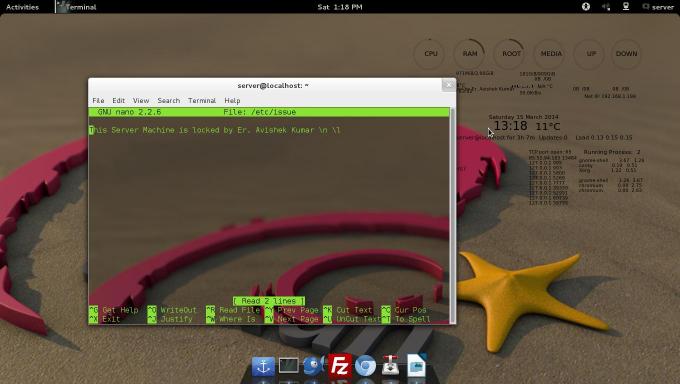

Răspuns :Pentru a adăuga un mesaj de întâmpinare / avertisment imediat ce un utilizator s-a conectat la serverul SSH, trebuie să edităm fișierul numit „/ etc / issue” și să adăugăm un mesaj acolo.

# nano / etc / issue

Și adăugați mesajul personalizat în acest fișier. Vedeți, mai jos, o captură de ecran care afișează un mesaj personalizat imediat ce utilizatorul s-a conectat la server.

Răspuns :SSH utilizează două protocoale - Protocolul 1 și Protocolul 2. Protocolul 1 este mai vechi decât protocolul 2. Protocolul 1 este mai puțin sigur decât protocolul 2 și ar trebui să fie dezactivat în fișierul de configurare.

Din nou, trebuie să deschidem fișierul de configurare SSH și să adăugăm / edităm liniile așa cum se arată mai jos.

# protocol 2,1 la Protocolul 2

Salvați fișierul de configurare și reporniți serviciul.

Răspuns :Da! putem găsi încercările eșuate de autentificare în fișierul jurnal creat la locația ‘/ var / log / secure’. Putem realiza un filtru folosind comanda grep așa cum se arată mai jos.

# cat / var / log / secure | grep „Parola eșuată pentru”

Notă: Comanda grep poate fi modificată în orice alt mod pentru a produce același rezultat.

Răspuns :Da! Putem copia fișiere prin SSH folosind comanda SCP, înseamnă „Secure CopY”. SCP copiază fișierul folosind SSH și este foarte sigur în funcționare.

O comandă fictivă SCP în acțiune este descrisă mai jos:

$ scp text_file_to_be_copied [e-mail protejat]_Host_server: / Path / To / Remote / Directory

Pentru exemple mai practice despre cum să copiați fișiere / foldere utilizând comanda scp, citiți 10 comenzi SCP pentru a copia fișiere / foldere în Linux.

Răspuns :Da! Putem transmite intrarea către SSH dintr-un fișier local. Putem face acest lucru simplu, așa cum facem în limbajul de scriptare. Iată o comandă simplă cu un singur liner, care va transmite intrarea din fișierele locale către SSH.

# ssh [e-mail protejat]SSH este un subiect foarte fierbinte din punct de vedere al interviului, din toate timpurile. Întrebările de mai sus s-ar fi adăugat cu siguranță la cunoștințele dvs.

Asta este tot pentru acum. În curând voi fi aici cu un alt articol interesant. Până atunci rămâneți conectat și conectați la Tecmint. Nu uitați să ne furnizați feedback-ul dvs. valoros în secțiunea noastră de comentarii.