У вівторок, 19 березняго один з. найбільший у світі виробник алюмінію, Norsk Hydro бореться з атакою викупників.

Завдяки заводам, що базуються в США, екструзійних металів та інших прокатних цехів, які змінювали злитки алюмінію. для передач, машини для будівельників, автовиробників та інших галузей промисловості довелося закрити. вниз. Ситуація зараз контрольована, оскільки компанія мала хороші резервні плани. Більше того, компанія перевела діяльність своїх негабаритних заводів у Норвегії на. посібник.

У заяві, опублікованій у компанії Facebook. сказав: “Hydro працює над стримуванням та нейтралізацією атаки, але поки що не робить цього. знати всю ступінь ситуації ".

Вони повідомили фондовий ринок, що перейшли до інструкцій. операцій. Хто-небудь знає, в чому справа?

- Кевін Бомонт?? ♀️ (@GossiTheDog)Березень. 19, 2019

З цією атакою пекуче питання типу як. викупники входять в систему компанії, як вона працює, як це називається, що робити, щоб бути в безпеці стенди. вгору.

Відповідь на яку знайти не важко.

Прочитавши далі, ви отримаєте інформацію. про програм-вимагачів, як воно використовує систему тощо.

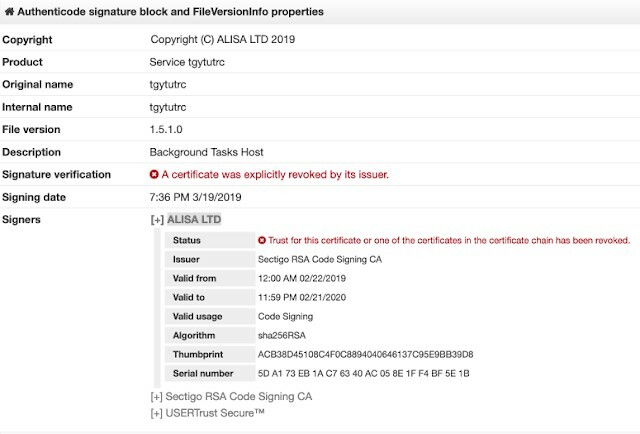

Перш за все, згідно з. Зловмисники Норвезького органу національної безпеки (NNSA) скористались викликом-програмою LockerGoga.

До. доставляти викупники до кінцевих точок, це була власна служба Active Directory компанії. застосовується проти нього.

Це не вперше. з'явилося програм-вимагачів. LockerGoga використовувався для нападу та вимагання грошей. Французька інженерна фірма Altran Technologies у січні.

“LockerGoga використовується лише в обмежених цілеспрямованих атаках. У ньому немає «розповсюджувача», він не схожий на WannaCry чи NotPetya. Він повинен бути розгорнутий зловмисником, який уже має доступ адміністратора " - сказав Бомонт через Twitter.

У наші дні отримання доступу до адміністративних сайтів є. нічого страшного. Хакери використовують найпоширеніший підхід, тобто отримують грубий примус. облікові дані протоколу віддаленого робочого столу з ринків кіберзлочинності. За допомогою. ці дані вони легко входять в мережу організації, вивчають її та. здійснити наліт на систему для отримання конфіденційних даних, перш ніж навіть використовувати програму-вимагатель для. монетизація.

LockerGoga - досить новий штам. програма-вимагатель, яка шифрує комп'ютерні файли та вимагає викуп, щоб їх розшифрувати. Це вимога-зашифрувач шифрує файли DLL і встановлюється вручну. Зловмисники ззаду. він в основному використовує Active Directory для розповсюдження програм-вимог.

У випадку з Norsk Hydro є підозра, що для розповсюдження LockerGoga використовувались фішинг-кампанії. Крім того, на момент написання статті для LockerGoga не було доступно інструмент для розшифровки. Найкращий захист від програми-вимагателя - обережність, дотримання від фішингових атак та запуск оновленого антивірусу та інших засобів захисту кінцевих точок.

Зловмисники, що стоять за LockerGoga, використовують класичний підхід, тобто зловмисне програмне забезпечення шифрує файли з цільовим розширенням, а потім залишає викупну записку, як у випадку з Рюком, SamSam

Після встановлення він змінює облікові записи користувачів до. змінює свої паролі та намагається вийти із системи, щоб увійти, щоб переїхати. себе в папці temp і перейменуйте себе за допомогою командного рядка. Плюс, LockerGoga. також шифрує вміст каталогу "Кошик" жертви. Ще одна цікава. Характеристика цього шкідливого програмного забезпечення полягає в тому, що він кодує кожен файл окремо та кожен. файл зашифрований, такий ключ реєстру змінено: (HKEY_CURRENT_USER \ SOFTWARE \ Microsoft \ RestartManager \ Session00 {01-20}.

Зазвичай. програма-вимагатель не робить цього, оскільки створюються накладні витрати, і вона некомпетентна. підхід.

Плюс, C&C, маяк DNS тощо. не є. додано до коду шкідливого програмного забезпечення, тому припущення є намірами LockerGoga. є зривом, а не шпигунством.

Після зашифрування файлів, LockerGoga залишає. наступне повідомлення про викуп у файлі .txt.

Окрім цього, ще одна цікава річ. про LockerGoga - викупна записка не включає адресу гаманця для біткойна. або гаманець Monero. Він просто включає дві електронні адреси для зв’язку зі зловмисним програмним забезпеченням. дистриб'ютор. Плюс до того, щоб збільшити ймовірність отримання викупу. зловмисники пропонують безкоштовно розшифрувати невелику кількість зашифрованих файлів.

Оскільки цільові файли зашифровані, а в кінці імені файлу додано розширення .locked, ви можете визначити, що ви заражені.

Перш за все, ці атаки, що створюють проблеми, не націлені на якийсь конкретний сегмент. Фізичні особи, компанії

Крім того, виплата викупу не є рішенням, оскільки виграш лише допоможе зловмисникові розробити більш досконалі шкідливі програми. Також, знаючи, що їм заплатять, заохочуватимуть злочинця. напад.

Приклади. руйнівних атак-вимагачів:

Не Петя Атака призвела до збитків компаніям-постачальникам на 10 млрд доларів

Дотримуючись цих певних практик, ви. може захищатися від таких програм-вимагачів, як LockerGoga:

Підсумок:

Дані є цінним ресурсом для. приватні особи, організації та зловмисники. Будь то імідж чи корпоративний. документ цінні. Тому нам потрібно його захищати. Кіберзлочинці. стежте за цим, щоб вкрасти його і заробити гроші. Одна безглузда помилка з нашого кінця. може призвести до серйозних збитків.

Частота атак-вимагачів над. за останні кілька років збільшився, і він використовується не лише для отримання прибутку. також використовується для порушення роботи мережі та для приховування. треків. LockerGoga, як новий штам, може не мати вишуканості, але. це ще один приклад того, як програма-вимагатель може завдати шкоди, використовуючи кредит. проти організації чи особи. Тому будьте обережні та зберігайте безпеку. До. захищайтеся від атак-вимагачів, завжди робіть резервну копію важливих даних. і постійно оновлювати систему.

Сподіваємось, вам сподобалась стаття. хочу, щоб ви залишалися з нами в курсі останніх новин безпеки. Підписка на. TweakLibrary, натиснувши піктограму дзвоника, допоможе вам отримувати сповіщення та. стежте за нами. Залиште. ми коментуємо в розділі нижче.