Цей підручник покаже вам, як додати секунду Самба4 контролер домену, надається Ubuntu 16.04 сервер, до існуючого Samba AD DC ліс, щоб забезпечити ступінь балансування навантаження/відновлення після відмови для деяких важливих служб AD DC, особливо для таких сервісів, як схема LDAP DNS та AD DC з базою даних SAM.

Ця стаття - це Частина 5 з Samba4 AD DC серії наступним чином:

1. Перш ніж почати фактично приєднувати домен для другого DC, вам потрібно подбати про кілька початкових налаштувань. По -перше, переконайтесь, що ім'я хоста системи, до якої буде інтегровано Samba4 AD DC містить описову назву.

Припускаючи, що ім'я хоста першої передбаченої області називається

adc1, можна назвати другий DC за допомогою adc2 для того, щоб забезпечити послідовну схему іменування для ваших контролерів домену.

Щоб змінити систему ім'я хоста Ви можете виконати команду нижче.

# hostnamectl set-hostname adc2.

інакше ви можете редагувати вручну /etc/hostname файл і додайте новий рядок з бажаною назвою.

# nano /etc /hostname.

Тут додайте ім’я хоста.

adc2.

2. Далі відкрийте файл роздільної здатності локальної системи та додайте запис із IP -адресою, яка вказує на коротке ім’я та ІМЯ основного контролера домену, як показано на скріншоті нижче.

У цьому посібнику основна назва DC - це adc1.tecmint.lan і це вирішується 192.168.1.254 IP-адреса.

# nano /etc /hosts.

Додайте наступний рядок:

IP_ основного_контролю постійного клієнта.

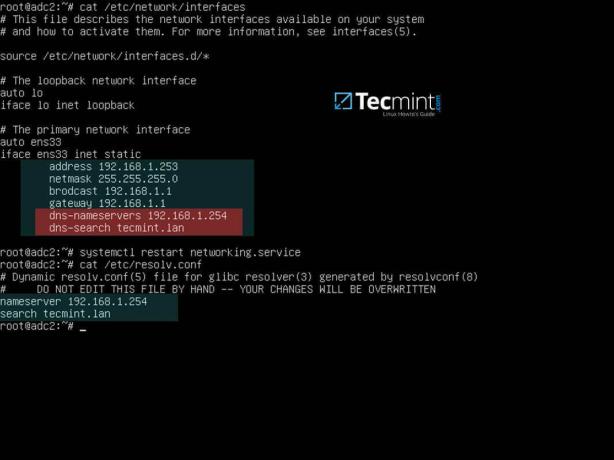

3. На наступному кроці відкрийте /etc/network/interfaces та призначте статичну IP -адресу для вашої системи, як показано на скріншоті нижче.

Зверни увагу на dns-сервери імен та dns-пошук змінні. Ці значення слід налаштувати так, щоб вони вказували на IP -адресу первинного пристрою Samba4 AD DC і сферу для того, щоб роздільна здатність DNS працювала коректно.

Перезавантажте демона мережі, щоб відобразити зміни. Перевірити /etc/resolv.conf файл, щоб переконатися, що обидва значення DNS з вашого мережевого інтерфейсу оновлено до цього файлу.

# nano/etc/network/інтерфейси.

Відредагуйте та замініть власними налаштуваннями IP:

auto ens33. iface ens33 inet статична адреса 192.168.1.253 маска мережі 255.255.255.0 Broadcast 192.168.1.1 шлюз 192.168.1.1 dns-сервери імен 192.168.1.254 dns-search tecmint.lan.

Перезапустіть мережеву службу та підтвердьте зміни.

# systemctl перезавантажте networking.service. # cat /etc/resolv.conf.

dns-пошук value автоматично додаватиме доменне ім’я, коли ви запитуватимемо хост за його коротким іменем (буде формувати повну доменну імену).

4. Щоб перевірити, чи працює роздільна здатність DNS належним чином, видайте серію пінг команди проти короткого імені вашого домену, повного домену та області, як показано на скріншоті нижче.

У всіх цих випадках Samba4 AD DC DNS сервер повинен відповісти IP -адресою вашого головного домену.

5. Останній додатковий крок, над яким потрібно подбати - це синхронізація часу з вашим основним контролером домену. Цього можна досягти шляхом установки NTP клієнтської утиліти у вашій системі, виконавши наступну команду:

# apt-get install ntpdate.

6. Припустимо, що ви хочете вручну примусово синхронізувати час samba4 AD DC, біжи ntpdate команду проти первинного DC, видавши таку команду.

# ntpdate adc1.

7. Для того, щоб записатися Ubuntu 16.04 системи у ваш домен, спочатку встановіть Самба4, Керберос client та кілька інших важливих пакетів для подальшого використання з офіційних сховищ Ubuntu, виконавши команду нижче:

# apt-get install samba krb5-user krb5-config winbind libpam-winbind libnss-winbind.

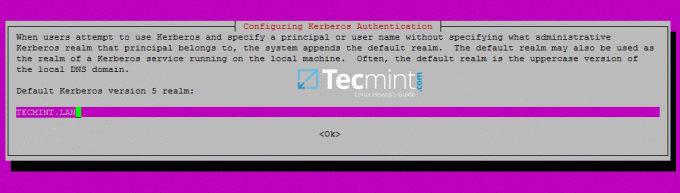

8. Під час встановлення вам потрібно буде вказати ім’я області Kerberos. Введіть своє доменне ім'я з великими літерами і натисніть [Enter] ключ для завершення процесу встановлення.

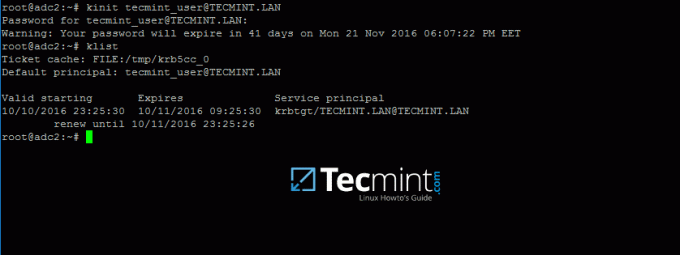

9. Після завершення встановлення пакетів перевірте налаштування, попросивши квиток Kerberos для адміністратора домену за допомогою kinit команду. Використовуйте klist команда до списку надано квиток Kerberos.

# kinit [захищена електронною поштою]_DOMAIN.TLD. # klist.

10. Перш ніж інтегрувати машину в Samba4 DC, спочатку переконайтеся, що всі демони Samba4, запущені у вашій системі, зупинені, а також перейменуйте стандартний файл конфігурації Samba, щоб розпочати очищення. Під час надання контролера домену, samba створить новий файл конфігурації з нуля.

# systemctl зупинити samba-ad-dc smbd nmbd winbind. # mv /etc/samba/smb.conf /etc/samba/smb.conf.initial.

11. Щоб розпочати процес приєднання домену, спочатку лише запустіть samba-ad-dc демон, після чого ви запустите самба-інструмент команду приєднатися до області за допомогою облікового запису з правами адміністратора у вашому домені.

# домен samba -tool приєднуйтесь до вашого домену DC -U "ваш_домен_адмін"

Витяг з інтеграції домену:

# samba -tool домену приєднатися до tecmint.lan DC -U "tecmint_user"

Пошук записуваного DC для домену 'tecmint.lan' Знайдено DC adc1.tecmint.lan. Пароль для [WORKGROUP \ tecmint_user]: робоча група - TECMINT. царство - tecmint.lan. перевірка sAMAccountName. Видалено CN = ADC2, CN = Комп'ютери, DC = tecmint, DC = lan. Додавання CN = ADC2, OU = контролери домену, DC = tecmint, DC = lan. Додавання CN = ADC2, CN = сервери, CN = Назва за замовчуванням першого сайту, CN = Сайти, CN = Конфігурація, DC = tecmint, DC = lan. Додавання CN = налаштувань NTDS, CN = ADC2, CN = сервери, CN = Назва за замовчуванням-перший сайт, CN = Сайти, CN = Конфігурація, DC = tecmint, DC = lan. Додавання SPN до CN = ADC2, OU = контролери домену, DC = tecmint, DC = lan. Встановлення пароля облікового запису для ADC2 $ Увімкнення облікового запису. Виклик голого забезпечення. Пошук адрес IPv4. Пошук адрес IPv6. Адреса IPv6 не буде призначена. Налаштування share.ldb. Налаштування секретів.ldb. Налаштування реєстру. Налаштування бази привілеїв. Налаштування idmap db. Налаштування SAM db. Налаштування розділів і налаштувань sam.ldb. Налаштування sam.ldb rootDSE. Попереднє завантаження схем Samba 4 та AD. Конфігурація Kerberos, придатна для Samba 4, була створена за адресою /var/lib/samba/private/krb5.conf. Забезпечення для домену DN DC = tecmint, DC = lan. Початок реплікації. DN-схема [CN = Схема, CN = Конфігурація, DC = tecmint, DC = lan] об'єкти [402/1550] linked_values [0/0] DN-схема [CN = Схема, CN = Конфігурація, DC = tecmint, DC = lan] об'єкти [804/1550] linked_values [0/0] DN-схема [CN = Схема, CN = Конфігурація, DC = tecmint, DC = lan] об'єкти [1206/1550] linked_values [0/0] DN-схема [CN = Схема, CN = Конфігурація, DC = tecmint, DC = lan] об'єкти [1550/1550] linked_values [0/0] Аналізувати та застосовувати об’єкти схеми. Розділ [CN = Конфігурація, DC = tecmint, DC = lan] об'єкти [402/1614] пов'язані_значення [0/0] Розділ [CN = Конфігурація, DC = tecmint, DC = lan] об'єкти [804/1614] пов'язані_значення [0/0] Розділ [CN = Конфігурація, DC = tecmint, DC = lan] об'єкти [1206/1614] пов'язані_значення [0/0] Розділ [CN = Конфігурація, DC = tecmint, DC = lan] об'єкти [1608/1614] пов'язані_значення [0/0] Розділ [CN = Конфігурація, DC = tecmint, DC = lan] об'єкти [1614/1614] пов'язані_значення [28/0] Тиражування критичних об’єктів з базового DN домену. Розділ [DC = tecmint, DC = lan] об'єктів [97/97] пов'язані_значення [24/0] Розділ [DC = tecmint, DC = lan] об'єктів [380/283] пов'язані_значення [27/0] Зроблено з завжди реплікаційною NC (база, конфігурація, схема) Відтворення DC = DomainDnsZones, DC = tecmint, DC = lan. Розділ [DC = DomainDnsZones, DC = tecmint, DC = lan] об’єктів [45/45] зв’язані_значення [0/0] Відтворення DC = ForestDnsZones, DC = tecmint, DC = lan. Розділ [DC = ForestDnsZones, DC = tecmint, DC = lan] об'єктів [18/18] пов'язані_значення [0/0] Заповнення бази даних SAM. Надсилання DsReplicaUpdateRefs для всіх реплікованих розділів. Налаштування isSynchronized та dsServiceName. Створення бази секретів. Приєднався до домену TECMINT (SID S-1-5-21-715537322-3397311598-55032968) як DC.

12. Після того, як Ubuntu із програмним забезпеченням samba4 було інтегровано у домен, відкрийте основний файл конфігурації samba та додайте такі рядки:

# nano /etc/samba/smb.conf.

Додайте наступний уривок до файлу smb.conf.

експедитор dns = 192.168.1.1. idmap_ldb: використовувати rfc2307 = так, оболонка шаблону = /bin /bash winbind використовувати домен за замовчуванням = справжній автономний вхід winbind = помилковий winbind nss info = rfc2307 користувачі переліку winbind = так групи переліку winbind = так.

Замінити IP -адреса експедитора dns адресу з власною IP -адресою пересилача DNS. Samba пересилає на цю IP -адресу всі запити щодо дозволу DNS, що знаходяться за межами авторитетної зони вашого домену.

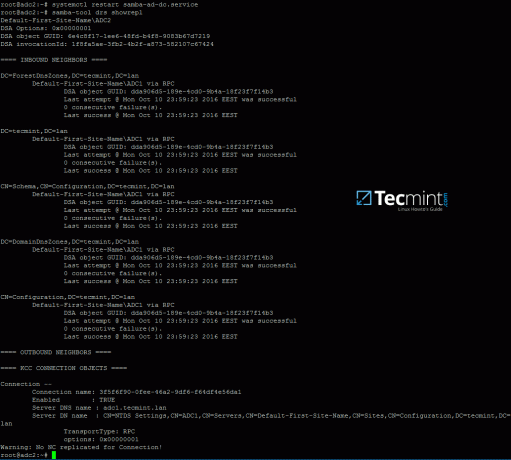

13. Нарешті, перезапустіть демон samba, щоб відобразити зміни, і перевірте активну реплікацію каталогів, виконавши такі команди.

# systemctl перезапустити samba-ad-dc. # samba-tool drs showrepl.

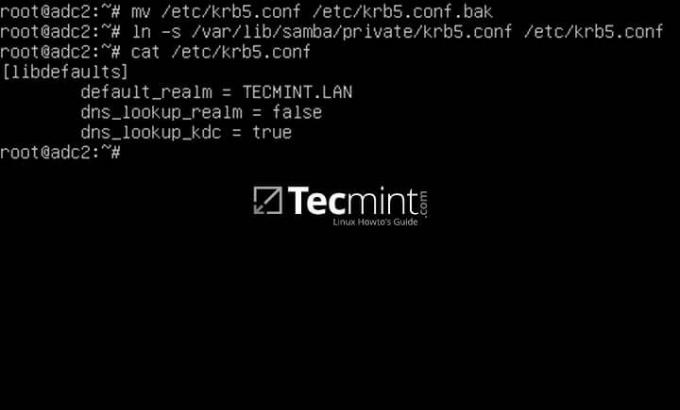

14. Крім того, перейменуйте початковий файл конфігурації Kerberos з /etc шлях і замінити його новим krb5.conf файл конфігурації, створений samba під час надання домену.

Файл знаходиться у /var/lib/samba/private каталогу. Для посилання на цей файл використовуйте символьну посилання Linux /etc каталогу.

# mv /etc/krb5.conf /etc/krb5.conf.initial. # ln -s /var/lib/samba/private/krb5.conf/etc/ # cat /etc/krb5.conf.

15. Також перевірте автентифікацію Kerberos за допомогою samba krb5.conf файл. Запитайте квиток для користувача -адміністратора та перелічіть кешований квиток, виконавши наведені нижче команди.

# kinit адміністратор. # klist.

16. Перший тест, який потрібно виконати - це DNS DNS Samba4 дозволу. Щоб перевірити дозвіл DNS домену, запитайте ім’я домену за допомогою господар команду проти кількох важливих записів AD DNS, представлених на скріншоті нижче.

Наразі DNS -сервер повинен відтворити пару з двох IP -адрес для кожного запиту.

# хост your_domain.tld. # host -t SRV _kerberos._udp.your_domain.tld # Запис SRV Kerberos SRV. # host -t SRV _ldap._tcp.your_domain.tld # Запис SRV TAP LDAP.

17. Ці записи DNS також повинні бути видимими з зареєстрованих Машина Windows із встановленими засобами RSAT. Відкрийте DNS -менеджер і розгорніть до записів tcp вашого домену, як показано на зображенні нижче.

18. Наступний тест має вказати, чи реплікація LDAP домену працює належним чином. Використання самба-інструмент, створіть обліковий запис на другому контролері домену та перевірте, чи обліковий запис автоматично копіюється на першому Samba4 AD DC.

# користувач samba-tool додати test_user.

# список користувачів samba-tool | grep test_user.

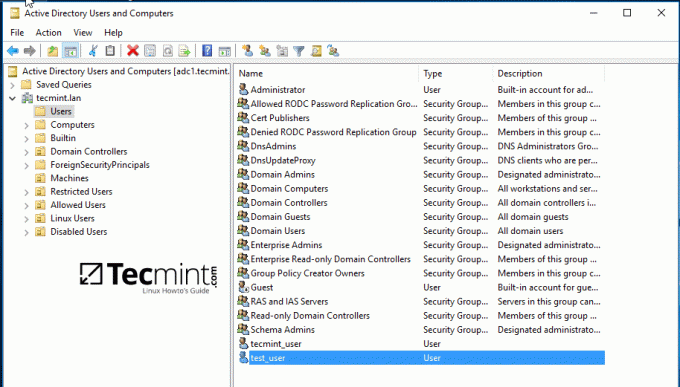

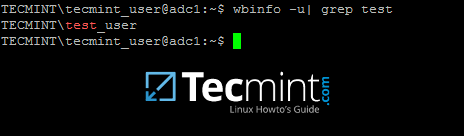

19. Ви також можете створити обліковий запис із a Microsoft AD UC консолі та перевірте, чи обліковий запис відображається на обох контролерах домену.

За замовчуванням обліковий запис слід автоматично створювати на обох контролерах домену samba. Запитайте ім’я облікового запису з adc1 використовуючи wbinfo команду.

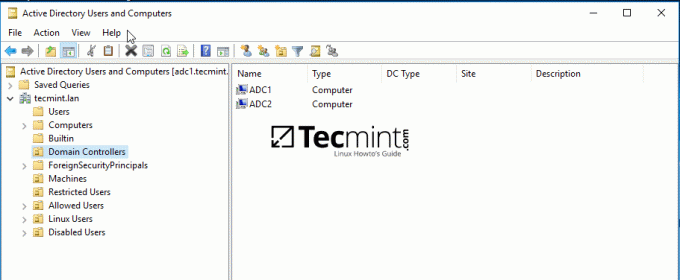

20. По суті, відкритий AD UC консолі з Windows, розгорніть до Контролери домену, і ви побачите обидві зареєстровані машини постійного струму.

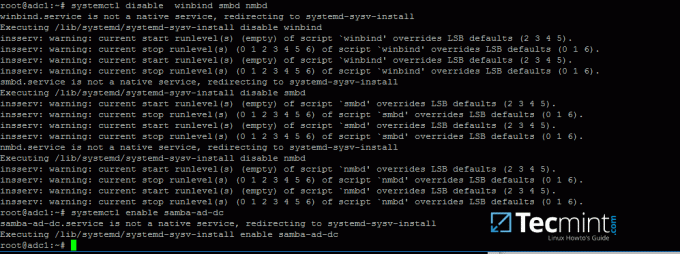

21. Для того, щоб увімкнути послуги samba4 AD DC загальносистемно, спочатку вимкніть деякі старі та невикористані демони Samba та увімкніть лише samba-ad-dc служби, виконавши такі команди:

# systemctl вимкнути smbd nmbd winbind. # systemctl увімкнути samba-ad-dc.

22. Якщо ви віддалено адмініструєте контролер домену Samba4 з клієнта Microsoft або у вас є інші клієнти Linux або Windows, інтегровані у ваш домен, обов’язково вкажіть IP -адресу adc2 комп'ютера до їх мережевого інтерфейсу Налаштування IP -сервера DNS -сервера, щоб отримати рівень надмірності.

Нижче показані скріншоти, які ілюструють конфігурації, необхідні для Windows або клієнта Debian/Ubuntu.

Припускаючи, що перший DC з 192.168.1.254 не працює, змінити порядок IP -адрес DNS -сервера у файлі конфігурації, щоб він не намагався спочатку запитати недоступний DNS -сервер.

Нарешті, якщо ви хочете виконати локальну автентифікацію в системі Linux за допомогою Samba4 Active Обліковий запис каталогу або надайте кореневі права для облікових записів AD LDAP у Linux, прочитайте кроки 2 та 3 у розділі підручник Керуйте інфраструктурою Samba4 AD з командного рядка Linux.