Basit Dizin Erişim Protokolü (LDAP kısaca), dizin hizmetlerine erişmek için endüstri standardı, hafif, yaygın olarak kullanılan bir protokoller kümesidir. Bir rehber hizmeti, her gün erişim, yönetme, düzenleme ve güncelleme için paylaşılan bir bilgi altyapısıdır. kullanıcılar, gruplar, cihazlar, e-posta adresleri, telefon numaraları, ciltler ve diğer pek çok öğe ve ağ kaynakları nesneler.

NS LDAP bilgi modeli girişlere dayanmaktadır. Bir LDAP dizinindeki bir giriş, tek bir birimi veya bilgiyi temsil eder ve bir Ayırt edici adı (DN). Girişin özniteliklerinin her birinin bir türü ve bir veya daha fazla değeri vardır.

Nitelik, bir girdiyle ilişkili bir bilgi parçasıdır. Türler tipik olarak anımsatıcı dizelerdir, örneğin “cnortak ad için ” veya “posta” e-posta adresi için. Her özniteliğe, boşlukla ayrılmış bir listeden oluşan bir veya daha fazla değer atanır.

Aşağıda bilgilerin nasıl düzenlendiğine dair bir örnek verilmiştir. LDAP dizin.

Bu yazıda, nasıl kurulacağını ve yapılandırılacağını göstereceğiz.

OpenLDAP merkezi kimlik doğrulama için sunucu Ubuntu 16.04/18.04 ve CentOS7.1. İlk kurulumla başlayın OpenLDAP, bir açık kaynak uygulaması LDAP ve aşağıdaki komutları kullanan bazı geleneksel LDAP yönetim yardımcı programları.

# yum openldap openldap sunucularını kurun #CentOS 7. $ sudo apt install slapd ldap-utils #Ubuntu 16.04/18.04.

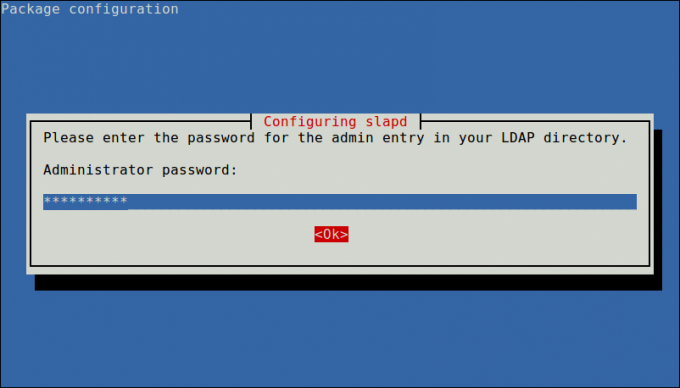

Açık Ubuntu, paket kurulumu sırasında LDAP dizininizdeki yönetici girişi için şifreyi girmeniz, güvenli bir şifre belirlemeniz ve onaylamanız istenecektir.

Kurulum tamamlandığında aşağıda anlatıldığı gibi hizmeti başlatabilirsiniz.

2. Açık CentOS7başlatmak için aşağıdaki komutları çalıştırın. openldap sunucu arka plan programı, önyükleme sırasında otomatik olarak başlamasını sağlayın ve çalışır durumda olup olmadığını kontrol edin (açık Ubuntu hizmet systemd altında otomatik olarak başlatılmalıdır, durumunu kontrol edebilirsiniz):

$ sudo systemctl start slapd. $ sudo systemctl slapd'yi etkinleştirir. $ sudo systemctl durumu slapd.

3. Ardından, isteklere izin ver LDAP sunucu arka plan programı gösterildiği gibi güvenlik duvarı üzerinden.

# firewall-cmd --add-service=ldap #CentOS 7. $ sudo ufw ldap'a izin verir #Ubuntu 16.04/18.04.

Not: LDAP yapılandırmasını manuel olarak düzenlemeniz önerilmez, yapılandırmaları bir dosyaya eklemeniz ve ldapadd veya ldapmodify bunları aşağıda gösterildiği gibi LDAP dizinine yükleme komutu.

4. Şimdi bir OpenLDAP yönetici kullanıcısı oluşturun ve bu kullanıcı için bir parola atayın. Aşağıdaki komutta verilen şifre için bir hash değeri oluşturuluyor, not alın, LDAP konfigürasyon dosyasında kullanacaksınız.

$ slappasswd.

5. Daha sonra bir LDIF dosya (ldaprootpasswd.ldif) LDAP dizinine bir giriş eklemek için kullanılır.

$ sudo vim ldaprootpasswd.ldif.

İçine aşağıdaki içerikleri ekleyin:

dn: olcDatabase={0}yapılandırma, cn=yapılandırma. changetype: değiştir. ekleyin: olcRootPW. olcRootPW: {SSHA}PASSWORD_CREATED.

yukarıdaki nitelik-değer çiftlerini açıklayan:

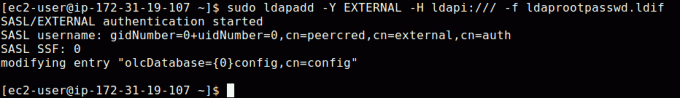

6. Ardından, ldap sunucusuna ve yukarıdaki dosyaya atıfta bulunan URI'yi belirterek karşılık gelen LDAP girişini ekleyin.

$ sudo ldapadd -Y HARİCİ -H ldapi:/// -f ldaprootpasswd.ldif

7. Şimdi için örnek veritabanı yapılandırma dosyasını kopyalayın. tokat içine /var/lib/ldap dizini ve dosya üzerinde doğru izinleri ayarlayın.

$ sudo cp /usr/share/openldap-servers/DB_CONFIG.example /var/lib/ldap/DB_CONFIG. $ sudo chown -R ldap: ldap /var/lib/ldap/DB_CONFIG. $ sudo systemctl yeniden başlatma slapd.

8. Ardından, bazı temel LDAP şemalarını /etc/openldap/schema dizin aşağıdaki gibidir.

$ sudo ldapadd -Y HARİCİ -H ldapi:/// -f /etc/openldap/schema/cosine.ldif $ sudo ldapadd -Y HARİCİ -H ldapi:/// -f /etc/openldap/schema/nis.ldif. $ sudo ldapadd -Y HARİCİ -H ldapi:/// -f /etc/openldap/schema/inetorgperson.ldif.

9. Şimdi etki alanınızı LDAP veritabanına ekleyin ve adlı bir dosya oluşturun. ldapdomain.ldif etki alanınız için.

$ sudo vim ldapdomain.ldif

İçine aşağıdaki içeriği ekleyin (örneği alanınızla ve ŞİFRE'yi daha önce elde edilen karma değerle değiştirin):

dn: olcDatabase={1}monitör, cn=config. changetype: değiştir. değiştirin: olcAccess. olcAccess: {0}to * tarafından dn.base="gidNumber=0+uidNumber=0,cn=peercred, cn=external, cn=auth" tarafından okunur dn.base="cn=Manager,dc=örnek,dc=com" tarafından okunan * yok dn: olcDatabase={2}hdb, cn=config. changetype: değiştir. değiştirin: olcSuffix. olcSonek: dc=örnek,dc=com dn: olcDatabase={2}hdb, cn=config. changetype: değiştir. değiştirin: olcRootDN. olcRootDN: cn=Yönetici,dc=örnek,dc=com dn: olcDatabase={2}hdb, cn=config. changetype: değiştir. ekleyin: olcRootPW. olcRootPW: {SSHA}ŞİFRE dn: olcDatabase={2}hdb, cn=config. changetype: değiştir. ekleyin: olcAccess. olcAccess: {0}to attrs=userPassword, shadowLastChange by dn="cn=Manager,dc=örnek,dc=com" anonim yetkilendirme ile yazma, kendi kendine yazma * yok. olcAccess: {1}to dn.base="" tarafından * okundu. olcAccess: {2}to * by dn="cn=Manager, dc=example, dc=com" tarafından * tarafından yazılır.

10. Ardından yukarıdaki yapılandırmayı aşağıdaki komutla LDAP veritabanına ekleyin.

$ sudo ldapmodify -Y HARİCİ -H ldapi:/// -f ldapdomain.ldif.

11. Bu adımda, listemize bazı girdiler eklememiz gerekiyor. LDAP dizin. adlı başka bir dosya oluşturun baseldapdomain.ldif aşağıdaki içerikle.

dn: dc=örnek, dc=com. nesneSınıfı: üst. nesneSınıfı: dcObject. nesne sınıfı: organizasyon. o: örnek com. dc: örnek dn: cn=Yönetici, dc=örnek, dc=com. nesneSınıfı: organizasyonel Rol. cn: yönetici. açıklama: Dizin Yöneticisi dn: ou=İnsanlar, dc=örnek, dc=com. nesneSınıfı: kuruluşBirimi. ou: Kişiler dn: ou=Grup, dc=örnek, dc=com. nesneSınıfı: kuruluşBirimi. o: Grup

Dosyayı kaydedin ve ardından girişleri LDAP dizinine ekleyin.

$ sudo ldapadd -Y HARİCİ -x -D cn=Yönetici, dc=örnek, dc=com -W -f baseldapdomain.ldif.

12. Bir sonraki adım, bir LDAP kullanıcısı oluşturmaktır. örnek, tek daneve bu kullanıcı için aşağıdaki gibi bir parola belirleyin.

$ sudo useradd tekmint. $ sudo passwd tekmint.

13. Ardından, adlı bir dosyada bir LDAP grubu için tanımları oluşturun. ldapgroup.ldif aşağıdaki içerikle.

dn: cn=Yönetici, ou=Grup, dc=örnek, dc=com. nesneSınıfı: üst. nesneSınıfı: posixGroup. gidNumara: 1005.

Yukarıdaki konfigürasyonda, gidNumber bu GID içinde /etc/group için tek dane ve OpenLDAP dizinine ekleyin.

$ sudo ldapadd -Y HARİCİ -x -W -D "cn=Yönetici, dc=örnek, dc=com" -f ldapgroup.ldif.

14. Ardından, başka bir tane oluşturun LDIF denilen dosya ldapuser.ldif ve kullanıcı için tanımları ekleyin tek dane.

dn: uid=tekmint, ou=İnsanlar, dc=örnek, dc=com. nesneSınıfı: üst. nesneSınıfı: hesap. nesneSınıfı: posixAccount. nesneSınıfı: shadowAccount. cn: tekmint. kullanıcı adı: tekmint. uidNumara: 1005. gidNumara: 1005. homeDizin: /home/tecmint. userPassword: {SSHA}PASSWORD_HERE. loginShell: /bin/bash. kertenkeleler: tekmint. shadowLastChange: 0. gölgeMaks: 0. gölgeUyarı: 0.

ardından yapılandırmayı LDAP dizinine yükleyin.

$ ldapadd -Y HARİCİ -x -D cn=Yönetici, dc=örnek, dc=com -W -f ldapuser.ldif.

Kimlik doğrulama için bir merkezi sunucu kurduktan sonra, son kısım, istemcinin bu kılavuzda açıklandığı gibi LDAP kullanarak kimlik doğrulaması yapmasını sağlamaktır:

Daha fazla bilgi için, adresinden uygun belgelere bakın. OpenLDAP Yazılımı belge kataloğu ve Ubuntu kullanıcıları aşağıdakilere başvurabilir: OpenLDAP sunucu kılavuzu.

OpenLDAP Linux'ta LDAP'nin açık kaynaklı bir uygulamasıdır. Bu yazıda, Ubuntu 16.04/18.04 ve CentOS 7'de merkezi kimlik doğrulama için OpenLDAP sunucusunun nasıl kurulacağını ve yapılandırılacağını gösterdik. Paylaşmak istediğiniz bir soru veya düşünceniz varsa, aşağıdaki yorum formu aracılığıyla bize ulaşmaktan çekinmeyin.