NS สโมสรฟุตบอลลิเวอร์พูล (Linux Foundation Certified Engineer) เป็นมืออาชีพที่มีทักษะที่จำเป็นในการติดตั้ง จัดการ และแก้ไขปัญหาบริการเครือข่ายใน Linux ระบบ และรับผิดชอบการออกแบบ การใช้งาน และการบำรุงรักษาสถาปัตยกรรมระบบอย่างต่อเนื่องใน ครบถ้วน

ขอแนะนำโปรแกรมการรับรองมูลนิธิ Linux

ในโพสต์ก่อนหน้านี้ เราได้พูดถึงวิธีการติดตั้ง ปลาหมึก + ปลาหมึกการ์ด และวิธีการกำหนดค่า squid ให้จัดการหรือจำกัดการร้องขอการเข้าถึงอย่างเหมาะสม โปรดตรวจสอบให้แน่ใจว่าคุณได้อ่านบทช่วยสอนทั้งสองนี้แล้ว และติดตั้งทั้ง Squid และ squidGuard ก่อนดำเนินการต่อขณะที่ตั้งค่าพื้นหลังและบริบทสำหรับ สิ่งที่เราจะกล่าวถึงในโพสต์นี้: การรวม squidguard ในสภาพแวดล้อมของ squid ที่ใช้งานได้เพื่อใช้กฎบัญชีดำและการควบคุมเนื้อหาบนพร็อกซี เซิร์ฟเวอร์

แม้ว่า squidGuard จะเพิ่มประสิทธิภาพและปรับปรุงคุณสมบัติของ Squid ได้อย่างแน่นอน แต่สิ่งสำคัญคือต้องเน้นย้ำถึงสิ่งที่ทำได้และสิ่งที่ไม่สามารถทำได้

squidGuard สามารถใช้เพื่อ:

อย่างไรก็ตาม ไม่สามารถใช้ squidGuard และ Squid เพื่อ:

บัญชีดำ เป็นส่วนสำคัญของ squidGuard โดยพื้นฐานแล้ว ไฟล์เหล่านี้เป็นไฟล์ข้อความธรรมดาที่จะช่วยให้คุณติดตั้งตัวกรองเนื้อหาตามคีย์เวิร์ดเฉพาะได้ มีทั้งบัญชีดำที่ใช้ได้ฟรีและในเชิงพาณิชย์ และคุณสามารถค้นหาลิงก์ดาวน์โหลดใน บัญชีดำปลาหมึก เว็บไซต์ของโครงการ

ในบทช่วยสอนนี้ ฉันจะแสดงวิธีรวมบัญชีดำที่จัดทำโดย Shalla Secure Services ในการติดตั้ง squidGuard ของคุณ บัญชีดำเหล่านี้ฟรีสำหรับการใช้งานส่วนตัว / ไม่ใช่เชิงพาณิชย์และอัปเดตทุกวัน รวมถึง ณ วันนี้ มากกว่า 1,700,000 รายการ.

เพื่อความสะดวก เรามาสร้างไดเร็กทอรีเพื่อดาวน์โหลดแพ็คเกจบัญชีดำ

# mkdir /opt/3rdparty. # cd /opt/3rdparty # wget http://www.shallalist.de/Downloads/shallalist.tar.gz.

ลิงค์ดาวน์โหลดล่าสุดจะพร้อมใช้งานเสมอตามที่ไฮไลต์ด้านล่าง

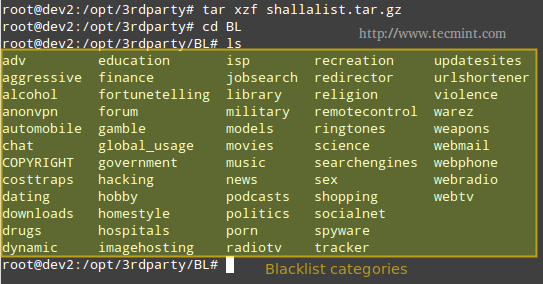

หลังจาก Untaring ไฟล์ที่ดาวน์โหลดใหม่ เราจะเรียกดูบัญชีดำ (BL) โฟลเดอร์

# tar xzf shallalist.tar.gz # cd BL #ลส.

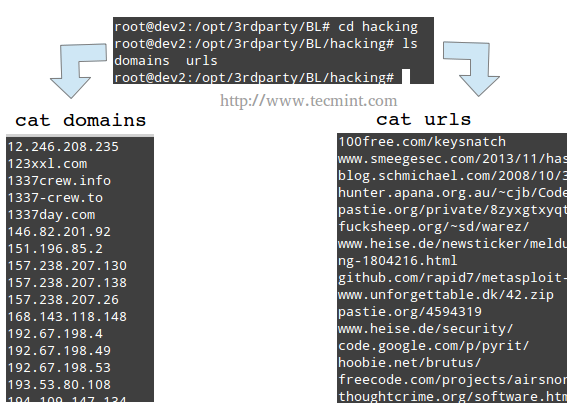

คุณสามารถนึกถึงไดเร็กทอรีที่แสดงในผลลัพธ์ของ ลส เป็นประเภทรายการย้อนหลัง และไดเรกทอรีย่อยที่เกี่ยวข้อง (เป็นทางเลือก) เป็นหมวดหมู่ย่อย ไปจนถึง URL และโดเมนเฉพาะซึ่งแสดงอยู่ในไฟล์ urls และ โดเมนตามลำดับ ดูภาพด้านล่างสำหรับรายละเอียดเพิ่มเติม

การติดตั้งทั้งหมด บัญชีดำ แพ็คเกจหรือแต่ละหมวดหมู่จะดำเนินการโดยการคัดลอก BL ไดเร็กทอรีหรือไดเร็กทอรีย่อยอย่างใดอย่างหนึ่ง ตามลำดับ ไปยัง /var/lib/squidguard/db ไดเรกทอรี

แน่นอนคุณสามารถดาวน์โหลด บัญชีดำ tarball ไปที่ไดเร็กทอรีนี้ตั้งแต่แรก แต่วิธีการที่อธิบายไว้ก่อนหน้านี้ช่วยให้คุณควบคุมหมวดหมู่ที่ควรบล็อก (หรือไม่) ในช่วงเวลาที่กำหนดได้มากขึ้น

ต่อไปฉันจะแสดงวิธีการติดตั้ง anonvpn, แฮ็ค, และ แชท บัญชีดำและวิธีกำหนดค่า squidGuard เพื่อใช้งาน

ขั้นตอนที่ 1: คัดลอกซ้ำ anonvpn, แฮ็ค, และ แชท ไดเรกทอรีจาก /opt/3rdparty/BL ถึง /var/lib/squidguard/db.

# cp -a /opt/3rdparty/BL/anonvpn /var/lib/squidguard/db. # cp -a /opt/3rdparty/BL/hacking /var/lib/squidguard/db. # cp -a /opt/3rdparty/BL/chat /var/lib/squidguard/db.

ขั้นตอนที่ 2: ใช้ไฟล์โดเมนและ URL เพื่อสร้างไฟล์ฐานข้อมูลของ squidguard โปรดทราบว่าคำสั่งต่อไปนี้จะใช้ได้สำหรับการสร้าง .db ไฟล์สำหรับบัญชีดำที่ติดตั้งทั้งหมด แม้ว่าบางหมวดหมู่จะมี 2 หมวดหมู่ย่อยขึ้นไป

# squidGuard -C ทั้งหมด

ขั้นตอนที่ 3: เปลี่ยนความเป็นเจ้าของของ /var/lib/squidguard/db/ ไดเร็กทอรีและเนื้อหาไปยังผู้ใช้พร็อกซี่เพื่อให้ Squid สามารถอ่านไฟล์ฐานข้อมูลได้

# chown -R proxy: proxy /var/lib/squidguard/db/

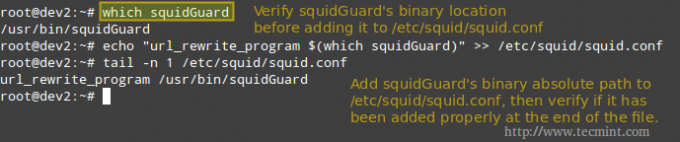

ขั้นตอนที่ 4: กำหนดค่า Squid เพื่อใช้ squidGuard เราจะใช้ Squid's url_rewrite_program คำสั่งใน /etc/squid/squid.conf เพื่อบอกให้ Squid ใช้ squidGuard เป็น URL rewrite / redirector

เพิ่มบรรทัดต่อไปนี้เพื่อ squid.confตรวจสอบให้แน่ใจว่า /usr/bin/squidGuard เป็นเส้นทางที่แน่นอนในกรณีของคุณ

# squidGuard ตัวไหน # echo "url_rewrite_program $(ซึ่ง squidGuard)" >> /etc/squid/squid.conf # tail -n 1 /etc/squid/squid.conf.

ขั้นตอนที่ 5: เพิ่มคำสั่งที่จำเป็นให้กับไฟล์การกำหนดค่าของ squidGuard (อยู่ใน /etc/squidguard/squidGuard.conf).

โปรดดูภาพหน้าจอด้านบน หลังจากโค้ดต่อไปนี้เพื่อการชี้แจงเพิ่มเติม

src localnet { ip 192.168.0.0/24. } dest anonvpn { รายการโดเมน anonvpn/domains urllist anonvpn/urls. } การแฮ็กปลายทาง { การแฮ็กรายการโดเมน/การแฮ็ก URLlist โดเมน/ URLs. } แชทปลายทาง { แชทรายการโดเมน/โดเมน urllist แชท/urls. } acl { localnet { ผ่าน !anonvpn !hacking !chat !in-addr เปลี่ยนเส้นทางทั้งหมด http://www.lds.org } ค่าเริ่มต้น { ไม่มีในเครื่อง } }

ขั้นตอนที่ 6: รีสตาร์ท Squid และทดสอบ

# service squid restart [ระบบที่ใช้ sysvinit / Upstart] # systemctl รีสตาร์ท squid.service [ระบบที่ใช้ systemctl]

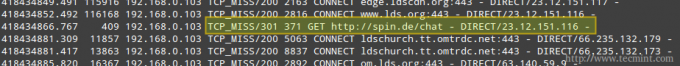

เปิดเว็บเบราว์เซอร์ในไคลเอนต์ภายในเครือข่ายท้องถิ่นและเรียกดูเว็บไซต์ที่พบในไฟล์บัญชีดำ (โดเมนหรือ URL – เราจะใช้ http://spin.de/ แชทในตัวอย่างต่อไปนี้) และคุณจะถูกเปลี่ยนเส้นทางไปยัง URL อื่น www.lds.org ในกรณีนี้.

คุณสามารถตรวจสอบว่ามีการร้องขอไปยังพร็อกซีเซิร์ฟเวอร์ แต่ถูกปฏิเสธ (การตอบสนอง 301 http – ย้ายอย่างถาวร) และถูกเปลี่ยนเส้นทางไปที่ www.lds.org แทนที่.

หากคุณจำเป็นต้องเปิดใช้งานหมวดหมู่ที่ถูกบล็อกในอดีตด้วยเหตุผลบางประการ ให้ลบไดเรกทอรีที่เกี่ยวข้องออกจาก /var/lib/squidguard/db และแสดงความคิดเห็น (หรือลบ) ที่เกี่ยวข้อง acl ใน squidguard.conf ไฟล์.

ตัวอย่างเช่น หากคุณต้องการเปิดใช้งานโดเมนและ URL ที่ขึ้นบัญชีดำโดย anonvpn หมวดหมู่ คุณจะต้องดำเนินการตามขั้นตอนต่อไปนี้

# rm -rf /var/lib/squidguard/db/anonvpn.

และแก้ไข squidguard.conf ไฟล์ตามนี้

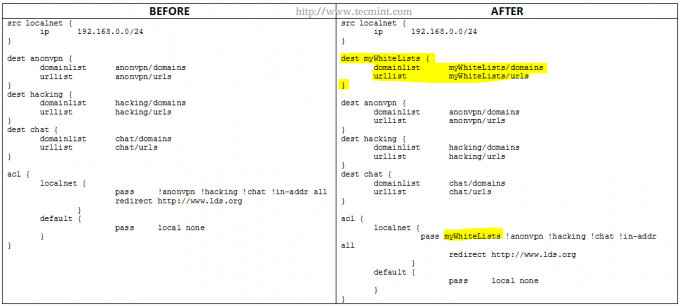

โปรดทราบว่าส่วนที่เน้นสีเหลืองภายใต้ ก่อน ถูกลบไปแล้วใน หลังจาก.

ในบางครั้งคุณอาจต้องการอนุญาตบางอย่าง URL หรือ โดเมนแต่ไม่ใช่ไดเรกทอรีที่ขึ้นบัญชีดำทั้งหมด ในกรณีนั้น คุณควรสร้างไดเร็กทอรีชื่อ myWhiteLists (หรือชื่ออะไรก็ได้ที่คุณเลือก) แล้วใส่คำที่ต้องการ URL และ โดเมน ภายใต้ /var/lib/squidguard/db/myWhiteLists ในไฟล์ชื่อ urls และ domains ตามลำดับ

จากนั้น เริ่มต้นกฎเนื้อหาใหม่เหมือนเมื่อก่อน

# squidGuard -C ทั้งหมด

และแก้ไข squidguard.conf ดังนี้

เช่นเคย ส่วนที่ไฮไลต์ด้วยสีเหลืองแสดงถึงการเปลี่ยนแปลงที่ต้องเพิ่ม โปรดทราบว่า myWhiteLists string ต้องอยู่แถวแรกในแถวที่ขึ้นต้นด้วย pass

สุดท้าย อย่าลืมรีสตาร์ท Squid เพื่อใช้การเปลี่ยนแปลง

หลังจากทำตามขั้นตอนที่อธิบายไว้ในบทช่วยสอนนี้แล้ว คุณควรมีตัวกรองเนื้อหาที่มีประสิทธิภาพและตัวเปลี่ยนเส้นทาง URL ที่ทำงานร่วมกับพร็อกซี Squid ของคุณ หากคุณประสบปัญหาใด ๆ ในระหว่างกระบวนการติดตั้ง / กำหนดค่า หรือมีคำถามหรือความคิดเห็น คุณอาจต้องการอ้างอิงถึง เอกสารทางเว็บของ squidGuard แต่โปรดอย่าลังเลที่จะติดต่อเราโดยใช้แบบฟอร์มด้านล่าง แล้วเราจะติดต่อกลับโดยเร็วที่สุด