ในส่วนแรกของบทความนี้ เราได้อธิบายรายละเอียดเกี่ยวกับวิธีการติดตั้งและกำหนดค่าล่าสุด Nagios 4.4.5 บน RHEL/CentOS 8/7 และ Fedora 30 เซิร์ฟเวอร์ ในบทความนี้เราจะแสดงวิธีการเพิ่ม ลินุกซ์ระยะไกล เครื่องจักรและบริการของ Nagios Monitoring โฮสต์โดยใช้ NRPE ตัวแทน.

เราหวังว่าคุณจะมี Nagios ติดตั้งและทำงานอย่างถูกต้อง ถ้าไม่ โปรดใช้คู่มือการติดตั้งต่อไปนี้เพื่อติดตั้งบนระบบ

เมื่อคุณติดตั้งแล้ว คุณสามารถดำเนินการติดตั้งต่อไปได้ NRPE ตัวแทนของคุณ ลินุกซ์ระยะไกล เจ้าภาพ. ก่อนไปต่อ ขอคำอธิบายสั้นๆ เกี่ยวกับ NRPE.

NS NRPE (Nagios Remote Plugin Executor) ปลั๊กอินช่วยให้คุณตรวจสอบระยะไกลใด ๆ ลินุกซ์/Unix บริการหรืออุปกรณ์เครือข่าย นี้ NRPE แอดออนช่วยให้ Nagios เพื่อตรวจสอบทรัพยากรในท้องถิ่นเช่น โหลดซีพียู, แลกเปลี่ยน, การใช้ความจำ, ผู้ใช้ออนไลน์ฯลฯ บนเครื่อง Linux ระยะไกล ท้ายที่สุดแล้ว ทรัพยากรในท้องถิ่นเหล่านี้ส่วนใหญ่ไม่ได้สัมผัสกับเครื่องจักรภายนอก และ NRPE ต้องติดตั้งและกำหนดค่าเอเจนต์บนเครื่องระยะไกล

บันทึก: NS NRPE แอดออนต้องการสิ่งนั้น ปลั๊กอิน Nagios ต้องติดตั้งบนเครื่อง Linux ระยะไกล หากปราศจากสิ่งเหล่านี้ NRPE daemon จะไม่ทำงานและจะไม่ตรวจสอบอะไรเลย

การใช้ NRPEคุณจะต้องทำงานเพิ่มเติมบางอย่างบนทั้ง Nagios Monitoring Host และ โฮสต์ Linux ระยะไกล ที่ NRPE ติดตั้งอยู่ เราจะครอบคลุมส่วนการติดตั้งทั้งสองแยกกัน

เราคิดว่าคุณกำลังติดตั้ง NRPE บนโฮสต์ที่รองรับ เครื่องห่อ TCP และ ซินเต็ด daemon ติดตั้งอยู่บนนั้น ทุกวันนี้ ลีนุกซ์รุ่นปัจจุบันส่วนใหญ่มีสองตัวนี้ติดตั้งตามค่าเริ่มต้น ถ้าไม่เช่นนั้น เราจะทำการติดตั้งในภายหลังระหว่างการติดตั้งเมื่อจำเป็น

โปรดใช้คำแนะนำด้านล่างเพื่อติดตั้ง ปลั๊กอิน Nagios และ NRPE ภูตบน โฮสต์ Linux ระยะไกล.

เราจำเป็นต้องติดตั้งไลบรารีที่จำเป็นเช่น gcc, glibc, glibc-ทั่วไป และ GD และไลบรารีการพัฒนาก่อนการติดตั้ง

[[ป้องกันอีเมล]]# yum ติดตั้ง -y gcc glibc glibc-common gd gd-devel สร้าง net-snmp openssl-develบน Fedora [[ป้องกันอีเมล]]# ติดตั้ง dnf -y gcc glibc glibc-common gd gd-devel สร้าง net-snmp openssl-devel

สร้างบัญชีผู้ใช้ nagios ใหม่และตั้งรหัสผ่าน

[[ป้องกันอีเมล]]# ผู้ใช้เพิ่ม nagios [[ป้องกันอีเมล]]# รหัสผ่าน nagios

สร้างไดเร็กทอรีสำหรับการติดตั้งและการดาวน์โหลดทั้งหมดในอนาคต

[[ป้องกันอีเมล]]# cd /root/nagios

ตอนนี้ดาวน์โหลดล่าสุด ปลั๊กอิน Nagios 2.1.2 แพ็คเกจด้วย คำสั่ง wget.

[[ป้องกันอีเมล] นาจิโอส~]# wget https://www.nagios-plugins.org/download/nagios-plugins-2.1.2.tar.gz

เรียกใช้สิ่งต่อไปนี้ คำสั่ง tar เพื่อแยกซอร์สโค้ด tarball

[[ป้องกันอีเมล] nagios~]# tar -xvf nagios-plugins-2.1.2.tar.gz

หลังจากนั้น การแยกโฟลเดอร์ใหม่หนึ่งโฟลเดอร์จะปรากฏในไดเร็กทอรีนั้น

[[ป้องกันอีเมล] nagios ~]# ls -l รวม 2640. drwxr-xr-x. 15 รูท รูท 4096 1 ส.ค. 21:58 nagios-plugins-2.1.2

-rw-r--r--. 1 รูทรูท 2695301 1 ส.ค. 21:58 nagios-plugins-2.1.2.tar.gz

ถัดไป คอมไพล์และติดตั้งโดยใช้คำสั่งต่อไปนี้

[[ป้องกันอีเมล] nagios]# cd nagios-plugins-2.1.2. [[ป้องกันอีเมล] nagios-plugins-2.1.2] # ./configure [[ป้องกันอีเมล] nagios-plugins-2.1.2] # ทำ [[ป้องกันอีเมล] nagios-plugins-2.1.2] # ทำการติดตั้ง

ตั้งค่าการอนุญาตบนไดเร็กทอรีปลั๊กอิน

[[ป้องกันอีเมล] nagios-plugins-2.1.2] # chown nagios.nagios /usr/local/nagios [[ป้องกันอีเมล] nagios-plugins-2.1.2] # chown -R nagios.nagios /usr/local/nagios/libexec

ระบบส่วนใหญ่จะติดตั้งตามค่าเริ่มต้น ถ้าไม่ ติดตั้ง xinetd แพ็คเกจโดยใช้กำลังติดตาม ยำ สั่งการ.

[[ป้องกันอีเมล] nagios-plugins-2.1.2] # yum ติดตั้ง xinetd บน Fedora [[ป้องกันอีเมล] nagios-plugins-2.1.2] # dnf ติดตั้ง xinetd

ดาวน์โหลดล่าสุด ปลั๊กอิน NRPE 3.2 แพ็คเกจด้วย wget สั่งการ.

[[ป้องกันอีเมล] nagios-plugins-2.1.2] # cd /root/nagios.dll [[ป้องกันอีเมล] nagios]# wget https://github.com/NagiosEnterprises/nrpe/releases/download/nrpe-3.2.1/nrpe-3.2.1.tar.gz.

แกะ tarball ซอร์สโค้ด NRPE

[[ป้องกันอีเมล] nagios]# tar xzf nrpe-3.2.1.tar.gz. [[ป้องกันอีเมล] nrpe-3.2] # cd nrpe-3.2.1

รวบรวมและติดตั้งส่วนเสริม NRPE

[[ป้องกันอีเมล] nrpe-3.2.1]# ./configure. [[ป้องกันอีเมล] nrpe-3.2.1]# ทำทั้งหมด

ถัดไป ติดตั้ง daemon ปลั๊กอิน NRPE และไฟล์กำหนดค่า daemon ตัวอย่าง

[[ป้องกันอีเมล] nrpe-3.2] # ทำการติดตั้งปลั๊กอิน [[ป้องกันอีเมล] nrpe-3.2.1]# ทำการติดตั้ง daemon [[ป้องกันอีเมล] nrpe-3.2.1]# ทำการติดตั้ง-daemon-config

ติดตั้ง NRPE daemon ภายใต้ xinetd เป็นเซอร์วิส

[[ป้องกันอีเมล] nrpe-3.2.1]# ทำการติดตั้ง-xinetd หรือ. [[ป้องกันอีเมล] nrpe-3.2.1]# ทำการติดตั้ง inetd

เปิดแล้ว /etc/xinetd.d/nrpe ไฟล์และเพิ่ม localhost และ ที่อยู่ IP ของ เซิร์ฟเวอร์ตรวจสอบ Nagios.

only_from = 127.0.0.1 localhost

ต่อไป เปิด /etc/services ไฟล์เพิ่มรายการต่อไปนี้สำหรับ NRPE daemon ที่ด้านล่างของไฟล์

nrpe 5666/tcp NRPE

เริ่มบริการ xinetd ใหม่

[[ป้องกันอีเมล]]# บริการ xinetd รีสตาร์ท

รันคำสั่งต่อไปนี้เพื่อตรวจสอบ NRPE daemon ทำงานอย่างถูกต้องภายใต้ xinetd

[[ป้องกันอีเมล]]# netstat -at | grep nrpe tcp 0 0 *:nrpe *:* LISTEN

หากคุณได้ผลลัพธ์ที่คล้ายกับด้านบน แสดงว่าทำงานได้อย่างถูกต้อง ถ้าไม่ตรวจสอบให้แน่ใจว่าได้ตรวจสอบสิ่งต่อไปนี้

ถัดไป ตรวจสอบว่า NRPE daemon ทำงานอย่างถูกต้อง เรียกใช้“check_nrpe” คำสั่งที่ติดตั้งไว้ก่อนหน้านี้เพื่อการทดสอบ

[[ป้องกันอีเมล]]# /usr/local/nagios/libexec/check_nrpe -H localhost

คุณจะได้รับสตริงต่อไปนี้บนหน้าจอ ซึ่งจะแสดงให้คุณเห็นว่าติดตั้ง NRPE เวอร์ชันใด:

NRPE v3.2

ตรวจสอบให้แน่ใจว่า ไฟร์วอลล์ บนเครื่องท้องถิ่นจะอนุญาตให้ NRPE daemon ที่จะเข้าถึงได้จากเซิร์ฟเวอร์ระยะไกล เมื่อต้องการทำเช่นนี้ เรียกใช้คำสั่ง iptables ต่อไปนี้

บน RHEL/CentOS 6/5 และ Fedora [[ป้องกันอีเมล]]# iptables -A INPUT -p tcp -m tcp --dport 5666 -j ACCEPT บน RHEL/CentOS 8/7 และ Fedora 19 เป็นต้นไป [[ป้องกันอีเมล]]# firewall-cmd --permanent --zone=public --add-port=5666/tcp.

เรียกใช้คำสั่งต่อไปนี้เพื่อบันทึกกฎ iptables ใหม่ เพื่อให้สามารถอยู่รอดได้เมื่อระบบรีบูต

บน RHEL/CentOS 6/5 และ Fedora [[ป้องกันอีเมล]]# บริการ iptables บันทึก

ไฟล์คอนฟิกูเรชัน NRPE เริ่มต้นที่ได้รับการติดตั้งมีข้อกำหนดของคำสั่งหลายอย่างที่จะใช้เพื่อตรวจสอบเครื่องนี้ ไฟล์การกำหนดค่าตัวอย่างอยู่ที่

[[ป้องกันอีเมล]]# vi /usr/local/nagios/etc/nrpe.cfg

ต่อไปนี้คือข้อกำหนดของคำสั่งเริ่มต้นซึ่งอยู่ที่ด้านล่างของไฟล์การกำหนดค่า ในขณะนี้ เราคิดว่าคุณกำลังใช้คำสั่งเหล่านี้ คุณสามารถตรวจสอบได้โดยใช้คำสั่งต่อไปนี้

# /usr/local/nagios/libexec/check_nrpe -H localhost -c check_users ผู้ใช้ ตกลง - ผู้ใช้ 1 รายที่เข้าสู่ระบบอยู่ |users=1;5;10;0

# /usr/local/nagios/libexec/check_nrpe -H localhost -c check_load OK - โหลดเฉลี่ย: 3.90, 4.37, 3.94|load1=3.900;15.000;30.000;0; โหลด5=4.370;10.000;25,000;0; โหลด15=3.940;5.000;20,0000;0;

# /usr/local/nagios/libexec/check_nrpe -H localhost -c check_hda1 DISK OK - พื้นที่ว่าง: /boot 154 MB (84% inode=99%);| /boot=29MB; 154;173;0;193

# /usr/local/nagios/libexec/check_nrpe -H localhost -c check_total_procs PROCS CRITICAL: 297 กระบวนการ

# /usr/local/nagios/libexec/check_nrpe -H localhost -c check_zombie_procs PROCS ตกลง: 0 กระบวนการด้วย STATE = Z

คุณสามารถแก้ไขและเพิ่มคำจำกัดความคำสั่งใหม่ได้โดยแก้ไขไฟล์กำหนดค่า NRPE สุดท้าย คุณได้ติดตั้งและกำหนดค่าตัวแทน NRPE บน. สำเร็จแล้ว โฮสต์ Linux ระยะไกล. ตอนนี้ได้เวลาติดตั้ง a NRPE องค์ประกอบและเพิ่มบริการบางอย่างใน your เซิร์ฟเวอร์ตรวจสอบ Nagios…

ตอนนี้เข้าสู่ระบบของคุณ เซิร์ฟเวอร์ตรวจสอบ Nagios. ที่นี่คุณจะต้องทำสิ่งต่อไปนี้:

ไปที่ไดเร็กทอรีดาวน์โหลด nagios และดาวน์โหลดล่าสุด ปลั๊กอิน NRPE กับ wget สั่งการ.

[[ป้องกันอีเมล]]# cd /root/nagios. [[ป้องกันอีเมล]]# wget https://github.com/NagiosEnterprises/nrpe/releases/download/nrpe-3.2.1/nrpe-3.2.1.tar.gz

แกะ tarball ซอร์สโค้ด NRPE

[[ป้องกันอีเมล]]# tar xzf nrpe-3.2.1.tar.gz [[ป้องกันอีเมล]]# cd nrpe-3.2

รวบรวมและติดตั้งส่วนเสริม NRPE

[[ป้องกันอีเมล]]# ./configure. [[ป้องกันอีเมล]]# ทำทุกอย่าง [[ป้องกันอีเมล]]# ทำการติดตั้ง-daemon

ตรวจสอบให้แน่ใจว่า check_nrpe ปลั๊กอินสามารถสื่อสารกับ NRPE daemon บนรีโมท ลินุกซ์ เจ้าภาพ. เพิ่ม ที่อยู่ IP ในคำสั่งด้านล่างด้วยที่อยู่ IP ของ R. ของคุณemote Linux เจ้าภาพ.

[[ป้องกันอีเมล]]# /usr/local/nagios/libexec/check_nrpe -H

คุณจะได้รับสตริงกลับที่แสดงให้คุณเห็นว่า NRPE เวอร์ชันใดที่ติดตั้งบนโฮสต์ระยะไกลเช่นนี้

NRPE v3.2

หากคุณได้รับข้อผิดพลาดการหมดเวลาของปลั๊กอิน ให้ตรวจสอบสิ่งต่อไปนี้

ในการเพิ่มรีโมตโฮสต์ คุณต้องสร้างไฟล์ใหม่สองไฟล์ “hosts.cfg" และ "services.cfg" ภายใต้ "/usr/local/nagios/etc/" ที่ตั้ง.

[[ป้องกันอีเมล]]# cd /usr/local/nagios/etc/ [[ป้องกันอีเมล]]# แตะ hosts.cfg. [[ป้องกันอีเมล]]# บริการสัมผัส.cfg

ตอนนี้เพิ่มไฟล์ทั้งสองนี้ลงในไฟล์กำหนดค่าหลักของ Nagios เปิด nagios.cfg ไฟล์ด้วยโปรแกรมแก้ไขใด ๆ

[[ป้องกันอีเมล]]# vi /usr/local/nagios/etc/nagios.cfg

ตอนนี้เพิ่มไฟล์ที่สร้างขึ้นใหม่สองไฟล์ดังที่แสดงด้านล่าง

# คุณสามารถระบุไฟล์ปรับแต่งอ็อบเจ็กต์แต่ละรายการได้ดังที่แสดงด้านล่าง: cfg_file=/usr/local/nagios/etc/hosts.cfg cfg_file=/usr/local/nagios/etc/services.cfg

เปิดแล้ว hosts.cfg ไฟล์และเพิ่ม ชื่อเทมเพลตโฮสต์เริ่มต้น และ กำหนดโฮสต์ระยะไกล ดังที่แสดงด้านล่าง อย่าลืมเปลี่ยน host_name, นามแฝง และ ที่อยู่ ด้วยรายละเอียดเซิร์ฟเวอร์โฮสต์ระยะไกลของคุณ

[[ป้องกันอีเมล]]# vi /usr/local/nagios/etc/hosts.cfg

## เทมเพลตโฮสต์ Linux เริ่มต้น ## กำหนดโฮสต์{ ชื่อ linux-box; ชื่อของเทมเพลตนี้ ใช้ทั่วไปโฮสต์; รับค่าดีฟอลต์ check_period 24x7 check_interval 5 retry_interval 1 max_check_attempts 10 check_command check-host-alive alert_period 24x7 notification_interval 30 notification_options d, r contact_groups admins register 0; อย่าลงทะเบียนสิ่งนี้ - มันเป็นเทมเพลต } ## ค่าเริ่มต้น. กำหนดโฮสต์{ ใช้ linux-box; รับค่าดีฟอลต์จากเทมเพลตhost_name tecmint; ชื่อที่เราตั้งให้กับเซิร์ฟเวอร์นี้นามแฝง CentOS 6; ชื่อที่ยาวขึ้นสำหรับเซิร์ฟเวอร์ที่อยู่ 5.175.142.66; ที่อยู่ IP ของรีโมตลินุกซ์โฮสต์

}

เปิดต่อไป services.cfg ไฟล์และเพิ่มบริการต่อไปนี้ที่จะตรวจสอบ

[[ป้องกันอีเมล]]# vi /usr/local/nagios/etc/services.cfg

กำหนดบริการ { ใช้บริการทั่วไป host_name tecmint service_description CPU โหลด check_command check_nrpe!check_load } กำหนดบริการ{ ใช้บริการทั่วไป host_name tecmint service_description กระบวนการทั้งหมด check_command check_nrpe!check_total_procs } กำหนดบริการ{ ใช้บริการทั่วไป host_name tecmint service_description ผู้ใช้ปัจจุบัน check_command check_nrpe!check_users } กำหนดบริการ{ ใช้บริการทั่วไป host_name tecmint service_description SSH การตรวจสอบ check_command check_nrpe!check_ssh } กำหนดบริการ{ use generic-service host_name tecmint service_description FTP Monitoring check_command check_nrpe!check_ftp }

ตอนนี้ต้องสร้างคำจำกัดความคำสั่ง NRPE ใน commands.cfg ไฟล์.

[[ป้องกันอีเมล]]# vi /usr/local/nagios/etc/objects/commands.cfg

เพิ่มคำจำกัดความคำสั่ง NRPE ต่อไปนี้ที่ด้านล่างของไฟล์

############################################################################### # คำสั่งตรวจสอบ NRPE # # คำสั่งให้ใช้ NRPE ตรวจสอบระบบโฮสต์ระยะไกล ####################################################### ############################ กำหนดคำสั่ง{ command_name check_nrpe command_line $USER1$/check_nrpe -H $HOSTADDRESS$ -c $ARG1$ }

สุดท้าย ตรวจสอบไฟล์การกำหนดค่า Nagios เพื่อหาข้อผิดพลาด

[[ป้องกันอีเมล]]# /usr/local/nagios/bin/nagios -v /usr/local/nagios/etc/nagios.cfg คำเตือนทั้งหมด: 0 ข้อผิดพลาดทั้งหมด: 0

รีสตาร์ท Nagios:

[[ป้องกันอีเมล]]# บริการ nagios เริ่มต้นใหม่

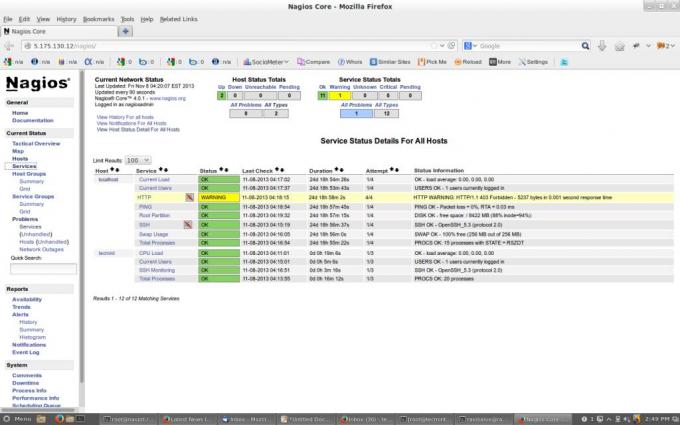

แค่นั้นแหละ. ตอนนี้ไปที่ Nagios Monitoring Web อินเทอร์เฟซที่ “http://Your-server-IP-address/nagios" หรือ "http://FQDN/nagios” และระบุชื่อผู้ใช้ “ผู้ดูแลระบบ" และ รหัสผ่าน. ตรวจสอบว่า โฮสต์ Linux ระยะไกล ถูกเพิ่มและกำลังถูกตรวจสอบ

แค่นั้นแหละ! สำหรับตอนนี้ ในบทความที่กำลังจะมีขึ้นของเรา ฉันจะแสดงวิธีเพิ่มให้คุณดู โฮสต์ของ Windows ถึง Nagios การตรวจสอบเซิร์ฟเวอร์. หากคุณกำลังประสบปัญหาขณะเพิ่มรีโมตโฮสต์ไปที่ Nagios. โปรดแสดงความคิดเห็นคำถามหรือปัญหาของคุณผ่านทางส่วนความคิดเห็น คอยติดตามที่ Tecmint.com สำหรับบทความอันทรงคุณค่าดังกล่าว