บทช่วยสอนนี้จะแสดงวิธีเพิ่มวินาที แซมบ้า4 ตัวควบคุมโดเมน จัดเตรียมบน Ubuntu 16.04 เซิร์ฟเวอร์ไปยังที่มีอยู่ แซมบ้า AD DC ฟอเรสต์เพื่อให้ระดับของโหลดบาลานซ์/เฟลโอเวอร์สำหรับบริการ AD DC ที่สำคัญบางอย่าง โดยเฉพาะอย่างยิ่งสำหรับบริการต่างๆ เช่น DNS และ AD DC LDAP schema พร้อมฐานข้อมูล SAM

บทความนี้เป็น ตอนที่-5 ของ Samba4 AD DC ซีรีส์ดังต่อไปนี้:

1. ก่อนที่คุณจะเริ่มทำการเข้าร่วมโดเมนจริงสำหรับ DC ที่สอง คุณต้องดูแลการตั้งค่าเริ่มต้นบางอย่างก่อน ก่อนอื่น ตรวจสอบให้แน่ใจว่า ชื่อโฮสต์ ของระบบที่จะรวมเข้ากับ Samba4 AD DC มีชื่อที่สื่อความหมาย

สมมติว่า ชื่อโฮสต์ ของอาณาจักรที่จัดเตรียมไว้ครั้งแรกเรียกว่า adc1คุณสามารถตั้งชื่อ DC ที่สองด้วย adc2 เพื่อให้มีรูปแบบการตั้งชื่อที่สอดคล้องกันใน Domain Controller ของคุณ

เพื่อเปลี่ยนระบบ ชื่อโฮสต์ คุณสามารถออกคำสั่งด้านล่าง

# hostnamectl set-hostname adc2.

อย่างอื่นคุณสามารถแก้ไขด้วยตนเอง /etc/hostname ไฟล์และเพิ่มบรรทัดใหม่ด้วยชื่อที่ต้องการ

# นาโน / etc / ชื่อโฮสต์.

ที่นี่เพิ่มชื่อโฮสต์

adc2.

2. ถัดไป เปิดไฟล์ความละเอียดของระบบในเครื่อง และเพิ่มรายการด้วยที่อยู่ IP แม่มดชี้ไปที่ชื่อย่อและ FQDN ของตัวควบคุมโดเมนหลัก ดังที่แสดงในภาพหน้าจอด้านล่าง

ในบทช่วยสอนนี้ ชื่อ DC หลักคือ adc1.tecmint.lan และมันก็แก้ไขให้ 192.168.1.254 ที่อยู่ IP.

# นาโน / etc / hosts.

เพิ่มบรรทัดต่อไปนี้:

IP_of_main_DC FQDN_of_main_DC short_name_of_main_DC

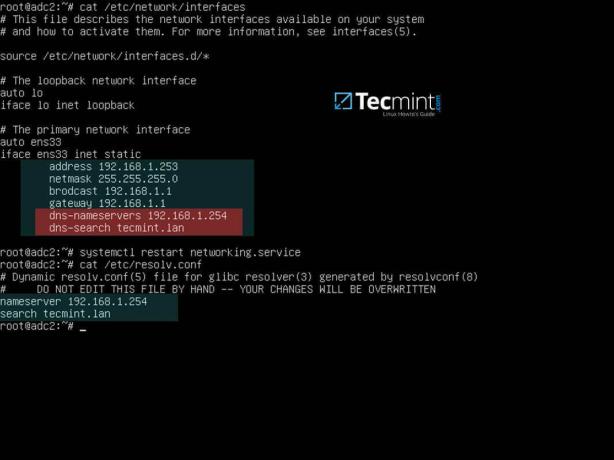

3. ในขั้นตอนต่อไป เปิด /etc/network/interfaces และกำหนดที่อยู่ IP แบบคงที่สำหรับระบบของคุณดังที่แสดงในภาพหน้าจอด้านล่าง

ให้ความสนใจกับ dns-nameservers และ dns-search ตัวแปร ค่าเหล่านี้ควรได้รับการกำหนดค่าให้ชี้กลับไปที่ที่อยู่ IP ของหลัก Samba4 AD DC และขอบเขตเพื่อให้การแก้ปัญหา DNS ทำงานได้อย่างถูกต้อง

รีสตาร์ทเน็ตเวิร์ก daemon เพื่อสะท้อนการเปลี่ยนแปลง ตรวจสอบ /etc/resolv.conf ไฟล์เพื่อให้แน่ใจว่าค่า DNS ทั้งสองจากอินเทอร์เฟซเครือข่ายของคุณได้รับการอัปเดตเป็นไฟล์นี้

# นาโน /etc/network/interfaces.

แก้ไขและแทนที่ด้วยการตั้งค่า IP ที่คุณกำหนดเอง:

อัตโนมัติ ens33 iface ens33 ที่อยู่คงที่ inet 192.168.1.253 netmask 255.255.255.0 บรอดคาสต์ 192.168.1.1 เกตเวย์ 192.168.1.1 DNS-nameservers 192.168.1.254 dns-search tecmint.lan

เริ่มบริการเครือข่ายใหม่และยืนยันการเปลี่ยนแปลง

# systemctl รีสตาร์ท networking.service # cat /etc/resolv.conf.

NS dns-search ค่าจะเพิ่มชื่อโดเมนต่อท้ายโดยอัตโนมัติเมื่อคุณสอบถามโฮสต์โดยใช้ชื่อย่อ (จะสร้าง FQDN)

4. เพื่อทดสอบว่าการแก้ปัญหา DNS ทำงานตามที่คาดไว้หรือไม่ ให้ออกชุดของ ปิง คำสั่งกับชื่อย่อโดเมน FQDN และขอบเขตของคุณตามที่แสดงในภาพหน้าจอด้านล่าง

ในทุกกรณี Samba4 AD DC DNS เซิร์ฟเวอร์ควรตอบกลับด้วยที่อยู่ IP ของ DC หลักของคุณ

5. ขั้นตอนเพิ่มเติมสุดท้ายที่คุณต้องดูแลคือการซิงโครไนซ์เวลากับ Domain Controller หลักของคุณ สามารถทำได้โดยการติดตั้ง NTP ยูทิลิตี้ไคลเอนต์บนระบบของคุณโดยออกคำสั่งด้านล่าง:

# apt-get ติดตั้ง ntpdate

6. สมมติว่าคุณต้องการบังคับการซิงโครไนซ์เวลาด้วยตนเองกับ samba4 AD DC, วิ่ง ntpdate คำสั่งกับ DC หลักโดยออกคำสั่งต่อไปนี้

# ntpdate adc1

7. เพื่อลงทะเบียนเรียน Ubuntu 16.04 ระบบในโดเมนของคุณ ขั้นแรกให้ติดตั้ง แซมบ้า4, Kerberos ไคลเอนต์และแพ็คเกจสำคัญอื่น ๆ สำหรับการใช้งานในภายหลังจากที่เก็บอย่างเป็นทางการของ Ubuntu โดยออกคำสั่งด้านล่าง:

# apt-get ติดตั้ง samba krb5-user krb5-config winbind libpam-winbind libnss-winbind

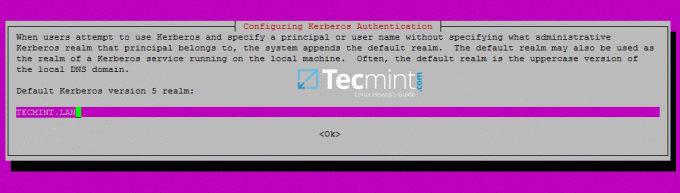

8. ระหว่างการติดตั้ง คุณจะต้องระบุชื่ออาณาจักร Kerberos เขียนชื่อโดเมนของคุณด้วยตัวพิมพ์ใหญ่และกด [เข้า] คีย์เพื่อสิ้นสุดขั้นตอนการติดตั้ง

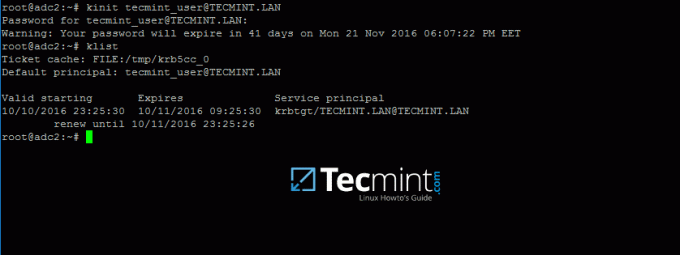

9. หลังจากการติดตั้งแพ็คเกจเสร็จสิ้น ให้ตรวจสอบการตั้งค่าโดยขอตั๋ว Kerberos สำหรับผู้ดูแลระบบโดเมนโดยใช้ kinit สั่งการ. ใช้ klist คำสั่งให้แสดงรายการตั๋ว Kerberos ที่ได้รับ

#คินิท [ป้องกันอีเมล]_DOMAIN.TLD #รายการ.

10. ก่อนที่จะรวมเครื่องของคุณเข้ากับ แซมบ้า4 ดีซีก่อนอื่น ตรวจสอบให้แน่ใจว่า Samba4 daemons ทั้งหมดที่ทำงานอยู่บนระบบของคุณหยุดทำงาน และเปลี่ยนชื่อไฟล์การกำหนดค่าเริ่มต้นของ Samba ด้วยเพื่อเริ่มทำความสะอาด ขณะจัดเตรียมตัวควบคุมโดเมน samba จะสร้างไฟล์การกำหนดค่าใหม่ตั้งแต่ต้น

# systemctl หยุด samba-ad-dc smbd nmbd winbind # mv /etc/samba/smb.conf /etc/samba/smb.conf.initial

11. ในการเริ่มกระบวนการเข้าร่วมโดเมน ก่อนอื่นให้เริ่มเท่านั้น samba-ad-dc daemon หลังจากนั้นคุณจะเรียกใช้ samba-tool คำสั่งให้เข้าร่วมอาณาจักรโดยใช้บัญชีที่มีสิทธิ์ระดับผู้ดูแลระบบในโดเมนของคุณ

# โดเมน samba-tool เข้าร่วม your_domain DC -U "your_domain_admin"

ข้อความที่ตัดตอนมาจากการรวมโดเมน:

# โดเมน samba-tool เข้าร่วม tecmint.lan DC -U"tecmint_user"

การค้นหา DC ที่เขียนได้สำหรับโดเมน 'tecmint.lan' พบ DC adc1.tecmint.lan รหัสผ่านสำหรับ [WORKGROUP\tecmint_user]: เวิร์กกรุ๊ปคือ TECMINT อาณาจักรคือ tecmint.lan กำลังตรวจสอบ sAMAccountName ลบ CN=ADC2,CN=คอมพิวเตอร์, DC=tecmint, DC=lan เพิ่ม CN=ADC2,OU=Domain Controllers, DC=tecmint, DC=lan เพิ่ม CN=ADC2,CN=Servers, CN=Default-First-Site-Name, CN=Sites, CN=Configuration, DC=tecmint, DC=lan เพิ่มการตั้งค่า CN=NTDS, CN=ADC2,CN=Servers, CN=Default-First-Site-Name, CN=Sites, CN=Configuration, DC=tecmint, DC=lan การเพิ่ม SPN ไปยัง CN=ADC2,OU=Domain Controllers, DC=tecmint, DC=lan การตั้งรหัสผ่านบัญชีสำหรับ ADC2$ เปิดใช้งานบัญชี เรียกบทบัญญัติที่เปลือยเปล่า ค้นหาที่อยู่ IPv4 ค้นหาที่อยู่ IPv6 จะไม่มีการกำหนดที่อยู่ IPv6 กำลังตั้งค่า share.ldb กำลังตั้งค่า secret.ldb การตั้งค่ารีจิสทรี การตั้งค่าฐานข้อมูลสิทธิ์ การตั้งค่า idmap db การตั้งค่า SAM db. การตั้งค่าพาร์ติชันและการตั้งค่า sam.ldb กำลังตั้งค่า sam.ldb rootDSE กำลังโหลดสคีมา Samba 4 และ AD ล่วงหน้า มีการสร้างการกำหนดค่า Kerberos ที่เหมาะสมสำหรับ Samba 4 ที่ /var/lib/samba/private/krb5.conf จัดเตรียมตกลงสำหรับโดเมน DN DC=tecmint, DC=lan กำลังเริ่มการจำลองแบบ สคีมา-DN[CN=สคีมา, CN=การกำหนดค่า, DC=tecmint, DC=lan] วัตถุ[402/1550] linked_values[0/0] สคีมา-DN[CN=สคีมา, CN=การกำหนดค่า, DC=tecmint, DC=lan] วัตถุ[804/1550] linked_values[0/0] สคีมา-DN[CN=สคีมา, CN=การกำหนดค่า, DC=tecmint, DC=lan] วัตถุ[1206/1550] linked_values[0/0] สคีมา-DN[CN=สคีมา, CN=การกำหนดค่า, DC=tecmint, DC=lan] วัตถุ[1550/1550] linked_values[0/0] วิเคราะห์และใช้ออบเจ็กต์สคีมา พาร์ติชัน[CN=การกำหนดค่า, DC=tecmint, DC=lan] วัตถุ[402/1614] linked_values[0/0] พาร์ติชัน[CN=การกำหนดค่า, DC=tecmint, DC=lan] วัตถุ[804/1614] linked_values[0/0] พาร์ติชัน[CN=การกำหนดค่า, DC=tecmint, DC=lan] วัตถุ[1206/1614] linked_values[0/0] พาร์ติชัน[CN=การกำหนดค่า, DC=tecmint, DC=lan] วัตถุ[1608/1614] linked_values[0/0] พาร์ติชัน[CN=การกำหนดค่า, DC=tecmint, DC=lan] วัตถุ[1614/1614] linked_values[28/0] การจำลองวัตถุที่สำคัญจาก DN ฐานของโดเมน พาร์ติชัน[DC=tecmint, DC=lan] วัตถุ[97/97] linked_values[24/0] พาร์ติชัน[DC=tecmint, DC=lan] วัตถุ[380/283] linked_values[27/0] เสร็จสิ้นด้วย NC ที่จำลองแบบเสมอ (base, config, schema) การจำลอง DC=DomainDnsZones, DC=tecmint, DC=lan พาร์ติชัน[DC=DomainDnsZones, DC=tecmint, DC=lan] วัตถุ[45/45] linked_values[0/0] การจำลอง DC=ForestDnsZones, DC=tecmint, DC=lan พาร์ติชัน[DC=ForestDnsZones, DC=tecmint, DC=lan] วัตถุ[18/18] linked_values[0/0] กำลังดำเนินการฐานข้อมูล SAM การส่ง DsReplicaUpdateRefs สำหรับพาร์ติชันที่จำลองแบบทั้งหมด การตั้งค่า isSynchronized และ dsServiceName การตั้งค่าฐานข้อมูลความลับ เข้าร่วมโดเมน TECMINT (SID S-1-5-21-715537322-3397311598-55032968) เป็น DC

12. หลังจากที่รวม Ubuntu กับซอฟต์แวร์ samba4 เข้ากับโดเมนแล้ว ให้เปิดไฟล์การกำหนดค่าหลักของ samba และเพิ่มบรรทัดต่อไปนี้:

# นาโน /etc/samba/smb.conf.

เพิ่มข้อความที่ตัดตอนมาต่อไปนี้ในไฟล์ smb.conf

ตัวส่งต่อ DNS = 192.168.1.1 idmap_ldb: ใช้ rfc2307 = ใช่ template shell = /bin/bash winbind ใช้โดเมนเริ่มต้น = เข้าสู่ระบบจริง winbind ออฟไลน์ = เท็จ winbind ข้อมูล nss = rfc2307 ผู้ใช้ winbind enum = ใช่ กลุ่ม winbind enum = ใช่.

แทนที่ ตัวส่งต่อ DNS IP ที่อยู่ด้วย IP forwarder DNS ของคุณเอง Samba จะส่งต่อการสืบค้นการแก้ปัญหา DNS ทั้งหมดที่อยู่นอกเขตสิทธิ์โดเมนของคุณไปยังที่อยู่ IP นี้

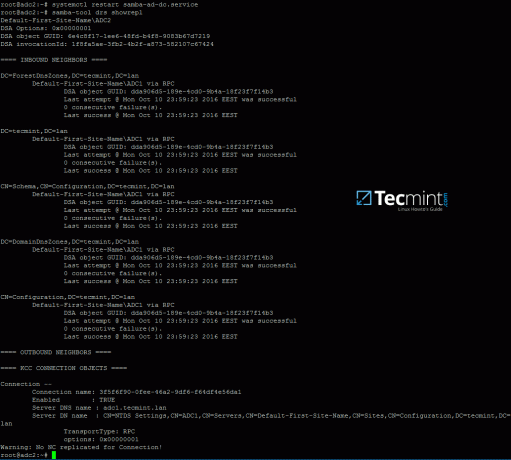

13. สุดท้าย ให้รีสตาร์ท samba daemon เพื่อสะท้อนการเปลี่ยนแปลงและตรวจสอบการจำลองไดเรกทอรีที่ใช้งานอยู่โดยดำเนินการคำสั่งต่อไปนี้

# systemctl รีสตาร์ท samba-ad-dc # samba-tool drs showrepl.

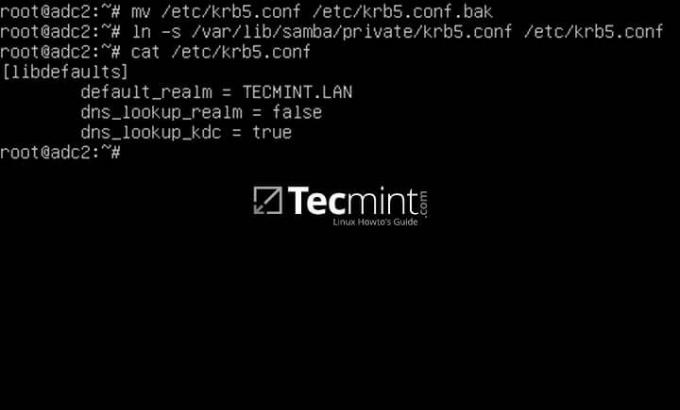

14. นอกจากนี้ เปลี่ยนชื่อไฟล์การกำหนดค่า Kerberos เริ่มต้นจาก /etc และแทนที่ด้วยเส้นทางใหม่ krb5.conf ไฟล์การกำหนดค่าที่สร้างโดย samba ขณะจัดเตรียมโดเมน

ไฟล์อยู่ใน /var/lib/samba/private ไดเรกทอรี ใช้ลินุกซ์ symlink เพื่อเชื่อมโยงไฟล์นี้กับ /etc ไดเรกทอรี

# mv /etc/krb5.conf /etc/krb5.conf.initial. # ln -s /var/lib/samba/private/krb5.conf /etc/ # cat /etc/krb5.conf.

15. ตรวจสอบการพิสูจน์ตัวตน Kerberos ด้วย samba krb5.conf ไฟล์. ขอตั๋วสำหรับผู้ใช้ที่เป็นผู้ดูแลระบบและแสดงรายการตั๋วที่แคชไว้โดยออกคำสั่งด้านล่าง

#ผู้ดูแลระบบกิตติมศักดิ์. #รายการ.

16. การทดสอบครั้งแรกที่คุณต้องทำคือ Samba4 DC DNS ปณิธาน. ในการตรวจสอบการแก้ไข DNS ของโดเมนของคุณ ให้ค้นหาชื่อโดเมนโดยใช้ เจ้าภาพ คำสั่งกับระเบียน AD DNS ที่สำคัญบางรายการตามที่แสดงในภาพหน้าจอด้านล่าง

เซิร์ฟเวอร์ DNS ควรเล่นซ้ำโดยขณะนี้มีที่อยู่ IP สองคู่สำหรับการสืบค้นแต่ละครั้ง

# โฮสต์ your_domain.tld # โฮสต์ -t SRV _kerberos._udp.your_domain.tld # บันทึก UDP Kerberos SRV # โฮสต์ -t SRV _ldap._tcp.your_domain.tld # บันทึก TCP LDAP SRV

17. ระเบียน DNS เหล่านี้ควรมองเห็นได้จากการลงทะเบียน เครื่อง Windows ที่ติดตั้งเครื่องมือ RSAT. เปิดตัวจัดการ DNS และขยายไปยังระเบียน TCP ของโดเมนของคุณดังแสดงในภาพด้านล่าง

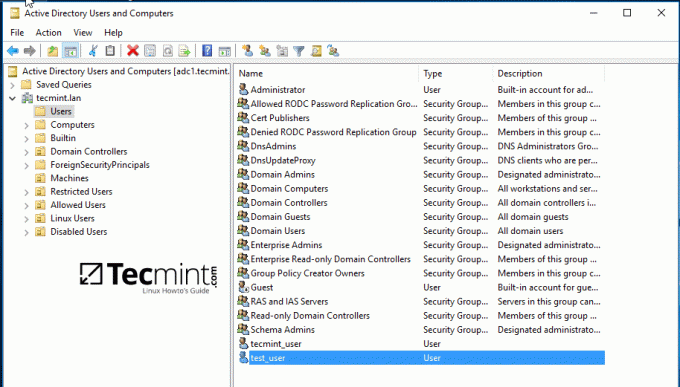

18. การทดสอบครั้งต่อไปควรระบุว่าการจำลองแบบ LDAP ของโดเมนทำงานตามที่คาดไว้หรือไม่ โดยใช้ samba-toolสร้างบัญชีบนตัวควบคุมโดเมนที่สองและตรวจสอบว่าบัญชีถูกจำลองโดยอัตโนมัติใน Samba4 AD DC ตัวแรกหรือไม่

# ผู้ใช้ samba-tool เพิ่ม test_user

# รายชื่อผู้ใช้ samba-tool | grep test_user

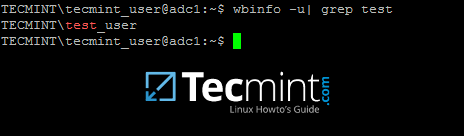

19. คุณยังสามารถสร้างบัญชีจาก a Microsoft AD UC คอนโซลและตรวจสอบว่าบัญชีปรากฏบนตัวควบคุมโดเมนทั้งสองหรือไม่

โดยค่าเริ่มต้น บัญชีควรถูกสร้างขึ้นโดยอัตโนมัติบนตัวควบคุมโดเมน samba ทั้งสองตัว สอบถามชื่อบัญชีจาก adc1 โดยใช้ wbinfo สั่งการ.

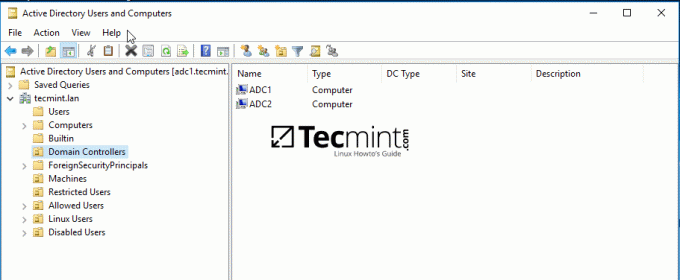

20. อันที่จริง เปิด AD UC คอนโซลจาก Windows ขยายเป็น Domain Controllers และคุณควรเห็นเครื่อง DC ที่ลงทะเบียนทั้งสองเครื่อง

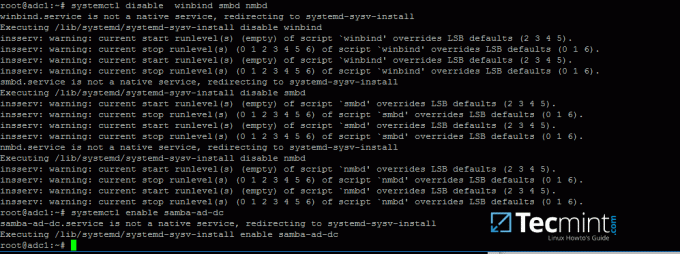

21. ในการเปิดใช้งานบริการ samba4 AD DC ทั่วทั้งระบบ ก่อนอื่นให้ปิดใช้งาน Samba daemons เก่าและไม่ได้ใช้บางตัวก่อน และเปิดใช้งานเท่านั้น samba-ad-dc บริการโดยเรียกใช้คำสั่งด้านล่าง:

# systemctl ปิดการใช้งาน smbd nmbd winbind # systemctl เปิดใช้งาน samba-ad-dc

22. หากคุณดูแลจัดการตัวควบคุมโดเมน Samba4 จากระยะไกลจากไคลเอนต์ Microsoft หรือคุณมีไคลเอนต์ Linux หรือ Windows อื่นๆ ที่รวมอยู่ในโดเมนของคุณแล้ว อย่าลืมระบุที่อยู่ IP ของ adc2 เครื่องไปยังอินเทอร์เฟซเครือข่าย การตั้งค่า IP ของเซิร์ฟเวอร์ DNS เพื่อให้ได้ระดับความซ้ำซ้อน

ภาพหน้าจอด้านล่างแสดงการกำหนดค่าที่จำเป็นสำหรับ Windows หรือไคลเอ็นต์ Debian/Ubuntu

สมมติว่าครั้งแรก กระแสตรง กับ 192.168.1.254 ออฟไลน์ ย้อนลำดับของที่อยู่ IP ของเซิร์ฟเวอร์ DNS ในไฟล์การกำหนดค่า เพื่อไม่ให้พยายามค้นหาเซิร์ฟเวอร์ DNS ที่ไม่พร้อมใช้งานก่อน

สุดท้าย ในกรณีที่คุณต้องการดำเนินการรับรองความถูกต้องภายในระบบบนระบบ Linux ด้วย Samba4 Active บัญชีไดเร็กทอรีหรือให้สิทธิ์รูทสำหรับบัญชี AD LDAP ใน Linux อ่านขั้นตอนที่ 2 และ 3 จาก กวดวิชา จัดการโครงสร้างพื้นฐาน Samba4 AD จาก Linux Command Line.