เมื่อเร็ว ๆ นี้ในรายงานรวมที่เผยแพร่โดย RiskIQ และ ไฟจุดวาบไฟได้ให้ความกระจ่างใหม่แก่กิจกรรมต่างๆ ที่ดำเนินการโดยออนไลน์หลายราย กลุ่มอาชญากร กลุ่มเหล่านี้ใช้ JavaScript เพื่ออ่านรายละเอียดและตั้งชื่อ เป็น Magecart โดยนักวิจัยที่ RiskIQ พวกเขาใช้งานมาตั้งแต่สามทุ่มแล้ว ปี.

สำหรับบางคนอาจสับสนว่า Magecart ในอดีตเคยใช้เพื่ออธิบายมัลแวร์ที่ติดตั้งโดยกลุ่มแฮ็คในการโจมตีครั้งแรกที่ตรวจพบในปี 2559 และตอนนี้ Magecart ชื่อนี้ใช้เพื่อกำหนดกิจกรรมของกลุ่มแฮ็คเจ็ดกลุ่ม

ยังอ่าน:วิธีเลี่ยงผ่านบัตรเครดิตและตู้เอทีเอ็ม Skimmers?

ตัวชี้สำคัญ: สกิมเมอร์การ์ดดิจิทัลเหล่านี้ทำงานเหมือนกับสกิมเมอร์การ์ดจริงและประเภทต่าง ๆ การโจมตีที่ดำเนินการโดยพวกเขาเรียกว่า "การเขียนสคริปต์ข้ามไซต์"

ด้วยคำถามเช่นว่า ใคร/ใครคือมาเกคาร์ท? มันเป็น ระยะร่มสำหรับทุกคนที่ใช้วิธีการดังกล่าว? สิ่งที่สามารถทำได้เพื่อป้องกัน จากการโจมตีที่แพร่หลายเหล่านี้? ลุกขึ้น.

ในรายงาน 59 หน้าที่ส่งโดยบริษัทเหล่านี้ Magecart คือ นิยามว่าเป็นคำที่เป็นร่ม ซึ่งขณะนี้มีอาชญากรรมทางอินเทอร์เน็ตที่แตกต่างกันถึงเจ็ดประเภท กลุ่มได้รับการยอมรับ พวกเขาทั้งหมดมีกลยุทธ์ เป้าหมาย สกิมเมอร์ และองค์ประกอบอื่นๆ ของตัวเอง

ศัตรู 5 คนที่ใช้โดย Magecart

กลุ่มเหล่านี้ยังคงไม่มีใครสังเกตเห็นเป็นเวลาประมาณสามปี จนกระทั่ง ล่าสุดหลังจากตั้งเป้าไปที่ British Airways, Ticketmaster และบุคคลที่มีชื่อเสียงอื่นๆ จุดหมายปลายทางที่พวกเขาได้รับความสนใจ

กลุ่มที่ 1: ระบุ. ในปี 2558 ตั้งเป้าหมายเหยื่อ 2,500 รายจนถึงปัจจุบัน กลุ่มนี้ใช้เครื่องมือคอมพิวเตอร์ เพื่อประนีประนอมไซต์และอัปโหลดรหัส Skimmer

กลุ่ม 2: ช่วงสายๆ 2016 กลุ่ม 1 เริ่มทำหน้าที่เป็น Magecart Group 2 ดังนั้นจึงรวมเข้าด้วยกัน หนึ่ง. กลุ่มนี้ใช้เครื่องมืออัตโนมัติ

กลุ่ม 3: ตั้งแต่. นักวิจัยปี 2016 ได้จับตาดูกลุ่มนี้

กลุ่มที่ 3 มุ่งหวังที่จะรวบรวมรายละเอียดให้มากที่สุดเท่าที่จะมากได้เพื่อตีก เหยื่อจำนวนมาก จนถึงปัจจุบันเหยื่อกว่า 800 รายถูกบุกรุก กลุ่มนี้ใช้แนวทางอื่นแทนการตรวจสอบ URL กลุ่ม ตรวจสอบว่าแบบฟอร์มในหน้าชำระเงินมีข้อมูลบัตรหรือไม่ สิ่งนี้ทำให้ ไม่เหมือนใครเมื่อเปรียบเทียบกับกลุ่ม Magcart อื่น ๆ

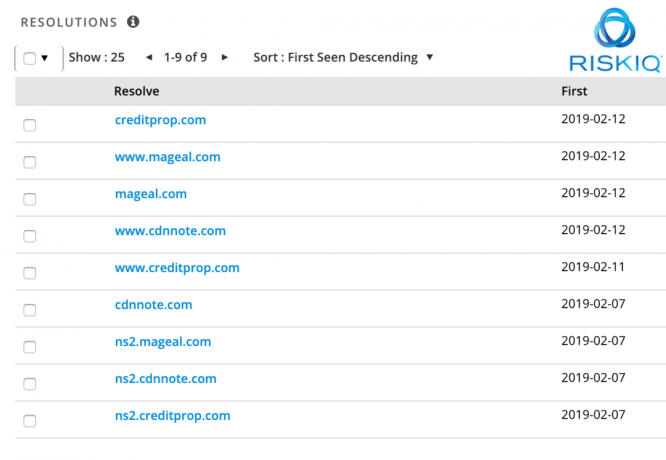

กลุ่ม 4: ขั้นสูง กลุ่มพยายามที่จะผสมกับการเข้าชมเว็บปกติเพื่อซ่อนในสายตาธรรมดาและ จดทะเบียนโดเมนโดยคัดลอกผู้ให้บริการวิเคราะห์ ผู้ให้บริการโฆษณา และอื่นๆ

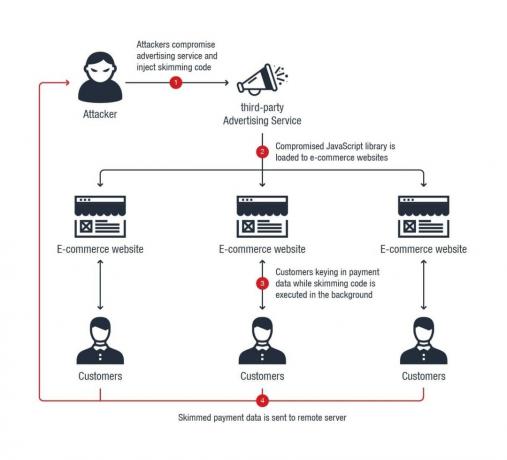

กลุ่ม 5: นี้. กลุ่มเป้าหมายหลักคือผู้ให้บริการบุคคลที่สาม เป็นครั้งแรกเลย พบในปี 2559 และมีเหยื่อมากกว่า 12 ราย

กลุ่มที่ 6: นี้. กลุ่มบริษัทใช้เทคนิค Skimmer แบบง่ายๆ และกำหนดเป้าหมายไปยังบริษัทชั้นนำอย่างอังกฤษ สายการบินและอื่น ๆ

กลุ่ม7: ล่าสุด. กลุ่มในรายการนี้ไม่มีวิธีดำเนินการที่กำหนดไว้ กลุ่มนี้พยายาม เพื่อประนีประนอมกลุ่มอีคอมเมิร์ซที่ตรวจพบ นอกจากนี้ ไซต์ที่ถูกบุกรุกคือ ใช้ประโยชน์เป็นผู้รับมอบฉันทะสำหรับข้อมูลที่ถูกขโมย

การแฮ็กทั้งหมดที่ดำเนินการโดยกลุ่ม Magecart นั้นเป็นที่ยอมรับ และพวกเขาทำตามแบบแผน ขั้นตอนแรกที่แฮกเกอร์ใช้เพื่อเข้าถึง แบ็คเอนด์ของร้านค้าออนไลน์คือการค้นหาช่องโหว่และการเข้าถึงที่ติดไวรัส ระบบ.

Magecart ใช้วิธีเดียวกันนี้เพื่อกำหนดเป้าหมาย Magento ร้านค้า เพื่อทำการโจมตีนี้ แฮกเกอร์ใช้เครื่องสแกนอัตโนมัติเพื่อค้นหา Magento จัดเก็บออนไลน์และใช้ช่องโหว่ใน Magento CMS เพื่อระงับ ของระบบที่ติดเชื้อ

เมื่อรวบรวมข้อมูลแล้ว แฮกเกอร์ก็เปลี่ยนเว็บไซต์ ซอร์สโค้ดเพื่อโหลดชิ้นส่วน JavaScript ที่จะคอยจับตาดูการชำระเงิน แบบฟอร์มที่หน้าชำระเงินเพื่อเข้าถึงข้อมูลใหม่ที่ผู้ใช้ป้อน

ไทม์ไลน์ของกิจกรรมการท่องเว็บ

นอกจากนี้ก็ยังสังเกตได้ว่าบางกลุ่มทำ ไม่ได้ไปหลังร้านโดยตรง แทนที่จะกำหนดเป้าหมายบริการของบุคคลที่สามใน. ไซต์เช่นวิดเจ็ตการแชท การสนับสนุน วิดเจ็ตการให้คะแนน และอื่นๆ

ผู้คุกคามค้นหาจุดกึ่งกลางและซ่อนความมุ่งร้ายของพวกเขา รหัส JavScript ลงในวิดเจ็ตเหล่านี้เพื่ออ่าน นี้เป็นวิธีที่ใหญ่ที่สุดเมื่อเร็ว ๆ นี้ แฮ็ค Magcart เกิดขึ้น

การประนีประนอมล่าสุดคือ:

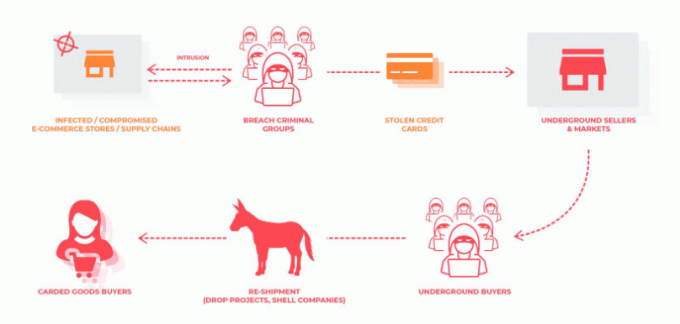

รายละเอียดที่ขโมยมาจะไม่มีประโยชน์หากไม่สามารถสร้างรายได้ ดังนั้นวิธีที่ง่ายที่สุดที่กลุ่ม Magecart นำมาใช้ในการแปลงรายละเอียดบัตร เป็นเงินคือการขายบนกระดานการ์ดเช่นฟอรัมเว็บมืด

โดยปกติอาชญากรไซเบอร์และกลุ่มอื่นๆ ที่เชี่ยวชาญ การฟอกเงินสนใจซื้อรายละเอียดดังกล่าว สิ่งที่พวกเขาทำคือพวกเขา ซื้อสินค้าราคาแพงโดยใช้รายละเอียดบัตรที่เรียกว่าล่อเงินและขาย พวกเขาไปยังสถานที่อื่นในราคาถูกแปลงราคาจากการประนีประนอม บัตรเป็นเงินฟอกซึ่งแจกจ่ายให้กับสมาชิกกลุ่มล่อ

ปัจจุบัน มีการติดตามกลุ่มผู้วิเศษเจ็ดกลุ่ม ความเสี่ยงไอคิว จากการประเมินคร่าวๆ กลุ่มเหล่านี้มีหน้าที่รับผิดชอบในการแฮ็ก ในร้านค้ากว่า 110,000 แห่ง

การคำนึงถึงสิ่งเล็กๆ เหล่านี้ทำให้เราได้รับการปกป้องจากการละเล่นและการโจมตีทางดิจิทัลประเภทอื่นๆ หากคุณกำลังคิดว่าสิ่งนี้จะส่งผลต่อประสบการณ์การช็อปปิ้งออนไลน์ของคุณ? จากนั้นให้หยุดคิด เพราะแพลตฟอร์มอีคอมเมิร์ซสมัยใหม่ส่วนใหญ่ได้รับการออกแบบมาให้ทำงานแม้ในขณะที่ปิดใช้งาน JavaScript

ต้องอ่าน:วิธีปิดการใช้งานข้อมูลบัตรเครดิตของคุณจาก Chrome

ความปลอดภัยของข้อมูลของคุณมีความสำคัญสูงสุด ดังนั้น มุ่งเน้นไปที่มัน

เราหวังว่าคุณจะพบว่าข้อมูลที่แบ่งปันน่าสนใจและ มีประโยชน์ ถ้าเป็นเช่นนั้นโปรดแบ่งปันกับผู้อื่นและแสดงความคิดเห็นกับเรา ของคุณ. คำติชมช่วยให้เราทราบว่าคุณชอบอะไรและต้องการให้เราเขียนอะไร