Tisdagen den 19 marsth en av. världens största aluminiumproducenter, bekämpar Norsk Hydro ransomware-attack.

På grund av vilket företags fabriker i USA, metallprofiler och andra anläggningar för rullade produkter som ändrade aluminiumgöt. i växlar, maskiner för byggare, biltillverkare och andra industrier var tvungna att stängas. ner. Situationen är nu under kontroll eftersom företaget hade bra reservplaner. Dessutom bytte företaget verksamheten i sina stora smältverk i Norge till. manuell.

I ett uttalande publicerat på Facebook. sa: ”Hydro arbetar för att begränsa och neutralisera attacken, men gör det ännu inte. känner till hela situationens omfattning. ”

De har informerat aktiemarknaden om att de har gått till manual. operationer. Någon som vet vad affären är?

- Kevin Beaumont?? ♀️ (@GossiTheDog)Mars. 19, 2019

Med denna attack brinnande fråga som hur. ransomware går in i företagets system, hur det fungerar, vad det heter, vad man ska göra för att vara säker står. upp.

Svaret på det är inte svårt att hitta.

När du läser vidare får du information. om ransomware, hur det utnyttjar systemet och mer.

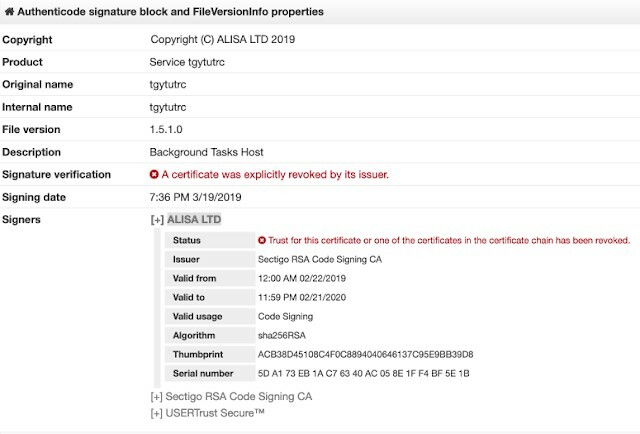

Det första, enligt. Norska nationella säkerhetsmyndighetens (NNSA) angripare använde ransomware som anropades LockerGoga.

Till. leverera ransomware till slutpunkter, företagets egen Active Directory-tjänst var. används mot det.

Det här är inte första gången det här. ransomware har dykt upp. LockerGoga användes för att attackera och pressa ut pengar från. Franska ingenjörsföretaget Altran Technologies i januari.

”LockerGoga används endast i begränsade riktade attacker. Det har inte en "spridare", det är inte som WannaCry eller NotPetya. Det måste distribueras av en angripare som redan har administratörsåtkomst, ” Sa Beaumont via Twitter.

Dessa dagar att få tillgång till admin webbplatser är. ingen stor grej. Hackare använder det vanligaste tillvägagångssättet, det vill säga de får brutala tvingar. protokollinformation för fjärrskrivbord från cyberbrottsmarknader. Med hjälp av. dessa uppgifter fyller de enkelt i organisationens nätverk, studerar det och. raid systemet för känslig data, innan du ens använder ransomware för. intäktsgenerering.

LockerGoga är ganska en ny stam av. ransomware som krypterar datorfiler och kräver lösen för att dekryptera dem. Denna ransomware krypterar DLL-filer och installeras manuellt. Angripare bakom. det använder mestadels Active Directory för att sprida ransomware.

När det gäller Norsk Hydro misstänks det att phishing-kampanjer användes för att sprida LockerGoga. Dessutom finns inget dekrypteringsverktyg tillgängligt för LockerGoga i skrivande stund. Det bästa försvaret mot ransomware är försiktighet, iakttagande av nätfiskeattacker och att köra uppdaterat antivirus- och annat slutpunktsskydd.

Angripare bakom LockerGoga använder klassiska tillvägagångssätt, dvs. skadlig kod krypterar filer med riktad förlängning och lämnar sedan en lösensedel som i fallet med Ryuk, SamSam

Efter installationen ändras användarkonton efter. ändra sina lösenord och försöker logga ut inloggade användare för att flytta. sig själv i temp-mappen och byta namn på sig via kommandoraden. Dessutom LockerGoga. krypterar också offerets papperskorgsinnehåll. En annan intressant. kännetecknande för denna skadliga kod är att den krypterar varje fil individuellt och varje. filen krypteras efter att registernyckeln ändras: (HKEY_CURRENT_USER \ SOFTWARE \ Microsoft \ RestartManager \ Session00 {01-20}.

Vanligtvis. ransomware gör inte detta eftersom omkostnader skapas och det är en inkompetent. närma sig.

Plus, C&C, DNS beaconing, etc. är inte. läggs till skadlig kod, antaganden är därför LockerGogas avsikter. är störningar snarare än att spionera.

Efter kryptering av filer lämnar LockerGoga. följande lösenord i en .txt-fil.

Förutom detta, en annan intressant sak. om LockerGoga är lösensumman inte inkluderar plånbokadress för Bitcoin. eller Monero plånbok. Det innehåller helt enkelt två e-postadresser för att kontakta skadlig kod. distributör. Plus för att öka sannolikheten för att få lösen. angripare erbjuder att dekryptera ett litet antal krypterade filer gratis.

Eftersom de riktade filerna är krypterade och ".låst" läggs filtillägget till i slutet av filnamnet kan du identifiera att du är infekterad.

Först och främst riktar dessa problematiska attacker sig inte mot något specifikt segment. Individer, företag

Att betala lösen är inte heller en lösning, eftersom utdelningen bara hjälper angriparen att designa mer avancerad skadlig kod. Att veta att de kommer att få betalt uppmuntras också kriminella. ge sig på.

Exempel. av förödande ransomware-attacker:

NotPetya attack resulterade i 10 miljarder dollar i skador på försörjningskedjeföretagen

Genom att följa dessa vissa metoder, du. kan vara säker från ransomware som LockerGoga:

Sammanfatta:

Data är en värdefull resurs för. individer, organisationer och angripare. Oavsett om det är en bild eller ett företag. dokument är alla värdefulla. Därför måste vi skydda det. Cyberbrottslingar. hålla koll på det för att stjäla det och tjäna pengar. Ett dumt misstag från vårt slut. kan leda till allvarliga skador.

Frekvensen av ransomware attack över. de senaste åren har ökat, och det används inte bara för att generera vinst det är. används också för att störa nätverksdriften och dölja. spår. LockerGoga som en ny stam kanske saknar sofistikering, men. det är ett annat exempel på hur en ransomware kan orsaka skada när den används. mot en organisation eller individ. Var därför försiktig och håll dig säker. Till. försvara dig mot ransomware attack alltid ta en säkerhetskopia av viktiga data. och hålla systemet uppdaterad.

Vi hoppas att du gillade artikeln och skulle göra det. vill att du ska hålla koll på oss för de senaste säkerhetsnyheterna. Prenumerera på. TweakLibrary, genom att trycka på klockikonen hjälper dig att få aviseringar och. håll koll på oss. Lämna. kommentera oss i avsnittet nedan.