Därefter skapar vi ett självsignerat certifikat som identifierar servern för våra kunder (observera att denna metod inte är det bästa alternativet för produktionsmiljöer; för sådan användning kanske du vill överväga att köpa ett certifikat som verifierats av en tredje godkänd certifikatutfärdare, t.ex. DigiCert).

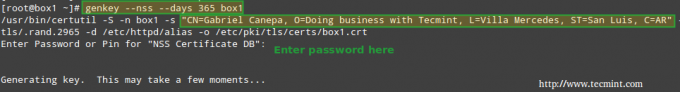

Att skapa ett nytt NSS-kompatibelt certifikat för låda 1 som kommer att gälla för 365 dagar, kommer vi att använda genkey kommando. När denna process är klar:

# genkey --nss --days 365 box1.

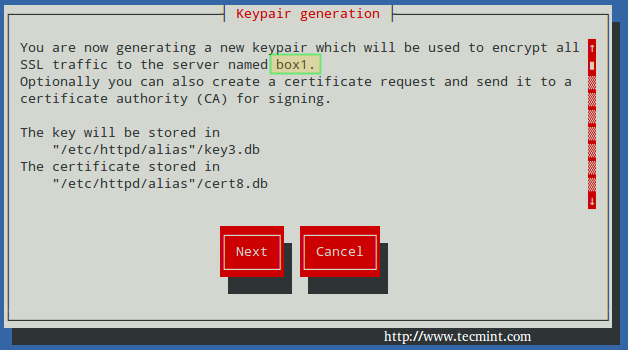

Välja Nästa:

Du kan lämna standardvalet för nyckelstorleken (2048), sedan Välj Nästa om igen:

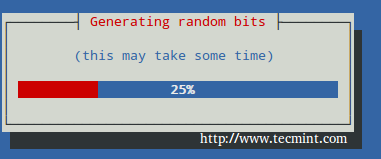

Vänta medan systemet genererar slumpmässiga bitar:

För att påskynda processen uppmanas du att ange slumpmässig text i din konsol, som visas i följande screencast. Observera hur statusfältet stannar när ingen inmatning från tangentbordet tas emot. Därefter kommer du att bli ombedd att:

1. Om man ska skicka Begäran om certifikatskylt (CSR) till a Certifikatutfärdare (CA): Välj Nej, eftersom detta är ett självsignerat certifikat.

2. för att ange informationen för certifikatet.

Slutligen uppmanas du att ange lösenordet till NSS -certifikatet som du ställde in tidigare:

# genkey --nss --days 365 box1.

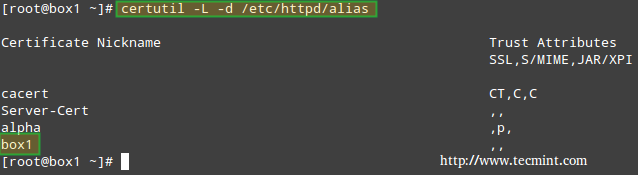

När som helst kan du lista de befintliga certifikaten med:

# certutil –L –d/etc/httpd/alias.

Och ta bort dem med namn (endast om det är strikt nödvändigt, ersätt box1 med ditt eget certifikatnamn) med:

# certutil -d/etc/httpd/alias -D -n "box1"

om du behöver. c

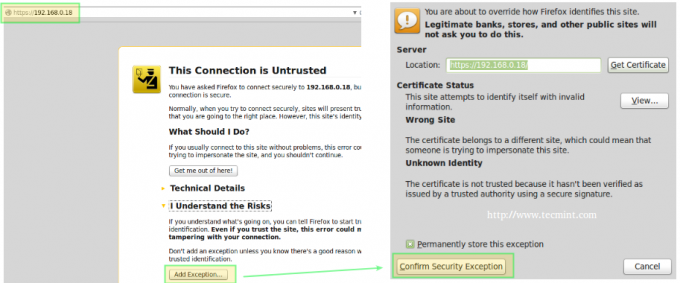

Slutligen är det dags att testa den säkra anslutningen till vår webbserver. När du pekar din webbläsare till https: //får du det välkända meddelandet ”Denna anslutning är opålitlig“:

I ovanstående situation kan du klicka på Lägg till undantag och då Bekräfta säkerhetsundantag - men gör det inte än. Låt oss först undersöka certifikatet för att se om dess detaljer stämmer överens med informationen som vi angav tidigare (som visas i screencast).

För att göra det, klicka på Se…–> Fliken Detaljer ovan och du bör se detta när du väljer Utgivare från listan:

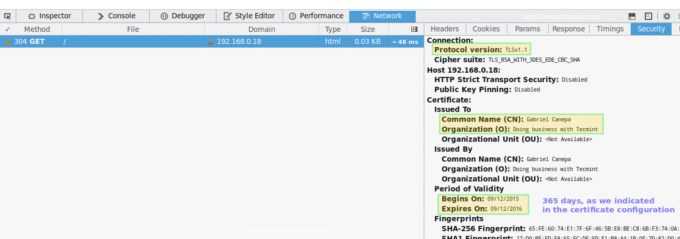

Nu kan du fortsätta, bekräfta undantaget (antingen för denna tid eller permanent) och du kommer att tas till din webbserver DocumentRoot katalog via https, där du kan inspektera anslutningsinformationen med din webbläsares inbyggda utvecklarverktyg:

I Firefox du kan starta den genom att högerklicka på skärmen och välja Inspektera elementet från snabbmenyn, särskilt genom Nätverk flik:

Observera att detta är samma information som visades tidigare, som angavs under certifikatet tidigare. Det finns också ett sätt att testa anslutningen med hjälp av kommandoradsverktyg:

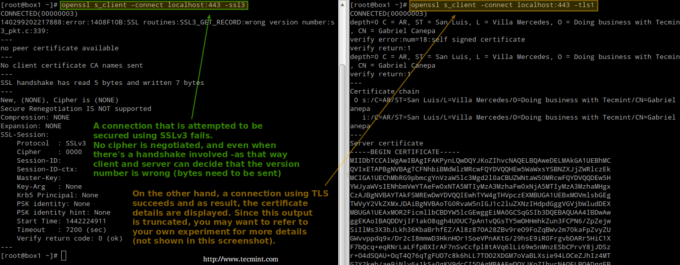

Till vänster (test SSLv3):

# openssl s_client -connect localhost: 443 -ssl3.

Till höger (testning TLS):

# openssl s_client -connect localhost: 443 -tls1.

Se skärmdumpen ovan för mer information.

Som jag är säker på att du redan vet, närvaron av HTTPS väcker förtroende för besökare som kan behöva ange personlig information på din webbplats (från användarnamn och lösenord hela vägen till finans- / bankkontoinformation).

I så fall vill du få ett certifikat signerat av en betrodd Certifikatutfärdare som vi förklarade tidigare (stegen för att konfigurera det är identiska med undantag för att du måste skicka CSR till a CA, och du får tillbaka det signerade certifikatet); annars gör ett självsignerat certifikat som det som används i den här självstudien.

Mer information om användningen av NSS finns i onlinehjälpen om mod-nss. Och tveka inte att meddela oss om du har några frågor eller kommentarer.