Једноставним речима, а ватрени зид је безбедносни систем који контролише долазни и одлазни саобраћај у мрежи на основу скупа унапред дефинисаних правила (као што је на пример одредиште / извор пакета или врста саобраћаја).

У овом чланку ћемо размотрити основе фиреваллд, подразумевани демон динамичког заштитног зида у Ред Хат Ентерприсе Линук 7, и иптаблес сервис, застарели сервис заштитног зида за Линук, са којим је већина администратора система и мреже добро упозната, а који је такође доступан у РХЕЛ 7.

Испод хаубе, обоје фиреваллд и иптаблес сервисни разговор са нетфилтер фрамеворк у кернелу преко истог интерфејса, што не изненађује, наредба иптаблес. Међутим, за разлику од услуге иптаблес, фиреваллд може променити поставке током нормалног рада система без губитка постојећих веза.

Фиреваллд треба подразумевано инсталирати у ваш РХЕЛ систем, иако можда не ради. Можете проверити помоћу следећих команди (фиревалл-цонфиг је алатка за конфигурисање корисничког интерфејса):

# иум инфо фиреваллд фиревалл-цонфиг.

и,

# системцтл статус -л фиреваллд.сервице.

С друге стране, иптаблес услуга није подразумевано укључена, али се може инсталирати путем.

# иум упдате && иум инсталл иптаблес-сервицес.

Оба демона се могу покренути и омогућити да се покрену при покретању са уобичајеним системд команде:

# системцтл старт фиреваллд.сервице | иптаблес-сервице.сервице. # системцтл енабле фиреваллд.сервице | иптаблес-сервице.сервице.

Прочитајте такође:Корисне команде за управљање Системд услугама

Што се тиче конфигурацијских датотека, користи услуга иптаблес /etc/sysconfig/iptables (који неће постојати ако пакет није инсталиран у вашем систему). На оквиру РХЕЛ 7 који се користи као чвор кластера, ова датотека изгледа овако:

Будући да фиреваллд складишти своју конфигурацију у два директоријума, /usr/lib/firewalld и /etc/firewalld:

# лс/уср/либ/фиреваллд/етц/фиреваллд.

Ове конфигурацијске датотеке ћемо испитати даље у овом чланку, након што ту и тамо додамо неколико правила. До сада ће бити довољно подсетити вас да увек можете пронаћи више информација о оба алата са.

# ман фиреваллд.цонф. # ман фиревалл-цмд. # ман иптаблес.

Осим тога, не заборавите да погледате Преглед основних команди и системске документације - 1. део тренутне серије, где сам описао неколико извора у којима можете добити информације о пакетима инсталираним на вашем РХЕЛ 7 систем.

Можда ћете желети да се позовете на Конфигуришите Иптаблес заштитни зид - 8. део од Сертификовани инжењер Линук фондације (ЛФЦЕ) серија за освежавање сећања иптаблес интерним пре него што наставите даље. Тако ћемо моћи одмах да уђемо у примере.

ТЦП портови 80 и 443 су подразумевани портови које веб сервер Апацхе користи за нормално функционисање (ХТТП) и сигуран (ХТТПС) веб саобраћај. Можете дозволити долазни и одлазни веб саобраћај преко оба порта на енп0с3 интерфејс на следећи начин:

# иптаблес -А ИНПУТ -и енп0с3 -п тцп --дпорт 80 -м стате --стате НЕВ, ЕСТАБЛИСХЕД -ј АЦЦЕПТ. # иптаблес -А ОУТПУТ -о енп0с3 -п тцп --спорт 80 -м стате --стате ЕСТАБЛИСХЕД -ј АЦЦЕПТ. # иптаблес -А ИНПУТ -и енп0с3 -п тцп --дпорт 443 -м стате --стате НЕВ, ЕСТАБЛИСХЕД -ј АЦЦЕПТ. # иптаблес -А ИЗЛАЗ -о енп0с3 -п тцп --спорт 443 -м стање -стање ЕСТАБЛИСХЕД -ј АЦЦЕПТ.

Можда ће понекад бити потребно да блокирате сав (или неки) тип саобраћаја који потиче са одређене мреже, рецимо 192.168.1.0/24 на пример:

# иптаблес -И ИНПУТ -с 192.168.1.0/24 -ј ДРОП.

ће испустити све пакете који долазе из 192.168.1.0/24 мреже, док,

# иптаблес -А ИНПУТ -с 192.168.1.0/24 --дпорт 22 -ј АЦЦЕПТ.

дозволиће само долазни саобраћај преко порта 22.

Ако користите свој РХЕЛ 7 бок не само као софтверски заштитни зид, већ и као стварни хардверски заснован, тако да се налази између две различите мреже, прослеђивање ИП адресе мора да је већ омогућено у вашем систему. Ако не, потребно је да уредите /etc/sysctl.conf и поставити вредност нет.ипв4.ип_форвард до 1, као што следи:

нет.ипв4.ип_форвард = 1.

затим сачувајте промену, затворите уређивач текста и на крају покрените следећу команду да бисте применили промену:

# сисцтл -п /етц/сисцтл.цонф.

На пример, можда имате штампач инсталиран у унутрашњој кутији са ИП 192.168.0.10, са ЦУПС услуга слушања на порту 631 (и на серверу за штампање и на вашем заштитном зиду). Да бисте проследили захтеве за штампање од клијената са друге стране заштитног зида, требало би да додате следеће правило иптаблес:

# иптаблес -т нат -А ПРЕРОУТИНГ -и енп0с3 -п тцп --дпорт 631 -ј ДНАТ --до 192.168.0.10:631.

Имајте на уму да иптаблес чита своја правила узастопно, па се уверите да подразумеване политике или каснија правила не замењују оне наведене у горњим примерима.

Једна од промена уведених са фиреваллд су зоне. Овај концепт омогућава раздвајање мрежа у различите зоне на нивоу поверења које је корисник одлучио да пружи уређајима и саобраћају унутар те мреже.

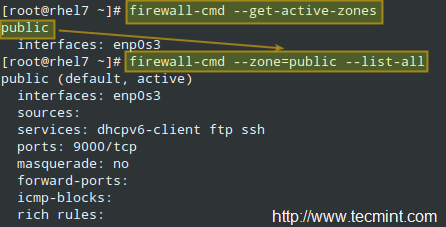

Да бисте навели активне зоне:

# фиревалл-цмд --гет-ацтиве-зоне.

У доњем примеру, јавна зона је активан, а енп0с3 интерфејс му је аутоматски додељен. Да бисте видели све информације о одређеној зони:

# фиревалл-цмд --зоне = публиц --лист-алл.

Пошто можете прочитати више о зоне у РХЕЛ 7 Сигурносни водич, овде ћемо навести само неке конкретне примере.

Да бисте добили листу подржаних услуга, користите.

# фиревалл-цмд --гет-сервицес.

Допустити хттп и хттпс веб саобраћај преко заштитног зида, ступа на снагу одмах и на следећим чизмама:

# фиревалл-цмд --зоне = МиЗоне --адд-сервице = хттп. # фиревалл-цмд --зоне = МиЗоне --перманент --адд-сервице = хттп. # фиревалл-цмд --зоне = МиЗоне --адд-сервице = хттпс. # фиревалл-цмд --зоне = МиЗоне --перманент --адд-сервице = хттпс. # фиревалл-цмд --релоад.

Ако је код> –зона изостављен, подразумевана зона (можете проверити са фиревалл-цмд –гет-дефаулт-зоне) се користи.

Да бисте уклонили правило, у горњим командама замените реч адд са ремове.

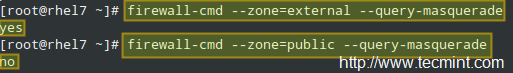

Прво морате да сазнате да ли је маскирање омогућено за жељену зону:

# фиревалл-цмд --зоне = МиЗоне --куери-маскуераде.

На доњој слици то можемо видети маскирање је омогућено за спољна зона, али не за јавности:

Можете да омогућите маскирање за јавност:

# фиревалл-цмд --зоне = публиц --адд-маскуераде.

или користите маскирање у спољашње. Ево шта бисмо урадили да поновимо Пример 3 са фиреваллд:

# фиревалл-цмд --зоне = ектернал --адд-форвард-порт = порт = 631: прото = тцп: топорт = 631: тоаддр = 192.168.0.10.

И не заборавите да поново учитате заштитни зид.

Додатне примере можете пронаћи на Део 9 из серије РХЦСА, где смо објаснили како дозволити или онемогућити портове које обично користи веб сервер и фтп сервер и како променити одговарајуће правило када су подразумевани порт за те услуге промењено. Осим тога, можда ћете желети да погледате фиреваллд вики за додатне примере.

Прочитајте такође:Корисни примери заштитног зидаД за конфигурисање заштитног зида у РХЕЛ 7

У овом чланку смо објаснили шта је а ватрени зид је, које су доступне услуге за имплементацију РХЕЛ 7, и навео неколико примера који вам могу помоћи да започнете са овим задатком. Ако имате било каквих коментара, сугестија или питања, слободно нас обавестите користећи доњи образац. Хвала унапред!