Pošteno povedano, hakiranje običajno odobrijo vladni uradniki, da bi izsledili krivca ali osumljenca. V internetu je na voljo veliko orodij in omenili bomo 25 najboljših orodij za hekerje.

V svetu kibernetske varnosti je na internetu na voljo veliko orodij, veliko jih je brezplačnih, druga pa plačljivih. prepričani smo, da ljudje po vsem svetu uporabljajo ta orodja, da bi se razočarali v različnih pogledih, a tudi beseda vdiranje meni, da so pogoji nezakoniti, kar pomeni brez predhodnega dovoljenja zastopnika, zato se lahko s tem soočite z zakonom izvršbe.

Preberite tudi: Kako zaščititi Android pred hekerji

Aircrack-ng.org je program za lomljenje ključev WEP in WPA-PSK 802.11, ki lahko ključe razreši, ko dobi dovolj informacij o izrazu ukradeno. Izvaja standardni napad FMS skupaj z nekaj izboljšavami, kot je kršitev KoreK in dodatno popolnoma nov PTW napad, s čimer je bil napad veliko hitrejši v primerjavi z drugimi delilnimi napravami WEP. Pravzaprav je Aircrack-ng ureditev programske opreme za ocenjevanje oddaljenih sistemov.

sqlmap je odprtokodna naprava za testiranje infiltracije, ki je robotizirala postopek prepoznavanja in zlorabe pomanjkljivosti infuzije SQL in prevzema nadzora strežnikov baz podatkov. Popolna podpora za sisteme za upravljanje baz podatkov MySQL, Oracle, PostgreSQL, Microsoft SQL Server, Microsoft Access, IBM DB2, SQLite, Firebird, Sybase, SAP MaxDB in HSQLDB.

Spremlja učinkovit program za identifikacijo, številne vogalne elemente dokončnega analizatorja infiltracije in obsežen obseg sprememb, ki trajajo iz baze podatkov prstnih odtisov, preko informacij, ki prihajajo iz baze podatkov, do osnovnega okvira zapisov in izvrševanja naročil na delovnem okviru prek zunaj pasu omrežje.

Preberite tudi: Spoznajte pet najbolj nevarnih hekerjev na svetu

John the Ripper je brezplačno skrivno orodje za razbijanje gesel. Sprva je bil ustvarjen za delovno ogrodje Unix, zdaj deluje na petnajst različnih faze (od tega enajst za načrtovanje zgradb posebne prilagoditve Unix, DOS, Win32, BeOS in OpenVMS).

Je izstopajoč med najbolj razširjenimi projekti preizkušanja in lomljenja besed, ko se pridruži različne skrivne oblati besed v enem svežnju, samodejno zazna vrste razpršenih besed besed in vključi nastavljiv. Lahko se še naprej izvaja proti različnim premešanim tajnim besednim organizacijam, vključno z nekaterimi vrstami razpršenih besed za grobnice najpogosteje najdemo v različnih različicah Unixa (glede na DES, MD5 ali Blowfish), Kerberos AFS in Windows NT / 2000 / XP / 2003 LM hash. Dodatni moduli so razširili svojo zmožnost vključevanja zgoščenih ključev in gesel na osnovi MD4, shranjenih v LDAP, MySQL in drugih.

Nmap je krčenje 'System Mapper', tako kot izjemno zagotovo razumljena brezplačna odprtokodna naprava programerjev. Nmap se uporablja za razkritje sistema in varnostni pregled. Številni skrbniki ogrodja uporabljajo Nmap za sistemsko zalogo, odprta vrata, nadzor nad urniki posodobitev administracije in opazovanje delovanja sistema gostitelja ali administracije.

Naprava uporablja surove pakete IP kot del inovativnih pristopov, da ugotovi, kateri gostitelji so dostopni v sistemu, katere uprave (ime in oblika aplikacije) ti gostitelji predstavljajo, kakšne delovne okvire (in izvedbe OS in možne popravke) ter kakšno vrsto in obliko snopov kanalov / požarnih zidov uporabljajo cilj.

Nmap še naprej deluje na vseh resničnih delovnih okoljih osebnih računalnikov, vzporedni svežnji pa so dostopni za Linux, Windows in Mac OS X. Ne glede na fantastično izvedljivo Nmap polnilno linijo, paket Nmap vključuje pogon GUI in rezultate pregledovalnika, prilagodljiv aparati za izmenjavo informacij, preusmerjanje in preiskovanje, pripomoček za ogled rezultatov izhodov ter doba snopa in pregled reakcij naprave.

Preberite tudi: Kako zaščititi računalnik pred hekerji, ki vodi do vaših dejavnosti

THC Hydra je še ena zgledna naprava za ločevanje besednih besed. V celoti gledano Hydra je sistem za razdeljevanje geslov za prijavo v sistem, ki je zelo hiter. Izjemen element Hydre je, da lahko dodate module, da razširite uporabnost tega hekerskega instrumenta.

Kadar morate divjo moč prekiniti upravljanje oddaljenih združenj, je Hydra redno instrument odločanja. Lahko izvede hiter besedni napad na več kot 50 konvencij, vključno s telnetom, FTP, HTTP, https, smb, nekaj baz podatkov in precej več. Tako kot THC Amap tudi ta izcedek prihaja iz dobrih ljudi v THC. Drugi spletni oblati sta Medusa in Ncrack. Nmap Security Scanner poleg tega vsebuje številne spletne module za razdeljevanje skrivnih ključev divjih moči.

Burp Suite je del, ki je bil izdelan za napad (pentest) na spletne aplikacije. Stopnja vsebuje veliko vdiralnih naprav z različnimi vmesniki GUI, ki spodbujajo in pospešujejo postopek napada na aplikacijo. Kot vedno naj bi imela naprava podoben izgled, kot bi ga imel programer s temno kapico.

Burp Suite je usklajena stopnja za izvajanje varnostnih preizkusov spletnih aplikacij. Njegovi različni instrumenti dosledno sodelujejo, da okrepijo celoten postopek testiranja, od začetka preslikave in preiskave napadne površine aplikacije do odkrivanja in zlorabe varnosti ranljivosti.

Cain in Abel (redno skrajšana do Kaina) sta instrument za obnovo skrivnega ključa za Microsoft Windows. Lahko obnovi številne vrste gesel s pomočjo tehnik, na primer sistemskega paketa, tako da voha, razbijanje različnih rutin razprševanja skrivnih ključev, na primer leksikonski napadi, živalska moč in kriptoanaliza napadi.

Kriptoanalizni napadi se izvajajo z mavričnimi mizami, ki jih je mogoče ustvariti s projektom winrtgen.exe, ki sta ga dala Cain in Abel. Cain in Abel spremljata Massimiliano Montoro in Sean Babcock. Snemanje VoIP razprav, prevajanje mešanih gesel, obnovitev oddaljenih sistemskih ključev, odkrivanje okenc s tajnimi ključi, razkrivanje shranjenih gesel in razbijanje krmilnih pravil.

Sistem ne zlorablja ranljivosti izdelkov ali napak, ki jih ni bilo mogoče spremeniti z malo napora. Obsega nekatere vidike varnosti / pomanjkljivosti, ki so prisotne v normah konvencije, rutinah preverjanja in rezervnih komponentah; njegova glavna zasnova je razpleteno zajemanje gesel in kvalifikacij različnih virov, na drugi strani pa prav tako pošlje nekaj "no standard" pripomočkov za Microsoft Windows stranke.

Preberite tudi: Kako ustvariti super varno geslo za premagovanje hekerjev

OWASP Zed Attack Proxy (ZAP) je preprosto za uporabo integrirano orodje za testiranje penetracije za iskanje ranljivosti v spletnih aplikacijah. Zed Attack Proxy (ZAP) trenutno izstopa med najbolj razširjenimi podvigi OWASP. Ta instrument za vdiranje in testiranje je izjemno vešč in "enostaven za uporabo" program, ki odkriva ranljivosti v spletnih aplikacijah.

Namenjen je uporabi posameznikom z bogatimi varnostnimi izkušnjami in kot to, kar je označeno, je kot nalašč za oblikovalce in uporabne analizatorje, ki so novi na vhodu testiranje. ZAP je glavna naprava z utemeljitvijo, da ima ogromno olajšav, skupina OWASP pa je resnično osupljivo bogastvo za tiste, ki delajo v kibernetski varnosti. ZAP ponuja robotizirane optične bralnike in razporeditev instrumentov, ki vam omogočajo fizično odkrivanje ranljivosti.

Maltego je računalniška pravna stopnja, ki je bila narejena tako, da je na zemljo, v kateri deluje združenje, posredovala digitalno sliko nevarnosti. Edinstveno stališče, ki ga Maltego ponuja sistemskim snovem in snovem, ki temeljijo na sredstvih, je kopičenje podatkov, objavljenih povsod po spletu, ne glede na to, ali gre za sedanjo ureditev stikala, uravnoteženo na robu vašega sistema, ali trenutno prebivališče vašega podpredsednika na njegovih globalnih obiskih, lahko Maltego najde, skupno in sliko te podatke.

Maltego je enkraten oder, ustvarjen za posredovanje nedvoumne slike nevarnosti v okolje, ki ga ima in deluje združenje. Maltegov zanimiv manevrski prostor je pokazati večstransko kakovost in resnost posameznih namenov razočaranje in poleg tega zaupanje v povezave, ki trenutno obstajajo znotraj obsega vaše baze.

Metasploit je veliko bolj priljubljeno orodje. Kibernetska varnost omogoča preizkuševalcu penetracije in hekerjem uporabo tega orodja, njegova naloga pa je poiskati varnost omrežja tako, da skupaj s sistemom povzroči tudi ranljivost. Še več, Metasploit prav tako obvezuje produktivno upravljanje in testiranje sistemov za odkrivanje vdorov.

Najbolj znana "delitev" te "naprave z več razlogi za vdiranje" je odprtokodni okvirni projekt Metasploit, ki se običajno omenja kot v bistvu "Metasploit".

Ta naprava pomaga odjemalcu ustvariti in izvršiti (znano ali splošno) pustolovsko kodo proti oddaljeni ciljni napravi. Številni odjemalci Metasploita uporabljajo naprave za sovražne do kriminološke namene in namene izogibanja, od katerih jih je veliko vključenih v okvir Metasploit.

Wireshark je morda najbolj znano "orodje programerjev". Wireshark obstaja že nekaj časa in ga za odpravljanje težav in razgradnjo sistemov uporablja ogromno varnostnih strokovnjakov. Wireshark je čudovito izboljšanje in poučevanje konvencij o programiranju in ujemanju. Sprva imenovan Ethereal, maja 2006 se je naloga zaradi težav z blagovno znamko preimenovala v Wireshark. Je brezplačen in odprtokodni analizator paketov.

Angry IP Scanner, po drugi strani znan kot ipscan, je odprtokodni in medstopenjski sistemski skener, namenjen hitri in enostavni uporabi. Preučuje naslove IP in vrata in ima številne različne elemente.

Na splošno ga uporabljajo vodje sistemov in preprosto radovedne stranke po vsem svetu, vključno z velikimi in majhnimi prizadevanji, bankami in vladnimi organizacijami. Še naprej teče naprej Linux, Windows in Mac OS X, ki lahko podpira tudi različne faze.

V nenavadnih dneh je bilo to programsko orodje veliko bolj priljubljeno po povpraševanju po svetu vdorov, trenutno pa ta vir aplikacij ni na voljo uradno toda uporabniki ga lahko še vedno uporabljajo brezplačno, običajno deluje s sistemom odjemalca in strežnika, pomaga uporabnikom, da ugotovijo ranljivost, uporablja ga že več kot 75.000 podjetja.

Nessus Security Scanner je najbolj znan po podjetjih, Nessus je številnim velikim podjetjem pomagal analizirati njihov poslovni sorazmerni revizijski postopek, ki učinkovito prihrani stroške.

Preberite tudi: Kako deliti zaslon med več napravami Android

Ettercap je brezplačna in odprtokodna sistemska varnostna naprava za napade na LAN v središču človeka. Uporablja se lahko za pregled konvencije sistema PC in ocenjevanje varnosti.

Še naprej deluje na različnih Unixu podobnih delovnih okoljih, vključno z Linuxom, Mac OS X, BSD in Solarisom ter v sistemu Microsoft Windows. Opremljen je z blokiranjem gibanja na sistemskem odseku, lovljenjem gesel in prikrivanjem dinamičnega poslušanja pred različnimi običajnimi pravili.

Ettercap izpolnjuje pričakovanja tako, da sistemski vmesnik preusmeri v brezhiben način in ARP škoduje ciljnim strojem. V skladu s tem lahko deluje kot "človek v središču" in sproži različne napade na žrtve. Ettercap ima oporo vtičnikov, tako da je mogoče elemente raztegniti z vključitvijo novih vtičnikov.

Wapiti je orodje za skeniranje ranljivosti spletnih aplikacij, ki vam omogoča, da preverite varnost svoje spletne aplikacije s skeniranjem aplikacije in spletnega programa, ki deluje Vrste črnega polja, ki bodo skenirale spletne strani postavljene spletne aplikacije, ne bodo pa preučevale izvorne kode spletnih strani, s spletne strani pa jo lahko skenirajo, da vbrizgajo podatkov.

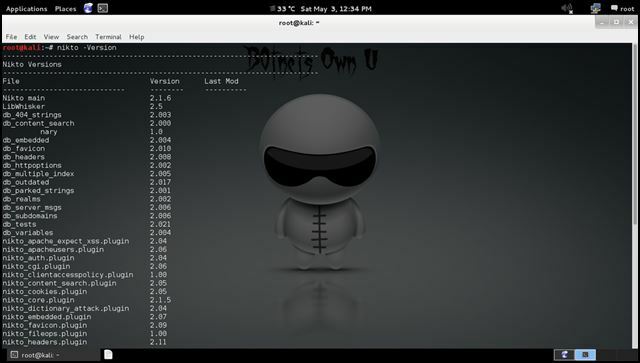

Nikto Web Scanner je optični bralnik spletnih strežnikov, ki testira spletne strežnike na nevarne datoteke / CGI, zastarelo strežniško programsko opremo in druge težave. Opravlja splošne in strežniške vrste posebnih pregledov. Prav tako zajame in natisne vse prejete piškotke. Sama koda Nikto je odprtokodna (GPL), vendar podatkovne datoteke, ki jih uporablja za pogon programa, niso.

SuperScan je zmogljiv optični bralnik vrat TCP, pinger, razreševalnik. Izboljšano zaznavanje gostitelja lahko dobite z uporabo več metod ICMP in TCP SYN scanning. Poleg tega boste dobili izbor uporabnih orodij (ping, traceroute, Whois itd.)

Yersinia je orodje za omrežno varnost / vdiranje v operacijske sisteme, podobne Unixu, zasnovano tako, da izkorišča nekatere pomanjkljivosti različnih omrežnih protokolov. Yersinia velja za dragoceno in pogosto uporabljano varnostno orodje. Pretvarja se, da je trden okvir za analizo in testiranje uvedenih omrežij in sistemov.

Preberite tudi: Najboljša orodja za hekanje, ki jih uporabljajo hekerji in pentesterji

Večina ljudi ima nekatere podatke, ki jih raje ne bi delili z drugimi - gesla, osebne informacije, tajni dokumenti iz dela, finančne evidence, samonapisane pesmi in seznam nadaljuje. Gumica je varnostno orodje za okna, ki uporabnikom omogoča preprosto odstranjevanje občutljivih podatkov s trdega diska, tako da večkrat prepiše izbrane vzorce.

Več kot 70% spletnih mest in spletnih aplikacij vsebuje ranljivosti, ki bi lahko povzročile krajo podatkov. Acunetix je nekoč iskal po vaši spletni strani in samodejno analiziral vse vaše spletne aplikacije ter odkril nevarno vbrizgavanje SQL, skriptiranje med spletnimi mesti in druge ranljivosti, ki razkrivajo vaše spletno podjetje.

To je eno najpogosteje uporabljenih orodij za iskanje naslovov IP in vrat. Angry IP Scanner je odprtokodno orodje, ki raziskovalcem ponuja veliko funkcij za skeniranje naslovov IP in vrat za iskanje vrat v uporabniški sistem.

Airsnort je še eno najboljše orodje za brezžično vdiranje. To je eno izmed priljubljenih orodij, ki se uporablja za dešifriranje procesa šifriranja WEP. AirSnort je prosto dostopen in podpira operacijski sistem Windows in Linux. To orodje nadzira prenose in računalniške ključe za šifriranje, ko ima dovolj prejetih paketov.

To je še eno priljubljeno orodje, ki ga hekerji uporabljajo za iskanje napak v spletnih aplikacijah. Orodje je dovolj zmogljivo, da najde napake, kot sta vbrizgavanje SQL in lokalna indukcija datotek. Orodje ponuja tudi zdravila, ki vam pomagajo pri okrevanju po kakršnih koli pomanjkljivostih.

No, če vas zanima orodje za razbijanje gesel, potem je oclHashcat najboljše orodje, ki ga lahko imate. oclHashcat je orodje za razbijanje gesel, ki temelji na CPU, in ima nekaj napredne različice, ki uporablja moč vašega GPU. Orodje se imenuje najhitrejše orodje za razbijanje gesel na svetu s prvim in edinim iskalnikom na osnovi GPGPU.

Nabor orodij za socialne inženirje je bil predstavljen tudi v seriji Mr. Robot. To je napreden okvir za simulacijo več vrst napadov socialnega inženiringa, kot so pridobivanje poverilnic, napadi z lažnim predstavljanjem in drugo. No, to je v bistvu orodje, ki ga poganja Python in se uporablja za teste penetracije socialnega inženiringa z več kot dvema milijonoma prenosov.

Če ste našli kakšno orodje, ki smo ga pogrešali, ga lahko komentirate v spodnjem polju za komentar. Upam, da vam je objava všeč, delite jo tudi s prijatelji.