V drugem članku o Kali Linuxu je omrežno orodje, imenovano 'nmap'Se bo razpravljalo. Čeprav nmap ni samo orodje Kali, je eno najbolj uporabna orodja za kartiranje omrežij v mestu Kali.

Nmap, okrajšava za Karta omrežja, vzdržuje Gordon Lyon (več o g. Lyonu tukaj: http://insecure.org/fyodor/) in ga uporabljajo številni varnostni strokovnjaki po vsem svetu.

Pripomoček deluje tako v Linuxu kot v sistemu Windows in ga poganja ukazna vrstica (CLI). Toda za tiste, ki so malo bolj plašni v ukazni vrstici, obstaja čudovit grafični člen za nmap, imenovan zenmap.

Močno je priporočljivo, da se posamezniki naučijo CLI -jeve različice nmap, saj zagotavlja veliko večjo prilagodljivost v primerjavi z grafično izdajo zenmap.

Kakšen namen ima strežnik nmap? Odlično vprašanje. Nmap skrbniku omogoča hitro in temeljito spoznavanje sistemov v omrežju, od tod tudi ime, Network MAPper ali nmap.

Nmap lahko hitro najde gostitelje v živo in storitve, povezane s tem gostiteljem. Funkcionalnost Nmapa je mogoče še razširiti z Nmap Scripting Engine, pogosto okrajšano kot NSE.

Ta skriptni mehanizem omogoča skrbnikom, da hitro ustvarijo skript, s katerim lahko ugotovijo, ali v njihovem omrežju obstaja na novo odkrita ranljivost. Številni skripti so bili razviti in vključeni v večino namestitev nmap.

Opozorilna beseda - nmap običajno uporabljajo ljudje z dobrimi in slabimi nameni. Zelo previdni morate biti, da zagotovite, da nmap ne uporabljate proti sistemom, za katere dovoljenje ni izrecno določeno v pisni/pravni pogodbi. Pri uporabi orodja nmap bodite previdni.

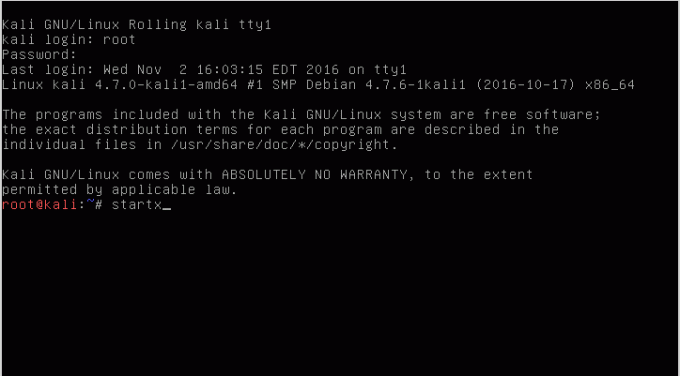

Prvi korak pri delu z nmapom je, da se prijavite v računalnik Kali Linux in po želji zaženete grafično sejo (Ta prvi članek v tej seriji je nameščen Kali Linux z namiznim okoljem razsvetljenstva).

Med namestitvijo bi namestitveni program od uporabnika zahteval »koren"Uporabniško geslo, ki bo potrebno za prijavo. Ko ste prijavljeni v računalnik Kali Linux, z ukazom 'startx"Enlightenment Desktop Environment je mogoče zagnati - velja omeniti, da nmap ne potrebuje namiznega okolja za zagon.

# startx.

Ko ste prijavljeni Razsvetljenstvo, bo treba odpreti terminalsko okno. S klikom na ozadje namizja se prikaže meni. Navigacijo do terminala lahko izvedete na naslednji način: Aplikacije->Sistem-> ‘Xterm'Ali'UXterm'Ali'Korenski terminal‘.

Avtor je oboževalec lupinskega programa, imenovanega 'Terminator"Vendar se to morda ne prikaže v privzeti namestitvi Kali Linux. Vsi navedeni programi lupine bodo delovali za namene nmap.

Ko je terminal zagnan, se zabava nmap lahko začne. Za to posebno vadnico je bilo ustvarjeno zasebno omrežje s strojem Kali in strojem Metasploitable.

Tako so bile stvari lažje in varnejše, saj bi obseg zasebnega omrežja zagotovil, da skeniranje ostane vklopljeno varnih strojev in preprečuje, da bi nekdo ogrozil ranljiv stroj Metasploitable drugače.

V tem primeru sta oba stroja zasebna 192.168.56.0 /24 omrežje. Naprava Kali ima naslov IP 192.168.56.101 skeniran stroj Metasploitable pa ima naslov IP 192.168.56.102.

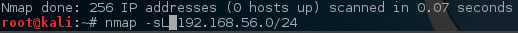

Recimo, da podatki o naslovu IP niso bili na voljo. Hitro skeniranje nmapa lahko pomaga ugotoviti, kaj je v živo v določenem omrežju. Ta pregled je znan kot "Enostaven seznam'Skeniranje zato -sL argumenti, posredovani ukazu nmap.

# nmap -sL 192.168.56.0/24.

Na žalost ta začetni pregled ni vrnil nobenega gostitelja v živo. Včasih je to dejavnik načina delovanja določenih operacijskih sistemov mrežni promet za skeniranje vrat.

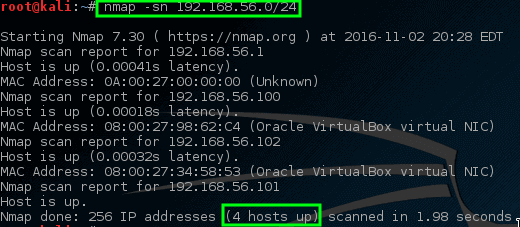

Brez skrbi, vendar ima nmap na voljo nekaj trikov, da bi poskušal poiskati te stroje. Ta naslednji trik bo nmapu povedal, naj preprosto poskuša pingati vse naslove v 192.168.56.0/24 omrežje.

# nmap -sn 192.168.56.0/24.

Tokrat nmap vrne nekaj bodočih gostiteljev za skeniranje! V tem ukazu je -sn onemogoči privzeto vedenje nmapa pri poskusu prenosa vrat gostitelja in preprosto poskuša nmap poskusiti ping gostitelja.

Poskusimo pustiti, da vrata nmap skenirajo te določene gostitelje in poiščejo, kaj se bo zgodilo.

# nmap 192.168.56.1,100-102.

Vau! Tokrat je nmap zadel rudnik zlata. Ta gostitelj ima kar nekaj odprta omrežna vrata.

Vsa ta vrata označujejo nekakšno storitev poslušanja na tej napravi. Če se spomnimo od prej, 192.168.56.102 Naslov IP je dodeljen metasploatibilnemu ranljivemu stroju, zato jih je toliko odprite vrata na tem gostitelju.

To, da je na večini strojev odprtih toliko vrat, je zelo nenormalno, zato bi bilo pametno razmisliti o tem stroju nekoliko podrobneje. Skrbniki bi lahko izsledili fizični stroj v omrežju in ga pogledali lokalno, vendar to ne bi bilo prav zabavno, še posebej, če bi nam nmap to lahko naredil veliko hitreje!

Naslednji pregled je pregled storitev in se pogosto uporablja za določitev, kaj storitev morda posluša na določenem pristanišču na stroju.

Nmap bo preiskal vsa odprta vrata in poskušal banner pridobiti informacije iz storitev, ki se izvajajo na vsakih vratih.

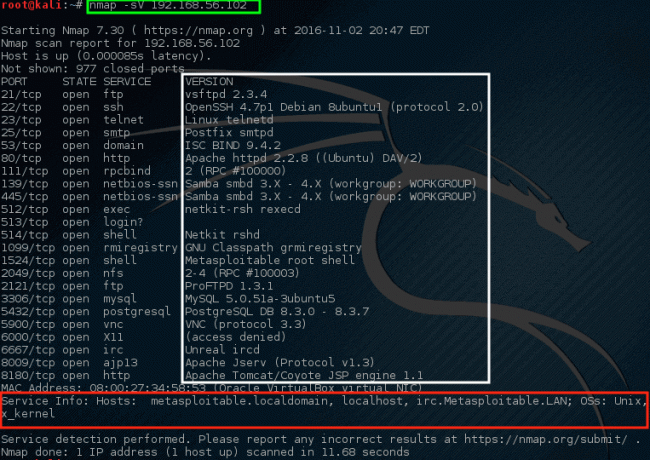

# nmap -sV 192.168.56.102.

Upoštevajte, da je tokrat nmap ponudil nekaj predlogov o tem, kaj bi nmap mislil, da deluje na teh vratih (označeno v belem polju). Poskušal je tudi nmap določite podatke o operacijskem sistemu deluje na tem računalniku in tudi njegovem imenu gostitelja (tudi z velikim uspehom!).

Pregled tega izhoda bi moral povzročiti skrbnikom omrežja kar nekaj pomislekov. Prva vrstica to trdi VSftpd različico 2.3.4 deluje na tem stroju! To je res stara različica VSftpd.

Iskanje po ExploitDB, je bila za to različico že leta 2011 ugotovljena resna ranljivost (ExploitDB ID - 17491).

Nmap si poglejmo natančneje ta vrata in poglejmo, kaj je mogoče določiti.

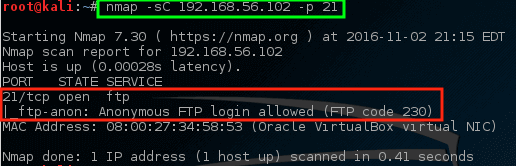

# nmap -sC 192.168.56.102 -p 21.

S tem ukazom je bilo naročeno, da nmap zažene privzeti skript (-sC) na vratih FTP (-str 21) na gostitelju. Čeprav je to lahko ali pa tudi ne, je nmap to ugotovil dovoljena je anonimna prijava po FTP na tem strežniku.

To bi skupaj s prejšnjim vedenjem o stari ranljivosti VSftd moralo vzbuditi nekaj skrbi. Poglejmo, ali ima nmap skripte, ki poskušajo preveriti ranljivost VSftpd.

# poišči .nse | grep ftp.

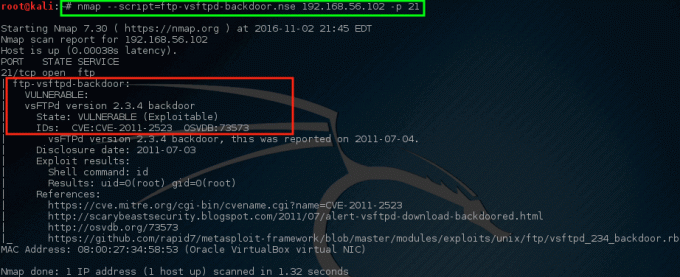

Upoštevajte, da ima nmap a NSE skript, ki je že izdelan za problem zalednih vrat VSftpd! Poskusimo zagnati ta skript proti temu gostitelju in poglejmo, kaj se bo zgodilo, vendar je najprej pomembno vedeti, kako uporabljati skript.

# nmap --script-help = ftp-vsftd-backdoor.nse.

Če preberete ta opis, je jasno, da lahko s tem skriptom poskusite ugotoviti, ali je ta stroj občutljiv na ExploitDB prej ugotovljeno vprašanje.

Zaženimo skript in poglejmo, kaj se zgodi.

# nmap --script = ftp-vsftpd-backdoor.nse 192.168.56.102 -p 21.

Ja! Nmapov scenarij je vrnil nekaj nevarnih novic. Ta stroj je verjetno dober kandidat za resno preiskavo. To ne pomeni, da je stroj ogrožen in se uporablja za grozljive/grozne stvari, vendar bi moral pritegniti nekaj pomislekov v omrežne/varnostne ekipe.

Nmap je lahko izredno selektiven in izredno miren. Večina doslej storjenega je poskušala ohraniti nmapov omrežni promet zmerno tiho, vendar je tako skeniranje osebnega omrežja lahko zelo dolgotrajno.

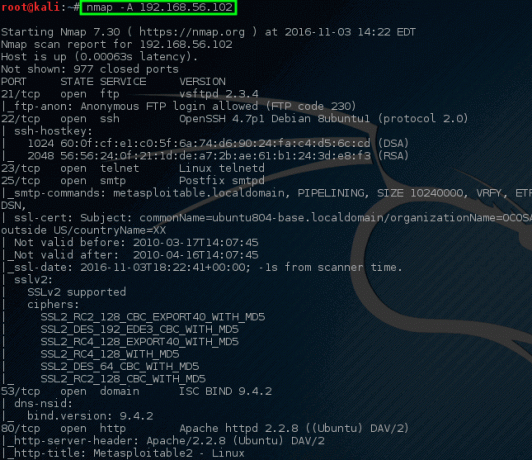

Nmap lahko naredi veliko bolj agresivno skeniranje, ki bo pogosto dalo veliko istih informacij, vendar v enem ukazu namesto v več. Poglejmo rezultat agresivnega skeniranja (upoštevajte - agresivno skeniranje se lahko sproži sistemi za odkrivanje/preprečevanje vdorov!).

# nmap -A 192.168.56.102.

Upoštevajte, da je z enim ukazom nmap vrnil veliko informacij, ki jih je vrnil prej, o odprtih vratih, storitvah in konfiguracijah, ki se izvajajo na tej napravi. Večino teh informacij je mogoče uporabiti za pomoč pri določanju kako zaščititi ta stroj kot tudi oceniti, katera programska oprema je lahko v omrežju.

To je bil le kratek, kratek seznam številnih uporabnih stvari, ki jih nmap lahko uporabi za iskanje na segmentu gostitelja ali omrežja. Močno se poziva, da posamezniki še naprej poskus z nmap na nadzorovan način v omrežju, ki je v lasti posameznika (Ne vadite s skeniranjem drugih entitet!).

Obstaja uradni vodnik Skeniranje omrežja Nmap avtorja Gordon Lyon, na voljo pri Amazonu.