Ďalej vytvoríme certifikát s vlastným podpisom, ktorý identifikuje server našim klientom (upozorňujeme, že táto metóda nie je najlepšou voľbou pre produkčné prostredia; pri takom použití môžete zvážiť nákup certifikátu overeného treťou dôveryhodnou certifikačnou autoritou, ako napr DigiCert).

Ak chcete vytvoriť nový certifikát kompatibilný s NSS pre box1 pre ktoré bude platiť 365 dní, použijeme genkey príkaz. Keď sa tento proces dokončí:

# genkey --nss -days 365 box1.

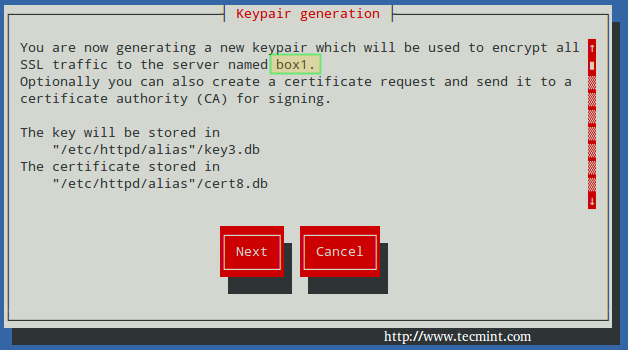

Vyber si Ďalšie:

Predvolenú voľbu môžete ponechať pre veľkosť kľúča (2048), potom vyberte Ďalšie znova:

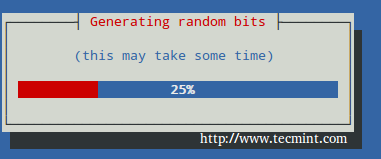

Počkajte, kým systém vygeneruje náhodné bity:

Aby ste tento proces urýchlili, budete vyzvaní na zadanie náhodného textu do konzoly, ako je to znázornené na nasledujúcom obrázku. Všimnite si prosím, ako sa ukazovateľ priebehu zastaví, ak nie je prijatý žiadny vstup z klávesnice. Potom budete požiadaní o:

1. Či sa má odoslať Žiadosť o podpis certifikátu (CSR) do a Certifikačná autorita (CA): Vyberte si Nie, pretože ide o certifikát s vlastným podpisom.

2. zadajte informácie pre certifikát.

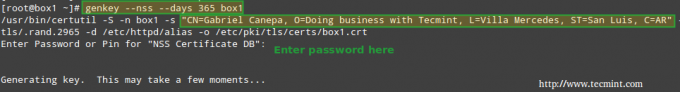

Nakoniec budete vyzvaní na zadanie hesla k certifikátu NSS, ktorý ste nastavili predtým:

# genkey --nss -days 365 box1.

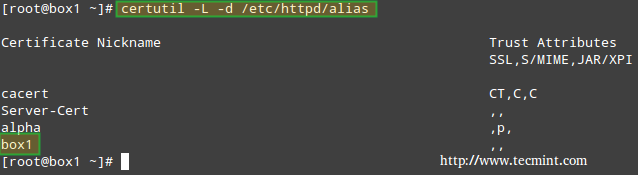

Existujúce certifikáty môžete kedykoľvek vypísať pomocou:

# certutil –L –d/etc/httpd/alias.

A odstráňte ich podľa názvu (iba ak je to striktne požadované, pričom box1 nahraďte svojim vlastným názvom certifikátu) za:

# certutil -d/etc/httpd/alias -D -n "box1"

ak potrebujete.c

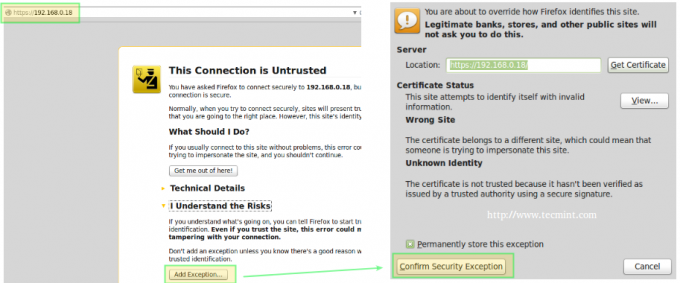

Nakoniec je načase otestovať zabezpečené pripojenie k nášmu webovému serveru. Keď ukážete na prehliadač https: //, dostanete známu správu „Toto spojenie nie je dôveryhodné“:

Vo vyššie uvedenej situácii môžete kliknúť na Pridajte výnimku a potom Potvrďte bezpečnostnú výnimku - ale zatiaľ to nerobte. Najprv sa pozrime na certifikát, aby sme zistili, či sa jeho podrobnosti zhodujú s informáciami, ktoré sme zadali predtým (ako je zobrazené na obrázku).

Ak to chcete urobiť, kliknite na Vyhliadka…–> Karta podrobností vyššie a mali by ste to vidieť, keď v zozname vyberiete Emitenta:

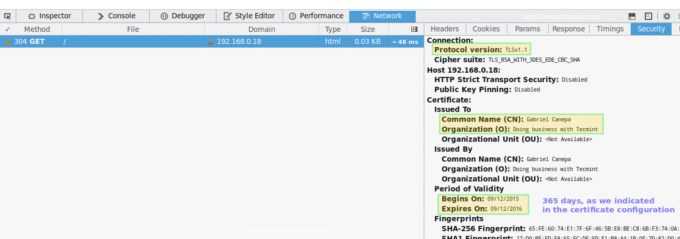

Teraz môžete pokračovať, potvrdiť výnimku (tentokrát alebo natrvalo) a budete presmerovaní na webový server DocumentRoot adresár cez https, kde môžete skontrolovať podrobnosti o pripojení pomocou vstavaných vývojárskych nástrojov vášho prehliadača:

V Firefox môžete ho spustiť kliknutím pravým tlačidlom na obrazovku a výberom Preskúmať prvok z kontextového menu, konkrétne cez Sieť karta:

Upozorňujeme, že ide o rovnaké informácie, ako boli zobrazené predtým, ktoré boli zadané počas osvedčenia predtým. Existuje tiež spôsob, ako otestovať pripojenie pomocou nástrojov príkazového riadka:

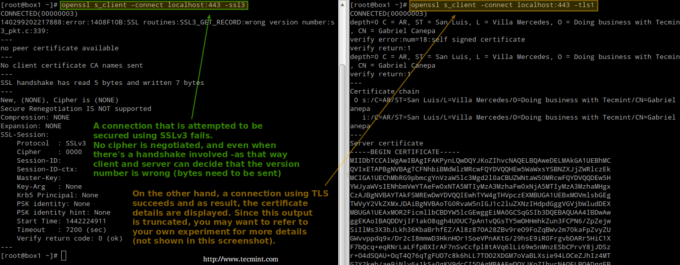

Vľavo (testovanie SSLv3):

# openssl s_client -connect localhost: 443 -ssl3.

Vpravo (testovanie TLS):

# openssl s_client -connect localhost: 443 -tls1.

Ďalšie podrobnosti nájdete na obrázku vyššie.

Som si istý, že už viete, že prítomnosť HTTPS vzbudzuje dôveru u návštevníkov, ktorí môžu musieť na vašom webe zadať osobné informácie (od užívateľské mená a heslá až po informácie o finančnom / bankovom účte).

V takom prípade budete chcieť získať certifikát podpísaný dôveryhodným Certifikačná autorita ako sme už vysvetlili vyššie (kroky na jeho nastavenie sú identické s výnimkou, že budete musieť odoslať súbor CSR do a CA, a dostanete podpísaný certifikát späť); v opačnom prípade bude stačiť certifikát s vlastným podpisom, ktorý je použitý v tomto návode.

Bližšie informácie o používaní služby NSS nájdete v online pomoci o mod-nss. A ak máte otázky alebo pripomienky, neváhajte nám dať vedieť.