Ľahký prístupový protokol k adresáru (LDAP Stručne povedané) je priemyselný štandard, ľahký a široko používaný súbor protokolov na prístup k adresárovým službám. Adresárová služba je zdieľaná informačná infraštruktúra na každodenný prístup, správu, organizáciu a aktualizáciu položky a sieťové zdroje, ako sú používatelia, skupiny, zariadenia, e -mailové adresy, telefónne čísla, zväzky a mnoho ďalších predmety.

The LDAP informačný model je založený na záznamoch. Položka v adresári LDAP predstavuje jednu jednotku alebo informáciu a je jedinečne identifikovaná tým, čo sa nazýva a Rozlišujúce meno (DN). Každý z atribútov záznamu má typ a jednu alebo viac hodnôt.

Atribút je informácia spojená so záznamom. Ide o typicky mnemotechnické reťazce, ako napríklad „cn„Pre bežné meno alebo“pošta”Pre e -mailovú adresu. Každému atribútu je priradená jedna alebo viac hodnôt pozostávajúcich zo zoznamu oddelených medzerami.

Nasleduje ilustrácia toho, ako sú informácie usporiadané v priečinku LDAP adresár.

V tomto článku si ukážeme, ako nainštalovať a nakonfigurovať OpenLDAP server pre centralizovanú autentifikáciu v Ubuntu 16.04/18.04 a CentOS 7.

1. Najprv začnite inštaláciou OpenLDAP, implementácia open source programu LDAP a niektoré tradičné nástroje na správu LDAP pomocou nasledujúcich príkazov.

# yum nainštalovať openldap openldap-servery #CentOS 7. $ sudo apt install slapd ldap-utils #Ubuntu 16.04/18.04.

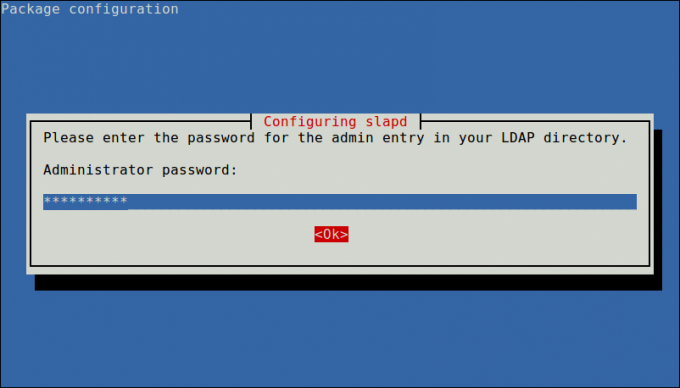

Zapnuté Ubuntu, počas inštalácie balíka budete vyzvaní na zadanie hesla pre položku admin vo vašom adresári LDAP, nastavenie bezpečného hesla a jeho potvrdenie.

Po dokončení inštalácie môžete službu spustiť podľa nasledujúceho vysvetlenia.

2. Zapnuté CentOS 7, spustením nasledujúcich príkazov spustíte súbor openldap serverový démon, povoľte mu automatické spustenie pri štarte a skontrolujte, či je spustený (zapnutý Ubuntu služba by sa mala automaticky spustiť pod systemd, môžete jednoducho skontrolovať jej stav):

$ sudo systemctl start slapd. $ sudo systemctl povoliť slapd. $ sudo systemctl status slapd.

3. Ďalej povoľte žiadosti na server LDAP serverového démona cez bránu firewall, ako je to znázornené.

# firewall-cmd --add-service = ldap #CentOS 7. $ sudo ufw allow ldap #Ubuntu 16.04/18.04.

Poznámka: Neodporúča sa manuálne upravovať konfiguráciu LDAP, musíte pridať konfigurácie do súboru a použiť príponu ldapadd alebo ldapmodify ich načítajte do adresára LDAP, ako je to znázornené nižšie.

4. Teraz vytvorte administrátora OpenLDAP a priraďte mu heslo. V nižšie uvedenom príkaze je pre dané heslo vytvorená hašovaná hodnota, poznamenajte si to, použijete ju v konfiguračnom súbore LDAP.

$ slappasswd.

5. Potom vytvorte príponu LDIF súbor (ldaprootpasswd.ldif), ktorý sa používa na pridanie položky do adresára LDAP.

$ sudo vim ldaprootpasswd.ldif.

Pridajte do nej nasledujúci obsah:

dn: olcDatabase = {0} config, cn = config. typ zmeny: upraviť. pridať: olcRootPW. olcRootPW: {SSHA} PASSWORD_CREATED.

vysvetlenie párov atribút-hodnota vyššie:

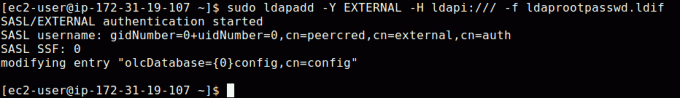

6. Potom pridajte zodpovedajúci záznam LDAP zadaním identifikátora URI odkazujúceho na server ldap a súbor vyššie.

$ sudo ldapadd -Y EXTERNAL -H ldapi: /// -f ldaprootpasswd.ldif

7. Teraz skopírujte vzorový konfiguračný súbor databázy pre facka do /var/lib/ldap adresári a nastavte správne povolenia pre súbor.

$ sudo cp /usr/share/openldap-servers/DB_CONFIG.example/var/lib/ldap/DB_CONFIG. $ sudo chown -R ldap: ldap/var/lib/ldap/DB_CONFIG. $ sudo systemctl reštart slapd.

8. Ďalej importujte niekoľko základných schém LDAP z /etc/openldap/schema adresár nasledovne.

$ sudo ldapadd -Y EXTERNAL -H ldapi: /// -f /etc/openldap/schema/cosine.ldif $ sudo ldapadd -Y EXTERNAL -H ldapi: /// -f /etc/openldap/schema/nis.ldif. $ sudo ldapadd -Y EXTERNAL -H ldapi: /// -f /etc/openldap/schema/inetorgperson.ldif.

9. Teraz pridajte svoju doménu do databázy LDAP a vytvorte súbor s názvom ldapdomain.ldif pre vašu doménu.

$ sudo vim ldapdomain.ldif

Pridajte do neho nasledujúci obsah (príklad nahraďte svojou doménou a HESLOM predtým získanou hašovanou hodnotou):

dn: olcDatabase = {1} monitor, cn = konfigur. typ zmeny: upraviť. nahradiť: olcAccess. olcAccess: {0} to * by dn.base = "gidNumber = 0+uidNumber = 0, cn = peercred, cn = external, cn = auth" prečítané dn.base = "cn = správca,dc = príklad, dc = com "číta * nikto dn: olcDatabase = {2} hdb, cn = config. typ zmeny: upraviť. nahradiť: olcSuffix. olcSuffix: dc = príklad, dc = com dn: olcDatabase = {2} hdb, cn = config. typ zmeny: upraviť. nahradiť: olcRootDN. olcRootDN: cn = manažér,dc = príklad, dc = com dn: olcDatabase = {2} hdb, cn = config. typ zmeny: upraviť. pridať: olcRootPW. olcRootPW: {SSHA} HESLO dn: olcDatabase = {2} hdb, cn = konfigur. typ zmeny: upraviť. pridať: olcAccess. olcAccess: {0} na attrs = userPassword, shadowLastChange od dn = "cn = Manager,dc = príklad, dc = com "píšte anonymným autentifikáciou sám, píšte * nikto. olcAccess: {1} na dn.base = "" podľa * prečítania. olcAccess: {2} to * by dn = "cn = Manager, dc = example, dc = com" zapísať * čítať.

10. Potom pridajte vyššie uvedenú konfiguráciu do databázy LDAP pomocou nasledujúceho príkazu.

$ sudo ldapmodify -Y EXTERNAL -H ldapi: /// -f ldapdomain.ldif.

11. V tomto kroku musíme do nášho súboru pridať niekoľko záznamov LDAP adresár. Vytvorte ďalší súbor s názvom baseldapdomain.ldif s nasledujúcim obsahom.

dn: dc = príklad, dc = com. objectClass: top. objectClass: dcObject. objektová trieda: organizácia. o: príklad kom. dc: príklad dn: cn = manažér, dc = príklad, dc = com. objectClass: organizationRole. cn: manažér. popis: Directory Manager dn: ou = Ľudia, dc = príklad, dc = com. objectClass: organizačná jednotka. ou: Ľudia dn: ou = skupina, dc = príklad, dc = com. objectClass: organizačná jednotka. ou: Skupina

Uložte súbor a potom pridajte položky do adresára LDAP.

$ sudo ldapadd -Y EXTERNAL -x -D cn = Manager, dc = príklad, dc = com -W -f baseldapdomain.ldif.

12. Ďalším krokom je vytvorenie používateľa LDAP pre príklad, tecmint, a nastavte heslo pre tohto používateľa nasledovne.

$ sudo useradd tecmint. $ sudo passwd tecmint.

13. Potom vytvorte definície pre skupinu LDAP v súbore s názvom ldapgroup.ldif s nasledujúcim obsahom.

dn: cn = manažér, ou = skupina, dc = príklad, dc = com. objectClass: top. objectClass: posixGroup. gidNumber: 1005.

Vo vyššie uvedenej konfigurácii gidNumber je GID v /etc/group pre tecmint a pridajte ho do adresára OpenLDAP.

$ sudo ldapadd -Y EXTERNAL -x -W -D "cn = Manager, dc = example, dc = com" -f ldapgroup.ldif.

14. Ďalej vytvorte ďalší LDIF súbor s názvom ldapuser.ldif a pridajte definície pre používateľa tecmint.

dn: uid = tecmint, ou = ľudia, dc = príklad, dc = com. objectClass: top. objectClass: účet. objectClass: posixAccount. objectClass: shadowAccount. cn: tecmint. uid: tecmint. uidNumber: 1005. gidNumber: 1005. homeDirectory: /home /tecmint. užívateľské heslo: {SSHA} PASSWORD_HERE. loginShell: /bin /bash. gecos: tecmint. shadowLastChange: 0. shadowMax: 0. shadowVarovanie: 0.

potom načítajte konfiguráciu do adresára LDAP.

$ ldapadd -Y EXTERNAL -x -D cn = Manažér, dc = príklad, dc = com -W -f ldapuser.ldif.

Akonáhle máte nastavený centrálny server na autentifikáciu, poslednou časťou je umožniť klientovi autentifikáciu pomocou LDAP, ako je vysvetlené v tejto príručke:

Ďalšie informácie nájdete v príslušnej dokumentácii od Katalóg dokumentov softvéru OpenLDAP a používatelia Ubuntu môžu odkazovať na Sprievodca serverom OpenLDAP.

OpenLDAP je open source implementácia LDAP v Linuxe. V tomto článku sme ukázali, ako nainštalovať a nakonfigurovať server OpenLDAP na centralizovanú autentifikáciu v Ubuntu 16.04/18.04 a CentOS 7. Ak máte otázku alebo nápady, o ktoré sa chcete podeliť, neváhajte nás kontaktovať prostredníctvom nižšie uvedeného formulára.