В первой части этой статьи мы подробно объяснили, как установить и настроить последнюю версию Nagios 4.4.5 на RHEL / CentOS 8/7 и Fedora 30 сервер. В этой статье мы покажем вам, как добавить Удаленный Linux машина и ее услуги Мониторинг Nagios хост с использованием NRPE агент.

Мы надеемся, что у вас уже есть Nagios установлен и работает правильно. В противном случае используйте следующее руководство по установке, чтобы установить его в системе.

После того, как вы установили, вы можете продолжить установку NRPE агент на вашем Удаленный Linux хозяин. Прежде чем двигаться дальше, позвольте дать вам краткое описание NRPE.

В NRPE (Исполнитель подключаемого модуля Nagios Remote) плагин позволяет контролировать любой удаленный Linux/Unix службы или сетевые устройства. Этот NRPE надстройка позволяет Nagios для мониторинга любых местных ресурсов, таких как Загрузка процессора

, Менять, Использование памяти, Интернет-пользователи, так далее. на удаленных машинах Linux. В конце концов, эти локальные ресурсы в основном не доступны для внешних машин, NRPE агент должен быть установлен и настроен на удаленных машинах.Примечание: The NRPE аддон требует, чтобы Плагины Nagios должен быть установлен на удаленном компьютере Linux. Без них NRPE демон не будет работать и ничего не будет контролировать.

Чтобы использовать NRPE, вам нужно будет выполнить некоторые дополнительные задачи как на Хост мониторинга Nagios и Удаленный хост Linux на котором установлен NRPE. Мы рассмотрим обе части установки отдельно.

Мы предполагаем, что вы устанавливаете NRPE на хосте, который поддерживает Обертки TCP и Синтед на нем установлен демон. Сегодня в большинстве современных дистрибутивов Linux эти два установлены по умолчанию. В противном случае мы установим его позже во время установки, когда это потребуется.

Пожалуйста, используйте приведенные ниже инструкции для установки Плагины Nagios и NRPE демон на Удаленный хост Linux.

Нам нужно установить необходимые библиотеки, например gcc, glibc, glibc-common и GD и его библиотеки разработки перед установкой.

[[электронная почта защищена]]# yum install -y gcc glibc glibc-common gd gd-devel make net-snmp openssl-develНа Fedora [[электронная почта защищена]]# dnf install -y gcc glibc glibc-common gd gd-devel make net-snmp openssl-devel

Создайте новую учетную запись пользователя nagios и установите пароль.

[[электронная почта защищена]] # useradd nagios. [[электронная почта защищена]] # пароль nagios

Создайте каталог для установки и всех будущих загрузок.

[[электронная почта защищена]] # cd / root / nagios

Теперь скачайте последнюю версию Плагины Nagios 2.1.2 пакет с команда wget.

[[электронная почта защищена] nagios ~] # wget https://www.nagios-plugins.org/download/nagios-plugins-2.1.2.tar.gz

Выполните следующее команда tar для извлечения архива с исходным кодом.

[[электронная почта защищена] nagios ~] # tar -xvf nagios-plugins-2.1.2.tar.gz

После этого в этом каталоге появится одна новая папка.

[[электронная почта защищена] nagios ~] # ls -l всего 2640. drwxr-xr-x. 15 root root 4096 1 авг 21:58 nagios-plugins-2.1.2

-rw-r - r--. 1 root root 2695301 1 августа 21:58 nagios-plugins-2.1.2.tar.gz.

Затем скомпилируйте и установите, используя следующие команды

[[электронная почта защищена] nagios] # cd nagios-plugins-2.1.2. [[электронная почта защищена] nagios-plugins-2.1.2] # ./configure [[электронная почта защищена] nagios-plugins-2.1.2] # make. [[электронная почта защищена] nagios-plugins-2.1.2] # make install.

Установите разрешения для каталога плагина.

[[электронная почта защищена] nagios-plugins-2.1.2] # chown nagios.nagios / usr / local / nagios. [[электронная почта защищена] nagios-plugins-2.1.2] # chown -R nagios.nagios / usr / local / nagios / libexec

В большинстве систем он установлен по умолчанию. Если нет, установите xinetd пакет, используя следующие ням команда.

[[электронная почта защищена] nagios-plugins-2.1.2] # yum install xinetd На Fedora [[электронная почта защищена] nagios-plugins-2.1.2] # dnf install xinetd.

Скачать последнюю версию Плагин NRPE 3.2 пакеты с wget команда.

[[электронная почта защищена] nagios-plugins-2.1.2] # cd / root / nagios. [[электронная почта защищена] nagios] # wget https://github.com/NagiosEnterprises/nrpe/releases/download/nrpe-3.2.1/nrpe-3.2.1.tar.gz.

Распакуйте архив с исходным кодом NRPE.

[[электронная почта защищена] nagios] # tar xzf nrpe-3.2.1.tar.gz. [[электронная почта защищена] nrpe-3.2] # cd nrpe-3.2.1.

Скомпилируйте и установите дополнение NRPE.

[[электронная почта защищена] nrpe-3.2.1] # ./configure. [[электронная почта защищена] nrpe-3.2.1] # сделать все

Затем установите демон подключаемого модуля NRPE и образец файла конфигурации демона.

[[электронная почта защищена] nrpe-3.2] # make install-plugin. [[электронная почта защищена] nrpe-3.2.1] # make install-daemon. [[электронная почта защищена] nrpe-3.2.1] # make install-daemon-config

Установите демон NRPE в xinetd как службу.

[[электронная почта защищена] nrpe-3.2.1] # make install-xinetd. ИЛИ. [[электронная почта защищена] nrpe-3.2.1] # make install-inetd.

Теперь откройте /etc/xinetd.d/nrpe файл и добавьте localhost и айпи адрес из Сервер мониторинга Nagios.

only_from = 127.0.0.1 localhost

Далее откройте /etc/services добавьте следующую запись для NRPE демон внизу файла.

nrpe 5666 / tcp NRPE

Перезапустите службу xinetd.

[[электронная почта защищена]] # перезапуск службы xinetd

Выполните следующую команду, чтобы убедиться, что демон NRPE правильно работает под xinetd.

[[электронная почта защищена]] # netstat -at | grep nrpe tcp 0 0 *: nrpe *: * СЛУШАТЬ

Если вы получите результат, аналогичный приведенному выше, значит, он работает правильно. Если нет, обязательно проверьте следующее.

Затем убедитесь, что демон NRPE работает правильно. Запустите «check_nrpe», Которая была установлена ранее для тестирования.

[[электронная почта защищена]] # / usr / local / nagios / libexec / check_nrpe -H локальный хост

На экране появится следующая строка, показывающая, какая версия NRPE установлена:

NRPE v3.2

Убедитесь, что Брандмауэр на локальной машине позволит NRPE демон для доступа с удаленных серверов. Для этого выполните следующую команду iptables.

В RHEL / CentOS 6/5 и Fedora [[электронная почта защищена]] # iptables -A INPUT -p tcp -m tcp --dport 5666 -j ПРИНЯТЬ В RHEL / CentOS 8/7 и Fedora 19 и новее [[электронная почта защищена]] # firewall-cmd --permanent --zone = public --add-port = 5666 / tcp.

Выполните следующую команду, чтобы сохранить новое правило iptables, чтобы оно сохранялось при перезагрузке системы.

В RHEL / CentOS 6/5 и Fedora [[электронная почта защищена]] # сервис iptables save.

Установленный файл конфигурации NRPE по умолчанию содержит несколько определений команд, которые будут использоваться для мониторинга этого компьютера. Пример файла конфигурации, расположенный по адресу.

[[электронная почта защищена]] # vi /usr/local/nagios/etc/nrpe.cfg

Ниже приведены определения команд по умолчанию, которые расположены в нижней части файла конфигурации. В настоящее время мы предполагаем, что вы используете эти команды. Вы можете проверить их, используя следующие команды.

# / usr / local / nagios / libexec / check_nrpe -H localhost -c check_users ПОЛЬЗОВАТЕЛИ ОК - 1 пользователь в настоящее время вошел в систему | users = 1; 5; 10; 0

# / usr / local / nagios / libexec / check_nrpe -H localhost -c check_load OK - средняя загрузка: 3.90, 4.37, 3.94 | load1 = 3.900; 15.000; 30.000; 0; load5 = 4.370; 10.000; 25.000; 0; load15 = 3.940; 5.000; 20.000; 0;

# / usr / local / nagios / libexec / check_nrpe -H localhost -c check_hda1 ДИСК ОК - свободное место: / boot 154 МБ (84% inode = 99%); | / boot = 29 МБ; 154;173;0;193

# / usr / local / nagios / libexec / check_nrpe -H localhost -c check_total_procs КРИТИЧЕСКИЕ ПРОЦЕССЫ: 297 процессов

# / usr / local / nagios / libexec / check_nrpe -H localhost -c check_zombie_procs ПРОЦЕСС ОК: 0 процессов с STATE = Z

Вы можете редактировать и добавлять новые определения команд, редактируя файл конфигурации NRPE. Наконец, вы успешно установили и настроили агент NRPE на Удаленный хост Linux. Пришло время установить NRPE компонент и добавьте некоторые службы на свой Сервер мониторинга Nagios…

Теперь войдите в свой Сервер мониторинга Nagios. Здесь вам нужно будет сделать следующее:

Перейдите в каталог загрузок nagios и загрузите последнюю версию Плагин NRPE с wget команда.

[[электронная почта защищена]] # cd / root / nagios. [[электронная почта защищена]] # wget https://github.com/NagiosEnterprises/nrpe/releases/download/nrpe-3.2.1/nrpe-3.2.1.tar.gz

Распакуйте архив с исходным кодом NRPE.

[[электронная почта защищена]] # tar xzf nrpe-3.2.1.tar.gz. [[электронная почта защищена]] # cd nrpe-3.2

Скомпилируйте и установите дополнение NRPE.

[[электронная почта защищена]] # ./configure. [[электронная почта защищена]] # сделать все. [[электронная почта защищена]] # make install-daemon

Убедитесь, что check_nrpe плагин может связываться с NRPE демон на пульте Linux хозяин. Добавить айпи адрес в приведенной ниже команде с IP-адресом вашего Rсмайлик Linux хозяин.

[[электронная почта защищена]] # / usr / local / nagios / libexec / check_nrpe -H

Вы получите строку, показывающую, какая версия NRPE установлена на удаленном хосте, например:

NRPE v3.2

Если вы получаете сообщение об ошибке тайм-аута плагина, проверьте следующее.

Чтобы добавить удаленный хост, вам нужно создать два новых файла «hosts.cfg" и "services.cfg" под "/usr/local/nagios/etc/" расположение.

[[электронная почта защищена]] # cd / usr / local / nagios / etc / [[электронная почта защищена]] # touch hosts.cfg. [[электронная почта защищена]] # touch services.cfg

Теперь добавьте эти два файла в основной файл конфигурации Nagios. Открыть nagios.cfg файл любым редактором.

[[электронная почта защищена]] # vi /usr/local/nagios/etc/nagios.cfg

Теперь добавьте два вновь созданных файла, как показано ниже.

# Вы можете указать отдельные файлы конфигурации объекта, как показано ниже: cfg_file = / usr / local / nagios / etc / hosts.cfg. cfg_file = / usr / local / nagios / etc / services.cfg

Теперь откройте hosts.cfg файл и добавьте имя шаблона хоста по умолчанию и определить удаленные хосты как показано ниже. Обязательно замените host_name, псевдоним и адрес с данными вашего удаленного хост-сервера.

[[электронная почта защищена]] # vi /usr/local/nagios/etc/hosts.cfg

## Шаблон хоста Linux по умолчанию ## define host { имя linux-box; Имя этого шаблона. используйте generic-host; Наследовать значения по умолчанию. check_period 24x7 check_interval 5 retry_interval 1 max_check_attempts 10 check_command check-host-alive. Notification_period 24x7; notification_interval 30; notification_options d, r contact_groups admins register 0; НЕ РЕГИСТРАЦИЯ ЭТО - ЕГО ШАБЛОН. } ## Дефолт. define host { использовать linux-box; Наследовать значения по умолчанию из шаблона.host_name tecmint; Имя, которое мы даем этому серверупсевдоним CentOS 6; Более длинное имя для сервераадрес 5.175.142.66; IP-адрес удаленного хоста Linux

}

Следующий открытый services.cfg файл и добавьте следующие службы для мониторинга.

[[электронная почта защищена]] # vi /usr/local/nagios/etc/services.cfg

определить службу {использовать универсальную службу имя_хоста tecmint service_description Загрузка ЦП check_command check_nrpe! check_load} определить службу {использовать универсальную службу имя_хоста tecmint service_description Всего процессов check_command check_nrpe! check_total_procs} define service {use generic-service host_name tecmint service_description Текущие пользователи check_command check_nrpe! check_users} определяют службу {use generic-service host_name tecmint service_description SSH Мониторинг check_command check_nrpe! Check_ssh} define service {use generic-service host_name tecmint service_description Мониторинг FTP check_command check_nrpe! check_ftp}

Теперь необходимо создать определение команды NRPE в commands.cfg файл.

[[электронная почта защищена]] # vi /usr/local/nagios/etc/objects/commands.cfg

Добавьте следующее определение команды NRPE в конец файла.

############################################################################### # NRPE CHECK COMMAND. # # Команда для использования NRPE для проверки удаленных хост-систем. ########################################################################## ########################### define command {имя_команды check_nrpe command_line $ USER1 $ / check_nrpe -H $ HOSTADDRESS $ -c $ ARG1 $ }

Наконец, проверьте файлы конфигурации Nagios на наличие ошибок.

[[электронная почта защищена]] # / usr / local / nagios / bin / nagios -v /usr/local/nagios/etc/nagios.cfg Всего предупреждений: 0. Всего ошибок: 0

Перезапустите Nagios:

[[электронная почта защищена]] # перезапуск службы nagios

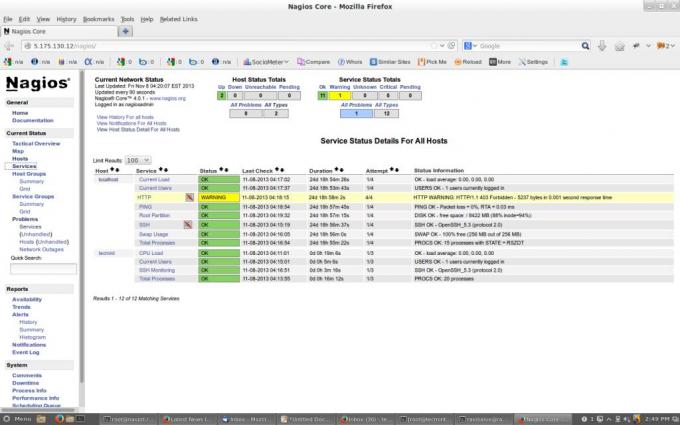

Вот и все. Теперь перейдите к Веб-мониторинг Nagios интерфейс в «http://Your-server-IP-address/nagios" или "http://FQDN/nagios” и укажите имя пользователя «нагиосадмин" и пароль. Убедитесь, что Удаленный хост Linux был добавлен и отслеживается.

Вот и все! а пока в моей следующей статье я покажу вам, как добавить Хост Windows к Сервер мониторинга Nagios. Если у вас возникли трудности при добавлении удаленного хоста в Nagios. Пожалуйста, прокомментируйте свои вопросы или проблему в разделе комментариев, а пока следите за обновлениями Tecmint.com для получения дополнительных таких ценных статей.