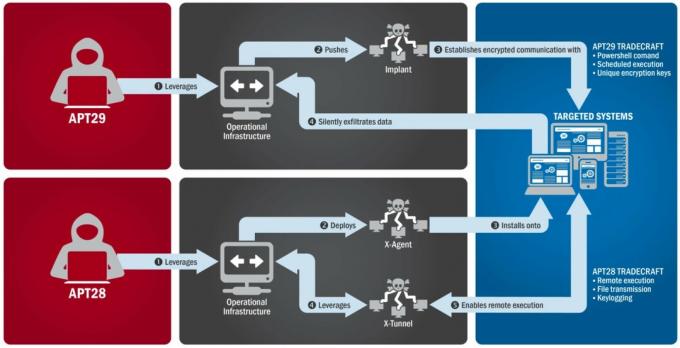

Când lumea se concentra asupra alegerilor de la jumătatea perioadei din America, un important grup rus era ocupat cu crearea unei tehnici inovatoare de phishing pentru a-și extinde acoperirea. Vă puteți aminti câteva lucruri despre acest lucru dacă vă amintiți atacul asupra Comitetului Național Democrat din 2016. Da, ai înțeles! Vorbim despre grupul de hackeri Sofacy sau Fancy Bear. Are alte alias-uri precum APT28, Sednit, Pawn Storm și Tsar Team. Acest grup este cunoscut pentru actualizarea constantă a tehnologiei, instrumentelor și metodelor de victimizare a maselor.

Spionajul cibernetic se pretinde că are legături și cu serviciile de informații militare rusești. Acest grup este activ de la mijlocul anului 2000 și are obiective constante, care sunt organizațiile militare, politice și de securitate. Folosește instrumente precum atacuri de tip spear-phishing, programe malware și exploatări de zi zero pentru a compromite țintele. Sofacy a atacat cu succes parlamentul german, postul de televiziune francez TV5Monde, Casa Albă, Organizația pentru securitate și cooperare în Europa, NATO și campania candidatului la președinție francez Emmanuel Macron. Dar de ce este din nou în centrul atenției?

Citește și: Diferite tipuri de hackeri (și ce fac ei)

După cum sa discutat mai devreme, acest grup se actualizează constant. Și acum, folosește o platformă numită Zebrocy. Este livrat prin atacuri de phishing, care conțin documente MS Office dăunătoare; acestea au macrocomenzi, precum și unele atașamente de fișiere executabile. Utilizarea acestei platforme asigură că capcana lor este mai largă.

Acest lucru este ceva bizar, deoarece se știe că grupul Sofacy victimizează un grup mic, toate într-o singură organizație. posibil răsfățat cu activități similare, cum ar fi lucrul în biroul de securitate sau implicat în activități politice campanie. Cu toate acestea, de data aceasta, au vizat diferite organizații guvernamentale care erau implicate în afaceri externe, toate din diferite regiuni geopolitice.

În afară de aceasta, sunt implicați și în tehnica de atac Dynamic Data Exchange, care a fost documentată de McAfee. Cazurile despre care suntem familiarizați sunt diferite între ele și, prin urmare, sunt extrem de dificil de identificat.

Tehnica DDE a fost utilizată pentru a livra și instala o nouă versiune Zebrocy, care a fost scrisă în C ++. De asemenea, a fost folosit pentru a livra o altă sarcină utilă cunoscută sub numele de Koadic, un set de instrumente de testare a penetrării open source.

Grupul Sofacy Hacker nu mai folosise niciodată Koadic. Koadic este o administrare la distanță orientată către JScript Instrument (RAT) creat pentru a permite hackerilor să controleze și să mențină în mod eficient accesul la gazdele Windows intruși prin orice mijloace.

Dacă rapoartele trebuie să fie de încredere, atunci acest grup a evoluat de la a fi secretiv la abordarea cu pușcă. Cu toate acestea, acest lucru este ceva destul de obișnuit la hackerii de nivel scăzut care așteaptă cu nerăbdare beneficii monetare cu disperare, dar nu în grupuri precum Sofacy. Au început o perioadă nesfârșită pentru a victimiza mai mulți indivizi în întreaga țară și cea mai gravă parte este că folosesc instrumente disponibile gratuit și atacuri paralele pentru a răspândi atacul la nivel global. Potrivit Palo Alto Networks, grupul Sofacy încearcă să pună mâna pe alte metode de atac și se poate dovedi fatal pentru utilizatorii din întreaga lume.

Trebuie citit: Cum funcționează hackerii și cum să vă protejați?

Dacă sunt de încredere experții, atunci Sofacy nu se limitează doar la versiunea Zebrocy, ci folosește și platforme conexe. Pentru penetrare, ei folosesc campanii de spear phishing greu de identificat! De asemenea, se concentrează asupra vulnerabilității zero-day și elimină malware-ul de pe site-uri web, care sunt deghizate în site-uri web noi. Sunt pricepuți să lucreze pe mai multe software-uri, și anume ADVSTORESHELL, CHOPSTICK, JHUHUGIT, XTunnel etc. Astfel, nu ar trebui să ne surprindă dacă vin cu noi tehnici.

Grupul Sofacy a fost activ și a avut succes în faptele sale în 2018, prin urmare nu ne putem aștepta la nimic mai puțin de la ei anul acesta. De asemenea, sunt inactivi de câteva luni și trebuie să se pregătească pentru revenire. Prin urmare, trebuie să ne consolidăm practicile de securitate, altfel acest grup va adăuga o altă pană de aur în pălărie și nu vom rămâne decât cu regrete!