Experiența arată că nu poți fi niciodată prea paranoic în ceea ce privește backup-urile sistemului. Când vine vorba de protejarea și conservarea datelor prețioase, cel mai bine este să faceți eforturi suplimentare și să vă asigurați că puteți depinde de backup-urile dvs. dacă este nevoie.

Chiar și astăzi, când unii furnizori de cloud și hosting oferiți copii de rezervă automate pentru VPS-uri la un cost relativ scăzut, veți face bine să vă creați propriul dvs strategie de backup folosind propriile instrumente pentru a economisi niște bani și apoi poate să-i folosiți pentru a cumpăra spațiu de stocare suplimentar sau pentru a obține un VPS mai mare.

[ S-ar putea sa-ti placa si: 25 Utilități de backup remarcabile pentru sistemele Linux ]

Sună interesant? În acest articol, vă vom arăta cum să utilizați un instrument numit Duplicitate pentru a face backup și cripta fișiere și directoare. În plus, utilizarea backup-urilor incrementale pentru această sarcină ne va ajuta să economisim spațiu.

Acestea fiind spuse, să începem.

Pentru a instala duplicity în Distribuții bazate pe RHEL, va trebui să activați EPEL mai întâi depozitul (puteți omite acest pas dacă utilizați Fedora însuși):

# yum update # yum install epel-release. SAU. # yum instalare https://dl.fedoraproject.org/pub/epel/epel-release-latest-8.noarch.rpm.

Atunci fugi,

# yum duplicitate de instalare.

Pentru Debian și derivate:

$ sudo apt update $ sudo apt install duplicity.

În teorie, multe metode de conectare la un server de fișiere sunt acceptate, deși numai ssh/scp/sftp, acces la fișiere locale, rsync, ftp, HSI, WebDAV și Amazon S3 au fost testate în practică până acum.

Odată finalizată instalarea, vom folosi exclusiv sftp în diverse scenarii, atât pentru a face backup, cât și pentru a restaura datele.

Mediul nostru de testare constă dintr-un RHEL 8 caseta (care urmează să fie copiată de rezervă) și a Debian 11 mașină (server de rezervă).

Să începem prin a crea Cheile SSH în RHEL-ul nostru cutie și transferându-le în Debian server de rezervă.

Daca esti rulează SSH pe un alt port, atunci comanda de mai jos presupune sshd demonul ascultă pe port XXXXX pe serverul Debian. A inlocui AAA.BBB.CCC.DDD cu IP-ul real al serverului de la distanță.

# ssh-keygen -t rsa. # ssh-copy-id [email protected] # ssh-copy-id -p XXXXX [email protected]

Apoi ar trebui să vă asigurați că vă puteți conecta la serverul de rezervă fără a utiliza o parolă:

# ssh [email protected]

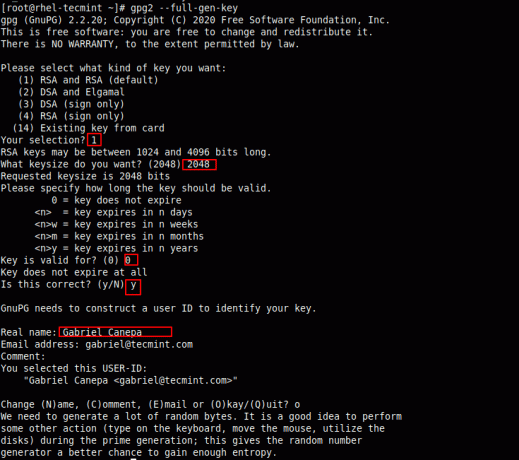

Acum trebuie să creăm GPG cheile care vor fi folosite pentru criptare și decriptare din datele noastre:

# gpg2 --full-gen-key.

Vi se va solicita să introduceți:

Pentru a crea entropia necesară pentru crearea cheilor, vă puteți conecta la server printr-o altă fereastră de terminal și efectuați câteva sarcini sau executați niște comenzi pentru a genera entropie (altfel va trebui să așteptați mult timp pentru ca această parte a procesului să finalizarea).

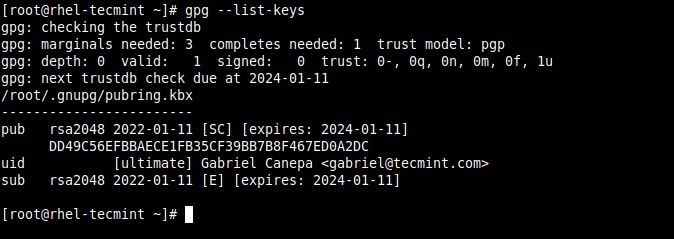

Odată ce cheile au fost generate, le puteți enumera după cum urmează:

# gpg --list-keys.

Șirul evidențiat cu galben mai sus este cunoscut ca ID-ul cheii publice și este un argument solicitat pentru a cripta fișierele.

Pentru a începe simplu, să facem doar backup /var/log director, cu excepția /var/log/anaconda și /var/log/sa.

Deoarece aceasta este prima noastră copie de rezervă, va fi una completă. Executările ulterioare vor crea copii de rezervă incrementale (cu excepția cazului în care adăugăm opțiunea completă fără liniuțe chiar lângă duplicitate în comanda de mai jos):

# PASSPHRASE="tecmint" duplicitate --encrypt-key 115B4BB13BC768B8B2704E5663C429C3DB8BAD3B --exclude /var/log/anaconda --exclude /var/log/sa /var/log scp://[email protected]//backups/rhel8. SAU. # PASSPHRASE="YourPassphraseHere" duplicitate --encrypt-key YourPublicKeyIdHere --exclude /var/log/anaconda --exclude /var/log/sa /var/log scp://[email protected]:XXXX//backups/rhel8.

Asigurați-vă că nu ratați bara oblică din comanda de mai sus! Ele sunt folosite pentru a indica o cale absolută către un director numit /backups/rhel8 în caseta de rezervă și este locul unde vor fi stocate fișierele de rezervă.

A inlocui Fraza ta de acces aici, YourPublicKeyIdHere, și Server la distanta cu fraza de acces pe care ați introdus-o mai devreme, ID-ul cheii publice GPG și, respectiv, cu IP-ul sau numele de gazdă al serverului de rezervă.

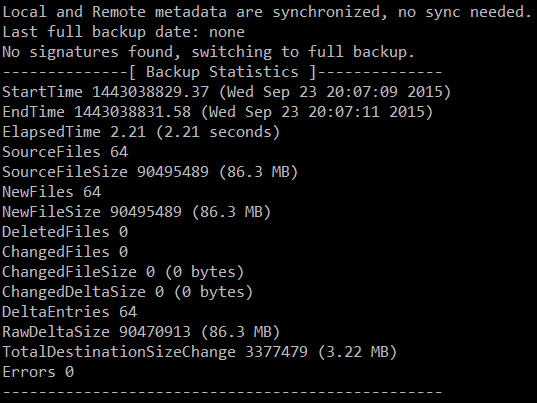

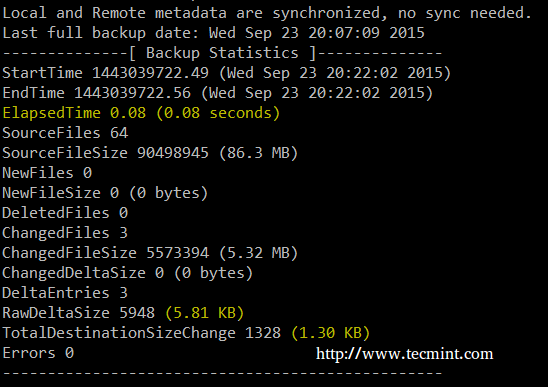

Ieșirea dvs. ar trebui să fie similară cu următoarea imagine:

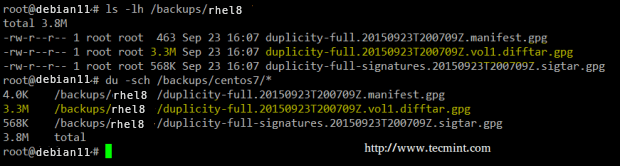

Imaginea de mai sus indică faptul că un total de 86,3 MB a fost susținută într-un 3,22 MB in destinatie. Să trecem la serverul de rezervă pentru a verifica backup-ul nou creat:

O a doua rulare a aceleiași comenzi produce o dimensiune și un timp de rezervă mult mai mici:

Pentru a restaura cu succes un fișier, un director cu conținutul său sau întreaga copie de rezervă, destinația nu trebuie să existe (duplicitatea nu va suprascrie un fișier sau un director existent). Pentru a clarifica, să ștergem cron conectați-vă în caseta CentOS:

# rm -f /var/log/cron.

Sintaxa pentru a restabili un singur fișier de pe serverul de la distanță este:

# PASSPHRASE="YourPassphrase Here" duplicity --file-to-restore filename sftp://[email protected]//backups/rhel8 /where/to/restore/filename.

Unde,

În cazul nostru, pentru a restabili jurnalul principal cron din backupul de la distanță, trebuie să rulăm:

# PASSPHRASE="YourPassphrase Here" duplicity --file-to-restore cron sftp://[email protected]:XXXXX//backups/rhel8 /var/log/cron.

Jurnalul cron ar trebui să fie restaurat la destinația dorită.

De asemenea, nu ezitați să ștergeți un director din /var/log și restaurați-l folosind backup-ul:

# rm -rf /var/log/mail. # PASSPHRASE="YourPassphraseHere" duplicitate --file-to-restore mail sftp://[email protected]:XXXXX//backups/rhel8 /var/log/mail.

În acest exemplu, Poștă directorul ar trebui să fie restaurat în locația sa inițială cu tot conținutul său.

În orice moment puteți afișa lista fișierelor arhivate cu următoarea comandă:

# duplicitate list-current-files sftp://[email protected]:XXXX//backups/rhel8.

Ștergeți copiile de rezervă mai vechi de 6 luni:

# duplicity remove-mai vechi de 6M sftp://[email protected]:XXXX//backups/rhel8.

Restabili Dosarul meu din interiorul directorului gacanepa asa cum a fost acum 2 zile si 12 ore:

# duplicity -t 2D12h --file-to-restore gacanepa/myfile sftp://[email protected]:XXXXX//remotedir/backups /home/gacanepa/myfile.

În ultima comandă, putem vedea un exemplu de utilizare a intervalului de timp (așa cum este specificat de -t): o serie de perechi în care fiecare constă dintr-un număr urmat de unul dintre personaje s, m, h, D, W, M, sau Y (indicând secunde, minute, ore, zile, săptămâni, luni sau, respectiv, ani).

În acest articol, am explicat cum să utilizați Duplicity, un utilitar de rezervă care oferă criptare pentru fișiere și directoare. Vă recomand cu căldură să aruncați o privire la proiecte de duplicitate site-ul web pentru documentație suplimentară și exemple.

Am furnizat o pagină de manual a duplicitate în format PDF pentru confortul dvs. de citire, este, de asemenea, un ghid de referință complet.

Simțiți-vă liber să ne anunțați dacă aveți întrebări sau comentarii.