The Apache serverul web este foarte personalizabil și poate fi configurat în mai multe moduri pentru a se potrivi nevoilor dumneavoastră. Există multe module terțe pe care le puteți utiliza pentru a configura Apache după preferințele dvs.

ModSecurity este un open-source WAF (Firewall aplicație web) care este nativ pentru serverul web Apache. Inițial a fost doar un modul Apache, dar a crescut de-a lungul anului pentru a deveni un firewall de aplicații web cu drepturi depline. Acum este susținut de Nginx și chiar IIS.

ModSecurity inspectează cererile primite către serverul web în raport cu un set predefinit de reguli. De obicei, oferă un set de reguli cunoscute ca CRS (Set de reguli de bază) care protejează un site web de o serie de atacuri de aplicații web, cum ar fi injecția SQL, XSS, deturnarea sesiunii, printre alte exploit-uri.

The ModSecurity firewall-ul aplicației face parte integrantă din PCI DSS conformitatea în protejarea site-urilor de atacuri externe. Când modulul este activat, declanșează un „

403 Eroare interzisă’ ceea ce înseamnă pur și simplu că nu aveți permisiuni suficiente pentru a accesa resursa de pe serverul web.În acest ghid, vă vom arăta cum să configurați și să configurați ModSecurity a lucra cu Apache pe Debian și Ubuntu Linux.

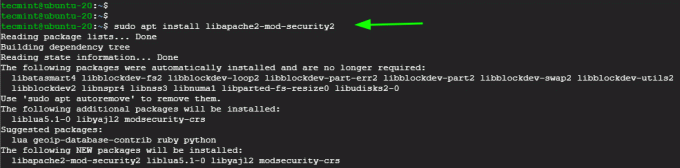

Primul pas este instalarea ModSecurity. Vom începe prin a reîmprospăta mai întâi listele de pachete, după cum urmează:

$ sudo apt update.

Apoi, instalați ModSecurity pachet alături de alte dependențe și biblioteci.

$ sudo apt install libapache2-mod-security2.

Apoi, activați modulul.

$ sudo a2enmod security2.

Apoi reporniți serverul web Apache pentru a aplica modificările.

$ sudo systemctl reporniți apache2.

In acest punct, ModSecurity este instalat cu succes. Acum să o configuram.

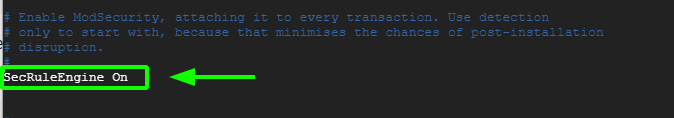

În mod implicit, ModSecurity este configurat doar pentru a detecta și înregistra activități suspecte. Trebuie să facem un pas suplimentar și să-l configuram nu numai pentru a detecta, ci și pentru a bloca activitățile suspecte.

Copiere, implicit ModSecurity Fișier de configurare - modsecurity.conf-recommended – într-un fișier nou, așa cum este prevăzut în comanda de mai jos.

$ sudo cp /etc/modsecurity/modsecurity.conf-recommended /etc/modsecurity/modsecurity.conf.

Folosind editorul de text preferat, deschideți fișierul

$ sudo nano /etc/modsecurity/modsecurity.conf.

Localizați linia:

SecRuleEngine DetectionOnly.

Setați-l la:

SecRuleEngine activat.

Salvați modificările și părăsiți fișierul.

Pentru a aplica modificările în Apache, reporniți serverul web.

$ sudo systemctl reporniți apache2.

Următorul pas este descărcarea celui mai recent OWASP ModSecurity Core Rule Set (CRS) de pe pagina GitHub.

Clonează depozitul git OWASP așa cum se arată.

$ git clona https://github.com/coreruleset/coreruleset.git.

Navigați în director.

$ cd coreruleset/

Asigurați-vă că mutați crs-setup.conf.example fișier în directorul modsecurity și redenumiți-l ca crs-setup.conf.

$ sudo mv crs-setup.conf.example /etc/modsecurity/crs-setup.conf.

În plus, mutați reguli directorul către modsecuritate directorul de asemenea.

$ sudo mv sudo mv rules/ /etc/modsecurity/

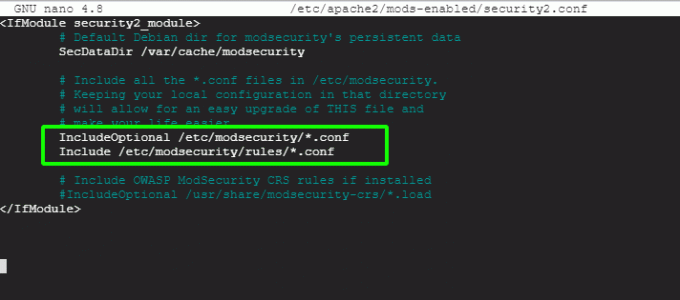

Apoi, editați securitate2.conf fişier.

$ sudo nano /etc/apache2/mods-enabled/security2.conf.

Asigurați-vă că conține următoarele rânduri.

Include Opțional /etc/modsecurity/*.conf. Includeți /etc/modsecurity/rules/*.conf.

Apoi reporniți Apache pentru ca schimbările să persistă.

$ sudo systemctl reporniți apache2.

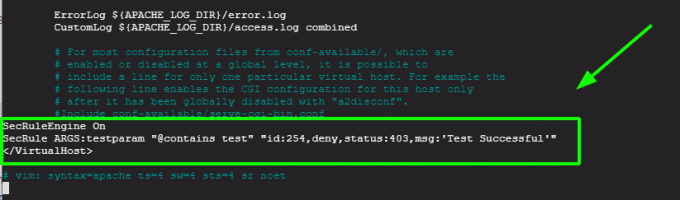

Să testăm acum configurația ModSecurity.

În cele din urmă, trebuie să testăm asta ModSecurity poate detecta și bloca traficul HTTP suspect. Pentru a realiza acest lucru, trebuie să edităm fișierul gazdă virtuală implicit.

$ sudo nano /etc/apache2/sites-available/000-default.conf.

În continuare, vom crea o regulă de blocare care va bloca accesul la o anumită adresă URL atunci când este accesată de un browser web.

Adăugați aceste rânduri la sfârșit înainte de „Virtualhosteticheta de închidere.

SecRuleEngine activat. SecRule ARGS: testparam "@contains test" "id: 254,deny, status: 403,msg:'Test Successful'"

Simțiți-vă liber să setați „id' și 'msg’ etichetează orice valoare dorită.

Apoi reporniți Apache server web pentru a aplica modificările aduse fișierului de configurare a gazdei virtuale.

$ sudo systemctl reporniți apache2.

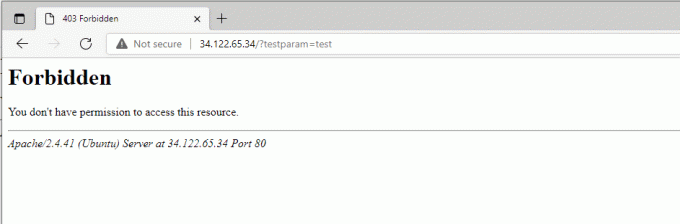

În browserul dvs. web, încercați să vizitați adresa URL afișată cu ?testparam=test la sfarsit.

http://server-ip/?testparam=test.

Primești un „403 Eroare interzisă” indicând că ați fost blocat accesul la resursă.

Puteți confirma în continuare că clientul a fost blocat verificând jurnalele de erori după cum urmează.

$ cat /var/log/apache2/error.log | grep „Test de succes”

Aceasta este confirmarea că am configurat cu succes ModSecurity pentru a detecta și bloca traficul nedorit. În acest ghid, v-am ghidat prin procesul de configurare ModSecurity cu Apache pe Debian/Ubuntu sisteme.