În ultimul articol (Seria RHCSA partea 6) am început să explicăm cum să configurăm și să configurăm stocarea sistemului local folosind despărțit și ssm.

De asemenea, am discutat despre cum să creați și să montați volume criptate cu o parolă în timpul pornirii sistemului. În plus, v-am avertizat să evitați efectuarea operațiunilor critice de gestionare a stocării pe sistemele de fișiere montate. Având în vedere acest lucru, vom examina acum cele mai utilizate formate de sistem de fișiere din Red Hat Enterprise Linux 7 și apoi treceți la acoperirea subiectelor de montare, utilizare și demontare atât sistemele de fișiere de rețea manual, cât și automat (CIFS și NFS), împreună cu implementarea listelor de control al accesului pentru sistemul dvs.

Înainte de a continua, asigurați-vă că aveți un Samba server și a NFS server disponibil (rețineți că NFSv2 nu mai este acceptat în RHEL 7).

În timpul acestui ghid vom folosi o mașină cu

IP 192.168.0.10 cu ambele servicii care rulează ca server și un RHEL 7 caseta ca client cu adresa IP 192.168.0.18. Mai târziu în articol vă vom spune ce pachete trebuie să instalați pe client.Incepand cu RHEL 7, XFS a fost introdus ca sistem de fișiere implicit pentru toate arhitecturile datorită performanței și scalabilității sale ridicate. În prezent, acceptă o dimensiune maximă a sistemului de fișiere de 500 TB conform ultimelor teste efectuate de Red Hat și partenerii săi pentru hardware de masă.

De asemenea, XFS permite user_xattr (atribute de utilizator extinse) și acl (Liste de control acces POSIX) ca opțiuni de montare implicite, spre deosebire de ext3 sau ext4 (ext2 este considerat depreciat ca din RHEL 7), ceea ce înseamnă că nu trebuie să specificați aceste opțiuni în mod explicit nici pe linia de comandă, nici în /etc/fstab atunci când montați un sistem de fișiere XFS (dacă doriți să dezactivați astfel de opțiuni în acest ultim caz, trebuie să utilizați în mod explicit no_acl și no_user_xattr).

Rețineți că atributele de utilizator extinse pot fi atribuite fișierelor și directoarelor pentru stocarea informațiilor suplimentare arbitrare, cum ar fi tip mime, set de caractere sau codificare a unui fișier, în timp ce permisiunile de acces pentru atributele utilizatorului sunt definite prin permisiunea obișnuită a fișierului biți.

Întrucât fiecare administrator de sistem, începător sau expert, cunoaște bine permisiunile de acces regulate la fișiere și directoare, care specifică anumite privilegii (citit, scrie, și a executa) pentru proprietar, grup și „lumea” (toate celelalte). Cu toate acestea, nu ezitați să vă referiți la Partea 3 a seriei RHCSA dacă trebuie să vă reîmprospătați puțin memoria.

Cu toate acestea, din moment ce standardul ugo / rwx setul nu permite configurarea permisiunilor diferite pentru utilizatori diferiți, ACL-uri au fost introduse pentru a defini drepturi de acces mai detaliate pentru fișiere și directoare decât cele specificate de permisiuni regulate.

De fapt, ACL-definit permisiunile sunt un superset al permisiunilor specificate de biții de permisiune a fișierului. Să vedem cum toate acestea se traduc se aplică în lumea reală.

1. Există două tipuri de ACL-uri: accesați ACL-uri, care poate fi aplicat fie unui anumit fișier, fie unui director) și ACL implicite, care poate fi aplicat doar unui director. Dacă fișierele conținute în acestea nu au un set ACL, ele moștenesc ACL implicit din directorul lor părinte.

2. Pentru început, ACL-urile pot fi configurate pe utilizator, pe grup sau pe un utilizator care nu se află în grupul proprietar al unui fișier.

3.ACL-uri sunt setate (și eliminate) folosind setfacl, fie cu -m sau -X opțiuni, respectiv.

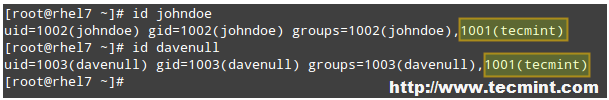

De exemplu, permiteți-ne să creăm un grup numit tecmint și adăugați utilizatori johndoe și davenull la aceasta:

# groupadd tecmint. # useradd johndoe. # useradd davenull. # usermod -a -G tecmint johndoe. # usermod -a -G tecmint davenull.

Și să verificăm dacă ambii utilizatori aparțin unui grup suplimentar tecmint:

# id johndoe. # id davenull.

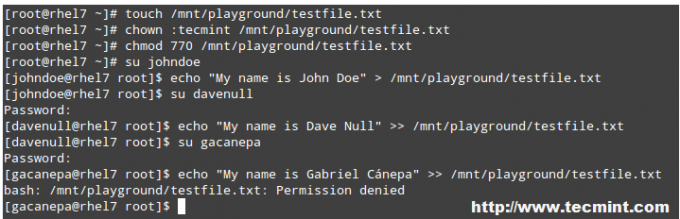

Să creăm acum un director numit loc de joacă /mntși un fișier numit testfile.txt interior. Vom seta proprietarul grupului la tecmint și schimbați-l implicit ugo / rwx permisiuni pentru 770 (citiți, scrieți și executați permisiunile acordate atât proprietarului, cât și proprietarului grupului fișierului):

# mkdir / mnt / loc de joacă. # atingeți /mnt/playground/testfile.txt. # chmod 770 /mnt/playground/testfile.txt.

Apoi comutați utilizatorul la johndoe și davenull, în această ordine și scrieți în fișier:

ecou „Numele meu este John Doe”> /mnt/playground/testfile.txt. ecou „Numele meu este Dave Null” >> /mnt/playground/testfile.txt.

Până acum, bine. Acum să avem utilizator gacanepa scrieți în fișier - și operațiunea de scriere va eșua, ceea ce era de așteptat.

Dar dacă avem de fapt nevoie de utilizator gacanepa (care nu este membru al grupului tecmint) pentru a avea permisiuni de scriere pe /mnt/playground/testfile.txt? Primul lucru care îți poate veni în minte este adăugarea acelui cont de utilizator la grupare tecmint. Dar asta îi va oferi permisiuni de scriere pe TOATE fișierele în care bitul de scriere este setat pentru grup și nu vrem asta. Vrem doar ca el să poată scrie /mnt/playground/testfile.txt.

# atingeți /mnt/playground/testfile.txt. # chown: tecmint /mnt/playground/testfile.txt. # chmod 777 /mnt/playground/testfile.txt. # su johndoe. $ echo „Numele meu este John Doe”> /mnt/playground/testfile.txt. $ su davenull. $ echo „Numele meu este Dave Null” >> /mnt/playground/testfile.txt. $ su gacanepa. $ echo "Numele meu este Gabriel Canepa" >> /mnt/playground/testfile.txt.

Să oferim utilizatorului gacanepa acces de citire și scriere la /mnt/playground/testfile.txt.

Rulați ca root,

# setfacl -R -m u: gacanepa: rwx / mnt / playground.

și veți fi adăugat cu succes un ACL care permite gacanepa pentru a scrie în fișierul de testare. Apoi treceți la utilizator gacanepa și încercați să scrieți din nou în fișier:

$ echo "Numele meu este Gabriel Canepa" >> /mnt/playground/testfile.txt.

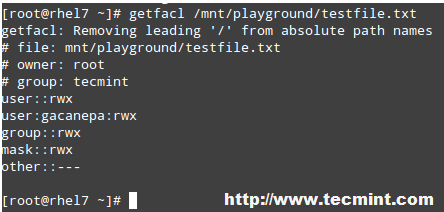

Pentru a vizualiza ACL-uri pentru un anumit fișier sau director, utilizați getfacl:

# getfacl /mnt/playground/testfile.txt.

Pentru a seta un ACL implicit la un director (pe care conținutul său îl va moșteni dacă nu este suprascris altfel), adăugați d: înainte de regulă și specificați un director în loc de un nume de fișier:

# setfacl -m d: o: r / mnt / loc de joacă.

ACL de mai sus va permite utilizatorilor care nu fac parte din grupul de proprietari să aibă acces de citire la conținutul viitor al fișierului /mnt/playground director. Rețineți diferența de ieșire a getfacl / mnt / loc de joacă înainte și după schimbare:

Capitolul 20 din Ghidul oficial de administrare a stocării RHEL 7 oferă mai multe exemple ACL și vă recomand cu drag să aruncați o privire și să îl aveți la îndemână ca referință.