Aveți un nume de domeniu nou înregistrat și serverul dvs. web funcționează cu un Certificat auto-semnat SSL emis de dvs. care cauzează dureri de cap clienților dvs. în timp ce aceștia vizitează domeniul din cauza erorilor generate de certificat? Aveți un buget limitat și nu vă puteți permite să cumpărați un certificat emis de o CA de încredere? Acesta este momentul Să criptăm software-ul intră în scenă și salvează ziua.

Dacă doriți să instalați Să criptăm pentru Apache sau Nginx pe RHEL, CentOS, Fedora sau Ubuntu și Debian, urmați aceste ghiduri de mai jos:

Configurare Să criptăm pentru a securiza Apache pe RHEL și CentOS 7/6

Configurare Să criptăm pentru a securiza Nginx pe Ubuntu și Debian

Să criptăm este un Autoritate certificată (CA) care vă facilitează achiziționarea gratuită SSL / TLS certificate necesare pentru ca serverul dvs. să ruleze în siguranță, oferind o experiență de navigare lină utilizatorilor dvs., fără erori.

Toți pașii necesari pentru a genera un certificat sunt, în cea mai mare parte, automatizați pentru Apache server web. Cu toate acestea, în ciuda software-ului serverului dvs. web, unii pași trebuie să fie realizați manual și certificatele trebuie instalate manual, mai ales în cazul în care conținutul site-ului dvs. web este servit de Nginx daemon.

Acest tutorial vă va ghida cu privire la modul în care puteți instala Să criptăm software activat Ubuntu sau Debian, generați și obțineți un certificat gratuit pentru domeniul dvs. și modul în care puteți instala manual certificatul în serverele web Apache și Nginx.

A înregistrări pentru a indica înapoi adresa serverului IP extern. În cazul în care serverul dvs. se află în spatele unui paravan de protecție, luați măsurile necesare pentru a vă asigura că serverul dvs. este accesibil pe tot cuvântul de pe internet, adăugând reguli de redirecționare a portului pe partea routerului.1. Dacă nu aveți deja serverul web Apache instalat pe mașină, lansați următoarea comandă pentru a instala daemonul apache.

$ sudo apt-get install apache2.

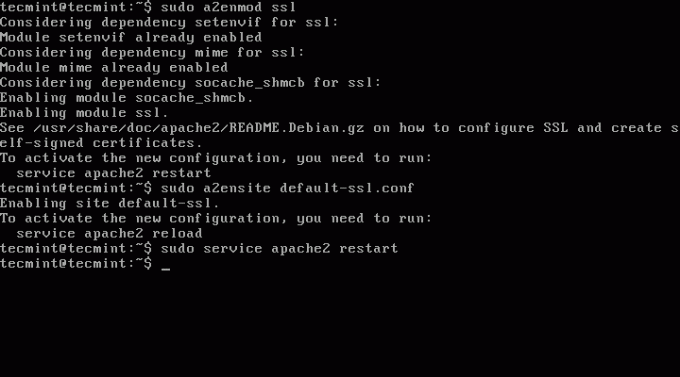

2. Activarea modulului SSL pentru serverul web Apache activat Ubuntu sau Debian este destul de simplu. Activați modulul SSL și activați gazda virtuală SSL implicită apache prin emiterea comenzilor de mai jos:

$ sudo a2enmod ssl. $ sudo a2ensite default-ssl.conf. $ sudo service apache2 reporniți. sau. $ sudo systemctl reporniți apache2.service.

Vizitatorii pot accesa acum numele dvs. de domeniu prin HTTPS protocol. Cu toate acestea, deoarece certificatul autosemnat al serverului dvs. nu este emis de o autoritate de certificare de încredere, va fi afișată o alertă de eroare în browserele lor, așa cum este ilustrat în imaginea de mai jos.

https://yourdomain.com.

3. Pentru a instala Să criptăm software de pe serverul dvs. trebuie să aveți git pachetul instalat pe sistemul dvs. Lansați următoarea comandă pentru instalare git software:

$ sudo apt-get -y install git.

4. Apoi, alegeți un director din ierarhia sistemului în care doriți să clonați Să criptăm depozit git. În acest tutorial vom folosi /usr/local/ director ca cale de instalare pentru Let’s Encrypt.

Schimba cu /usr/local directorul și instalați letsencrypt clientul prin emiterea următoarelor comenzi:

$ cd / usr / local. $ sudo git clona https://github.com/letsencrypt/letsencrypt.

5. Procesul de obținere a unui certificat SSL pentru Apache este automat datorită pluginului Apache. Generați certificatul emițând următoarea comandă împotriva numelui de domeniu. Furnizați numele de domeniu ca parametru pentru -d steag.

$ cd / usr / local / letsencrypt. $ sudo ./letsencrypt-auto --apache -d domeniul_dvs.tld.

De exemplu, dacă aveți nevoie de certificat pentru a opera pe mai multe domenii sau subdomenii, adăugați-le pe toate folosind -d semnalizați pentru fiecare înregistrare DNS validă suplimentară după numele domeniului de bază.

$ sudo ./letsencrypt-auto --apache -d domeniul_dvs.tld -d www. dvs._domeniu.tld

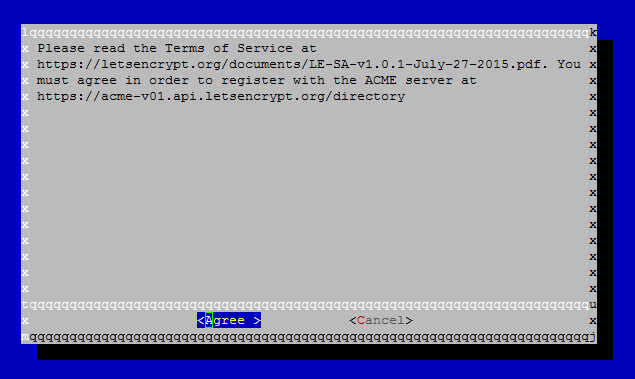

6. Acordați licența, introduceți o adresă de e-mail pentru recuperare și alegeți dacă clienții vă pot răsfoi domeniul utilizând ambele protocoale HTTP (sigure și nesigure) sau redirecționa toate cererile nesecurizate către HTTPS.

7. După ce procesul de instalare se încheie cu succes, un mesaj de felicitare este afișat pe consola dvs. informându-vă despre data de expirare și modul în care puteți testa configurația așa cum este ilustrat mai jos capturi de ecran.

Acum ar trebui să puteți găsi fișierele de certificate la /etc/letsencrypt/live director cu o listă simplă de directoare.

$ sudo ls / etc / letsencrypt / live.

8. În cele din urmă, pentru a verifica starea certificatului dvs. SSL, vizitați următorul link. Înlocuiți numele domeniului în consecință.

https://www.ssllabs.com/ssltest/analyze.html? d =dvs._domeniu.tld&cele mai recente.

De asemenea, vizitatorii pot accesa acum numele dvs. de domeniu folosind protocolul HTTPS fără a apărea nicio eroare în browserele lor web.

9. În mod implicit, certificate emise de Să criptăm autoritatea este valabilă 90 de zile. Pentru a reînnoi certificatul înainte de data de expirare, trebuie să rulați manual clientul din nou, utilizând steagurile și parametrii exacți ca mai devreme.

$ sudo ./letsencrypt-auto --apache -d domeniul_dvs.tld.

Sau în cazul mai multor subdomenii:

$ sudo ./letsencrypt-auto --apache -d domeniul_dvs.tld -d www. dvs._domeniu.tld.

10. Procesul de reînnoire a certificatului poate fi automatizat pentru a rula în mai puțin de 30 de zile înainte de data de expirare utilizând demonul cron de programare Linux.

$ sudo crontab -e.

Adăugați următoarea comandă la sfârșitul fișierului crontab folosind o singură linie:

0 1 1 * / 2 * cd / usr / local / letsencrypt && ./letsencrypt-auto certonly --apache --renew-by-default --apache -d domain.tld >> /var/log/domain.tld- renew.log 2> & 1.

11. Detalii despre fișierul de configurare a domeniului dvs. de reînnoire pentru software-ul Let’s Encrypt pot fi găsite în /etc/letsencrypt/renewal/ director.

$ cat /etc/letsencrypt/renewal/caeszar.tk.conf.

De asemenea, ar trebui să verificați fișierul /etc/letsencrypt/options-ssl-apache.conf pentru a vizualiza noul fișier de configurare SSL pentru serverul web Apache.

12. De asemenea, Să criptăm pluginul apache modifică unele fișiere din configurația serverului dvs. web. Pentru a verifica ce fișiere au fost modificate, enumerați conținutul /etc/apache2/sites-enabled director.

# ls / etc / apache2 / sites-enabled / # sudo cat /etc/apache2/sites-enabled/000-default-le-ssl.conf.

Asta este tot pentru acum! În următoarea serie de tutoriale se va discuta despre cum puteți obține și instala un Să criptăm certificat pt Nginx server web activat Ubuntu și Debian și pe CentOS de asemenea.