Prin natura sa FTP protocolul a fost conceput ca un protocol nesigur și toate datele și parolele sunt transferate în text simplu, făcând treaba unui al treilea parte foarte ușor de a intercepta toate tranzacțiile client-server FTP, în special numele de utilizator și parolele utilizate în procesul de autentificare.

Acest tutorial vă va ghida cu privire la modul de securizare și criptare FTP comunicare pe ProFTPd Server în CentOS/RHEL 7, folosind TLS (Transport Layer Security) cu extensie FTPS explicită (gândiți-vă la FTPS că este HTTPS pentru protocolul HTTP).

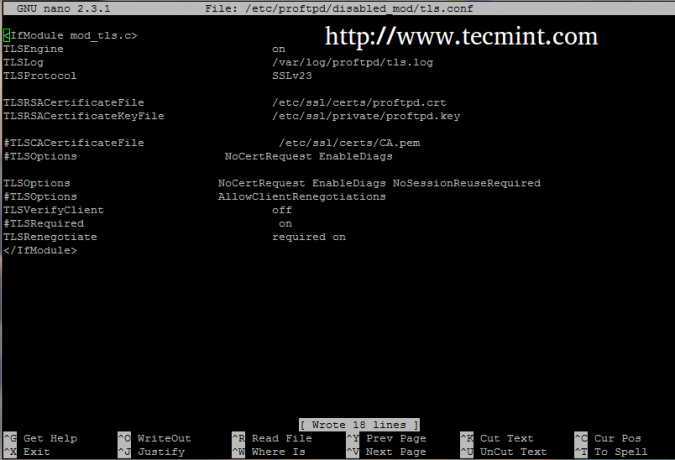

1. Așa cum s-a discutat în tutorialul anterior Proftpd referitor la contul anonim, acest ghid va utiliza, de asemenea, aceeași abordare în gestionarea fișierelor de configurări viitoare Proftpd ca module, cu ajutorul

enabled_mod și invalid_mod directoare, care vor găzdui toate capacitățile extinse ale serverului.Deci, creați un fișier nou cu editorul de text preferat numit tls.conf în invalid_mod Calea Proftpd și adăugați următoarele directive.

# nano /etc/proftpd/disabled_mod/tls.conf.

Adăugați următorul extras de configurare a fișierului TLS.

TLSEngine pornit. TLSLog /var/log/proftpd/tls.log. TLSProtocol SSLv23 TLSRSACertificateFile /etc/ssl/certs/proftpd.crt. TLSRSACertificateKeyFile /etc/ssl/private/proftpd.key #TLSCACertificateFile /etc/ssl/certs/CA.pem. TLSOptions NoCertRequest EnableDiags NoSessionReuseRequired. TLSVerifyClient dezactivat. TLS Necesar activat. TLS Renegociați obligatoriu pe.

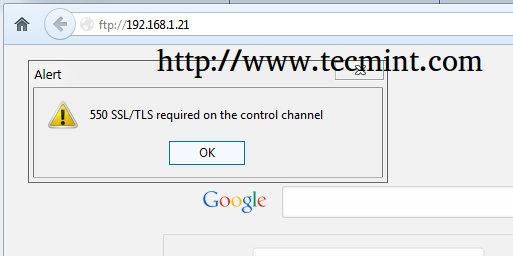

2. Dacă utilizați browsere sau clienți FTP care nu acceptă conexiuni TLS, comentați linia TLS Necesar activat pentru a permite conexiuni TLS și non-TLS în același timp și pentru a evita mesajul de eroare ca în captura de ecran de mai jos.

3. După ce ați creat fișierul de configurare a modulului TLS. care va activa FTP peste TLS pe Proftpd, trebuie să generați certificat și cheie SSL pentru a utiliza o comunicare sigură pe serverul ProFTPD cu ajutorul OpenSSL pachet.

# yum install openssl.

Puteți utiliza o singură comandă lungă pentru a genera perechi de certificate SSL și chei, dar pentru a simplifica lucrurile puteți crea un script bash simplu care va genera perechi SSL cu numele dorit și va atribui permisiunile corecte pentru Key fişier.

Creați un fișier bash numit proftpd_gen_ssl pe /usr/local/bin/ sau pe orice altă cale de sistem executabilă (definită de $ PATH variabil).

# nano / usr / local / bin / proftpd_gen_ssl.

Adăugați următorul conținut.

#! / bin / bash. echo -e "\ n Vă rugăm să introduceți un nume pentru certificatul SSL și perechile de chei:" citire nume openssl req -x509 -newkey rsa: 1024 \ -keyout /etc/ssl/private/$name.key -out /etc/ssl/certs/$name.crt \ -nodes -days 365 \ chmod 0600 / etc / ssl / private / $ name.key.

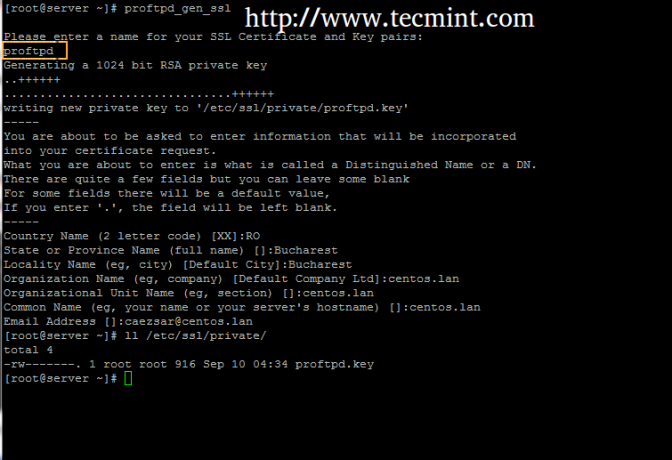

4. După ce ați creat fișierul de mai sus, atribuiți-l cu permisiuni de execuție, asigurați-vă că /etc/ssl/private directorul există și rulați scriptul pentru a crea perechi de certificate SSL și chei.

# chmod + x / usr / local / bin / proftpd_gen_ssl. # mkdir -p / etc / ssl / private. # proftpd_gen_ssl.

Furnizați certificatul SSL cu informațiile solicitate solicitate, care se explică de la sine, dar acordați atenție Denumirea comună pentru a se potrivi cu gazda ta Numele de domeniu complet calificat – FQDN.

5. Deoarece fișierul de configurare TLS creat anterior indică deja certificatul SSL și fișierul cheie, singurul lucru care rămâne este să activați modulul TLS prin crearea unui legătură simbolică de tls.conf trimiteți la enabled-mod director și repornire Daemon ProFTPD pentru a aplica modificări.

# ln -s /etc/proftpd/disabled_mod/tls.conf / etc / proftpd / enabled_mod / # systemctl reporniți proftpd.

6. Pentru a dezactiva modulul TLS, trebuie doar eliminat tls.conf link simbolic din enabled_mod director și reporniți serverul ProFTPD pentru a aplica modificări.

# rm /etc/proftpd/enabled_mod/tls.conf. # systemctl reporniți proftpd.

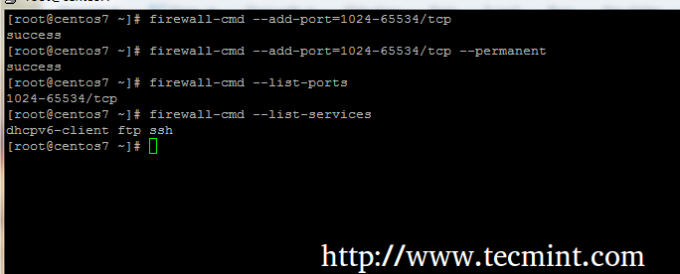

7. Pentru ca clienții să acceseze ProFTPD și să securizeze fișierele de transfer în Mod pasiv trebuie să deschideți întreaga gamă de porturi între 1024 și 65534 pe RHEL / CentOS Firewall, utilizând următoarele comenzi.

# firewall-cmd --add-port = 1024-65534 / tcp # firewall-cmd --add-port = 1024-65534 / tcp --permanent. # firewall-cmd --list-ports. # firewall-cmd --list-services. # firewall-cmd --reload.

Asta e. Acum sistemul dvs. este gata să accepte comunicarea FTP prin TLS din partea clientului.

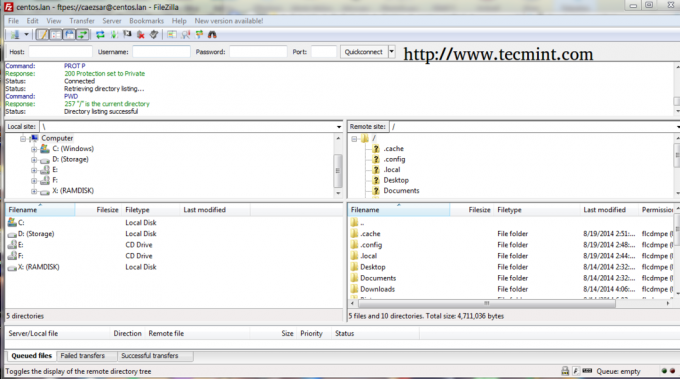

8. Browserele web nu au, de obicei, nicio asistență încorporată pentru protocolul FTP peste TLS, astfel încât toate tranzacțiile sunt livrate prin FTP necriptat. Unul dintre cei mai excelenți clienți FTP este FileZilla, care este în întregime Open Source și poate rula pe aproape toate sistemele de operare majore.

Pentru a accesa FTP peste TLS din FileZilla deschideți Manager de site, alege FTP pe Protocol și Necesită FTP explicit peste TLS pe Criptare meniul derulant, selectați-vă Tipul de conectare la fel de Normal, introduceți acreditările FTP și apăsați Conectați pentru a comunica cu serverul.

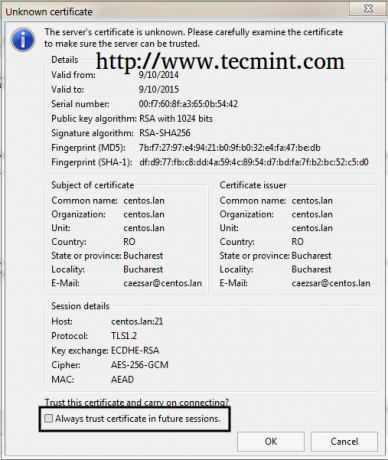

9. Dacă este prima dată când vă conectați la serverul ProFTPD, ar trebui să apară o fereastră pop-up cu noul certificat, bifeaza casuta asta spune Întotdeauna încredere în certificatul pentru sesiuni viitoare și a lovit mai departe Bine să acceptați certificatul și să vă autentificați pe serverul ProFTPD.

Dacă intenționați să utilizați alți clienți decât FileZilla pentru a accesa în siguranță resursele FTP, asigurați-vă că aceștia acceptă protocolul FTP peste TLS. Câteva exemple bune pentru clienții FTP care pot vorbi FTPS sunt WinSCP pentru platformele Windows și gFTP sau LFTP (linie de comandă) pentru NIX.