Într-un articol anterior, instalarea unei soluții puternice de firewall bazate pe FreeBSD, cunoscută sub numele de pfSense a fost discutat. pfSense, așa cum s-a menționat în articolul anterior, este o soluție de firewall foarte puternică și flexibilă care poate folosi un computer vechi care ar putea să nu funcționeze prea mult.

Acest articol va vorbi despre un pachet minunat add-on pentru pfsense numit pfBlockerNG.

pfBlockerNG este un pachet care poate fi instalat în pfSense pentru a oferi administratorului de firewall posibilitatea de a extinde capacitățile firewall-ului dincolo de firewall-ul tradițional de stare L2 / L3 / L4.

Pe măsură ce capacitățile atacatorilor și ale criminalilor cibernetici continuă să avanseze, tot așa trebuie să fie apărările care sunt puse în aplicare pentru a le împiedica eforturile. La fel ca în orice alt domeniu din domeniul calculelor, nu există o soluție care să rezolve toate produsele.

pfBlockerNG oferă pfSense capacitatea pentru firewall de a permite / refuza elemente bazate pe decizii, cum ar fi precum geolocația unei adrese IP, numele de domeniu al unei resurse sau evaluările Alexa ale anumitor site-uri web.

Capacitatea de a restricționa elemente precum numele de domenii este foarte avantajoasă, deoarece permite administratorilor să contracareze încercările mașinilor interne încercarea de a vă conecta la domenii rele cunoscute (cu alte cuvinte, domenii despre care se poate ști că au malware, conținut ilegal sau alte piese insidioase de date).

Acest ghid va parcurge configurarea unui dispozitiv firewall pfSense pentru a utiliza pachetul pfBlockerNG ca precum și câteva exemple de bază de liste de blocuri de domenii care pot fi adăugate / configurate în pfBlockerNG instrument.

Acest articol va face câteva ipoteze și se va baza pe articolul de instalare anterior despre pfSense. Ipotezele vor fi după cum urmează:

Trebuie remarcat faptul că pfBlockerNG poate fi configurat pe un deja rulează / configurează firewall-ul pfSense. Motivul pentru aceste presupuneri aici este pur și simplu de dragul sănătății și multe dintre sarcinile care vor fi îndeplinite, pot fi realizate în continuare pe o cutie pfSense de ardezie care nu este curată.

Imaginea de mai jos este diagrama de laborator pentru mediul pfSense care va fi utilizat în acest articol.

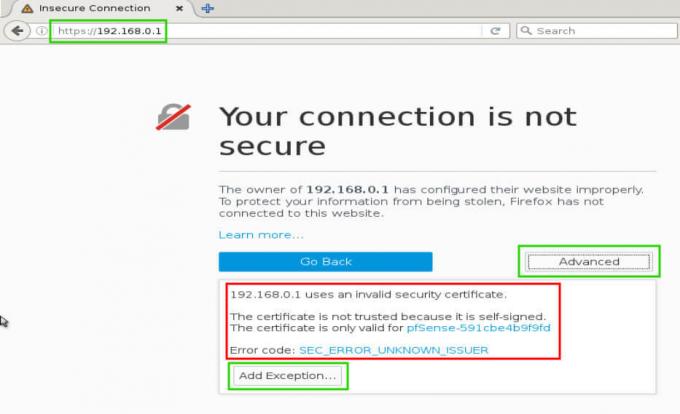

Cu laboratorul gata de plecare, este timpul să începem! Primul pas este să vă conectați la interfața web pentru firewall-ul pfSense. Din nou, acest mediu de laborator folosește 192.168.0.0/24 rețea cu firewall-ul care acționează ca gateway cu adresa 192.168.0.1. Folosind un browser web și navigând la „https://192.168.0.1’Va afișa pagina de autentificare pfSense.

Unele browsere se pot plânge de certificatul SSL, acest lucru este normal, deoarece certificatul este autosemnat de firewall-ul pfSense. Puteți accepta în siguranță mesajul de avertizare și, dacă doriți, poate fi instalat un certificat valid semnat de o autoritate de certificare legitimă, dar nu depășește scopul acestui articol.

După ce ați făcut clic pe „Avansat' și apoi 'Adăugați o excepție ...’, Faceți clic pentru a confirma excepția de securitate. Pagina de autentificare pfSense va fi apoi afișată și va permite administratorului să se conecteze la dispozitivul firewall.

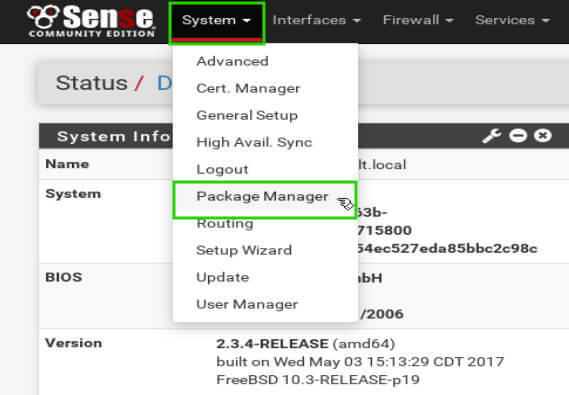

După ce v-ați conectat la pagina principală pfSense, faceți clic pe „Sistem„Drop down” și apoi selectați „Manager pachet’.

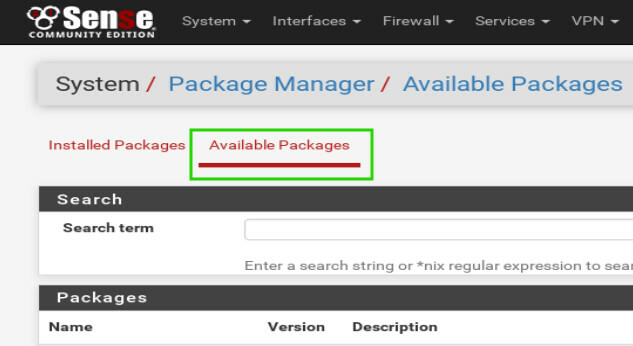

Dacă faceți clic pe acest link, veți trece la fereastra managerului de pachete. Prima pagină de încărcat va fi toate pachetele instalate în prezent și va fi necompletată (din nou acest ghid presupune o instalare pfSense curată). Faceți clic pe textul „Pachete disponibile'Să i se furnizeze o listă de pachete instalabile pentru pfSense.

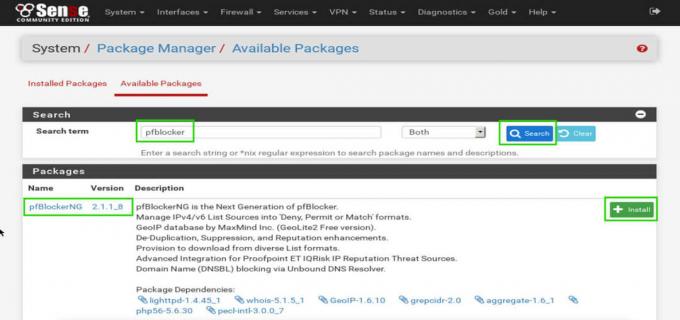

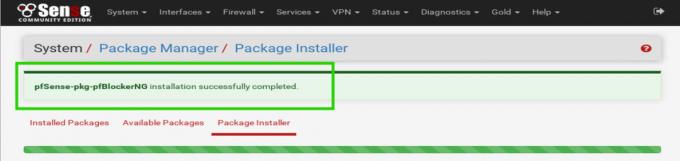

Odata ce 'Pachete disponibile'Pagina se încarcă, tastați'pfblocker' în 'Termen de căutareȘi faceți clic pe „Căutare’. Primul articol returnat ar trebui să fie pfBlockerNG. Localizați „Instalare’Din dreapta descrierii pfBlockerNG și faceți clic pe ‘+’ pentru a instala pachetul.

Pagina se va reîncărca și va solicita administratorului să confirme instalarea făcând clic pe „A confirma’.

Odată confirmat, pfSense va începe să instaleze pfBlockerNG. Nu navigați departe de pagina de instalare! Așteptați până când pagina afișează instalarea cu succes.

După finalizarea instalării, poate începe configurarea pfBlockerNG. Prima sarcină care trebuie finalizată este însă câteva explicații despre ceea ce se va întâmpla odată ce pfBlockerNG este configurat corect.

Odată ce pfBlockerNG este configurat, solicitările DNS pentru site-uri web ar trebui să fie interceptate de firewall-ul pfSense care rulează software-ul pfBlockerNG. pfBlockerNG va avea apoi liste actualizate cu domenii rău cunoscute care sunt mapate la o adresă IP greșită.

Paravanul de protecție pfSense trebuie să intercepteze cererile DNS pentru a putea filtra domeniile rele și va utiliza un rezolvator DNS local cunoscut sub numele de UnBound. Aceasta înseamnă că clienții de pe interfața LAN trebuie să utilizeze firewall-ul pfSense ca rezolvator DNS.

Dacă clientul solicită un domeniu care se află pe listele de blocuri ale pfBlockerNG, atunci pfBlockerNG va returna o adresă IP falsă pentru domeniu. Să începem procesul!

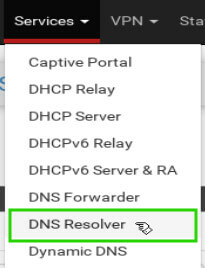

Primul pas este să activați fișierul DNS nelimitat rezolvare pe paravanul de protecție pfSense. Pentru a face acest lucru, faceți clic pe „ServiciiMeniul derulant și apoi selectați „DNS Resolver’.

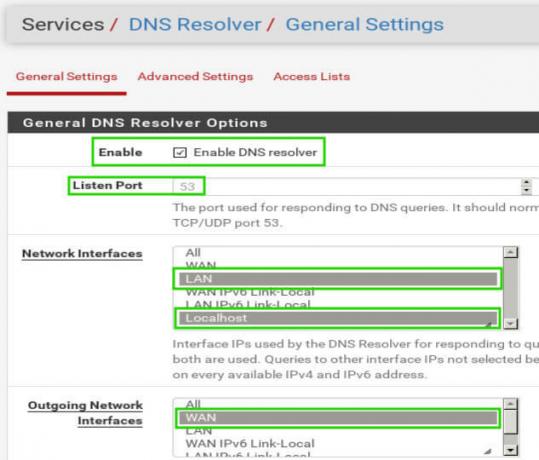

Când pagina se reîncarcă, setările generale ale rezolvării DNS vor fi configurabile. Această primă opțiune care trebuie configurată este caseta de selectare pentru „Activați DNS Resolver’.

Următoarele setări sunt pentru a seta portul de ascultare DNS (în mod normal portul 53), setând interfețele de rețea pe care rezolvatorul DNS ar trebui să le asculte on (în această configurație, ar trebui să fie portul LAN și Localhost), apoi setarea portului de ieșire (ar trebui să fie WAN în acest configurație).

După ce ați făcut selecțiile, asigurați-vă că dați clic pe „salva„În partea de jos a paginii și apoi faceți clic pe„Aplica schimbarile'Care va apărea în partea de sus a paginii.

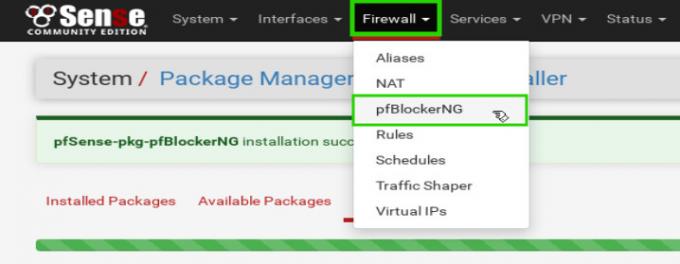

Următorul pas este primul pas în configurarea pfBlockerNG în mod specific. Navigați la pagina de configurare pfBlockerNG sub „Paravan de protecție”, Apoi faceți clic pe„pfBlockerNG’.

După ce pfBlockerNG s-a încărcat, faceți clic pe „DNSBLMai întâi pentru a începe configurarea listelor DNS înainte de a activa pfBlockerNG.

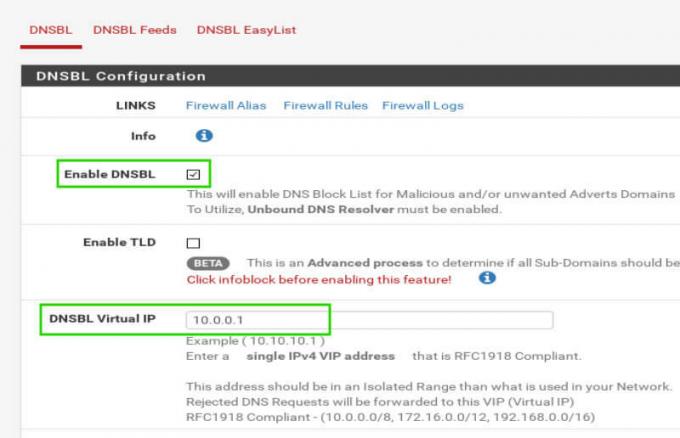

Cand 'DNSBL’Pagina se încarcă, va exista un nou set de meniuri sub meniurile pfBlockerNG (evidențiat în verde mai jos). Primul element care trebuie abordat este „Activați DNSBL'Casetă de selectare (evidențiată cu verde mai jos).

Această casetă de selectare va necesita DNS nelimitat resolver va fi utilizat pe caseta pfSense pentru a inspecta cererile DNS de la clienții LAN. Nu vă faceți griji Unbound a fost configurat mai devreme, dar această casetă va trebui bifată! Celălalt element care trebuie completat pe acest ecran este „IP virtual DNSBL’.

Acest IP trebuie să se afle în domeniul rețelei private și să nu fie un IP valid în rețeaua în care se folosește pfSense. De exemplu, o rețea LAN activată 192.168.0.0/24 ar putea folosi un IP de 10.0.0.1 deoarece este un IP privat și nu face parte din rețeaua LAN.

Această adresă IP va fi utilizată pentru a colecta statistici, precum și pentru a monitoriza domeniile care sunt respinse de pfBlockerNG.

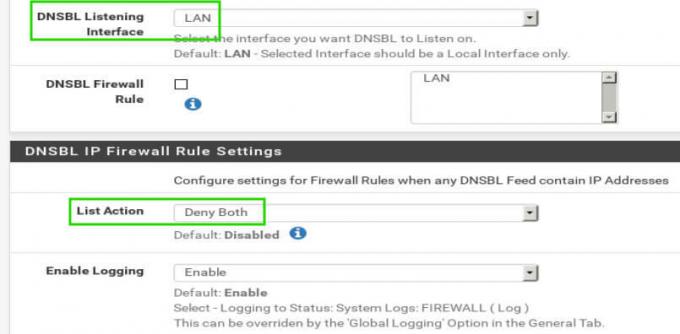

Derulând pagina în jos, mai sunt câteva setări care merită menționate. Primul esteInterfață de ascultare DNSBL’. Pentru această configurare și pentru majoritatea configurărilor, această setare ar trebui să fie setată la „LAN’.

Cealaltă setare este „Listă acțiune' sub 'Setări firewall IP DNSBL’. Această setare determină ce ar trebui să se întâmple atunci când un flux DNSBL furnizează adrese IP.

Regulile pfBlockerNG pot fi configurate pentru a efectua orice număr de acțiuni, dar cel mai probabil „Neagă-le pe amândouă'Va fi opțiunea dorită. Acest lucru va preveni conexiunile de intrare și de ieșire la IP / domeniu pe fluxul DNSBL.

Odată ce elementele au fost selectate, derulați până în partea de jos a paginii și faceți clic pe butonul „salva'Buton. Odată ce pagina se reîncarcă, este timpul să configurați listele de blocuri DNS care ar trebui utilizate.

pfBlockerNG oferă administratorului două opțiuni care pot fi configurate independent sau împreună, în funcție de preferințele administratorului. Cele două opțiuni sunt fluxuri manuale din alte pagini web sau EasyLists.

Pentru a citi mai multe despre diferitele EasyLists, vă rugăm să vizitați pagina principală a proiectului: https://easylist.to/

Să discutăm și să configurăm mai întâi EasyLists. Majoritatea utilizatorilor de la domiciliu vor găsi aceste liste ca fiind suficiente, precum și cele mai puțin împovărătoare din punct de vedere administrativ.

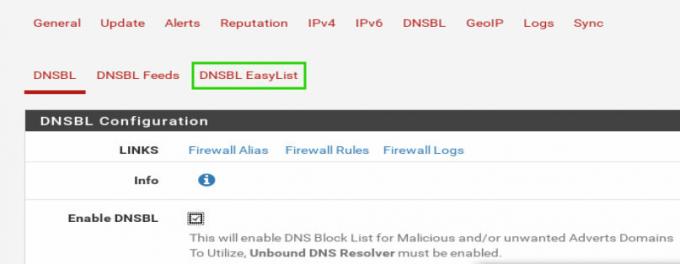

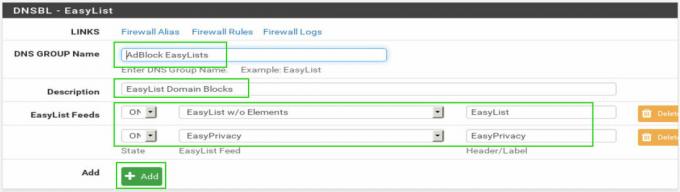

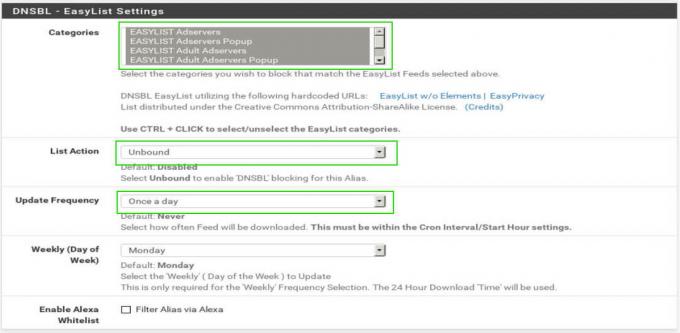

Cele două EasyLists disponibile în pfBlockerNG sunt „EasyList fără ascunderea elementelor' și 'EasyPrivacy’. Pentru a utiliza una dintre aceste liste, mai întâi faceți clic pe „DNSBL EasyList' În partea de sus a paginii.

Odată ce pagina se reîncarcă, fișierul EasyList secțiunea de configurare va fi disponibilă. Următoarele setări vor trebui configurate:

Următoarea secțiune este utilizată pentru a determina ce părți ale listelor vor fi blocate. Din nou, acestea sunt toate preferințele utilizatorului și mai multe pot fi selectate, dacă se dorește. Setările importante din „DNSBL - Setări EasyList”Sunt după cum urmează:

Când setările EasyList sunt configurate în funcție de preferințele utilizatorului, asigurați-vă că derulați în partea de jos a paginii și faceți clic pe butonul „salva'Buton. După ce pagina se reîncarcă, derulați în partea de sus a paginii și faceți clic pe butonul „Actualizați’Fila.

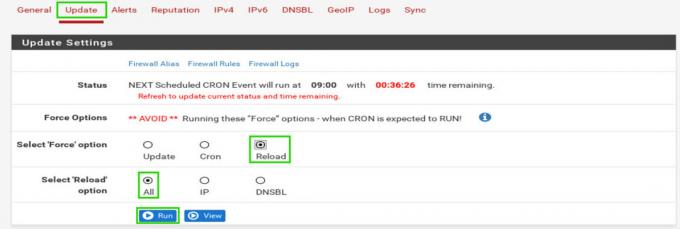

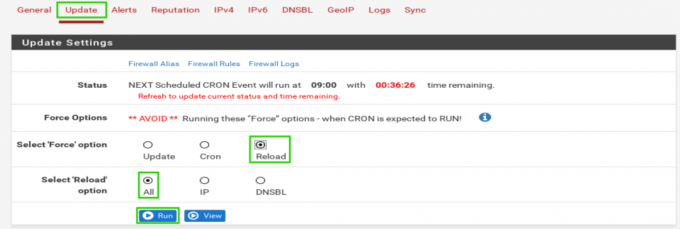

Odată ajuns în fila Actualizare, verificați butonul radio pentru „Reîncarcă”Și apoi verificați butonul radio pentru„Toate’. Aceasta va rula printr-o serie de descărcări web pentru a obține listele de blocuri selectate mai devreme în pagina de configurare EasyList.

Acest lucru trebuie făcut manual, altfel listele nu vor fi descărcate până la sarcină cron programată. Oricând se fac modificări (listele adăugate sau eliminate) asigurați-vă că executați acest pas.

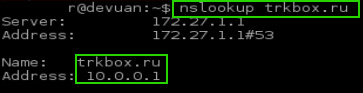

Urmăriți fereastra de jurnal de mai jos pentru orice erori. Dacă totul a mers în plan, mașinile client de pe partea LAN a firewall-ului ar trebui să poată interoga paravanul de protecție pfSense pentru site-urile defecte cunoscute și să primească în schimb adrese IP defecte. Din nou, mașinile client trebuie să fie setate să folosească caseta pfsense ca rezolvator DNS, totuși!

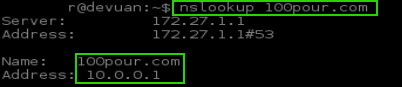

Observați în nslookup de mai sus că adresa URL returnează IP-ul fals configurat anterior în configurațiile pfBlockerNG. Acesta este rezultatul dorit. Acest lucru ar duce la orice solicitare către adresa URL „100pour.com’Fiind direcționat către adresa IP falsă din 10.0.0.1.

În contrast cu AdBlock EasyLists, există, de asemenea, posibilitatea de a utiliza alte liste negre DNS în pfBlockerNG. Există sute de liste care sunt utilizate pentru a urmări comanda și controlul programelor malware, spyware, adware, noduri tor și tot felul de alte liste utile.

Aceste liste pot fi adesea extrase în pfBlockerNG și, de asemenea, utilizate ca liste negre DNS suplimentare. Există destul de multe resurse care oferă liste utile:

Linkurile de mai sus oferă subiecte pe forumul pfSense, unde membrii au postat o colecție mare de liste pe care le folosesc. Unele dintre listele preferate ale autorului includ următoarele:

Din nou, există o mulțime de alte liste și autorul încurajează insistent ca persoanele să caute mai multe / alte liste. Să continuăm totuși cu sarcinile de configurare.

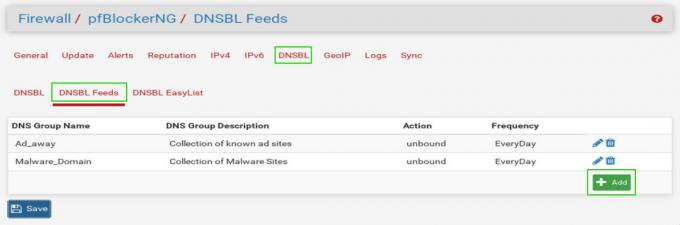

Primul pas este să accesați din nou meniul de configurare al pfBlockerNG prin „Paravan de protecție’ -> ‘pfBlockerNG’ -> ’DSNBL’.

Odată din nou pe pagina de configurare DNSBL, faceți clic pe „Fluxuri DNSBL'Și apoi faceți clic pe „Adăuga’După ce pagina se reîmprospătează.

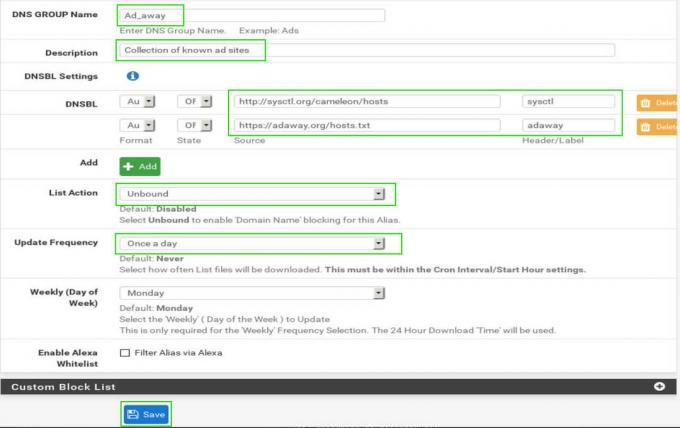

Butonul Adăugare îi va permite administratorului să adauge mai multe liste de adrese IP sau nume DNS greșite la software-ul pfBlockerNG (cele două elemente aflate deja în listă aparțin autorului de la testare). Butonul Adăugare aduce administratorul la o pagină în care listele DNSBL pot fi adăugate la firewall.

Setările importante din această ieșire sunt următoarele:

Odată ce aceste setări au fost setate, faceți clic pe salva butonul din partea de jos a paginii. Ca și în cazul oricăror modificări la pfBlockerNG, modificările vor intra în vigoare la următorul interval cron programat sau administratorul poate forța manual o reîncărcare navigând la „ActualizațiFila, faceți clic pe „ReîncarcăButon radio, apoi faceți clic pe butonul „Toate' buton de radio. După ce acestea sunt selectate, faceți clic pe „Alerga'Buton.

Urmăriți fereastra de jurnal de mai jos pentru orice erori. Dacă totul a mers în plan, testați dacă listele funcționează, încercând pur și simplu să faceți o nslookup de la un client din partea lan către unul dintre domeniile listate într-unul dintre fișierele text utilizate în DNSBL configurare.

După cum se poate vedea în ieșirea de mai sus, dispozitivul pfSense returnează adresa IP virtuală care a fost configurată în pfBlockerNG ca IP-ul rău pentru domeniile listei negre.

În acest moment, administratorul ar putea continua reglarea listelor adăugând mai multe liste sau creând liste de domenii / IP personalizate. pfBlockerNG va continua să redirecționeze aceste domenii restricționate către o adresă IP falsă.

Vă mulțumim că ați citit acest articol despre pfBlockerNG. Vă rugăm să vă arătați aprecierea sau sprijinul pentru software-ul pfSense, precum și pentru pfBlockerNG, contribuind oricum la dezvoltarea continuă a acestor două produse minunate. Ca întotdeauna, vă rugăm să comentați mai jos cu orice sugestie sau întrebare!