A Rețea virtuală privată este o soluție tehnologică utilizată pentru a oferi confidențialitate și securitate pentru conexiunile inter-rețea. Cel mai cunoscut caz constă în conectarea persoanelor la un server la distanță cu trafic care trece printr-o rețea publică sau nesigură (cum ar fi Internetul).

Imaginați următoarele scenarii:

În acest articol, vom explica cum să configurați un VPN server într-un RHEL/CentOS 8/7 cutie folosind OpenVPN, o aplicație robustă și foarte flexibilă de tunelare care utilizează funcții de criptare, autentificare și certificare ale bibliotecii OpenSSL. Pentru simplitate, vom lua în considerare doar un caz în care serverul OpenVPN acționează ca un gateway securizat de internet pentru un client.

Pentru această configurare, am folosit trei mașini, primul acționând ca un OpenVPN server, iar celelalte două (Linux și Windows) acționează ca un client pentru a vă conecta la serverul OpenVPN la distanță.

Notă: Aceleași instrucțiuni funcționează, de asemenea RHEL 8/7 și Fedora sisteme.

1. A instala OpenVPN într-un RHEL/CentOS 8/7 server, va trebui mai întâi activați depozitul EPEL și apoi instalați pachetul. Aceasta vine cu toate dependențele necesare pentru a instala pachetul OpenVPN.

# yum actualizare. # yum instala epel-release.

2. În continuare, vom descărca OpenVPN script de instalare și configurați VPN. Înainte de a descărca și rula scriptul, este important să îl găsiți adresa IP publică a serverului deoarece acest lucru va fi util la configurarea serverului OpenVPN.

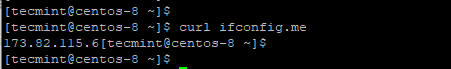

O modalitate ușoară de a face acest lucru este să utilizați fișierul comanda curl așa cum se arată:

$ curl ifconfig.me.

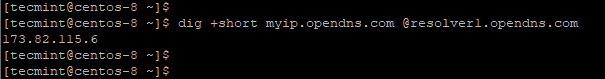

Alternativ, puteți invoca comanda dig după cum urmează:

$ dig + scurt myip.opendns.com @ resolver1.opendns.com.

Dacă intrați într-o eroare „dig: comanda nu a fost găsită”Instalați săpa utilitar executând comanda:

$ sudo yum instalează bind-utils.

Aceasta ar trebui să rezolve problema.

Serverele cloud vor avea de obicei 2 tipuri de adrese IP:

Indiferent de schema de adresare IP, OpenVPN scriptul va detecta automat configurarea rețelei dvs. VPS și tot ce trebuie să faceți este să furnizați adresa IP publică sau privată asociată.

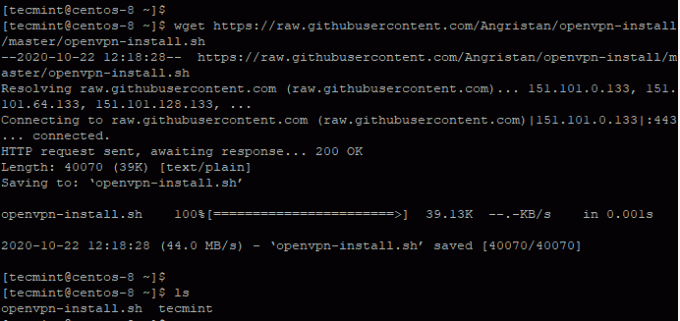

3. Acum să continuăm și să descărcăm OpenVPN script de instalare, executați comanda afișată.

$ wget https://raw.githubusercontent.com/Angristan/openvpn-install/master/openvpn-install.sh.

4. Când descărcarea este finalizată, atribuiți permisiunile de executare și rulați scriptul shell așa cum se arată.

$ sudo chmod + x openvpn-install.sh. $ sudo ./openvpn-install.sh.

Programul de instalare vă conduce printr-o serie de solicitări:

5. În primul rând, vi se va solicita să furnizați adresa IP publică a serverului. Ulterior, este recomandat să mergeți cu opțiunile implicite, cum ar fi numărul de port implicit (1194) și protocolul de utilizat (UDP).

6. Apoi, selectați valoarea implicită DNS și selectați opțiunea Nu (n) atât pentru setările de compresie, cât și pentru criptare.

7. Odată terminat, scriptul va inițializa configurarea serverului OpenVPN împreună cu instalarea celorlalte pachete software și dependențe.

8. În cele din urmă, un fișier de configurare a clientului va fi generat folosind easy-RSA pachet care este un instrument de linie de comandă utilizat pentru gestionarea certificatelor de securitate.

Pur și simplu furnizați numele clientului și alegeți opțiunile implicite. Fișierul client va fi stocat în directorul dvs. de acasă cu o extensie de fișier .ovpn.

9. Odată ce scriptul este finalizat, configurați fișierul OpenVPN server și crearea fișierului de configurare client, o interfață tunel tun0 va fi născut. Aceasta este o interfață virtuală în care tot traficul de pe computerul client va fi tunelat către server.

10. Acum, puteți începe și verifica starea fișierului OpenVPN server așa cum se arată.

$ sudo systemctl start [e-mail protejat] Starea $ sudo systemctl [e-mail protejat]

11. Acum mergeți la sistemul client și instalați EPEL depozit și OpenVPN pachete software.

$ sudo dnf instalează epel-release -y. $ sudo dnf instalează openvpn -y.

12. Odată instalat, trebuie să copiați fișierul de configurare a clientului de pe serverul OpenVPN în sistemul dvs. client. Puteți face acest lucru folosind comanda scp așa cum se arată

$ sudo scp -r [e-mail protejat]: /home/tecmint/tecmint01.ovpn.

13. Odată ce fișierul client este descărcat pe sistemul dvs. Linux, puteți inițializa o conexiune la serverul VPN, utilizând comanda:

$ sudo openvpn --config tecmint01.ovpn.

Veți obține un rezultat similar cu ceea ce avem mai jos.

14. Se creează o nouă tabelă de rutare și se stabilește o conexiune cu VPN Server. Din nou, o interfață virtuală de tunel de interfață tun0 este creat pe sistemul client.

Așa cum am menționat anterior, aceasta este interfața care va tunela tot traficul în siguranță către OpenVPN server prin intermediul unui SSL tunel. Interfeței i se atribuie o adresă IP dinamic de către serverul VPN. După cum puteți vedea, sistemului nostru client Linux i s-a atribuit o adresă IP de 10.8.0.2 de către serverul OpenVPN.

$ ifconfig.

15. Doar pentru a fi siguri că suntem conectați la serverul OpenVPN, vom verifica IP-ul public.

$ curl ifconfig.me.

Și voila! sistemul nostru client a ales IP-ul public al VPN-ului confirmând că într-adevăr suntem conectați la OpenVPN Server. Alternativ, puteți declanșa browserul și căutarea Google „Care este adresa mea IP”Pentru a confirma că IP-ul dvs. public sa schimbat cu cel al serverului OpenVPN.

16. Pe Windows, va trebui să descărcați oficialul OpenVPN Community Edition binare care vin cu o interfață grafică.

17. Apoi, descărcați fișierul .ovpn fișier de configurare în C: \ Program Files \ OpenVPN \ config director și ca administrator, porniți OpenVPN GUI de la start –> Toate programele –> OpenVPN, și va fi lansat în fundal.

18. Acum deschideți un browser și deschideți http://whatismyip.org/ și ar trebui să vedeți IP-ul serverului dvs. OpenVPN în locul IP-ului public furnizat de dvs. ISP:

În acest articol, am explicat cum să configurați și să configurați un server VPN folosind OpenVPNși modul de configurare doi clienți la distanță (A Linux cutie și a Windows mașinărie). Acum puteți utiliza acest server ca gateway VPN pentru a vă asigura activitățile de navigare pe web. Cu puțin efort suplimentar (și un alt server la distanță disponibil), puteți configura și un server de fișiere / baze de date securizat, pentru a numi câteva exemple.

Așteptăm cu nerăbdare să primiți de la dvs., așa că nu ezitați să ne trimiteți o notă folosind formularul de mai jos. Comentariile, sugestiile și întrebările despre acest articol sunt binevenite.