Acest tutorial vă va ghida despre cum să vă alăturați unui Desktop Ubuntu mașină într-o Samba4 Active Directory domeniu cu SSSD și Realmd servicii pentru a autentifica utilizatorii împotriva unui Active Directory.

1. Înainte de a începe să vă alăturați Ubuntu într-un Active Directory, asigurați-vă că numele gazdei este configurat corect. Utilizare hostnamectl comanda pentru a seta numele mașinii sau a edita manual /etc/hostname fişier.

$ sudo hostnamectl set-hostname your_machine_short_hostname. $ cat / etc / hostname. $ hostnamectl.

2. La pasul următor, editați setările interfeței de rețea a mașinii și adăugați configurațiile IP corespunzătoare și fișierul corectați adresele serverului DNS DNS pentru a indica controlerul de domeniu Samba AD, așa cum este ilustrat mai jos captură de ecran.

Dacă ați configurat un server DHCP la sediul dvs. pentru a atribui automat setările IP pentru mașinile LAN cu adresele IP AD DNS corespunzătoare, atunci puteți sări peste acest pas și să mergeți mai departe.

În imaginea de mai sus, 192.168.1.254 și 192.168.1.253 reprezintă adresele IP ale controlerelor de domeniu Samba4.

3. Reporniți serviciile de rețea pentru a aplica modificările utilizând GUI sau din linia de comandă și emiteți o serie de comanda ping împotriva numelui dvs. de domeniu pentru a testa dacă rezoluția DNS funcționează conform așteptărilor. De asemenea, utilizați gazdă comandă pentru a testa rezoluția DNS.

$ sudo systemctl reporniți networking.service. $ gazduieste_domeniul dvs..tld. $ ping -c2 numele_de_domeniul tău. $ ping -c2 adc1. $ ping -c2 adc2.

4. În cele din urmă, asigurați-vă că timpul mașinii este sincronizat cu Samba4 AD. Instalare ntpdate pachetul și sincronizarea timpului cu AD prin emiterea comenzilor de mai jos.

$ sudo apt-get install ntpdate. $ sudo ntpdate_numele_domeniului tău.

5. La acest pas, instalați software-ul necesar și dependențele necesare pentru a vă alătura Ubuntu în Samba4 AD DC: Realmd și SSSD Servicii.

$ sudo apt install adcli realmd krb5-user samba-common-bin samba-libs samba-dsdb-modules sssd sssd-tools libnss-sss libpam-sss packagekit policykit-1

6. Introduceți numele tărâmului implicit cu majuscule și apăsați introduce tasta pentru a continua instalarea.

7. Apoi, creați fișierul SSSD fișier de configurare cu următorul conținut.

$ sudo nano /etc/sssd/sssd.conf.

Adăugați următoarele rânduri la sssd.conf fişier.

[nss] filter_groups = rădăcină. filter_users = rădăcină. reconnection_retries = 3 [pam] reconnection_retries = 3 [sssd] domenii = tecmint.lan. config_file_version = 2. services = nss, pam. default_domain_suffix = TECMINT.LAN [domeniu / tecmint.lan] ad_domain = tecmint.lan. krb5_realm = TECMINT.LAN. realmd_tags = gestionează-sistemul asociat-cu-samba. cache_credentials = Adevărat. id_provider = anunț. krb5_store_password_if_offline = Adevărat. default_shell = / bin / bash. ldap_id_mapping = Adevărat. use_fully_qualified_names = Adevărat. fallback_homedir = / home /% d /% u. access_provider = anunț auth_provider = anunț. chpass_provider = anunț. access_provider = anunț. ldap_schema = ad. dyndns_update = adevărat. dyndns_refresh_interval = 43200. dyndns_update_ptr = adevărat. dyndns_ttl = 3600.

Asigurați-vă că înlocuiți numele domeniului în următorii parametri în consecință:

domenii = tecmint.lan. default_domain_suffix = TECMINT.LAN. [domeniu / tecmint.lan] ad_domain = tecmint.lan. krb5_realm = TECMINT.LAN.

8. Apoi, adăugați permisiunile corespunzătoare pentru fișierul SSSD prin emiterea comenzii de mai jos:

$ sudo chmod 700 /etc/sssd/sssd.conf.

9. Acum, deschideți și editați Realmd fișier de configurare și adăugați următoarele linii.

$ sudo nano /etc/realmd.conf.

Realmd.conf extras de fișier:

[director activ] os-name = Linux Ubuntu. os-version = 17.04 [service] instalare automată = da [utilizatori] implicit-acasă = / acasă /% d /% u. default-shell = / bin / bash [tecmint.lan] user-principal = da. nume complet calificate = nu.

10. Ultimul fișier pe care trebuie să-l modificați aparține demonului Samba. Deschis /etc/samba/smb.conf fișier pentru editare și adăugați următorul bloc de cod la începutul fișierului, după [global] secțiunea ilustrată în imaginea de mai jos.

grup de lucru = semnarea clientului TECMINT = da utilizarea clientului spnego = da metoda kerberos = tărâmuri secrete și keytab = securitate TECMINT.LAN = reclame.

Asigurați-vă că înlocuiți numele domeniului valoare, în special valoarea tărâmului pentru a se potrivi cu numele de domeniu și a rula testparm pentru a verifica dacă fișierul de configurare nu conține erori.

$ sudo testparm.

11. După ce ați făcut toate modificările necesare, testați autentificarea Kerberos utilizând un cont administrativ AD și listați biletul prin emiterea comenzilor de mai jos.

$ sudo kinit [e-mail protejat]

$ sudo klist.

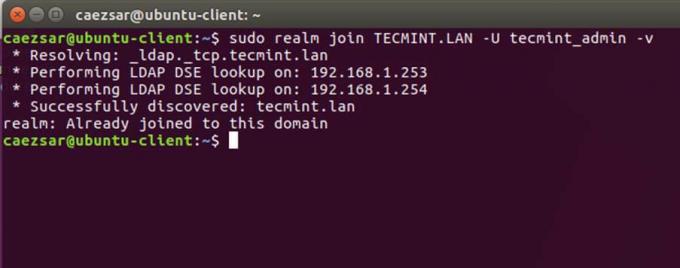

12. Pentru a vă alătura mașinii Ubuntu la problema Samba4 Active Directory, urmând o serie de comenzi așa cum este ilustrat mai jos. Utilizați numele unui cont AD DC cu privilegii de administrator pentru ca legarea la domeniul să funcționeze conform așteptărilor și înlocuiți valoarea numelui de domeniu în consecință.

$ sudo realm discover -v DOMAIN.TLD. $ sudo tărâm listă. $ sudo realm join TECMINT.LAN -U ad_admin_user -v. $ sudo net ads se alătură -k.

13. După ce a avut loc legarea domeniului, rulați comanda de mai jos pentru a vă asigura că toate conturile de domeniu au voie să se autentifice pe computer.

$ sudo realm permit --all.

Ulterior, puteți permite sau refuza accesul pentru un cont de utilizator de domeniu sau un grup utilizând comanda realm, așa cum este prezentat în exemplele de mai jos.

$ sudo realm deny -a. $ realm permit --groups ‘domain.tld \ Linux Admins’ $ permis de regat[e-mail protejat]

$ realm permit DOMAIN \\ Utilizator2.

14. De la o mașină Windows cu Instrumente RSAT instalate poți deschide AD UC și navigați la Calculatoare container și verificați dacă a fost creat un cont obiect cu numele mașinii dvs.

15. Pentru a vă autentifica pe mașina Ubuntu cu conturi de domeniu, trebuie să rulați pam-auth-update comanda cu privilegii root și activați toate profilurile PAM, inclusiv opțiunea de a crea automat directoare de acasă pentru fiecare cont de domeniu la prima autentificare.

Verificați toate intrările apăsând [spaţiu] tasta și lovirea Bine pentru a aplica configurația.

$ sudo pam-auth-update.

16. Pe sisteme editați manual /etc/pam.d/common-account fișier și următoarea linie pentru a crea automat case pentru utilizatorii de domeniu autentificați.

sesiunea necesară pam_mkhomedir.so skel = / etc / skel / umask = 0022.

17. Dacă utilizatorii Active Directory nu își pot schimba parola din linia de comandă în Linux, deschideți /etc/pam.d/common-password fișier și eliminați fișierul use_authtok declarație din linia parolei pentru a arăta în cele din urmă ca în extrasul de mai jos.

parola [succes = 1 implicit = ignorare] pam_winbind.so try_first_pass.

18. În cele din urmă, reporniți și activați serviciul Realmd și SSSD pentru a aplica modificări prin emiterea comenzilor de mai jos:

$ sudo systemctl reporniți realmd sssd. $ sudo systemctl permite realmd sssd.

19. Pentru a testa dacă mașina Ubuntu a fost integrată cu succes în domeniul rulați, instalați pachetul winbind și rulați wbinfo comanda pentru a lista conturile și grupurile de domeniu, așa cum se ilustrează mai jos.

$ sudo apt-get install winbind. $ wbinfo -u. $ wbinfo -g.

20. De asemenea, verificați modulul WinSind nsswitch emițând fișierul getent comanda împotriva unui anumit utilizator sau grup de domeniu.

$ sudo getent passwd your_domain_user. $ sudo getent grup „administratori de domeniu”

21. De asemenea, puteți utiliza Linux id comanda pentru a obține informații despre un cont AD așa cum este ilustrat în comanda de mai jos.

$ id tecmint_user.

22. Pentru a vă autentifica pe gazda Ubuntu cu un cont Samba4 AD, utilizați parametrul nume de utilizator domeniu după su - comanda. Alerga id comanda pentru a obține informații suplimentare despre contul AD.

$ su - dvs._ad_user.

Utilizare pwd comanda pentru a vedea directorul de lucru curent al utilizatorului de domeniu și comanda passwd dacă doriți să schimbați parola.

23. Pentru a utiliza un cont de domeniu cu privilegii de root pe mașina dvs. Ubuntu, trebuie să adăugați numele de utilizator AD la grupul de sistem sudo prin emiterea comenzii de mai jos:

$ sudo usermod -aG sudo [e-mail protejat]

Conectați-vă la Ubuntu cu contul de domeniu și actualizați-vă sistemul rulând actualizare aptă comanda pentru a verifica privilegiile de root.

24. Pentru a adăuga privilegii de root pentru un grup de domenii, deschideți editarea finală /etc/sudoers fișier folosind visudo comanda și adăugați următoarea linie așa cum este ilustrat.

%domeniu\ [e-mail protejat] ALL = (ALL: ALL) ALL.

25. Pentru a utiliza autentificarea contului de domeniu pentru Ubuntu Desktop modificați LightDM afișați managerul prin editare /usr/share/lightdm/lightdm.conf.d/50-ubuntu.conf fișier, adăugați următoarele două linii și reporniți serviciul lightdm sau reporniți mașina pentru a aplica modificări.

salutare-arată-manual-autentificare = adevărat. salutare-ascundere-utilizatori = adevărat.

Conectați-vă la Ubuntu Desktop cu un cont de domeniu folosind oricare numele_de_domeniul_dvs. sau [e-mail protejat]_domain.tld sintaxă.

26. Pentru a utiliza formatul de nume scurt pentru conturile Samba AD, modificați /etc/sssd/sssd.conf fișier, adăugați următoarea linie în [sssd] bloc așa cum este ilustrat mai jos.

full_name_format =% 1 $ s.

și reporniți daemonul SSSD pentru a aplica modificările.

$ sudo systemctl reporniți sssd.

Veți observa că solicitarea bash se va schimba în numele scurt al utilizatorului AD fără a adăuga omologul de nume de domeniu.

27. În cazul în care nu vă puteți conecta din cauza enumerate = adevărat argument stabilit sssd.conf trebuie să ștergeți baza de date sssd în cache prin emiterea comenzii de mai jos:

$ rm /var/lib/sss/db/cache_tecmint.lan.ldb.

Asta e tot! Deși acest ghid se concentrează în principal pe integrarea cu un Active Directory Samba4, aceiași pași pot fi aplicat pentru a integra Ubuntu cu serviciile Realmd și SSSD într-un Microsoft Windows Server Active Director.