Parolele sunt singurele criterii ale sistemului Securitate pentru majoritatea Sistem. Și când vine vorba de Linux, dacă știți parola de root dețineți mașina. Parole sunt ca un Securitate masura pt BIOS, Autentificare, Disc, Cerere, etc.

Linux este considerat a fi cel mai mult Sistem de operare securizat să fie piratat sau spart și, în realitate, este, totuși vom discuta unele dintre buclele și exploatările unui Sistem Linux. Vom folosi CentOS Linux pe tot parcursul articolului ca un articol pentru a sparge securitatea propriei mașini.

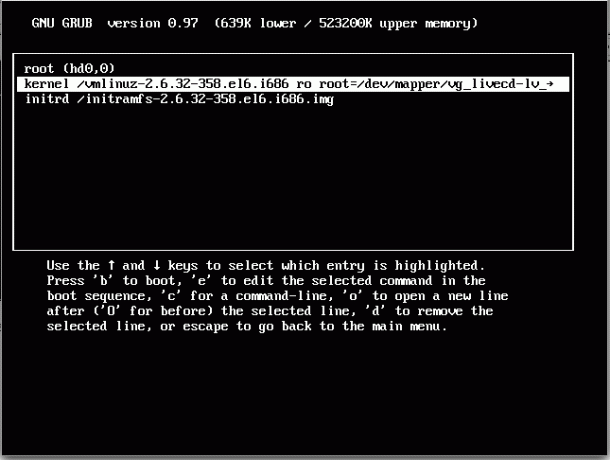

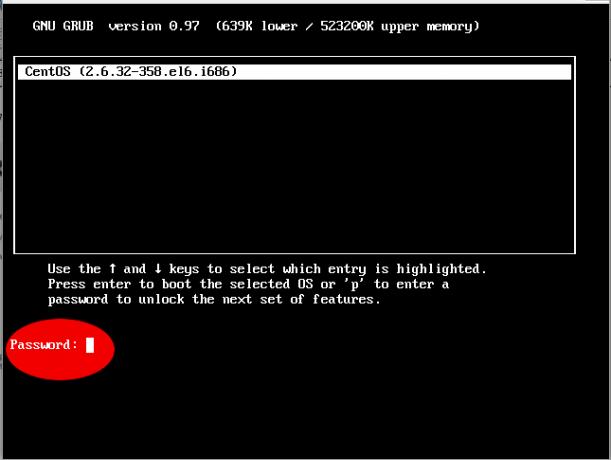

Apăsați orice tastă pentru a întrerupe boot-ul imediat Linux cizme de mașină și veți obține un GRUB meniul.

Presa 'e‘Pentru a edita și a merge la linia care începe cu kernel (În general a doua linie).

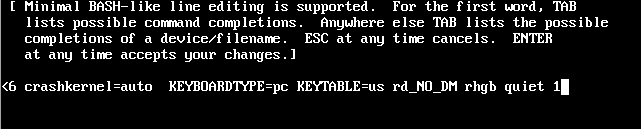

Acum apăsați „e„Pentru a edita nucleul și a adăuga„1„La sfârșitul liniei (după un spațiu gol) forțându-l să înceapă în modul utilizator unic și astfel interzicându-i să intre la nivelul de rulare implicit. Presa '

Introduce' pentru a închide editarea kernel-ului și apoi porniți la opțiunea modificată. Pentru pornire trebuie să apăsați „b‘

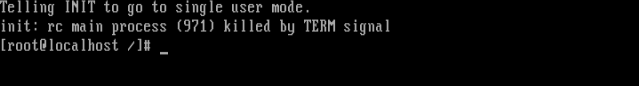

Acum sunteți conectat la un singur utilizator modul.

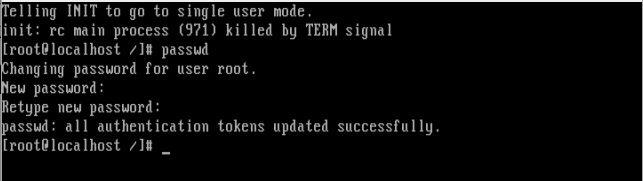

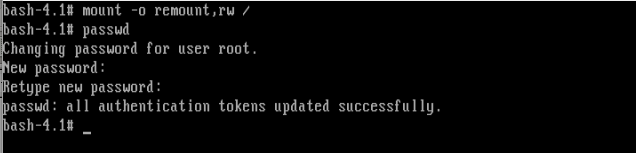

Da! Acum folosind „passwd‘Comanda putem schimba parola de root. Și după ce aveți parola de root, dețineți Mașină Linux - Nu-ți amintești? Acum puteți trece la ecranul grafic pentru a edita orice și orice.

Notă: În cazul în care „passwd„Comanda nu funcționează pentru dvs. și nu ați obținut nicio ieșire, înseamnă pur și simplu că SELinux este în modul de aplicare și trebuie mai întâi să îl dezactivați, înainte de a continua. Rulați următoarea comandă la prompt.

# setenforce 0

Apoi rulați „passwd‘Comanda, a schimba parola de root. Mai mult, comanda.

Utilizați comanda „init 5” (Fedora Bazate pe) sisteme și „gdm3” (Debian Bazate) sisteme.

Așa că nu a fost o plimbare de tort pe care să o piratezi Cutie Linux? Gândiți-vă la scenariul dacă cineva a făcut asta serverului dvs., Panică! Acum vom învăța cum să ne protejăm Mașină Linux de la modificarea utilizând modul pentru un singur utilizator.

Cum am intrat în sistem? Folosind Un singur utilizator modul. Bine, deci lacuna de aici a fost - conectarea la modul utilizator unic fără a fi nevoie să introduceți nicio parolă.

Remedierea acestei lacune, adică protecție prin parolă un singur utilizator modul.

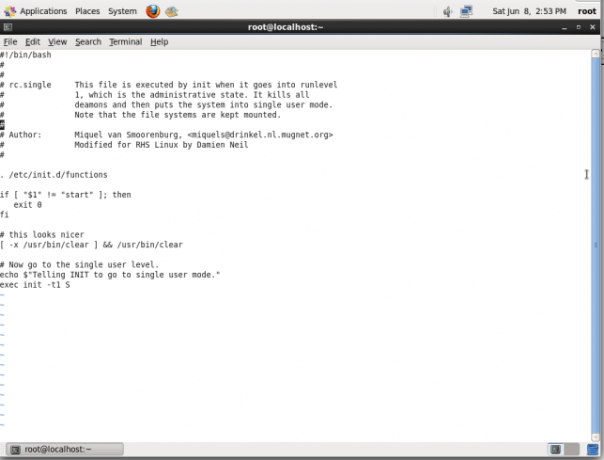

deschide fișierul "/etc/rc1.d/S99single”În editorul preferat și căutați linia.

exec init -t1 s

Doar adăugați următoarea linie deasupra acestuia. salvați-l o ieșire.

exec sbin / sulogin

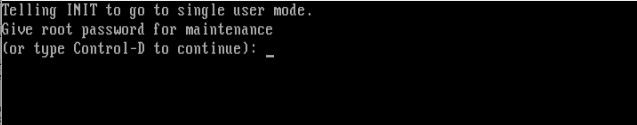

Acum, înainte de a intra în modul utilizator unic, va trebui să furnizați parola de root pentru a continua. Verificați din nou încercând să intrați în modul utilizator unic după ce acestea s-au schimbat deasupra fișierului menționat.

De ce nu o verifici, însuți.

OK, așa că acum vă veți simți mai bine că sistemul dvs. este sigur. Cu toate acestea, acest lucru este parțial adevărat. Este adevărat că Linux Box nu poate fi spart folosind modul cu un singur utilizator, dar totuși poate fi spart invers.

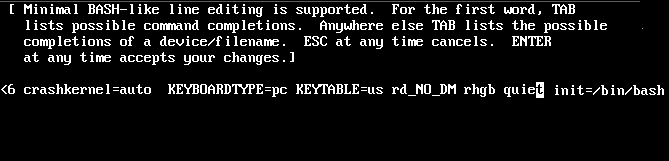

În pasul de mai sus am modificat nucleul pentru a intra în modul pentru un singur utilizator. De data aceasta, de asemenea, vom edita nucleul, dar cu un alt parametru, să vedem cum?

Ca parametru de nucleu am adăugat „1„În procesul de mai sus, însă acum vom adăuga„init = / bin / bash ’ și pornește folosind „b‘.

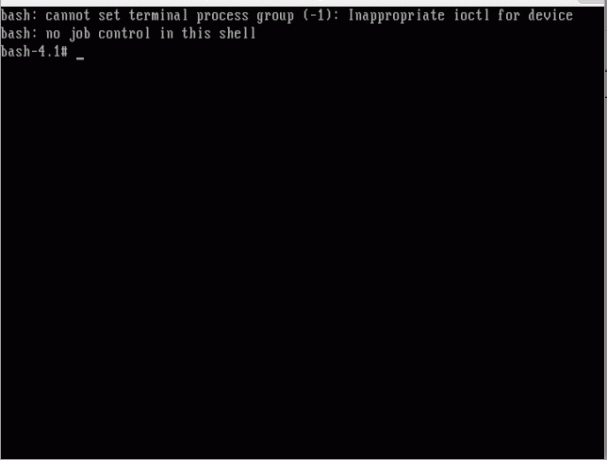

Și OOPS ați introdus din nou sistemul dvs. și promptul este suficient pentru a justifica acest lucru.

Acum încercăm să schimbăm parola de root folosind același proces ca în prima metodă folosind „passwd„Comandă, avem ceva de genul.

Pentru a monta partiție rădăcină cu Citeste, scrie permisiune. Tastați următoarea comandă exact.

# mount -o remontați, rw /

Acum încercați din nou să schimbați parola de root folosind „passwd‘Comanda.

Ura! Ai intrat în Sistem Linux din nou. Ohhh omul este sistemul atât de ușor de exploatat. Nu! raspunsul este nu. Tot ce aveți nevoie este să vă configurați sistemul.

Toate cele două procese de mai sus au implicat modificarea și trecerea parametrilor la nucleu. Deci, dacă facem ceva pentru a opri modificarea kernel-ului, evident, cutia noastră Linux ar fi sigură și nu atât de ușor de rupt. Și pentru a opri editarea kernelului la pornire trebuie să furnizăm parola la încărcător de încărcare, adică protejare prin parolă grub (Lilo este un alt bootloader pentru Linux dar nu vom discuta aici) boot loader.

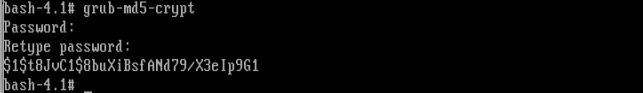

Furnizați parola criptată pentru încărcător de încărcare folosind „grub-md5-crypt‘Urmat cu parola ta. Mai întâi criptează parola

Copiați parola criptată de mai sus, exact așa cum este și păstrați-o în siguranță, o vom folosi în următorul nostru pas. Acum deschidețigrub.conf„Fișier folosind editorul preferat (locația poate fi: /etc/grub.conf) și adăugați linia.

parola --md5 $ 1 $ t8JvC1 $ 8buXiBsfANd79 / X3elp9G1

Schimbare "$ 1 $ t8JvC1 $ 8buXiBsfANd79 / X3elp9G1”Cu parola dvs. criptată pe care ați generat-o mai sus și ați copiat-o în siguranță într-o altă locație.

„grub.conf”După inserarea liniei de mai sus, salvați și ieșiți.

Acum, verificarea încrucișată, editarea kernelului la pornire, avem.

Acum respirați că sistemul dvs. este complet sigur acum și nu este predispus la piratare, totuși jocul nu s-a terminat.

Mai bine știi că poți impune modul de salvare la elimina și modifica parola folosind o imagine bootabilă.

Doar puneți-vă instalarea CD / DVD în unitatea dvs. și selectați Sistem instalat de salvare sau utilizați orice altă imagine de salvare, puteți chiar să utilizați un Live Linux Distro, montați HDD și editați „grub.conf‘Fișier pentru a elimina linia parolei, reporniți și din nou sunteți conectat.

Notă: În modul de salvare Ta HDD este montat sub „/mnt/sysimage‘.

# chroot / mnt / sysimage. # vi grub.conf (eliminați linia parolei) # reporniți

Știu că te-ai întreba - deci unde este sfârșitul. Ei bine aș spune că este.

Acest ghid a fost doar pentru a vă face conștienți de fapte și pentru a vă spune cum să vă securizați sistemul. Tecmint.com si scriitor din acest articol descurajează puternic acest ghid ca bază de exploatare a sistemului altora. Este responsabilitatea exclusivă a cititorului dacă se angajează într-o astfel de activitate și pentru un astfel de act, nici scrisul, nici Tecmint.com va fi responsabil.

Ta comentarii pozitive ne face se simte bine și ne încurajează și asta este mereu căutat de la tine. Bucurați-vă și Rămâneți aproape.