A sări gazdă (cunoscut și sub numele de salt server) este o gazdă intermediară sau o poartă SSH către o rețea la distanță, prin care se poate face o conexiune la o altă gazdă într-o zonă de securitate diferită, de exemplu o zonă demilitarizată (DMZ). Face legătura între două zone de securitate diferite și oferă acces controlat între ele.

A sări gazdă ar trebui să fie extrem de securizat și monitorizat, mai ales atunci când se întinde pe o rețea privată și o DMZ cu servere care furnizează servicii utilizatorilor pe internet.

Un scenariu clasic este conectarea de pe desktop sau laptop din rețeaua internă a companiei, care este extrem de securizată cu firewall-uri la un DMZ. Pentru a gestiona cu ușurință un server într-un DMZ, îl puteți accesa prin intermediul unui sări gazdă.

În acest articol, vom arăta cum să accesați un server Linux la distanță prin intermediul unui sări gazdă și, de asemenea, vom configura setările necesare în configurațiile clientului SSH per utilizator.

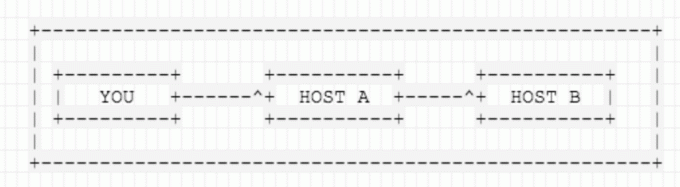

Luați în considerare următorul scenariu.

În scenariul de mai sus, doriți să vă conectați la GAZDĂ 2, dar trebuie să treci GAZDĂ 1, din cauza privilegiilor de firewall, rutare și acces. Există o serie de motive valabile pentru care sunt necesare jumphost-uri ..

Cel mai simplu mod de a vă conecta la un server țintă prin intermediul unui sări gazdă folosește -J steag din linia de comandă. Acest lucru îi spune ssh să facă o conexiune cu gazda de salt și apoi să stabilească o redirecționare TCP către serverul țintă, de acolo (asigurați-vă că ați făcut Autentificare SSH fără parolă între mașini).

$ ssh -J gazdă1 gazdă2.

Dacă nume de utilizator sau porturi pe mașini diferă, specificați-le pe terminal așa cum se arată.

$ ssh -J [e-mail protejat]:port [e-mail protejat]:port

Aceeași sintaxă poate fi utilizată pentru a face salturi peste mai multe servere.

$ ssh -J [e-mail protejat]:port,[e-mail protejat]:port [e-mail protejat]:port.

Lista jumphost statică înseamnă că știți jumphost sau jumphosts că trebuie să conectați o mașină. Prin urmare, trebuie să adăugați următorul „routing” jumphost static în ~ / .ssh / config fișier și specificați aliasurile de gazdă așa cum se arată.

### Primul jumphost. Direct accesibil. Gazdă vps1 HostName vps1.example.org ### Gazdă la care să treceți prin jumphost1.example.org. Gazdă contabo HostName contabo.example.org ProxyJump vps1.

Acum încercați să vă conectați la un server țintă prin intermediul unui sări gazdă așa cum se arată.

$ ssh -J vps1 contabo.

A doua metodă este utilizarea ProxyCommand opțiunea de a adăuga fișierul jumphost configurație în ~ .ssh / config sau $ HOME / .ssh / config fișier așa cum se arată.

În acest exemplu, gazda țintă este contabo si jumphost este vps1.

Host vps1 HostName vps1.example.org IdentityFile ~ / .ssh / vps1.pem User ec2-user Host contabo HostName contabo.example.org IdentityFile ~ / .ssh / contabovps Port 22 User user Comandă proxy ssh -q -W% h:% p vps1

În cazul în care comanda Comandă proxy ssh -q -W% h:% p vps1, înseamnă a rula ssh în modul silențios (folosind -q) și în redirecționarea stdio (folosind -W), redirecționați conexiunea printr-o gazdă intermediară (vps1).

Apoi, încercați să accesați gazda țintă așa cum se arată.

$ ssh contabo.

Comanda de mai sus va deschide mai întâi o conexiune ssh către vps1 în fundalul efectuat de ProxyCommandși, după aceea, începeți sesiunea ssh către serverul țintă contabo.

Pentru mai multe informații, consultați pagina de manual ssh sau consultați: OpenSSH / Cookbxook / Proxies și Jump Hosts.

Asta este tot pentru acum! În acest articol, am demonstrat cum să accesați un server la distanță printr-o gazdă jump. Utilizați formularul de feedback de mai jos pentru a pune întrebări sau pentru a ne împărtăși părerile.