Aceasta este seria noastră continuă pe Audit Linux, în această a patra parte a acestui articol, vom explica cum se configurează PAM pentru auditarea Linux TTY (Logging Shell User Activity) pentru anumiți utilizatori care utilizează pam_tty_audit instrument.

Linux PAM (Module de autentificare conectabile) este o metodă extrem de flexibilă pentru implementarea serviciilor de autentificare în aplicații și diverse servicii de sistem; a apărut din originalul PAM Unix.

Împarte funcțiile de autentificare în patru module de management majore, și anume: module de cont, module de autentificare, module de parole și module de sesiune. Explicația detaliată a acestor grupuri de management depășește sfera acestui tutorial.

auditd instrumentul utilizează pam_tty_audit Modulul PAM pentru a activa sau dezactiva auditul TTY de intrare pentru utilizatorii specificați. Odată ce un utilizator este configurat pentru a fi auditat, pam_tty_audit funcționează împreună cu auditd pentru a urmări acțiunile utilizatorilor de pe terminal și, dacă este configurat, capturați exact tastele efectuate de utilizator, apoi le înregistrează în

/var/log/audit/audit.log fişier.Puteți configura PAM pentru auditul unui anumit utilizator TTY intrare în /etc/pam.d/system-auth și /etc/pam.d/password-auth, utilizând opțiunea de activare. Pe de altă parte, după cum era de așteptat, dezactivarea o dezactivează pentru utilizatorii specificați, în formatul de mai jos:

sesiune necesară pam_tty_audit.so disable = username, username2... enable = nume de utilizator, nume de utilizator2..

Pentru a activa jurnalul de apăsări de taste reale ale utilizatorului (inclusiv spații, backspaces, taste de întoarcere, tasta de control, tasta de ștergere și altele), adăugați log_passwd opțiune împreună cu celelalte opțiuni, utilizând acest formular:

sesiune necesară pam_tty_audit.so disable = username, username2... enable = nume de utilizator log_passwd.

Dar înainte de a efectua configurații, rețineți că:

Să vedem un exemplu de mai jos, unde vom configura pam_tty_audit pentru a înregistra acțiunile utilizatorului tecmint inclusiv apăsări de taste, pe toate terminalele, în timp ce dezactivăm auditul TTY pentru toți ceilalți utilizatori ai sistemului.

Deschideți aceste două fișiere de configurare următoare.

# vi /etc/pam.d/system-auth. # vi /etc/pam.d/password-auth.

Adăugați următoarea linie la fișierele de configurare.

sesiune necesară pam_tty_audit.so disable = * enable =tecmint

Și pentru a captura toate apăsările de taste introduse de utilizator tecmint, putem adăuga log_passwd opțiunea a afișată.

sesiune necesară pam_tty_audit.so disable = * enable =tecmint log_passwd

Acum salvați și închideți fișierele. Apoi, vizualizați fișierul auditd fișier jurnal pentru orice intrare TTY înregistrată, utilizând utilitate aureport.

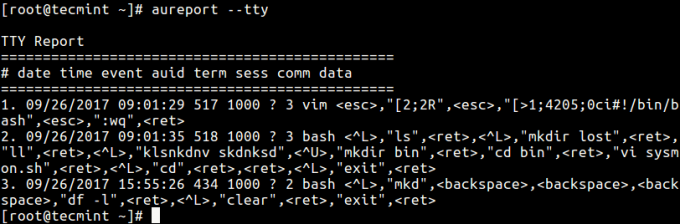

# aureport --tty.

Din ieșirea de mai sus, puteți vedea utilizatorul tecmint a caror UID este 1000 a folosit editor vi / vim, a creat un director numit cos și s-a mutat în el, a șters terminalul și așa mai departe.

Pentru a căuta jurnalele de intrare TTY înregistrate cu marcaje de timp egale sau după un anumit timp, utilizați -ts pentru a specifica data / ora de începere și -te pentru a seta data / ora de încheiere.

Următoarele sunt câteva exemple:

# aureport - tty -ts 25.09.2017 00:00:00 -te 26.09.2017 23:00:00. # aureport - tty -ts în această săptămână.

Puteți găsi mai multe informații, în pam_tty_audit pagina man.

# man pam_tty_audit.

Consultați următoarele articole utile.

În acest articol, am descris cum se configurează PAM pentru auditul de intrare pentru anumiți utilizatori pe CentOS / RHEL. Dacă aveți întrebări sau idei suplimentare de împărtășit, folosiți comentariul de mai jos.