Există atât de multe avantaje ale utilizării unui VPN (rețea privată virtuală), dintre care unele vă mențin în siguranță pe internet criptându-vă traficul și ajutându-vă să accesați conținut / site-uri / aplicații web blocate de oriunde. Ca să nu mai vorbim despre, VPN de asemenea, te ajută să navigați pe internet în mod anonim.

În acest articol, veți afla cum să vă configurați rapid și automat propriul VPN IPsec / L2TP server în CentOS / RHEL, Ubuntu, și Debian Distribuții Linux.

Pentru a configura serverul VPN, vom folosi o colecție minunată de scripturi shell create de Lin Song, care se instalează Libreswan dupa cum IPsec server și xl2tpd dupa cum L2TP furnizor. Oferta include, de asemenea, scripturi pentru adăugarea sau ștergerea utilizatorilor VPN, actualizarea instalării VPN și multe altele.

Mai întâi, conectați-vă la

VPS prin intermediul SSH, apoi executați comenzile corespunzătoare pentru distribuția dvs. pentru a configura serverul VPN. În mod implicit, scriptul va genera acreditări VPN aleatorii (cheie pre-partajată, Nume de utilizator VPN, și parola) pentru dvs. și afișați-le la sfârșitul instalării.Cu toate acestea, dacă doriți să utilizați propriile acreditări, mai întâi trebuie să generați un puternic parola și PSK așa cum se arată.

# openssl rand -base64 10. # openssl rand -base64 16.

Apoi, setați aceste valori generate așa cum este descris în următoarea comandă, toate valorile TREBUIE să fie plasate în interiorul ‘ghilimele unice' așa cum se arată.

Pe CentOS / RHEL # wget https://git.io/vpnsetup-centos -O vpnsetup.sh && VPN_IPSEC_PSK = 'KvLjedUkNzo5gBH72SqkOA =='VPN_USER ='tecmint'VPN_PASSWORD ='8DbDiPpGbcr4wQ =='sh vpnsetup.sh Pe Debian și Ubuntu # wget https://git.io/vpnsetup -O vpnsetup.sh && VPN_IPSEC_PSK = 'KvLjedUkNzo5gBH72SqkOA =='VPN_USER ='tecmint'VPN_PASSWORD ='8DbDiPpGbcr4wQ =='sudo sh vpnsetup.sh.

Principalele pachete care vor fi instalate sunt bind-utils, net-tools, bison, flex, gcc, libcap-ng-devel, libcurl-devel, libselinux-devel, nspr-devel, nss-devel, pam-devel, xl2tpd, iptables-services, systemd-devel, fipscheck-devel, libevent-devel și fail2ban (pentru a proteja SSH) și a acestora dependențe. Apoi descarcă, compilează și instalează Libreswan din sursă, activează și pornește serviciile necesare.

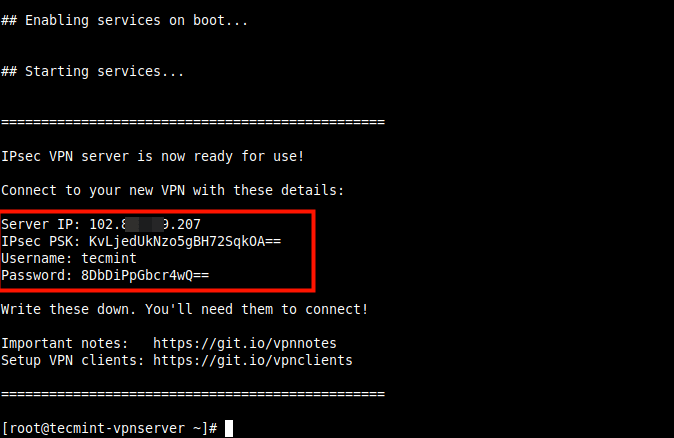

După finalizarea instalării, detaliile VPN vor fi afișate așa cum se arată în următoarea captură de ecran.

Apoi, trebuie să configurați un VPN client, pentru desktop-uri sau laptopuri cu o interfață grafică pentru utilizator, consultați acest ghid: Cum se configurează un client VPN L2TP / Ipsec pe Linux.

Pentru a adăuga conexiunea VPN într-un dispozitiv mobil, cum ar fi un Android telefon, du-te la Setări–>Rețea și Internet (sau Rețele fără fir–>Mai mult) –>Avansat–>VPN. Selectați opțiunea pentru a adăuga un VPN nou. Tipul VPN ar trebui să fie setat la IPSec Xauth PSK, apoi utilizați gateway-ul VPN și acreditările de mai sus.

Pentru a crea un nou VPN sau actualizați un utilizator VPN existent cu o nouă parolă, descărcați și utilizați add_vpn_user.sh script folosind următoarele comanda wget.

$ wget -O add_vpn_user.sh https://raw.githubusercontent.com/hwdsl2/setup-ipsec-vpn/master/extras/add_vpn_user.sh. $ sudo sh add_vpn_user.sh 'username_to_add' 'user_password'

Pentru a șterge un utilizator VPN, descărcați și utilizați del_vpn_user.sh scenariu.

$ wget -O del_vpn_user.sh https://raw.githubusercontent.com/hwdsl2/setup-ipsec-vpn/master/extras/del_vpn_user.sh. $ sudo sh del_vpn_user.sh 'username_to_delete'

Puteți face upgrade la Libreswan instalarea folosind vpnupgrade.sh sau vpnupgrade_centos.sh scenariu. Asigurați-vă că editați fișierul SWAN_VER variabilă la versiunea pe care doriți să o instalați, în cadrul scriptului.

Pe CentOS / RHEL # wget https://git.io/vpnupgrade-centos -O vpnupgrade.sh && sh vpnupgrade.sh Pe Debian și Ubuntu # wget https://git.io/vpnupgrade -O vpnupgrade.sh && sudo sh vpnupgrade.sh.

Pentru a dezinstala VPN instalare, efectuați următoarele.

# yum elimina xl2tpd.

Apoi deschide /etc/sysconfig/iptables fișier de configurare și eliminați regulile inutile și modificați /etc/sysctl.conf și /etc/rc.local fișier și eliminați liniile după comentariu # Adăugat de scriptul hwdsl2 VPN, în ambele fișiere.

$ sudo apt-get purge xl2tpd.

Apoi, editați configurația /etc/iptables.rules înregistrați și eliminați orice reguli inutile. În plus, editați /etc/iptables/rules.v4 dacă există.

Apoi editați /etc/sysctl.conf și /etc/rc.local fișiere, eliminați liniile după comentariu # Adăugat de scriptul hwdsl2 VPN, în ambele fișiere. Nu scoateți ieșire 0 dacă există.

Opțional, puteți elimina anumite fișiere și directoare care au fost create în timpul configurării VPN.

# rm -f /etc/ipsec.conf* /etc/ipsec.secrets* / etc / ppp / chap-secrets * /etc/ppp/options.xl2tpd* /etc/pam.d/pluto / etc / sysconfig / pluto / etc / default / pluto # rm -rf /etc/ipsec.d / etc / xl2tpd.

Pentru a configura un VPN bazat pe IPSec site-to-site cu Strongswan, consultați ghidurile noastre:

Referinţă: https://github.com/hwdsl2/setup-ipsec-vpn

În acest moment, propriul dvs. server VPN este în funcțiune. Puteți partaja orice întrebări sau ne puteți oferi feedback folosind formularul de comentarii de mai jos.