În al doilea articol Kali Linux, instrumentul de rețea cunoscut sub numele de „nmap' va fi discutat. Deși nmap nu este un instrument Kali, este unul dintre cele mai importante instrumente utile de cartografiere a rețelei în Kali.

Nmap, scurt pentru Network Mapper, este întreținut de Gordon Lyon (mai multe despre dl Lyon aici: http://insecure.org/fyodor/) și este utilizat de mulți profesioniști în domeniul securității din întreaga lume.

Utilitarul funcționează atât în Linux, cât și în Windows și este condus de linia de comandă (CLI). Cu toate acestea, pentru cei puțin mai timizi de linia de comandă, există un minunat frontend grafic pentru nmap numit zenmap.

Este recomandat ca persoanele să învețe versiunea CLI a nmap, deoarece oferă mult mai multă flexibilitate în comparație cu ediția grafică zenmap.

Ce scop are serverul nmap? Marea întrebare. Nmap permite unui administrator să învețe rapid și temeinic despre sistemele dintr-o rețea, de unde și numele, Network MAPper sau nmap.

Nmap are capacitatea de a localiza rapid gazde live, precum și servicii asociate cu gazda respectivă. Funcționalitatea Nmap poate fi extinsă și mai mult cu Nmap Scripting Engine, adesea prescurtat ca NSE.

Acest motor de scriptare permite administratorilor să creeze rapid un script care poate fi utilizat pentru a determina dacă există o vulnerabilitate nou descoperită în rețeaua lor. Multe scripturi au fost dezvoltate și incluse în majoritatea instalărilor nmap.

Un cuvânt de precauție - nmap este utilizat în mod obișnuit de persoane cu intenții bune și rele. Ar trebui să se acorde extremă precauție pentru a vă asigura că nu utilizați nmap împotriva sistemelor care nu au fost permise explicit prevăzute într-un acord scris / legal. Vă rugăm să aveți grijă atunci când utilizați instrumentul nmap.

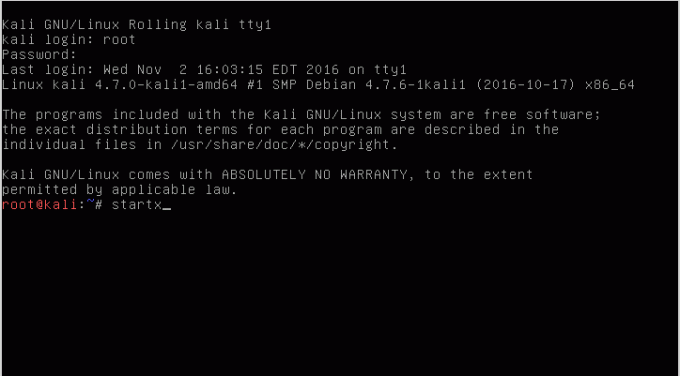

Primul pas pentru a lucra cu nmap este să vă conectați la mașina Kali Linux și, dacă doriți, să începeți o sesiune grafică (Acest prim articol din această serie este instalat Kali Linux cu Enlightenment Desktop Environment).

În timpul instalării, programul de instalare i-ar fi solicitat utilizatorului un „rădăcină„Parola de utilizator care va fi necesară pentru autentificare. Odată conectat la computerul Kali Linux, utilizând comanda ‘startx„Mediul desktop Iluminism poate fi pornit - este demn de remarcat faptul că nmap nu necesită un mediu desktop pentru a rula.

# startx.

Odată conectat Iluminarea, va trebui să fie deschisă o fereastră de terminal. Făcând clic pe fundalul desktopului, va apărea un meniu. Navigarea către un terminal se poate face după cum urmează: Aplicații->Sistem-> ‘Xterm'Sau'UXterm'Sau'Terminalul rădăcină‘.

Autorul este un fan al programului shell numit „Terminator‘Dar este posibil să nu apară într-o instalare implicită a Kali Linux. Toate programele shell listate vor funcționa în scopul nmap.

Odată ce un terminal a fost lansat, distracția nmap poate începe. Pentru acest tutorial particular, a fost creată o rețea privată cu o mașină Kali și o mașină Metasploitable.

Acest lucru a făcut lucrurile mai ușoare și mai sigure, deoarece gama rețelei private ar asigura că scanările rămân activate mașini sigure și împiedică mașina vulnerabilă Metasploitable să fie compromisă de cineva altceva.

În acest exemplu, ambele mașini sunt private 192.168.56.0 /24 reţea. Aparatul Kali are o adresă IP de 192.168.56.101 iar mașina Metasploitable care urmează a fi scanată are o adresă IP de 192.168.56.102.

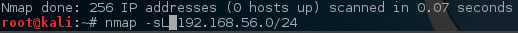

Să presupunem totuși că informațiile despre adresa IP nu erau disponibile. O scanare rapidă nmap vă poate ajuta să determinați ce este live într-o anumită rețea. Această scanare este cunoscută sub numele de „Lista simplă'Scanează de aici -sL argumentele trecute la comanda nmap.

# nmap -sL 192.168.56.0/24.

Din păcate, această scanare inițială nu a returnat nicio gazdă live. Uneori, acesta este un factor al modului în care sunt gestionate anumite sisteme de operare trafic de rețea scanare port.

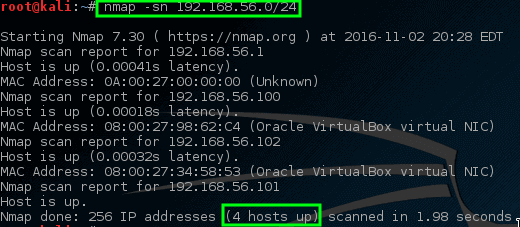

Nu vă faceți griji, însă, există câteva trucuri pe care nmap le are la dispoziție pentru a încerca să găsească aceste mașini. Acest următor truc îi va spune nmap să încerce pur și simplu să pingă toate adresele din 192.168.56.0/24 reţea.

# nmap -sn 192.168.56.0/24.

De data aceasta nmap returnează câteva potențiale gazde pentru scanare! În această comandă, -sn dezactivează comportamentul implicit al nmap de a încerca să scaneze portul unei gazde și pur și simplu nmap încearcă să facă ping la gazdă.

Să încercăm să lăsăm portul nmap să scaneze aceste gazde specifice și să vedem ce se întâmplă.

# nmap 192.168.56.1,100-102.

Wow! De data aceasta nmap a lovit o mină de aur. Această gazdă specială are un pic de porturi de rețea deschise.

Toate aceste porturi indică toate un fel de serviciu de ascultare pe această mașină specială. Amintind de mai devreme, 192.168.56.102 Adresa IP este atribuită mașinii vulnerabile metasploatabile, de aceea există atât de multe deschideți porturi pe această gazdă.

A avea atât de multe porturi deschise pe majoritatea mașinilor este extrem de anormal, așa că ar putea fi o idee înțeleaptă să cercetăm această mașină puțin mai aproape. Administratorii ar putea urmări mașina fizică din rețea și ar putea privi mașina la nivel local, dar nu ar fi foarte distractiv, mai ales atunci când nmap ar putea să o facă pentru noi mult mai repede!

Următoarea scanare este o scanare de serviciu și este adesea utilizată pentru a încerca să stabilim ce serviciul poate asculta pe un anumit port pe o mașină.

Nmap va testa toate porturile deschise și va încerca să bandereze informațiile din serviciile care rulează pe fiecare port.

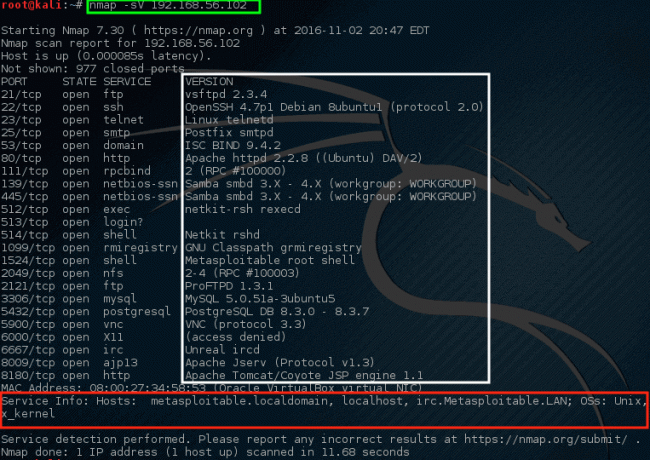

# nmap -sV 192.168.56.102.

Observați de data aceasta că nmap a oferit câteva sugestii cu privire la ce ar putea rula nmap pe acest port special (evidențiat în caseta albă). De asemenea, nmap a încercat, de asemenea determinați informații despre sistemul de operare care rulează pe această mașină, precum și numele gazdei acesteia (cu mare succes, de asemenea!).

Privirea prin această ieșire ar trebui să ridice destul de multe îngrijorări pentru un administrator de rețea. Chiar prima linie susține că VSftpd versiune 2.3.4 rulează pe această mașină! Aceasta este o versiune cu adevărat veche a VSftpd.

Căutând prin ExploitDB, o vulnerabilitate serioasă a fost găsită în 2011 pentru această versiune specială (ID ExploitDB - 17491).

Să facem nmap o privire mai atentă la acest port special și să vedem ce se poate determina.

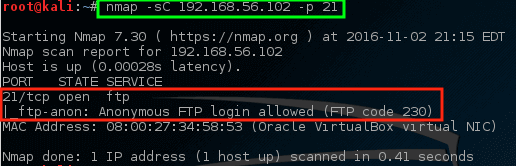

# nmap -sC 192.168.56.102 -p 21.

Cu această comandă, nmap a fost instruit să ruleze scriptul său implicit (-sC) pe portul FTP (-p 21) pe gazdă. Deși poate fi sau nu o problemă, nmap a aflat asta este permisă autentificarea FTP anonimă pe acest server special.

Acest lucru asociat cu cunoștințele anterioare despre VSftd având o vulnerabilitate veche ar trebui să ridice o anumită îngrijorare. Să vedem dacă nmap are scripturi care încearcă să verifice vulnerabilitatea VSftpd.

# localizați .nse | grep ftp.

Observați că nmap are un NSE script deja construit pentru problema backdoor VSftpd! Să încercăm să rulăm acest script împotriva acestei gazde și să vedem ce se întâmplă, dar mai întâi poate fi important să știm cum să folosim scriptul.

# nmap --script-help = ftp-vsftd-backdoor.nse.

Citind această descriere, este clar că acest script poate fi folosit pentru a încerca să vedem dacă această mașină specială este vulnerabilă la ExploitDB problema identificată anterior.

Să rulăm scriptul și să vedem ce se întâmplă.

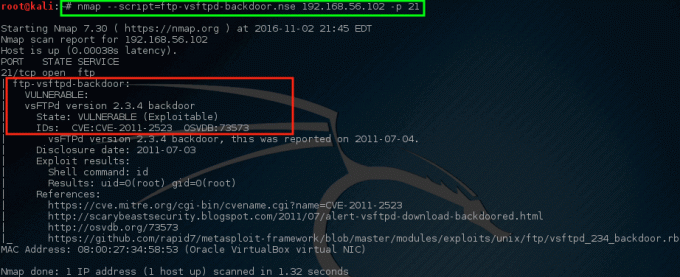

# nmap --script = ftp-vsftpd-backdoor.nse 192.168.56.102 -p 21.

Yikes! Scenariul lui Nmap a dat câteva știri periculoase. Această mașină este probabil un bun candidat pentru o investigație serioasă. Acest lucru nu înseamnă că mașina este compromisă și este utilizată pentru lucruri oribile / cumplite, dar ar trebui să aducă anumite preocupări rețelei / echipelor de securitate.

Nmap are capacitatea de a fi extrem de selectiv și extrem de calm. Majoritatea celor făcute până acum au încercat să mențină traficul de rețea nmap moderat liniștit, însă scanarea unei rețele personale în acest mod poate fi extrem de consumatoare de timp.

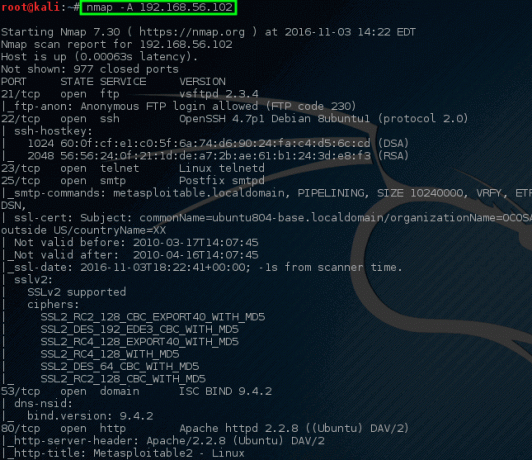

Nmap are capacitatea de a efectua o scanare mult mai agresivă, care va produce adesea multe din aceleași informații, dar într-o singură comandă în loc de mai multe. Să aruncăm o privire asupra rezultatului unei scanări agresive (Rețineți - o scanare agresivă se poate declanșa sisteme de detectare / prevenire a intruziunilor!).

# nmap -A 192.168.56.102.

Observați de data aceasta, cu o singură comandă, nmap a returnat o mulțime de informații pe care le-a returnat mai devreme despre porturile deschise, serviciile și configurațiile care rulează pe această mașină specială. O mare parte din aceste informații pot fi folosite pentru a ajuta la determinarea cum să protejați această mașină precum și pentru a evalua ce software poate fi într-o rețea.

Aceasta a fost doar o scurtă listă scurtă a numeroaselor lucruri utile pe care nmap le poate găsi pe un segment de gazdă sau de rețea. Este îndemnat insistent ca indivizii să continue experimentează cu nmap într-o manieră controlată pe o rețea care este deținută de individ (Nu exersați scanând alte entități!).

Există un ghid oficial pe Scanare rețea Nmap de autor Gordon Lyon, disponibil de la Amazon.