Samba este un software Open Source gratuit care oferă o interoperabilitate standard între Sistem de operare Windows și Linux / Unix Sisteme de operare.

Samba poate funcționa ca un fișier independent și un server de imprimare pentru clienții Windows și Linux prin intermediul SMB / CIFS suită de protocol sau poate acționa ca un Controler de domeniu Active Directory sau alăturat într-un Tărâm ca Membru de domeniu. Cel mai inalt AD DC domeniu și nivel de pădure care în prezent Samba4 poate emula este Windows 2008 R2.

Seria va fi intitulată Configurarea Samba4 Active Directory Domain Controller, care acoperă următoarele subiecte pentru Ubuntu, CentOS, și Windows:

Partea 1: Instalați infrastructura Active Directory cu SAMBA4 pe Ubuntu

Acest tutorial va începe prin a explica toți pașii de care aveți nevoie pentru a instala și configura Samba4 ca Controlor de domeniu pe Ubuntu 16.04 și Ubuntu 14.04.

Această configurație va oferi un punct central de gestionare pentru utilizatori, mașini, partajări de volum, permisiuni și alte resurse într-o infrastructură mixtă Windows - Linux.

1. Înainte de a continua Samba4 AD DC instalarea mai întâi să executăm câțiva pași prealabili. Mai întâi asigurați-vă că sistemul este actualizat cu ultimele caracteristici de securitate, nuclee și pachete, emițând comanda de mai jos:

$ sudo apt-get update $ sudo apt-get upgrade. $ sudo apt-get dist-upgrade.

2. Apoi, deschideți mașina /etc/fstab fișier și asigurați-vă că sistemul de fișiere partiții are ACL-uri activat așa cum este ilustrat în captura de ecran de mai jos.

De obicei, sisteme de fișiere Linux moderne, cum ar fi ext3, ext4, xfs sau btrfs acceptă și au ACL-urile activate în mod implicit. Dacă nu este cazul cu sistemul de fișiere, deschideți /etc/fstab fișier pentru editare și adăugare acl șir la sfârșitul celei de-a treia coloane și reporniți aparatul pentru a aplica modificări.

3. In cele din urma configurați numele gazdei mașinii cu un nume descriptiv, cum ar fi adc1 utilizat în acest exemplu, prin editare /etc/hostname dosar sau prin emiterea.

$ sudo hostnamectl set-hostname adc1.

A reporniți este necesar după ce v-ați schimbat numele mașinii pentru a aplica modificări.

4. Pentru a vă transforma serverul într-un fișier Controler de domeniu Active Directory, instalare Samba și toate pachetele necesare de pe mașina dvs. prin emiterea comenzii de mai jos cu rădăcină privilegii într-o consolă.

$ sudo apt-get install samba krb5-user krb5-config winbind libpam-winbind libnss-winbind.

5. În timp ce instalarea rulează, o serie de întrebări vor fi adresate de instalator pentru a configura controlerul de domeniu.

Pe primul ecran va trebui să adăugați un nume pentru Kerberos Mod implicit REALM cu majuscule. Introduceți cu majuscule numele pe care îl veți folosi pentru domeniul dvs. și apăsați introduce a continua..

6. Apoi, introduceți fișierul numele gazdei de Kerberos server pentru domeniul dvs. Folosiți același nume ca și pentru domeniul dvs., cu minuscule de data aceasta și apăsați introduce a continua.

7. În cele din urmă, specificați numele gazdei pentru serverul administrativ al dumneavoastră Kerberos tărâm. Folosiți la fel ca domeniul dvs. și apăsați introduce pentru a termina instalarea.

8. Înainte de a începe configurarea Samba pentru domeniul dvs., executați mai întâi comenzile de mai jos pentru a opri și a dezactiva toți demonii Samba.

$ sudo systemctl stop samba-ad-dc.service smbd.service nmbd.service winbind.service. $ sudo systemctl dezactivați samba-ad-dc.service smbd.service nmbd.service winbind.service.

9. Apoi, redenumiți sau eliminați configurația originală samba. Acest pas este absolut necesar înainte de provizionare Samba AD deoarece la momentul furnizării Samba va crea un nou fișier de configurare de la zero și va arunca unele erori în cazul în care găsește un vechi smb.conf fişier.

$ sudo mv /etc/samba/smb.conf /etc/samba/smb.conf.initial.

10. Acum, porniți aprovizionarea interactivă a domeniului prin emiterea comenzii de mai jos cu privilegii de root și acceptați opțiunile implicite pe care le oferă Samba.

De asemenea, asigurați-vă că furnizați adresa IP pentru un expeditor DNS la sediul dvs. (sau extern) și alegeți o parolă puternică pentru contul de administrator. Dacă alegeți o parolă săptămânală pentru contul de administrator, furnizarea domeniului va eșua.

$ sudo samba-tool domain provision --use-rfc2307 --interactive.

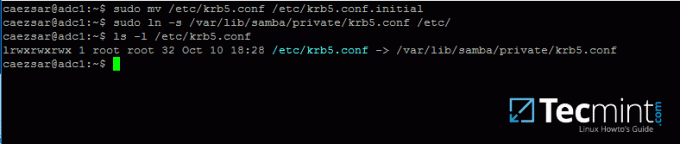

11. În cele din urmă, redenumiți sau eliminați fișierul principal de configurare Kerberos din /etc director și înlocuiți-l utilizând un link simbolic cu fișierul Samer nou generat Kerberos situat în /var/lib/samba/private calea prin emiterea comenzilor de mai jos:

$ sudo mv /etc/krb5.conf /etc/krb5.conf.initial. $ sudo ln -s /var/lib/samba/private/krb5.conf / etc /

12. Porniți și activați Samba Active Directory Domain Controller demoni.

$ sudo systemctl pornește samba-ad-dc.service. $ sudo systemctl status samba-ad-dc.service. $ sudo systemctl activa samba-ad-dc.service.

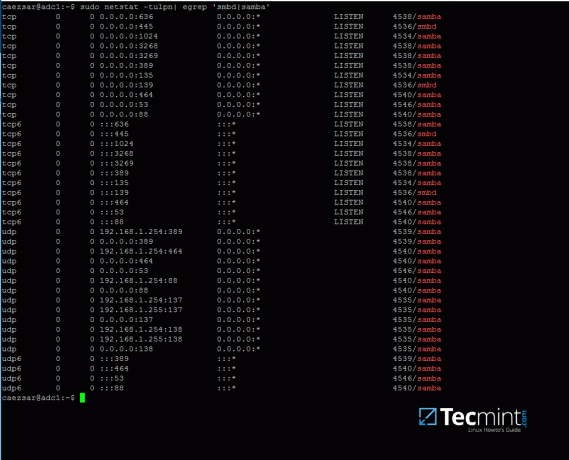

13. Următorul, utilizați comanda netstat pentru a verifica lista tuturor serviciilor solicitate de un Director activ pentru a rula corect.

$ sudo netstat –tulpn | egrep ‘smbd | samba’

14. În acest moment Samba ar trebui să fie pe deplin operațional la sediul dumneavoastră. Cel mai înalt nivel de domeniu Samba emulează ar trebui să fie Windows AD DC 2008 R2.

Poate fi verificat cu ajutorul instrument samba utilitate.

$ sudo samba-tool arată la nivel de domeniu.

15. In asa fel incat DNS rezoluția pentru a funcționa local, trebuie să deschideți setările interfeței de rețea și să modificați rezoluția DNS modificând dns-nameservers declarație la adresa IP a dumneavoastră Controlor de domeniu (utilizare 127.0.0.1 pentru rezoluția DNS locală) și dns-search declarație pentru a indica spre dvs. tărâm.

$ sudo cat / etc / network / interfaces. $ sudo cat /etc/resolv.conf.

Când este terminat, reporniți serverul dvs. și aruncați o privire asupra fișierului dvs. de rezolvare pentru a vă asigura că îndreaptă spre serverele de nume DNS potrivite.

16. În cele din urmă, testați rezolvatorul DNS emițând interogări și pinguri împotriva unora AD DC înregistrări cruciale, ca în extrasul de mai jos. Înlocuiți numele domeniului în consecință.

$ ping -c3 tecmint.lan #Numele domeniului $ ping -c3 adc1.tecmint.lan #FQDN $ ping -c3 adc1 #Gazdă

Rulați următoarele câteva interogări împotriva Samba Active Directory Domain Controller ..

$ host -t A tecmint.lan. $ host -t A adc1.tecmint.lan. $ host -t SRV _kerberos._udp.tecmint.lan # UDP Kerberos SRV record. $ host -t SRV _ldap._tcp.tecmint.lan # TCP LDAP SRV record.

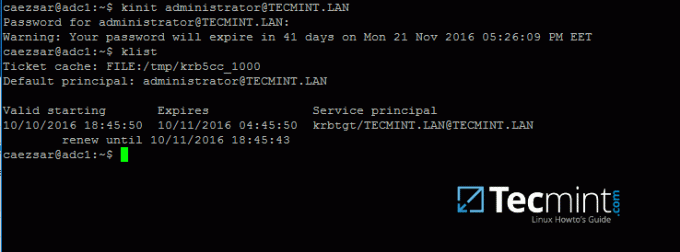

17. De asemenea, verificați Kerberos autentificare prin solicitarea unui bilet pentru contul de administrator de domeniu și listarea biletului în cache. Scrieți porțiunea de nume de domeniu cu majuscule.

$ kinit [e-mail protejat]

$ klist.

Asta e tot! Acum aveți un sistem complet operațional Controler de domeniu AD instalat în rețeaua dvs. și puteți începe integrarea Windows sau Linux mașini în Samba AD.

În următoarea serie vom acoperi altele Samba AD subiecte, cum ar fi cum să gestionați sunteți controlorul de domeniu din linia de comandă Samba, cum să integrați Windows 10 în numele domeniului și gestionați Samba AD de la distanță folosind RSAT și altele subiecte importante.