Acum, când lumea digitală crește rapid, devine din ce în ce mai dificil să scapi de amenințările cibernetice multiple, periculoase și care pot exploata orice tip de date.

Aceste amenințări au făcut un salt înainte și afectează viața de zi cu zi a multor experți în securitate cibernetică și, bineînțeles, și a altor profiluri asociate internetului.

Vorbind despre amenințările cibernetice, recent, încă o amenințare a fost raportată de cercetătorii de la Proofpoint. Se spune că această amenințare va fi distribuită de TA505, un grup de actori de amenințare responsabili de campaniile Dridex în 2014 și de campaniile Locky în 2016 și 2017. Aceste campanii au fost folosite pentru a livra tone de mesaje rău intenționate prin diferite gateway-uri.

Potrivit cercetătorilor de la Proofpoint, același grup de actori se află în spatele tRAT. Reprezintă mai mulți troieni cu acces la distanță (RAT). Grupul răspândește în mod activ acest malware împreună cu colectarea altor informații personale și confidențiale. Programul malware este scris în Delphi.

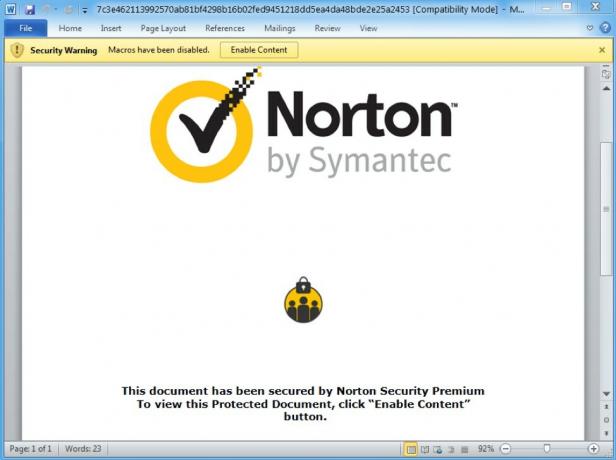

În luna septembrie a acestui an, reporterii au detectat o campanie de e-mail, în care documentele Microsoft Word infectate folosesc macrocomenzi pentru a recupera versiunea anterioară a RAT instalată în sistem. Aceste documente afișează o marcă Norton care spune că sistemul dvs. este protejat de software de securitate.

Citește și: Trojan FlawedAmmyy Remote Access Distribuit prin e-mailuri de tip phishing, preluând controlul computerului

De îndată ce documentul este explorat în continuare, pe ecranul utilizatorului este afișat un avertisment de securitate care spune „Macro-urile au fost dezactivate.”, Unde îi solicită utilizatorilor să activeze macrocomenzile. Pe măsură ce utilizatorul activează conținutul, tRAT este instalat pe sistem.

Aceeași campanie a fost executată pe numele mărcii de călătorie TripAdvisor. În acest fel, actorii rău intenționați folosesc brandingul furat și ingineria socială pentru a păcăli utilizatorii și pentru a activa macro-urile.

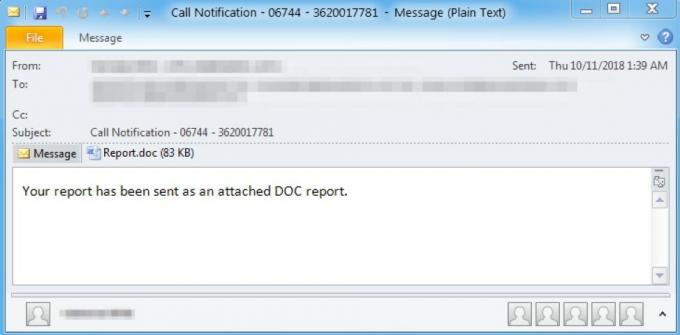

Apoi, mai târziu, în octombrie anul acesta, Proofpoint a analizat încă o campanie de răspândire a tRAT. De data aceasta au fost aceiași actori activi TA505. Această actualizare a fost mai complicată în comparație cu prima din septembrie.

De această dată are fișiere Microsoft Word și Microsoft Publisher, cu mai multe subiecte și listă de expeditori. Publicul vizat de această dată a fost instituțiile comerciale și bancare.

După cum a declarat Proofpoint, această campanie are subiecte precum „Factură (sic) [cifre aleatorii] - [cifre aleatoare]”. Și a constat din atașamente și anume „inv-399503-03948.pub”. Alte atașamente Microsoft Word rău intenționate provin de la expeditorul „Vanessa Brito”, cu mai multe adrese de trimitere. Fiecare caz menționat afișează un avertisment de securitate pentru activarea macro-urilor și, odată activat, instalează tRAT pe sistem.

Există mai mulți pași pe care tRAT îi efectuează pentru a prelua controlul sistemului, care sunt după cum urmează:

1. Mai întâi, tRAT copiază codul în locație:

C: \ Utilizatori \

2. După care generează fișierul LNK în fișierele de sistem de pornire, care rulează codul la pornirea sistemului.

C: \ Utilizatori \

3. Mai târziu, folosește TCP pentru comunicații C&C, unde datele criptate sunt transmise către server găzduit de actori rău intenționați. Eșantionul de șiruri criptate:

Deci, asta a fost toată lumea! Totul a fost despre tRAT și funcționarea sa. Este întotdeauna mai bine să luați măsuri de precauție decât îngrijire, deci este foarte recomandat să păstrați Windows Defender și firewall-ul activat. Puteți utiliza, de asemenea, unele programe de securitate în acest scop. Rămâneți în siguranță, pentru că în cele din urmă sunt exploatate datele noastre.

Trebuie citit: Top 10 amenințări de securitate în cloud

Dacă vi s-a părut util acest lucru, vă rugăm să ne anunțați. Puteți, de asemenea, să renunțați la feedback în secțiunea de comentarii de mai jos.