Filtru net după cum știm cu toții, este un firewall în Linux. Firewalld este un demon dinamic pentru gestionarea firewall-urilor cu suport pentru zonele de rețea. În versiunea anterioară, RHEL & CentOS noi am folosit iptables ca un daemon pentru cadrul de filtrare a pachetelor.

În versiunile mai noi ale Distribuții bazate pe RHEL ca Fedora, Rocky Linux, CentOS Stream, AlmaLinux, și openSUSE – cel iptables interfața este înlocuită de firewalld.

[ S-ar putea sa-ti placa si: 10 firewall-uri de securitate open source utile pentru sistemele Linux ]

Este recomandat să începeți să utilizați Firewalld în loc de iptables deoarece acest lucru se poate întrerupe în viitor. In orice caz, iptables sunt încă acceptate și pot fi instalate cu comanda yum. Nu putem păstra Firewalld și iptables ambele în același sistem care pot duce la conflict.

În iptables, obișnuiam să configuram ca INTRARE, IEȘIRE & LANȚURI ÎN AVANCE dar aici înăuntru Firewalld, folosește conceptul Zonele. În mod implicit, există diferite zone disponibile în firewalld, despre care se va discuta în acest articol.

The zona de baza care sunt ca zona publica și zona privata. Pentru a face lucrurile să funcționeze cu aceste zone, trebuie să adăugăm interfața cu suportul de zonă specificat și apoi putem adăuga serviciile la firewalld.

În mod implicit, există multe servicii disponibile, una dintre cele mai bune caracteristici ale firewalld este, vine cu servicii predefinite și putem lua aceste servicii ca exemplu pentru a adăuga serviciile noastre prin simpla copiere a acestora.

Firewalld functioneaza excelent cu IPv4, IPv6, și Poduri Ethernet de asemenea. Putem avea o configurație separată de rulare și permanentă în firewalld.

Să începem cum să lucrăm cu zone și să ne creăm propriile servicii și o utilizare mult mai interesantă a acestora firewalld în Linux.

Sistem de operare: Red Hat Enterprise Linux versiunea 9.0 (Plough) Adresa IP: 192.168.0.159. Nume gazdă: tecmint-rhel9.

1.Firewalld pachetul este instalat implicit în RHEL, Fedora, Rocky Linux, CentOS Stream, AlmaLinux, și openSUSE. Dacă nu, îl puteți instala folosind următoarele comanda yum.

# yum install firewalld -y.

2. După firewalld pachetul a fost instalat, este timpul să verificați dacă iptables serviciul rulează sau nu, dacă rulează, trebuie să opriți și să mascați (nu mai folosiți) iptables serviciu cu comenzile de mai jos.

# systemctl status iptables. # systemctl opri iptables. # systemctl masca iptables.

3. Înainte de a merge spre firewalld configurație, aș dori să discutăm fiecare zonă. În mod implicit, există unele zone disponibile. Trebuie să atribuim interfața zonei. O zonă definește zona care a fost de încredere sau a fost refuzată la nivelul interfeței pentru a obține o conexiune. O zonă poate conține servicii și porturi.

Aici, vom descrie fiecare zonă disponibilă în Firewalld.

Acum aveți o idee mai bună despre zone, acum să aflăm zonele disponibile și zonele implicite și să listăm toate zonele folosind următoarele comenzi.

# firewall-cmd --get-zones.

# firewall-cmd --get-default-zone.

# firewall-cmd --list-all-zones.

Notă: Ieșirea comenzii de mai sus nu se va încadra într-o singură pagină, deoarece aceasta va lista toate zonele precum bloc, dmz, drop, extern, acasă, intern, public, de încredere și serviciu. Dacă zonele au reguli bogate, serviciile sau porturile activate vor fi, de asemenea, listate cu acele informații de zonă respective.

4. Dacă doriți să setați zona implicită ca internă, externă, drop, work sau orice altă zonă, puteți utiliza comanda de mai jos pentru a seta zona implicită. Aici folosim „intern” zona implicită.

# firewall-cmd --set-default-zone=intern.

5. După setarea zonei, verificați zona implicită folosind comanda de mai jos.

# firewall-cmd --get-default-zone.

6. Aici, interfața noastră este enp0s3, Dacă trebuie să verificăm zona în care este delimitată interfața, putem folosi comanda de mai jos.

# firewall-cmd --get-zone-of-interface=enp0s3.

7. O altă caracteristică interesantă a firewalld este „icmptype‘ este unul dintre tipurile icmp acceptate de firewalld. Pentru a obține lista cu tipurile icmp acceptate, putem folosi comanda de mai jos.

# firewall-cmd --get-icmptypes.

8. Serviciile sunt un set de reguli cu porturi și opțiuni care sunt utilizate de Firewalld. Serviciile care sunt activate vor fi încărcate automat când Firewalld serviciul este în funcțiune.

În mod implicit, sunt disponibile multe servicii, pentru a obține lista tuturor serviciilor disponibile, utilizați următoarea comandă.

# firewall-cmd --get-services.

9. Pentru a obține lista tuturor serviciilor prestabilite disponibile, accesați următorul director, aici veți obține lista de servicii.

# cd /usr/lib/firewalld/services/

10. Pentru a vă crea propriul serviciu, trebuie să îl definiți în următoarea locație. De exemplu, aici vreau să adaug un serviciu pentru RTMP port 1935, mai întâi faceți o copie a oricăruia dintre servicii.

# cd /etc/firewalld/services/ # cp /usr/lib/firewalld/services/ssh.xml /etc/firewalld/services/

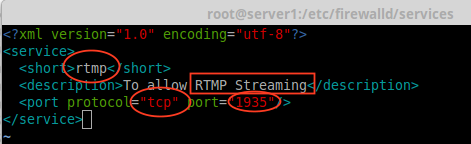

Și apoi, navigați la locația în care a fost copiat fișierul nostru de serviciu, apoi redenumiți fișierul „ssh.xml' la 'rtmp.xml' așa cum se arată în imaginea de mai jos.

# cd /etc/firewalld/services/ # mv ssh.xml rtmp.xml. # ls -l rtmp.xml.

11. Apoi deschideți și editați fișierul ca Titlu, Descriere, Protocol, și Port număr, pe care trebuie să-l folosim pentru RTMP serviciu așa cum se arată în imaginea de mai jos.

12. Pentru a activa aceste modificări, reporniți serviciul firewalld sau reîncărcați setările.

# firewall-cmd --reload.

13. Pentru a confirma dacă un serviciu este adăugat sau nu, rulați comanda de mai jos pentru a obține o listă de servicii disponibile.

# firewall-cmd --get-services.

14. Aici vom vedea cum să gestionăm firewall-ul folosind firewall-cmd comanda. Pentru a cunoaște starea curentă a paravanului de protecție și a tuturor zonelor active, tastați următoarea comandă.

# firewall-cmd --state. # firewall-cmd --get-active-zones.

15. Pentru a obține zona publică pentru interfață enp0s3, aceasta este interfața implicită, care este definită în /etc/firewalld/firewalld.conf dosar ca DefaultZone=public.

Pentru a lista toate serviciile disponibile în această zonă de interfață implicită.

# firewall-cmd --get-service.

16. În exemplele de mai sus, am văzut cum să ne creăm propriile servicii prin crearea rtmp serviciu, aici vom vedea cum să adăugați rtmp serviciu și în zonă.

# firewall-cmd --add-service=rtmp.

17. Pentru a elimina zona adăugată, tastați.

# firewall-cmd --zone=public --remove-service=rtmp.

Pasul de mai sus a fost doar o perioadă temporară. Pentru a o face permanent, trebuie să rulăm comanda de mai jos cu opțiunea -permanent.

# firewall-cmd --add-service=rtmp --permanent. # firewall-cmd --reload.

18. Definiți regulile pentru domeniul surselor de rețea și deschideți oricare dintre porturi. De exemplu, dacă doriți să deschideți o zonă de rețea, spuneți „192.168.0.0/24„și port”1935‘ utilizați următoarele comenzi.

# firewall-cmd --permanent --add-source=192.168.0.0/24. # firewall-cmd --permanent --add-port=1935/tcp.

Asigurați-vă că reîncărcați serviciul firewalld după adăugarea sau eliminarea oricăror servicii sau porturi.

# firewall-cmd --reload # firewall-cmd --list-all.

19. Dacă vreau să permit servicii precum http, https, vnc-server și PostgreSQL, folosesc următoarele reguli. Mai întâi, adăugați regula și faceți-o permanentă și reîncărcați regulile și verificați starea.

# firewall-cmd --add-rich-rule 'rule family="ipv4" source address="192.168.0.0/24" service name="http" accept' # firewall-cmd --add-rich-rule 'rule family=" sursa ="ipv4". adresa="192.168.0.0/24" nume serviciu="http" accept' --permanent # firewall-cmd --add-rich-rule 'rule family="ipv4" adresa sursă="192.168.0.0/24" nume serviciu ="https" Accept' # firewall-cmd --add-rich-rule 'rule family="ipv4" source address="192.168.0.0/24" service name="https" accept' --permanent # firewall-cmd --add-rich-rule 'rule family="ipv4" source address="192.168.0.0/24" service name="vnc-server" Accept' # firewall-cmd --add-rich-rule 'rule family="ipv4" source address="192.168.0.0/24" service name="vnc-server" accept' --permanent # firewall-cmd --add-rich-rule 'rule family="ipv4" source address="192.168.0.0/24" service name="postgresql" Accept' # firewall-cmd --add-rich-rule 'rule family="ipv4" source address="192.168.0.0/24" service name="postgresql" accept' --permanent.

Acum, gama de rețea 192.168.0.0/24 pot folosi serviciul de mai sus de pe serverul meu. Optiunea -permanent poate fi folosit în fiecare regulă, dar trebuie să definim regula și să verificăm accesul clientului după aceea trebuie să o facem permanentă.

20. După ce adăugați regulile de mai sus, nu uitați să reîncărcați regulile firewall și să enumerați regulile folosind:

# firewall-cmd --reload. # firewall-cmd --list-all.

Pentru a afla mai multe despre Firewalld.

# man firewalld.

Asta este, am văzut cum să configurați un net-filtru folosind Firewalld în distribuțiile bazate pe RHEL, cum ar fi Fedora, Rocky Linux, CentOS Stream, AlmaLinux, și openSUSE.

Filtru net este cadrul pentru un firewall pentru fiecare distribuție Linux. Înapoi în fiecare RHEL și CentOS editie, noi am folosit iptables dar în versiuni mai noi, au introdus Firewalld. Este mai ușor de înțeles și de utilizat firewalld. Sper că ți-a plăcut scrisul.