Urmând urmele ransomware-ului, cum ar fi Petya și WannaCry, ransomware-ul GandCrab a creat ravagii în primele luni ale anului 2018, fiind un crab care a smuls bani online. Odată cu agenda aderării la forumul hacking ilegal, ransomware-ul GandCrab a devenit unul dintre troienii distribuiți pe scară largă.

Mai târziu, furnizorul de securitate sud-coreean AhnLab a eliberat un vaccin pentru același lucru și a salvat victimele de la plata a milioane de euro. Recent, proprietarul ransomware-ului GandCrab a avertizat despre viitoarea versiune a troianului ca o represiune împotriva vaccinului AhnLab. Conform rapoartelor, noul ransomware ar putea include zero zile pentru antivirusul AhnLab v3 Lite.

Dar ce este exact ransomware-ul GandCrab și cum afectează sistemul nostru? În acest blog, ne vom concentra asupra analizei ransomware-ului GandCrab și remediilor sale.

Odată ce ransomware-ul aterizează pe sistemul victimei, acesta o duce automat la pagina GrandSoft EK sau la pagina Rig Exploit Kit. De aici, ransomware-ul GandCrab controlează fișierele sistemului și blochează dispozitivul.

Odată ce ransomware-ul se infiltrează în aparat, acesta colectează toate informațiile sensibile și personale ale utilizatorului pentru a le intimida. Informații despre parole, nume de utilizator, antivirus, tip de tastatură, versiunea Windows etc. se acumulează pentru a decide strategia viitoare. Elimină sau dezactivează procesul care rulează în prezent pe sistem pentru a expune și cripta fișiere și foldere.

Citește și:O perspectivă asupra software-ului Ransomware CoinVault

Următoarea țintă a ransomware-ului este funcțiile de criptare încorporate pentru crearea de chei publice și private pe sistemul victimei. Aceste chei sunt apoi trimise la una dintre paginile ransomware împreună cu toate informațiile semnificative despre aparatul victimei. Este aceeași informație pe care troianul a adunat-o de pe computerul victimei și a găzduit-o pe domeniul .bit.

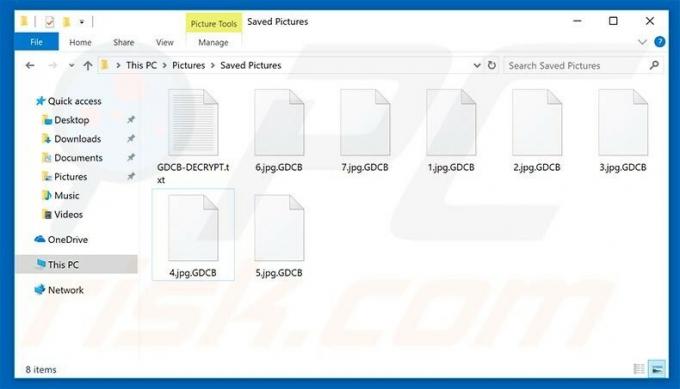

În etapa finală, acest ransomware începe să cripteze toate documentele prin cheia publică creată anterior. Se adaugă extensia „.GDCB” la fiecare document pentru criptare. Odată ce criptarea este finalizată, se creează un fișier „GDCB-DECRYPT.txt” împreună cu un mesaj care solicită răscumpărarea victimei pentru decriptarea informațiilor.

Conform sursei, ransomware-ul se răspândește prin site-uri web și e-mailuri corupte și reclame compromise. Cu toate acestea, experții au reușit să găsească două surse:

1. Documente și atașamente JavaScript în e-mailuri

2. Utilizarea kiturilor de exploatare pentru descărcare Drive-by

1. GandCrab v1

Prima versiune a acestui ransomware a fost descoperită în ianuarie 2018 de un cercetător în domeniul securității pe nume David Montenegro. Sarcina utilă GandCrab prezintă activități convenționale de ransomware, unde criptează datele victimei cu o cheie. Cheia rămâne unică pentru fiecare victimă, iar proprietarul trimite mesaje de răscumpărare împreună cu comenzi pentru a plăti suma în schimbul cheii. Troianul s-a răspândit ca un incendiu, unde victimele au fost rugate să plătească suma în cripto-monedă DASH. În curând, au început să accepte și Bitcoin.

2. GandCrab v2

De îndată ce decriptorul a fost lansat pentru GandCrab v1, următorul atac a fost lansat pe 5a Martie 2018. Cea mai recentă versiune a ransomware-ului a fost mai puternică și decriptorul nu a funcționat pentru aceasta. De asemenea, troianul a lansat o extensie nouă și mai bună cu diverse domenii codate hard. De asemenea, codurile s-au mutat într-o DLL și a început să atace elementele în modul kernel ale software-ului Antivirus.

De asemenea, fiecare mesaj de răscumpărare avea un număr de versiune și fiecare sarcină utilă avea un alt „număr de versiune internă”. Numărul versiunii de sarcină utilă a fost utilizat pentru conectarea la C&C prin rețea și niciunul dintre numere nu s-a potrivit între ele

3. GandCrab v3

Pe 23 aprilie 2018, a fost descoperită o versiune actualizată a GandCrab cu versiunea internă 3.0.0. Mai târziu, pe 9 mai 2018, a fost lansată versiunea v3.0.1.

4. GandCrab v4

Pe 1 iulie 2018 a apărut cea mai recentă versiune a ransomware-ului GandCrab, iar pe 5 iulie a fost lansată o versiune actualizată v4.1. Această versiune a ransomware-ului are câteva funcții demne de deblocat. A înlocuit majoritatea codurilor, a efectuat o criptare rapidă și apoi a dispărut rapid din sistem pentru a evita detectarea.

Trebuie citit: Tot ce trebuie să știți despre Spartacus Ransomware

Adoptați niște obiceiuri bune de calcul și actualizați în continuare software-ul de securitate. Păstrați întotdeauna copiile de rezervă ale datelor importante pe dispozitivele offline pe care le puteți restaura oricând. De asemenea, asigurați-vă că nu lăsați niciodată mașina și sistemul să ruleze și să fie conectate la internet, în special pe desktop.

Deci, totul a fost despre instrumentul de protecție GandCrab Ransomware și analiza sa aprofundată. Păstrați-vă sistemul în siguranță și evitați orice atac ransomware rămânând alert și luând măsuri de precauție.