A Inginer certificat Linux Foundation (LFCE) este pregătit să instaleze, să configureze, să gestioneze și să depaneze serviciile de rețea în sistemele Linux și este responsabil pentru proiectarea și implementarea arhitecturii sistemului.

Vă prezentăm Programul de certificare Linux Foundation.

În această serie de 12 articole, intitulată Pregătirea pentru LFCE (Inginer certificat Linux Foundation), vom acoperi domeniile și competențele necesare în Ubuntu, CentOS și openSUSE:

Partea 1: Instalarea serviciilor de rețea și configurarea pornirii automate la pornire

Când vine vorba de configurarea și utilizarea oricărui tip de servicii de rețea, este greu de imaginat un scenariu din care Linux nu poate face parte. În acest articol vom arăta cum să instalați următoarele servicii de rețea în Linux (fiecare configurație va fi acoperită în articolele separate viitoare):

În plus, vom dori să ne asigurăm că toate aceste servicii sunt pornite automat la pornire sau la cerere.

Trebuie să menționăm că, chiar și atunci când puteți rula toate aceste servicii de rețea pe aceeași mașină fizică sau server privat virtual, unul dintre primii așa-numiți „reguli”De securitate a rețelei le spune administratorilor de sistem să evite acest lucru în măsura posibilului. Care este judecata care susține această afirmație? Este destul de simplu: dacă dintr-un anumit motiv un serviciu de rețea este compromis într-o mașină care rulează mai multe dintre ele, poate fi relativ ușor pentru un atacator să compromită și restul.

Acum, dacă chiar trebuie să instalați mai multe servicii de rețea pe aceeași mașină (într-un laborator de testare, de exemplu), asigurați-vă că activați numai cele de care aveți nevoie la un moment dat și dezactivați-le mai tarziu.

Înainte de a începe, trebuie să clarificăm faptul că articolul curent (împreună cu restul din LFCS și LFCE serie) este axat pe o perspectivă bazată pe performanță și, prin urmare, nu poate examina fiecare detaliu teoretic despre subiectele tratate. Cu toate acestea, vom introduce fiecare subiect cu informațiile necesare ca punct de plecare.

Pentru a utiliza următoarele servicii de rețea, va trebui să dezactivați firewall-ul pentru moment, până când vom afla cum să permitem traficul corespunzător prin firewall.

Vă rugăm să rețineți că acesta este NU recomandat pentru o configurație de producție, dar o vom face numai în scopuri de învățare.

Într-o instalare Ubuntu implicită, firewall-ul nu ar trebui să fie activ. În openSUSE și CentOS, va trebui să îl dezactivați în mod explicit:

# systemctl stop firewalld. # systemctl dezactivează firewalld sau. # sau firewalld mască systemctl.

Acestea fiind spuse, să începem!

NFS în sine este un protocol de rețea, a cărui cea mai recentă versiune este NFSv4. Aceasta este versiunea pe care o vom folosi pe parcursul acestei serii.

Un server NFS este soluția tradițională care permite clienților Linux la distanță să-și monteze acțiunile pe o rețea și interacționează cu acele sisteme de fișiere ca și cum ar fi montate local, permițând centralizarea resurselor de stocare pentru reţea.

# yum update && yum install nfs-utils.

# aptitude update && aptitude install nfs-kernel-server.

# zypper refresh && zypper instalează nfsserver.

Pentru instrucțiuni mai detaliate, citiți articolul nostru care spune cum să faceți acest lucru Configurarea serverului și clientului NFS pe sistemele Linux.

Apache serverul web este o implementare FOSS robustă și fiabilă a unui server HTTP. La sfârșitul lunii octombrie 2014, Apache alimentează 385 de milioane de site-uri, oferindu-i un 37.45% cota de piață. Puteți utiliza Apache pentru a servi un site web independent sau mai multe gazde virtuale într-o singură mașină.

# yum update && yum install httpd [Pe CentOS] # aptitude update && aptitude install apache2 [Pe Ubuntu] # zypper refresh && zypper instalează apache2 [Pe openSUSE]

Pentru instrucțiuni mai detaliate, citiți următoarele articole care arată cum să creați gazde virtuale Apache bazate pe Ip și bazate pe nume și cum să securizați serverul web Apache.

Calamar este un server proxy și un demon web cache și, ca atare, acționează ca intermediar între mai multe computere client și Internet (sau un router conectat la Internet), în timp ce accelerați solicitările frecvente prin cache de conținut web și rezoluție DNS în același timp. Poate fi, de asemenea, utilizat pentru a refuza (sau a acorda) accesul la anumite adrese URL pe segmentul de rețea sau pe baza cuvintelor cheie interzise și păstrează un fișier jurnal al tuturor conexiunilor făcute cu lumea exterioară, pe bază de utilizator.

Squidguard este un redirector care implementează liste negre pentru a îmbunătăți calmarul și se integrează perfect cu acesta.

# yum update && yum install squid squidGuard [Pe CentOS] # aptitude update && aptitude install squid3 squidguard [Pe Ubuntu] # zypper refresh && zypper instalează squid squidGuard [Pe openSUSE]

Postfix este agent de transport poștal (MTA). Este aplicația responsabilă cu direcționarea și livrarea mesajelor de e-mail de la o sursă la serverele de e-mail de destinație, întrucât dovecot este un server de e-mail IMAP și POP3 utilizat pe scară largă, care preia mesaje de pe MTA și le livrează utilizatorului potrivit cutie poștală.

Sunt disponibile, de asemenea, pluginuri Dovecot pentru mai multe sisteme de gestionare a bazelor de date relaționale.

# yum update && yum install postfix dovecot [Pe CentOS] # aptitude update && aptitude postfix dovecot-imapd dovecot-pop3d [Pe Ubuntu] # zypper refresh && zypper postfix dovecot [On openSUSE]

În câteva cuvinte, a firewall este o resursă de rețea care este utilizată pentru a gestiona accesul la sau dintr-o rețea privată și pentru a redirecționa traficul de intrare și de ieșire pe baza anumitor reguli.

Iptables este un instrument instalat implicit în Linux și servește ca frontend pentru modulul kernel netfilter, care este ultimul responsabil cu implementarea unui firewall pentru a efectua filtrarea / redirecționarea pachetelor și traducerea adreselor de rețea funcționalități.

Deoarece iptables este instalat în Linux în mod implicit, trebuie doar să vă asigurați că rulează efectiv. Pentru a face acest lucru, ar trebui să verificăm dacă modulele iptables sunt încărcate:

# lsmod | grep ip_tables.

Dacă comanda de mai sus nu returnează nimic, înseamnă că ip_tables modulul nu a fost încărcat. În acest caz, rulați următoarea comandă pentru a încărca modulul.

# modprobe -a ip_tables.

Citește și: Ghid de bază pentru firewall-ul Linux Iptables

După cum sa discutat în Gestionarea procesului și serviciilor de pornire a sistemului - Partea 7 din seria de 10 articole despre LFCS certificare, există mai mulți manageri de sistem și servicii disponibili în Linux. Indiferent de alegerea dvs., trebuie să știți cum să porniți, să opriți și să reporniți serviciile de rețea la cerere și cum să le permiteți să pornească automat la pornire.

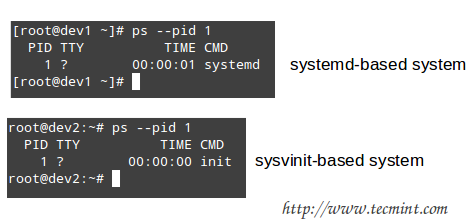

Puteți verifica care este sistemul dvs. și managerul de servicii executând următoarea comandă:

# ps --pid 1.

În funcție de ieșirea comenzii de mai sus, veți utiliza una dintre următoarele comenzi pentru a configura dacă fiecare serviciu ar trebui să înceapă automat la pornire sau nu:

Activați serviciul pentru a începe la Boot # systemctl enable [service]

Împiedicați serviciul să înceapă la pornire # systemctl dezactivați [service] # împiedicați [service] să înceapă la pornire.

Porniți Service la Boot în Runlevels A și B # chkconfig --level AB [service] activat

Nu porniți serviciul la boot în Runlevels C și D # chkconfig - service CD de nivel dezactivat

Asigurați-vă că /etc/init/[service].conf scriptul există și conține configurația minimă, cum ar fi:

# Când porniți serviciul. începe pe runlevel [2345] # Când opriți serviciul. stop on runlevel [016] # Reporniți automat procesul în caz de blocare. respawn. # Specificați procesul / comanda (adăugați argumente dacă este necesar) de rulat. exec / absolute / path / to / network / service / binary arg1 arg2.

Poate doriți să verificați Partea 7 din seria LFCS (la care tocmai ne-am referit la începutul acestei secțiuni) pentru alte comenzi utile pentru gestionarea serviciilor de rețea la cerere.

Până acum ar trebui să aveți toate serviciile de rețea descrise în acest articol instalate și posibil să ruleze cu configurația implicită. În articolele ulterioare vom explora cum să le configurăm în funcție de nevoile noastre, așa că asigurați-vă că rămâneți la curent! Și vă rugăm să nu ezitați să ne împărtășiți comentariile (sau să puneți întrebări, dacă aveți) la acest articol folosind formularul de mai jos.