SSH sau Secure Shell daemon este un protocol de rețea care este utilizat pentru a efectua conectări securizate de la distanță la sistemele Linux printr-un canal securizat prin rețele nesecurizate utilizând criptografie puternică.

Unul dintre cele mai de bază utilitate a protocolului SSH este capacitatea de a accesa shell-urile Unix pe mașini Linux la distanță și de a executa comenzi. Cu toate acestea, protocolul SSH poate oferi alte implementări, cum ar fi posibilitatea de a crea tuneluri TCP securizate prin protocol, pentru a transfera de la distanță și în siguranță fișiere între mașini sau să acționeze ca un serviciu de tip FTP.

Portul standard utilizat de serviciul SSH este 22 / TCP. Cu toate acestea, este posibil să doriți să schimbați portul implicit SSH pe serverul dvs. Linux, pentru a obține un fel de securitate prin obscuritate, deoarece standardul 22 / TCP portul este continuu vizat de vulnerabilități de către hackeri și roboți în internet.

Pentru a schimba portul prestabilit al serviciului SSH în Linux, mai întâi trebuie să deschideți configurația principală a demonului SSH fișier pentru editare cu editorul dvs. de text preferat prin emiterea comenzii de mai jos și efectuați următoarele schimbări.

# vi / etc / ssh / sshd_config.

În sshd_config înregistrați, căutați și comentați linia care începe cu Portul 22, prin adăugarea unui hashtag (#) în fața liniei. Sub această linie, adăugați o nouă linie de port și specificați portul dorit pentru a lega SSH.

În acest exemplu, vom configura serviciul SSH pentru a lega și asculta pe port 34627 / TCP. Asigurați-vă că alegeți un port aleatoriu, de preferință mai mare decât 1024 (limita superioară a porturilor standard bine cunoscute). Portul maxim care poate fi configurat pentru SSH este 65535 / TCP.

#Portul 22. Portul 34627.

După ce ați făcut modificările de mai sus, reporniți demonul SSH pentru a reflecta modificările și problemele netstat sau comanda ss pentru a confirma că serviciul SSH ascultă pe noul port TCP.

# systemctl reporniți ssh. # netstat -tlpn | grep ssh. # ss -tlpn | grep ssh.

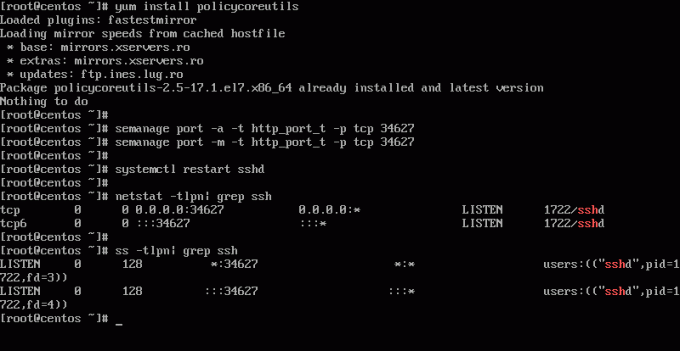

În CentOS sau RHEL Instalați distribuții bazate pe Linux policoreutile pachetul și adăugați regulile de mai jos pentru a relaxa politica SELinux, pentru ca demonul SSH să se lege pe noul port.

# yum instala policycoreutils. # semanage port -a -t ssh_port_t -p tcp 34627. # semanage port -m -t ssh_port_t -p tcp 34627. # systemctl reporniți sshd. # netstat -tlpn | grep ssh. # ss -tlpn | grep ssh.

De asemenea, nu uitați să actualizați regulile de firewall specifice pentru propria distribuție Linux instalată, pentru a permite stabilirea conexiunilor de intrare pe noul port SSH adăugat.