În ultimul nostru articol, am explicat cum să auditați sistemul RHEL sau CentOS utilizând utilitarul auditd. Sistemul de audit (auditd) este un sistem de înregistrare complet și nu utilizează syslog în acest sens. De asemenea, vine cu un set de instrumente pentru gestionarea sistemului de audit al nucleului, precum și pentru căutarea și producerea rapoartelor din informații din fișierele jurnal.

În acest tutorial, vom explica modul de utilizare ausearch instrument de preluare a datelor din auditd înregistrați fișiere pe o distribuție Linux bazată pe RHEL și CentOS.

Citește și: 4 Instrumente bune de monitorizare și gestionare a jurnalelor open source pentru Linux

După cum am menționat mai devreme, sistemul de audit are spațiul utilizatorului daemon de audit (auditd) care colectează informații legate de securitate bazate pe reguli preconfigurate, din nucleu și generează intrări într-un fișier jurnal.

ausearch este un instrument simplu pentru linia de comandă folosit pentru a căuta fișierele jurnal de audit ale demonului pe baza evenimentelor și a diferitelor criterii de căutare, cum ar fi identificator eveniment, identificator cheie, arhitectură CPU, nume comandă, nume gazdă, nume grup sau ID grup, syscall, mesaje și dincolo. De asemenea, acceptă date brute de la stdin.

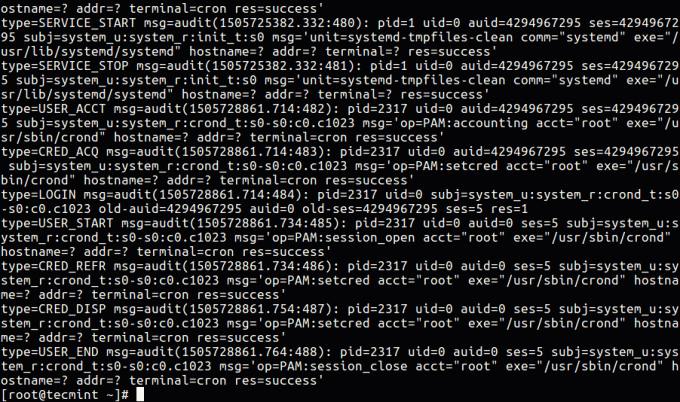

În mod implicit, ausearch interogă /var/log/audit/audit.log fișier, pe care îl puteți vizualiza la fel ca orice alt fișier text.

# cat /var/log/audit/audit.log. SAU. # cat /var/log/audit/audit.log | Mai puțin.

Din captura de ecran de mai sus, puteți vedea o mulțime de date din fișierul jurnal, ceea ce face dificilă obținerea de informații specifice de interes.

De aceea ai nevoie ausearch, care permite căutarea informațiilor într-un mod mai puternic și mai eficient utilizând următoarea sintaxă.

# ausearch [opțiuni]

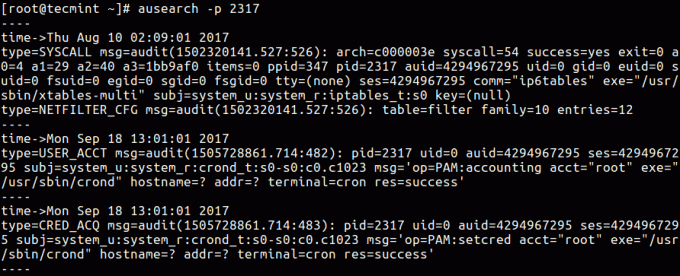

-p flag este folosit pentru a trece un ID de proces.

# ausearch -p 2317.

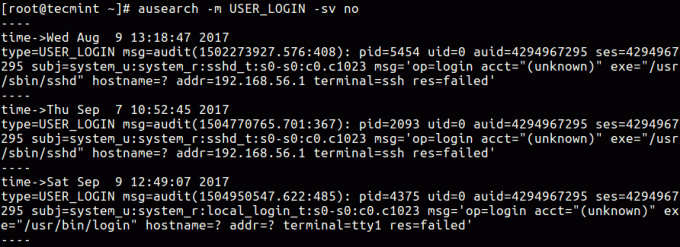

Aici, trebuie să utilizați -m opțiune pentru identificarea anumitor mesaje și -sv pentru a defini valoarea succesului.

# ausearch -m USER_LOGIN -sv nr

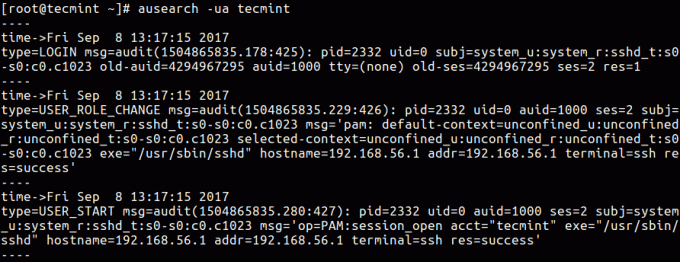

-ua este folosit pentru a trece un nume de utilizator.

# ausearch -ua tecmint. SAU. # ausearch -ua tecmint -i # permite interpretarea entităților numerice în text.

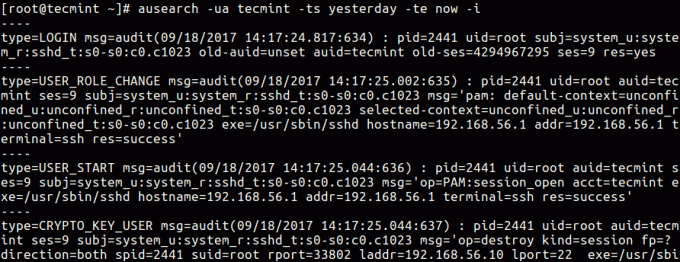

Pentru a interoga acțiunile efectuate de un anumit utilizator dintr-o anumită perioadă de timp, utilizați -ts pentru data / ora de începere și -te pentru a specifica data / ora de încheiere după cum urmează (rețineți că puteți utiliza cuvinte precum acum, recent, astăzi, ieri, săptămâna aceasta, săptămâna trecută, luna aceasta, anul acesta, precum și punctul de control în loc de ora reală formate).

# ausearch -ua tecmint -ts ieri -te acum -i

Mai multe exemple despre căutarea acțiunilor de către un anumit utilizator în sistem.

# ausearch -ua 1000 -ts în această săptămână -i. # ausearch -ua tecmint -m USER_LOGIN -sv no -i.

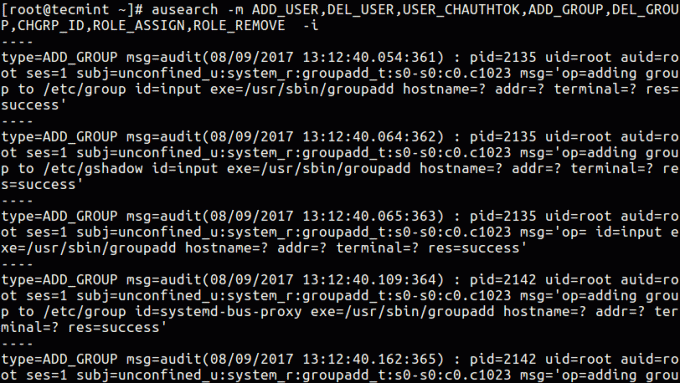

Dacă doriți să examinați toate modificările de sistem legate de conturile de utilizator, grupurile și rolurile; specificați diferite tipuri de mesaje separate prin virgulă ca în comanda de mai jos (aveți grijă de lista separată prin virgulă, nu lăsați spațiu între virgulă și elementul următor):

# ausearch -m ADD_USER, DEL_USER, USER_CHAUTHTOK, ADD_GROUP, DEL_GROUP, CHGRP_ID, ROLE_ASSIGN, ROLE_REMOVE -i.

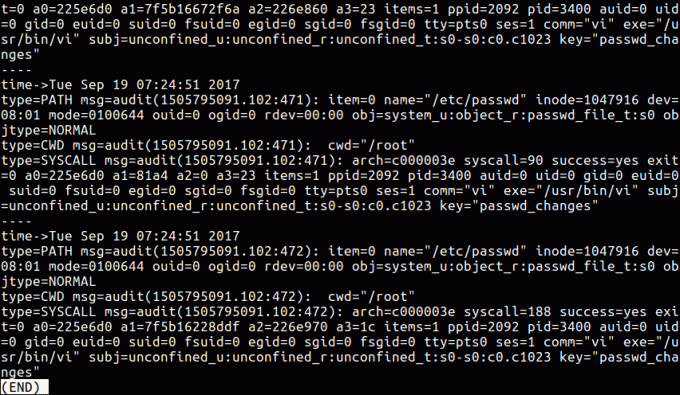

Luați în considerare regula de audit de mai jos, care va înregistra orice încercări de accesare sau modificare a /etc/passwd baza de date a conturilor de utilizator.

# auditctl -w / etc / passwd -p rwa -k passwd_changes.

Acum, încercați să deschideți fișierul de mai sus pentru editare și să îl închideți, după cum urmează.

# vi / etc / passwd.

Doar pentru că știți că a fost înregistrată o intrare de jurnal despre acest lucru, ați putea vizualiza ultimele părți ale fișierului jurnal cu comanda coada după cum urmează:

# tail /var/log/audit/audit.log.

Ce se întâmplă dacă mai multe alte evenimente au fost înregistrate recent, găsirea informațiilor specifice ar fi atât de dificilă, dar folosirea ausearch, puteți trece -k semnalizați cu valoarea cheie pe care ați specificat-o în regula de audit pentru a vizualiza toate mesajele jurnal privind evenimentele legate de accesare sau modificare /etc/passwd fişier.

Aceasta va afișa, de asemenea, modificările de configurație făcute, definind regulile de audit.

# ausearch -k passwd_changes | Mai puțin.

Pentru mai multe informații și opțiuni de utilizare, citiți pagina de manual ausearch:

# om ausearch.

Pentru a afla mai multe despre auditul sistemului Linux și gestionarea jurnalelor, citiți următoarele articole conexe.

În acest tutorial, am descris modul de utilizare ausearch pentru a prelua date dintr-un fișier jurnal auditd pe RHEL și CentOS. Dacă aveți întrebări sau gânduri de împărtășit, folosiți secțiunea de comentarii pentru a ne contacta.

În următorul nostru articol, vom explica cum să creați rapoarte din fișierele jurnal de audit folosind aureport în RHEL / CentOS / Fedora.