De-a lungul timpului, autentificarea autentică a numelui de utilizator și a parolei s-a dovedit inadecvată pentru a oferi securitate robustă aplicațiilor și sistemelor. Numele de utilizator și parolele pot fi ușor sparte folosind o mulțime de instrumente de hacking, lăsând sistemul dvs. vulnerabil la încălcări. Din acest motiv, orice companie sau entitate care ia în serios securitatea trebuie să fie implementată Autentificare cu 2 factori.

Cunoscut în mod colocvial ca MAE (Autentificare multi-factor), Autentificarea cu 2 factori oferă un strat suplimentar de securitate care impune utilizatorilor să ofere anumite detalii, cum ar fi coduri, sau OTP (Parolă de unică folosință) înainte sau după autentificare cu numele de utilizator și parola obișnuite.

În prezent, mai multe companii, cum ar fi Google, Facebook, Stare de nervozitate, și AWS, pentru a menționa câteva oferă utilizatorilor posibilitatea de a configura MAE pentru a-și proteja în continuare conturile.

În acest ghid, demonstrăm cum puteți utiliza Autentificare cu doi factori cu Ubuntu.

În primul rând, instalați fișierul Google PAM pachet. PAM, o prescurtare pentru Modul de autentificare conectabil, este un mecanism care oferă un strat suplimentar de autentificare pe platforma Linux.

Pachetul este găzduit pe Ubuntu depozitare, deci continuați și utilizați comandă apt să-l instalați după cum urmează:

$ sudo apt instalează libpam-google-authenticator.

Când vi se solicită, apăsați „Y” și apăsați INTRODUCE pentru a continua cu instalarea.

În plus, trebuie instalați aplicația Google Authenticator pe dumneavoastră comprimat sau smartphone. Aplicația vă va prezenta un OTP cu 6 cifre cod care reînnoiește automat fiecare 30 secunde.

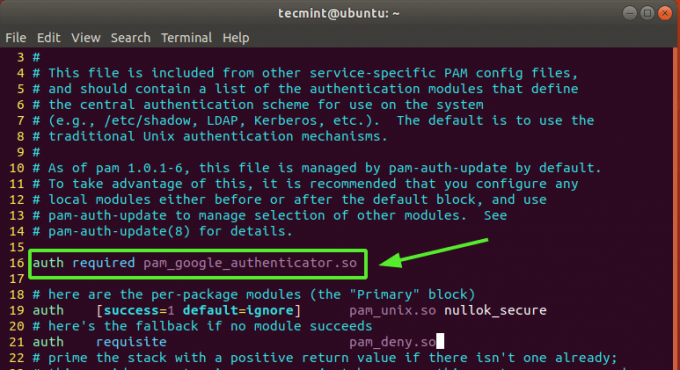

Cu Google Authenticator aplicație în loc, vom continua și vom configura pachetul Google PAM pe Ubuntu prin modificarea /etc/pam.d/common-auth fișier așa cum se arată.

$ sudo vim /etc/pam.d/common-auth.

Adăugați linia de mai jos la fișier, așa cum este indicat.

auth necesită pam_google_authenticator.so.

Salvați fișierul și ieșiți.

Acum, executați comanda de mai jos pentru a inițializa PAM.

$ google-autentificator.

Acest lucru va evoca câteva întrebări pe ecranul terminalului. Mai întâi, veți fi întrebat dacă doriți ca jetoanele de autentificare să fie bazate pe timp.

Autentificare bazată pe timp jetoanele expiră după un anumit timp. În mod implicit, aceasta este după 30 secunde, pe care este generat un nou set de jetoane. Aceste jetoane sunt considerate mai sigure decât jetoanele care nu sunt bazate pe timp și, prin urmare, tastați „y” pentru da și lovit INTRODUCE.

Apoi, a Cod QR va fi afișat pe terminal așa cum se arată mai jos și chiar sub acesta, vor fi afișate câteva informații. Informațiile afișate includ:

Trebuie să salvați aceste informații într-un seif pentru referințe viitoare. coduri de zgârieturi de urgență sunt extrem de utile în cazul în care vă pierdeți dispozitivul de autentificare. În cazul în care se întâmplă ceva dispozitivului dvs. de autentificare, utilizați codurile.

Lansați Google Authenticator Aplicați pe dispozitivul dvs. inteligent și selectați „Scanați codul QR'Pentru a scana codul QR prezentat.

NOTĂ: Trebuie să maximizați fereastra terminalului pentru a scana întregul cod QR. Odată ce codul QR este scanat, un OTP din șase cifre care se schimbă la fiecare 30 de secunde va fi afișat în aplicație.

Apoi, selectați „y” pentru a actualiza fișierul de autentificare Google din folderul de acasă.

În următoarea solicitare, restricționați autentificarea la un singur log în fiecare 30 secunde pentru a preveni atacurile care ar putea apărea din cauza atacurilor om-în-mijloc. Deci, selectați „y”

În următoarea solicitare, selectați 'n' pentru a interzice extinderea duratei de timp care abordează înclinarea timpului între server și client. Aceasta este opțiunea mai sigură, cu excepția cazului în care vă confruntați cu provocări cu sincronizare slabă a timpului.

Și, în cele din urmă, activați limitarea ratei la numai 3 încercări de autentificare.

În acest moment, am terminat implementarea Autentificare cu 2 factori caracteristică. De fapt, dacă executați orice comandă sudo, vi se va solicita un cod de verificare pe care îl puteți obține de la Aplicația Google Authenticator.

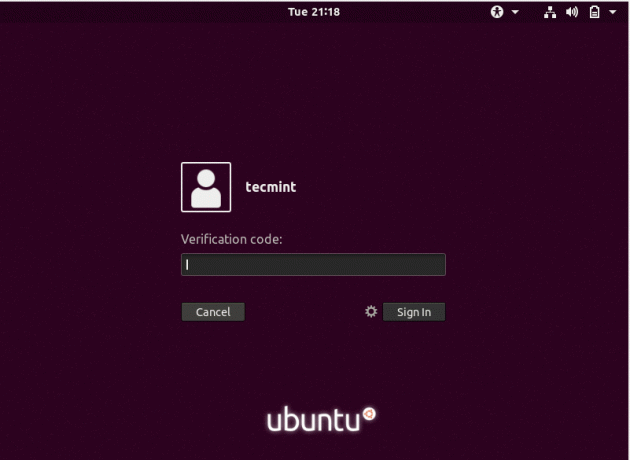

Puteți verifica în continuare acest lucru repornind și odată ce ajungeți la ecranul de conectare, vi se va solicita să furnizați codul de verificare.

După ce ați furnizat codul dvs. din Google Authenticator aplicație, furnizați doar parola pentru a accesa sistemul.

Dacă intenționați să utilizați SSH cu Google PAM modul, trebuie să le integrați pe cele două. Există două moduri în care puteți realiza acest lucru.

Pentru a permite SSH autentificare prin parolă pentru un utilizator obișnuit, mai întâi, deschideți valoarea implicită SSH Fișier de configurare.

$ sudo vim / etc / ssh / sshd_config.

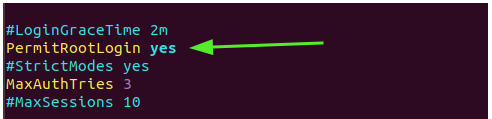

Și setați următoarele atribute la 'da' așa cum se arată

Pentru utilizatorul root, setați „PermitRootLogin' atribuit lui 'da'.

PermitRootLogin da.

Salvați fișierul și ieșiți.

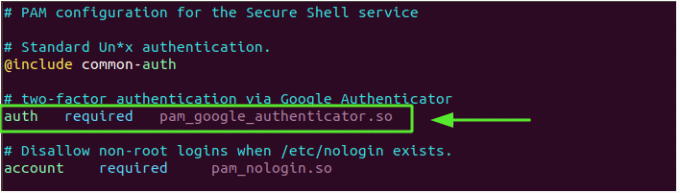

Apoi, modificați fișierul PAM regula pentru SSH

$ sudo vim /etc/pam.d/sshd.

Apoi adăugați următoarea linie

auth necesită pam_google_authenticator.so.

În cele din urmă, reporniți SSH serviciu pentru ca modificările să intre în vigoare.

$ sudo systemctl reporniți ssh.

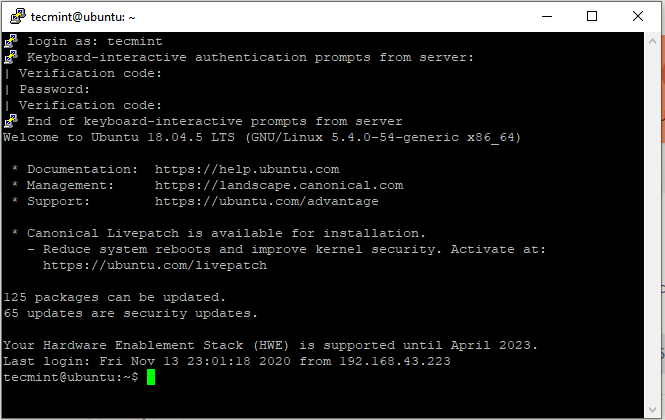

În exemplul de mai jos, ne conectăm la Ubuntu sistem din Client chit.

Dacă utilizați autentificare cu cheie publică, repetați pașii de mai sus și adăugați linia afișată în partea de jos a /etc/ssh/sshd_config fişier.

AuthenticationMetode publice, interactiv cu tastatura.

Încă o dată, editați fișierul PAM regula pentru SSH daemon.

$ sudo vim /etc/pam.d/sshd.

Apoi adăugați următoarea linie.

auth necesită pam_google_authenticator.so.

Salvați fișierul și reporniți serviciul SSH așa cum am văzut mai devreme.

$ sudo systemctl reporniți ssh.

În cazul în care vă pierdeți dispozitivul de autentificare sau cheia secretă, nu vă înnebuniți. Puteți dezactiva cu ușurință stratul de autentificare 2FA și puteți reveni la metoda dvs. simplă de autentificare cu numele de utilizator / parola.

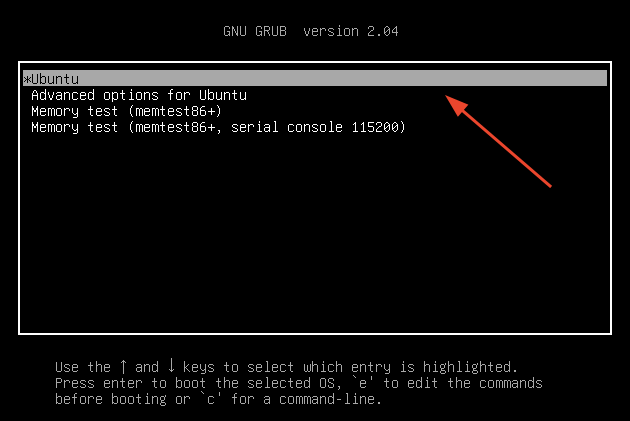

Mai întâi, reporniți sistemul și apăsați „e” la prima intrare GRUB.

Derulați și localizați linia care începe cu linux și se termină cu liniște stropi $ vt_handoff. Adăugați linia systemd.unit = rescue.target și apăsați ctrl + x pentru a intra în modul de salvare

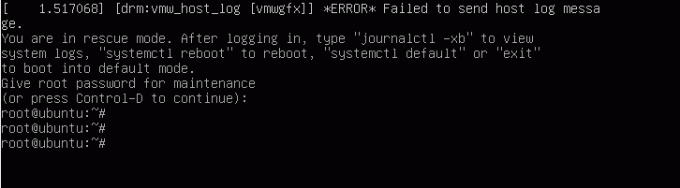

Odată ce ați câștigat shell-ul, furnizați parola de root și apăsați INTRODUCE.

Apoi, continuați și ștergeți fișierul .google-authenticator în directorul dvs. de acasă, după cum urmează. Asigurați-vă că înlocuiți numele de utilizator cu propriul dvs. nume de utilizator.

# rm /home/username/.google_authenticator.

Apoi editați fișierul /etc/pam.d/common-auth fişier.

# $ vim /etc/pam.d/common-auth.

Comentează sau șterge următoarea linie:

auth necesită pam_google_authenticator.so.

Salvați fișierul și reporniți sistemul. Pe ecranul de conectare, vi se va cere să furnizați doar numele de utilizator și parola pentru autentificare.

Și acest lucru ne aduce la sfârșitul acestui articol. Vom fi bucuroși să auzim cum a mers.