În calitate de utilizator Linux, puteți opta pentru a permite sau restricționa accesul la rețea la unele servicii sau adrese IP folosind firewalld firewall originar din CentOS / RHEL 8 și majoritatea RHEL distribuții bazate, cum ar fi Fedora.

firewalld firewall-ul folosește utilitar linie de comandă firewall-cmd pentru a configura regulile firewall-ului.

Înainte de a putea efectua configurații, să activăm mai întâi firewalld serviciu folosind utilitarul systemctl așa cum se arată:

$ sudo systemctl activează firewalld.

Odată activat, puteți începe acum firewalld serviciul executând:

$ sudo systemctl pornește firewalld.

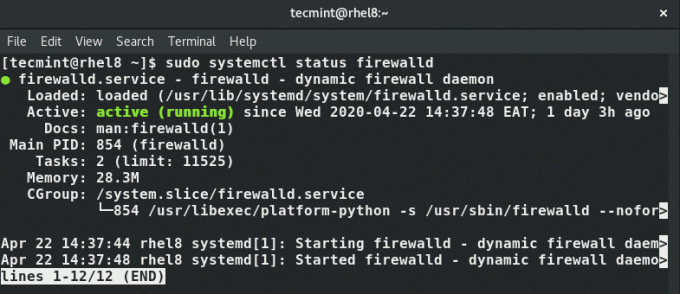

Puteți verifica starea firewalld executând comanda:

$ sudo systemctl status firewalld.

Rezultatul de mai jos confirmă faptul că firewalld serviciul este în funcțiune.

Acum că avem firewalld rulând, putem merge direct la realizarea unor configurații. Firewalld vă permite să adăugați și să blocați porturi, liste negre, precum și adrese IP din lista albă, pentru a oferi acces la server. După ce ați terminat configurațiile, asigurați-vă întotdeauna că reîncărcați paravanul de protecție pentru ca noile reguli să intre în vigoare.

Pentru a adăuga un port, spuneți port 443 pentru HTTPS, utilizați sintaxa de mai jos. Rețineți că trebuie să specificați dacă portul este un port TCP sau UDP după numărul portului:

$ sudo firewall-cmd --add-port = 22 / tcp --permanent.

În mod similar, pentru a adăuga un UDP port, specificați UDP opțiune așa cum se arată:

$ sudo firewall-cmd --add-port = 53 / udp --permanent.

--permanent flag asigură că regulile persistă chiar și după o repornire.

Pentru a bloca un port TCP, cum ar fi portul 22, executați comanda.

$ sudo firewall-cmd --remove-port = 22 / tcp --permanent.

În mod similar, blocarea unui UDP port va urma aceeași sintaxă:

$ sudo firewall-cmd --remove-port = 53 / udp --permanent.

Serviciile de rețea sunt definite în /etc/services fişier. Pentru a permite un serviciu precum https, executați comanda:

$ sudo firewall-cmd --add-service = https.

Pentru a bloca un serviciu, de exemplu, FTP, a executa:

$ sudo firewall-cmd --remove-service = https.

Pentru a permite o singură adresă IP pe firewall, executați comanda:

$ sudo firewall-cmd --permanent --add-source = 192.168.2.50.

De asemenea, puteți permite o serie de adrese IP sau o subrețea întreagă utilizând o notație CIDR (Classless Inter-Domain Routing). De exemplu pentru a permite o subrețea întreagă în 255.255.255.0 subrețea, executați.

$ sudo firewall-cmd --permanent --add-source = 192.168.2.0 / 24.

Dacă doriți să eliminați un IP din lista albă de pe firewall, utilizați --eliminați-sursa pavilion așa cum se arată:

$ sudo firewall-cmd --permanent --remove-source = 192.168.2.50.

Pentru întreaga subrețea, rulați:

$ sudo firewall-cmd --permanent --remove-source = 192.168.2.50 / 24.

Până acum, am văzut cum puteți adăuga și elimina porturi și servicii, precum și lista albă și eliminarea adreselor IP din lista albă. Pentru a bloca o adresă IP, „reguli bogate’Sunt utilizate în acest scop.

De exemplu pentru a bloca adresa IP 192.168.2.50 rulați comanda:

$ sudo firewall-cmd --permanent --add-rich-rule = "regula familiei = 'sursa ipv4' adresa sursă = '192.168.2.50' respinge"

Pentru a bloca întreaga subrețea, rulați:

$ sudo firewall-cmd --permanent --add-rich-rule = "regula familiei = adresa sursă 'ipv4' = '192.168.2.0 / 24' respinge"

Dacă ați făcut modificări la regulile firewall-ului, trebuie să executați comanda de mai jos pentru ca modificările să fie aplicate imediat:

$ sudo firewall-cmd --reload.

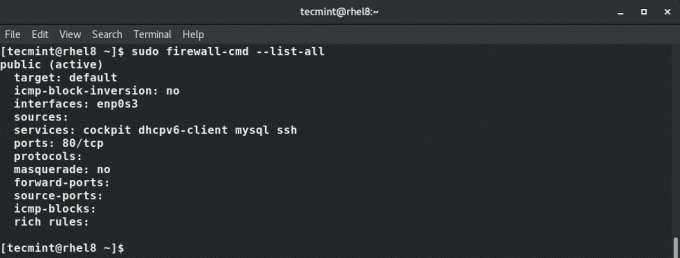

Pentru a trebui să aruncați o privire la toate regulile din firewall, executați comanda:

$ sudo firewall-cmd --list-all.

Aceasta încheie acest ghid despre cum să permiteți sau să restricționați accesul la rețea folosind FirewallD pe CentOS / RHEL 8. Sperăm că vi s-a părut util acest ghid.