În mod implicit, SSH utilizează deja o comunicație de date sigură între mașinile la distanță, dar dacă doriți să adăugați un strat de securitate suplimentar conexiunilor dvs. SSH, puteți adăuga un Google Authenticator (autentificare cu doi factori) modul care vă permite să introduceți o parolă unică aleatorie (TOTP) cod de verificare în timp ce vă conectați la SSH servere. Va trebui să introduceți codul de verificare din smartphone sau PC când te conectezi.

Google Authenticator este un modul open-source care include implementări de coduri de trecere unice (TOTP) jeton de verificare dezvoltat de Google. Suportă mai multe platforme mobile, precum și PAM (modul de autentificare conectabil). Aceste coduri de acces unice sunt generate folosind standarde deschise create de JURĂMÂNTInițiativă pentru autentificare deschisă).

În acest articol vă voi arăta cum să configurați și să configurați SSH pentru autentificarea cu doi factori sub palarie rosie, CentOS, Fedora și Ubuntu, Linux Mint și Debian.

Deschideți mașina pe care doriți să configurați autentificarea în doi factori și instalați următoarea PAM biblioteci împreună cu biblioteci de dezvoltare care sunt necesare pentru PAM modul pentru a lucra corect cu Autentificator Google modul.

Pe palarie rosie, CentOS și Fedora sistemele instaleazăpam-devel' pachet.

# yum install pam-devel make automake libtool gcc-c ++ wget

Pe Ubuntu, Linux Mint și Debian sistemele instalează „libpam0g-dev' pachet.

# apt-get install libpam0g-dev face automake libtool gcc-c ++ wget.

Acum clonați și instalați fișierul Autentificator Google modul sub Acasă director (presupuneți că sunteți deja autentificat în directorul principal al rădăcină) folosind următoarele comanda git.

# git clona https://github.com/google/google-authenticator-libpam.git. # cd google-authenticator-libpam / # ./bootstrap.sh. # ./configure. # face. # face instalare. # google-authenticator.

Odată ce ai rulat ‘google-autentificator„Comanda, vă va solicita o întrebare serioasă. Pur și simplu tastați „y” (da) ca răspuns în cele mai multe situații. Dacă ceva nu merge bine, puteți tasta din nou „google-autentificator‘Comanda pentru a reseta setările.

După această întrebare, veți primicheie secreta' și 'coduri de urgență‘. Notați aceste detalii undeva, vom avea nevoie de 'cheie secreta‘Mai târziu la configurare Google Authenticator aplicație.

[[e-mail protejat] google-authenticator-libpam] # google-authenticator Doriți ca jetoanele de autentificare să fie bazate pe timp (a / n) y https://www.google.com/chart? chs = 200x200 & chld = M | 0 & cht = qr & chl = otpauth: // totp /[e-mail protejat]% 3Fsecret% 3DXEKITDTYCBA2TLPL. Noul tău cheie secreta este: XEKITDTYCBA2TLPL Ta Cod de verificare este 461618. Ta coduri de zgârieturi de urgență sunt: 65083399 10733609 47588351 71111643 92017550.

Apoi, urmați expertul de configurare și, în majoritatea cazurilor, tastați răspunsul ca „y” (da) așa cum se arată mai jos.

Doriți să vă actualizez fișierul „/root/.google_authenticator” (da / n) y Doriți să nu permiteți mai multe utilizări ale aceleiași autentificări. jeton? Acest lucru vă restricționează la o singură autentificare aproximativ la fiecare 30 de ani, dar crește. șansele tale de a observa sau chiar de a preveni atacurile om-în-mijloc (da / n) y În mod implicit, jetoanele sunt bune timp de 30 de secunde și pentru a compensa. posibilă înclinare a timpului între client și server, permitem un plus. jeton înainte și după ora curentă. Dacă aveți probleme cu cei săraci. sincronizarea orei, puteți mări fereastra de la valoarea implicită. dimensiunea de 1: 30min la aproximativ 4min. Doriți să faceți acest lucru (da / n) y Dacă computerul la care vă conectați nu este întărit împotriva forței brute. încercări de autentificare, puteți activa limitarea ratei pentru modulul de autentificare. În mod implicit, acest lucru limitează atacatorii la cel mult 3 încercări de conectare la fiecare 30 de ani. Doriți să activați limitarea ratei (da / n) y.

Deschide PAM Fișier de configurare '/etc/pam.d/sshd‘Și adăugați următoarea linie în partea de sus a fișierului.

auth necesită pam_google_authenticator.so

Apoi, deschideți fișierul SSH Fișier de configurare '/etc/ssh/sshd_config'Și derulați în jos pentru a găsi linia care scrie.

ChallengeResponseAuthentication nr

Schimbați-l în „da“. Deci, devine așa.

ChallengeResponseAuthentication da

În cele din urmă, reporniți SSH serviciul pentru a lua noi modificări.

# /etc/init.d/sshd reporniți

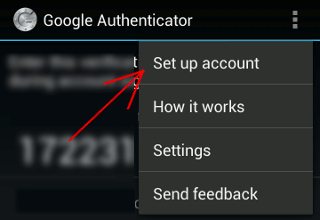

Lansa Google Authenticator din smartphone-ul dvs. presa Meniul și alegeți „Configurați un cont“. Dacă nu aveți această aplicație, puteți descărca și instala Google Authenticator aplicație pe Android / iPhone / Blackberry dispozitive.

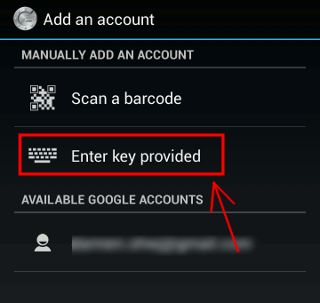

Presa "Introduceți cheia introdusă”.

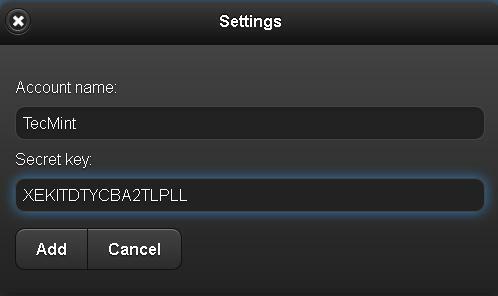

Adăugați contul dvs.Nume„Și introduceți„cheie secreta‘Generat mai devreme.

Va genera o singură parolă (Cod de verificare) care va schimba constant fiecare 30 sec pe telefonul tau.

Acum încercați să vă conectați prin SSH, vi se va solicita Codul Google Authenticator (Cod de verificare) și Parola ori de câte ori încercați să vă conectați prin SSH. Ai doar 30 de secunde pentru a introduce acest cod de verificare, dacă îl pierdeți, acesta va genera un nou cod de verificare.

autentificare ca: tecmint. Acces interzis. Folosirea autentificării interactive de la tastatură. Cod de verificare: Utilizarea autentificării interactive de la tastatură. Parola: Ultima autentificare: Mar 23 Apr 13:58:29 2013 de la 172.16.25.125. [[e-mail protejat] ~]#

Dacă nu aveți smartphone, puteți utiliza și un Firefox add-on chemat Autentificator GAuth pentru a face autentificare cu doi factori.

Important: Autentificarea în doi factori funcționează cu autentificare SSH bazată pe parolă. Dacă utilizați oricare sesiune SSH cu cheie privată / publică, va ignora autentificarea cu doi factori și vă va conecta direct.