În plus, NAT face posibil ca computerele din interiorul unei rețele să trimită cereri către resurse externe (cum ar fi Internetul) și ca răspunsurile corespunzătoare să fie trimise înapoi numai la sistemul sursă.

Să analizăm acum următorul scenariu:

În routerul nr. 2, vom muta enp0s3 interfață cu zona externă și enp0s8 în zona internă, unde mascherarea sau NAT este activată în mod implicit:

# firewall-cmd --list-all --zone = extern. # firewall-cmd --change-interface = enp0s3 --zone = external. # firewall-cmd --change-interface = enp0s3 --zone = external --permanent. # firewall-cmd --change-interface = enp0s8 --zone = internal. # firewall-cmd --change-interface = enp0s8 --zone = internal --permanent.

Pentru configurarea noastră actuală, zona internă - împreună cu tot ceea ce este activat în ea va fi zona implicită:

# firewall-cmd --set-default-zone = intern.

Apoi, să reîncărcăm regulile firewallului și să păstrăm informațiile despre stare:

# firewall-cmd --reload.

În cele din urmă, să adăugăm routerul nr. 2 ca gateway implicit în serverul web:

# ip route add default prin 10.0.0.18.

Acum puteți verifica dacă puteți face ping routerul nr. 1 și un site extern (tecmint.com, de exemplu) de pe serverul web:

# ping -c 2 192.168.0.1. # ping -c 2 tecmint.com.

În Linux, vi se permite să modificați, să activați și să dezactivați parametrii de rulare a nucleului, iar RHEL nu face excepție. /proc/sys interfață (sysctl) vă permite să setați parametrii de rulare din mers pentru a modifica comportamentul sistemului fără prea multe probleme atunci când condițiile de operare se schimbă.

Pentru a face acest lucru, shellul de ecou încorporat este folosit pentru a scrie în fișiere din interior /proc/sys/, Unde este cel mai probabil unul dintre următoarele directoare:

Pentru a afișa lista tuturor valorilor disponibile în prezent, rulați

# sysctl -a | Mai puțin.

În Partea 1, am schimbat valoarea net.ipv4.ip_transmite parametrul făcând

# echo 1> / proc / sys / net / ipv4 / ip_forward.

pentru a permite unei mașini Linux să acționeze ca router.

Un alt parametru de runtime pe care poate doriți să-l setați este kernel.sysrq, care permite Sysrq tastați tastatura pentru a instrui sistemul să efectueze cu grație unele funcții de nivel scăzut, cum ar fi repornirea sistemului dacă acesta a înghețat din anumite motive:

# echo 1> / proc / sys / kernel / sysrq.

Pentru a afișa valoarea unui parametru specific, utilizați sysctl după cum urmează:

# sysctl

De exemplu,

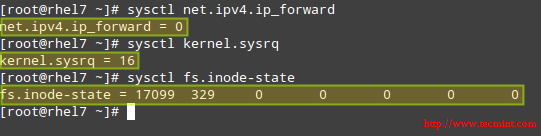

# sysctl net.ipv4.ip_forward. # sysctl kernel.sysrq.

Unii parametri, precum cei menționați mai sus, necesită o singură valoare, în timp ce alții (de exemplu, fs.inode-state) necesită valori multiple:

În ambele cazuri, trebuie să citiți documentația nucleului înainte de a efectua modificări.

Vă rugăm să rețineți că aceste setări vor dispărea la repornirea sistemului. Pentru ca aceste modificări să fie permanente, va trebui să adăugăm .conf fișiere din interiorul fișierului /etc/sysctl.d după cum urmează:

# echo "net.ipv4.ip_forward = 1"> /etc/sysctl.d/10-forward.conf.

(unde numărul 10 indică ordinea procesării în raport cu alte fișiere din același director).

și activați modificările cu

# sysctl -p /etc/sysctl.d/10-forward.conf.

În acest tutorial am explicat elementele de bază despre filtrarea pachetelor, traducerea adresei de rețea și setarea parametrilor de execuție a nucleului pe un sistem care rulează și persistent în timpul repornirilor. Sper că ați găsit utile aceste informații și, ca întotdeauna, așteptăm cu nerăbdare să auzim de la dvs.!

Nu ezitați să ne împărtășiți întrebările, comentariile sau sugestiile dvs. folosind formularul de mai jos.