Peste 100.000 de dispozitive au fost compromise în America de Sud în urma unei campanii de deturnare. Atacul a vizat routerele de acasă și a redirecționat direct utilizatorii brazilieni de e-banking către pagini web de phishing. Programul malware GhostDNS utilizat în acest atac a fost denumit GhostDNS, care are o istorie limitată. Principalele ținte au fost instituțiile financiare precum Banco do Brazil și Citibank, împreună cu software-ul antivirus Netflix și Avira.

Potrivit echipei de cercetare a firmei de securitate Netlab, activitățile malware-ului GhostDNS au fost văzute pentru prima dată pe 20 septembrie anul, când un grup de scanere noi au deturnat routerele cu parolă vulnerabilă sau al căror proces de autentificare ar putea fi ușor evitat. Codul rău intenționat i-a dus pe clienți la pagini de destinație simulate false ale marilor bănci din America de Sud, puncte de presă, companii de telecomunicații și furnizori de servicii Internet.

Programul malware este o combinație de scripturi de atac complicate, capabile să deturneze setările routerului și să le schimbe cu un serviciu DNS substitut. De aici, codurile duc traficul către pagini de destinație clonate, dar rău intenționate, care au toate serviciile online majore și colectează detalii de conectare, împreună cu câteva acreditări vitale ale utilizatorilor.

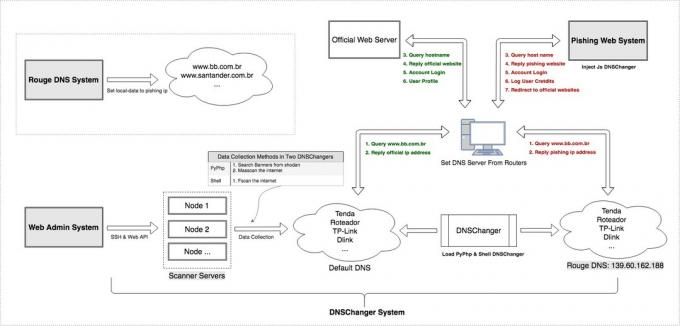

Sistemul GhostDNS este alcătuit din patru componente: modulul DNSChanger, modulul de phishing Web, modulul de administrare web și modulul Rogue DNS. Printre acestea, modulul DNSChanger este responsabil pentru colectarea și manipularea datelor. Serviciul de redirecționare a DNS-ului se numește Rouge și rulează în prezent pe diverse servicii de găzduire cloud recunoscute precum Google, Amazon, OVH, Telefonica și Oracle.

Modulul DNSChanger este partea majoră a GhostDNS. Hackerul exploatează trei sub-module DNSChanger pentru a lansa un atac împotriva routerelor atât pe rețelele de intranet, cât și de pe internet. Acest modul poate fi împărțit în trei formate diferite, adică în limbaje de programare Python și JavaScript, Shell Code și PHP.

Dintre trei limbi, cea mai comună este versiunea PyPhp (Python / PHP) care a fost instalată pe mai mult de 100 de servere, inclusiv pe Google Cloud. Se compune din API Web care reglementează programul, împreună cu un scaner și un modul de atac care cuprinde 69 de scripturi de atac pentru 47 de firmware și dispozitive.

Citește și: Black Rose Lucy - Un nou Malware-as-a-Service (MaaS)

Acum, venind la procedura de atac GhostDNS, care este lansată pe patru niveluri. În primul rând, sistemul de administrare web al acestui malware aruncă o privire pe internet pentru conturi și dispozitive vulnerabile. Apoi, acest pas este urmat de crearea unei pagini de destinație false prin DNSChanger și între timp, RougeDNS redirecționează utilizatorii către site-uri web de phishing.

Potrivit experților Netlab, hackerii folosesc exploit-uri de acces la distanță pentru a furniza sarcina utilă și are capacitatea de a lansa mai mult de 100 de scripturi de atac către cel puțin 80 de routere în același timp. Intensitatea atacului GhostDNS depinde de numărul de routere vulnerabile care pot fi preluate. Aici, routerele vulnerabile sunt denumite DNS ale routerelor care pot fi ușor piratate.

Odată ce hackerul are toate acreditările despre routerul dvs., acesta creează o capcană pentru utilizatori. Data viitoare, când utilizatorul vizitează banca online, aceasta ajunge la o pagină falsă, dar copiată a băncii, iar aceștia ajung să piardă toate informațiile și numerarul. Dar cum putem evita această situație?

Acest malware are capacitatea de a dezactiva complet sistemul online, datorită diferiților vectori de atac și adoptării automate a procesului de atac. Prin urmare, este recomandat să vă actualizați conectivitatea în bandă largă și să vă securizați sistemul de ruter prin setarea parolelor complicate. Nu vă salvați parola online și nu setați parole similare pentru fiecare cont.

Deocamdată, Netlab a luat cazul în mâinile lor și oferă în permanență informații despre acest malware. Firma de cercetare analizează progresul împreună cu procedurile sale interne și este în contact cu diverși furnizori de servicii pentru oprirea completă a rețelei. Până atunci, este recomandabil să vă modificați continuu parola, să verificați dacă serverul DNS implicit al routerului dvs. este modificat și să actualizați mecanismul de securitate al sistemului.

Trebuie citit: 3 pași avansați pentru a elimina malware-ul încăpățânat de pe computer

De la detalii bancare la informații personalizate, acum totul este stocat online. Pierderea datelor vă poate costa cu siguranță o viață întreagă și, din păcate, nimeni nu poate opri hackerii să vă exploateze datele. Într-un astfel de scenariu, tot ce trebuie să faceți este să adoptați câțiva pași de precauție în stilul dvs. de viață pentru a evita fraude și hacks. Spuneți-ne despre părerile dvs. despre acest malware GhostDNS în secțiunea de comentarii de mai jos.