Tehnologia se bazează astăzi pe echipamentele de rețea și pe configurarea corectă a echipamentului de rețea respectiv. Administratorii au sarcina de a se asigura că modificările de configurație nu sunt testate doar înainte de implementare, ci și asta orice modificări de configurație sunt efectuate de persoane care sunt autorizate să facă modificări, precum și să se asigure că modificările sunt logat.

Acest principiu de securitate este cunoscut sub numele de AAA (Triple-A) sau Autentificare, Autorizare, și Contabilitate. Există două sisteme foarte proeminente care oferă funcționalitate AAA pentru administratori pentru a asigura accesul la dispozitive și la rețelele pe care aceste dispozitive le deservesc.

RAZĂ (Serviciu utilizator cu apelare la distanță) și TACACS + (Terminal Access Controller Access-Control System Plus).

Rază este folosit în mod tradițional pentru a autentifica utilizatorii pentru a accesa rețeaua care contrastează cu

TACACS prin aceea că TACACS este utilizat în mod tradițional pentru administrarea dispozitivelor. Una dintre diferențele mari dintre aceste două protocoale este capacitatea TACACS de a separa funcțiile AAA în funcții independente.Avantajul separării TACACS a funcțiilor AAA este că capacitatea unui utilizator de a executa anumite comenzi poate fi controlată. Acest lucru este foarte avantajos pentru organizațiile care doresc să ofere personalului de rețea sau altor administratori IT privilegii de comandă diferite la un nivel foarte granular.

Acest articol va trece prin configurarea unui Debian sistem care să acționeze ca un TACACS + sistem.

Primul pas în configurarea acestui nou TACACS serverul va fi achiziționarea software-ului din depozite. Acest lucru este ușor de realizat prin utilizarea fișierului „Apt” comanda.

# apt-get install tacacs +

Comanda de mai sus va instala și porni serviciul server pe port 49. Acest lucru poate fi confirmat cu mai multe utilități.

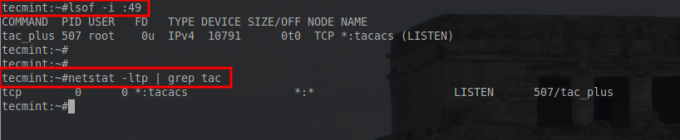

# lsof -i: 49. # netstat -ltp | grep tac.

Aceste două comenzi ar trebui să returneze o linie care indică TACACS ascultă pe port 49 pe acest sistem.

În acest moment TACACS ascultă conexiunile de pe acest aparat. Acum este timpul să configurați fișierul TACACS serviciul și utilizatorii.

În general, este o idee bună să legați serviciile la anumite adrese IP dacă serverul are mai multe adrese. Pentru a realiza această sarcină, opțiunile implicite de daemon pot fi modificate pentru a specifica o adresă IP.

# nano / etc / default / tacacs +

Acest fișier specifică toate setările pentru daemon TACACS sistemul ar trebui să înceapă. Instalarea implicită va specifica numai fișierul de configurare. Prin adăugarea unui „-B” argument la acest fișier, o anumită adresă IP poate fi utilizată pentru ca TACACS să asculte.

tacacs + Configurare fișier

DAEMON_OPTS = "- C /etc/tacacs+/tac_plus.conf" - Linia originală DAEMON_OPTS = "- C /etc/tacacs+/tac_plus.conf -B X.X.X.X "- Linie nouă, unde X.X.X.X este adresa IP pe care trebuie să o ascultați.

Notă specială în Debian: Din anumite motive, încercarea de a reporni TACACS + serviciul de citire a noilor opțiuni de demon nu reușește (prin service tacacs_plus reporniți).

Problema aici pare să fie când TACACS este pornit prin intermediul init script, PID este setat static la „PIDFILE = / var / run / tac_plus.pid” cu toate acestea când „-B X.X.X.X” este specificat ca opțiune demon, numele fișierului pid este schimbat în „/Var/run/tac_plus.pid. X.X.X.X ”.

Nu sunt total sigur dacă acesta este un bug sau nu, dar pentru a combate temporar situația, se poate seta manual PIDFILE în init script schimbând linia în „PIDFILE = / var / run / tac_plus.pid. X.X.X.X ” unde X.X.X.X este adresa IP pe care TACACS ar trebui să o asculte și apoi să înceapă serviciul cu:

# service tacacs_plus start.

La repornirea serviciului, Este o comandă poate fi folosit din nou pentru a confirma că serviciul TACACS ascultă adresa IP corectă.

# lsof -i: 49.

După cum s-a văzut mai sus, TACACS ascultă o adresă IP pe o anumită adresă IP, așa cum este setată în fișierul implicit TACACS de mai sus. În acest moment, utilizatorii și seturile de comenzi specifice trebuie create.

Aceste informații sunt gestionate de un alt fișier: „/etc/tacacs+/tac_plus.conf‘. Deschideți acest fișier cu un editor de text pentru a face modificările corespunzătoare.

# nano /etc/tacacs+/tac_plus.conf.

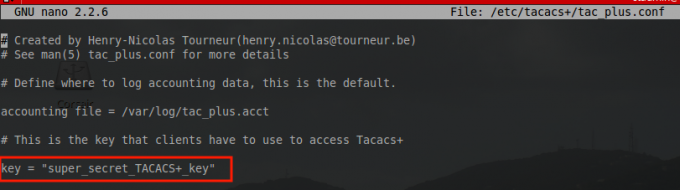

Acest fișier este locul unde toate TACACS specificațiile ar trebui să se afle (permisiuni utilizator, liste de control acces, chei de gazdă etc.). Primul lucru care trebuie creat este un cheie pentru dispozitivele de rețea.

Există multă flexibilitate în acest pas. O singură cheie poate fi configurată pentru toate dispozitivele de rețea sau mai multe chei pot fi configurate pe dispozitiv. Opțiunea revine utilizatorului, dar acest ghid va utiliza o singură cheie pentru simplitate.

tac_plus.conf - Creați o cheie de rețea

key = "super_secret_TACACS + _key"

Odată ce o cheie a fost configurată, grupuri ar trebui să fie construite pentru a determina permisiunile pe care utilizatorii le vor atribui ulterior. Crearea grupurilor face ca delegarea permisiunilor să fie mult mai ușoară. Mai jos este un exemplu de atribuire a drepturilor de administrator complete.

tac_plus.conf - Creați un grup de permisiuni

group = admins {service prestabilit = service service = exec {priv-lvl = 15} }

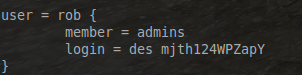

Acum, un utilizator trebuie să fie alocat grupului de administratori.

tac_plus.conf - Creați un utilizator

utilizator = rob {membru = administratori login = des mjth124WPZapY. }

Important: În general, este o bună practică să plasați parole criptate în acest fișier, mai degrabă decât text simplu, așa cum se adaugă o ușoară securitate în cazul în care cineva ar trebui să citească acest fișier și nu ar trebui să aibă neapărat acces.

O bună măsură preventivă pentru aceasta este cel puțin să eliminați accesul de citire la nivel mondial din fișierul de configurare. Acest lucru poate fi realizat prin următoarea comandă:

# chmod o-r /etc/tacacs+/tac_plus.conf. # service tacacs_plus reîncarcă.

În acest moment partea serverului este pregătită pentru conexiuni de pe dispozitive de rețea. Să ne îndreptăm spre Cisco comutați acum și configurați-l pentru a comunica cu acest lucru Debian TACACS + Server.