În prima parte a acestui articol, am explicat în detaliu cum se instalează și se configurează cele mai recente Nagios 4.4.5 pe RHEL / CentOS 8/7 și Fedora 30 Server. În acest articol, vă vom arăta cum să adăugați Linux la distanță mașină și serviciile sale Monitorizarea Nagios gazdă folosind NRPE agent.

Sperăm că aveți deja Nagios instalat și funcționează corect. În caz contrar, utilizați următorul ghid de instalare pentru al instala pe sistem.

După ce ați instalat, puteți continua instalarea NRPE agent pe dumneavoastră Linux la distanță gazdă. Înainte de a merge mai departe, permiteți-ne să vă oferim o scurtă descriere a NRPE.

NRPE (Executor de pluginuri la distanță Nagios) pluginul vă permite să monitorizați orice telecomandă Linux/Unix servicii sau dispozitive de rețea. Acest NRPE suplimentul permite Nagios pentru a monitoriza orice resurse locale cum ar fi

Sarcina procesorului, Swap, Folosirea memoriei, Utilizatori online, etc. pe mașinile Linux la distanță. La urma urmei, aceste resurse locale nu sunt în mare parte expuse mașinilor externe, an NRPE agentul trebuie instalat și configurat pe mașinile la distanță.Notă: NRPE addon necesită asta Pluginuri Nagios trebuie instalat pe mașina Linux la distanță. Fără acestea, NRPE daemon nu va funcționa și nu va monitoriza nimic.

Pentru a utiliza NRPE, va trebui să efectuați câteva sarcini suplimentare atât pentru Gazdă de monitorizare Nagios și Gazdă Linux la distanță pe care a instalat NRPE. Vom acoperi ambele părți de instalare separat.

Presupunem că instalați fișierul NRPE pe o gazdă care acceptă Împachetări TCP și Xinted daemon instalat pe el. Astăzi, majoritatea distribuțiilor moderne Linux au aceste două instalate în mod implicit. Dacă nu, îl vom instala mai târziu în timpul instalării, atunci când este necesar.

Vă rugăm să utilizați instrucțiunile de mai jos pentru a instala Pluginuri Nagios și NRPE daemon pe Gazdă Linux la distanță.

Trebuie să instalăm bibliotecile necesare, cum ar fi gcc, glibc, glibc-comun și GD și bibliotecile sale de dezvoltare înainte de instalare.

[[e-mail protejat]]# instalează -y gcc glibc glibc-common gd gd-devel make net-snmp openssl-develPe Fedora [[e-mail protejat]]# dnf install -y gcc glibc glibc-common gd gd-devel make net-snmp openssl-devel

Creați un nou cont de utilizator nagios și setați o parolă.

[[e-mail protejat]] # useradd nagios. [[e-mail protejat]] # passwd nagios

Creați un director pentru instalare și toate descărcările viitoare ale acestuia.

[[e-mail protejat]] # cd / root / nagios

Acum descărcați cel mai recent Plugin-uri Nagios 2.1.2 pachet cu comanda wget.

[[e-mail protejat] nagios ~] # wget https://www.nagios-plugins.org/download/nagios-plugins-2.1.2.tar.gz

Rulați următoarele comanda tar pentru a extrage codul sursă tarball.

[[e-mail protejat] nagios ~] # tar -xvf nagios-plugins-2.1.2.tar.gz

După aceea, extragerea unui nou folder va apărea în acel director.

[[e-mail protejat] nagios ~] # ls -l total 2640. drwxr-xr-x. 15 rădăcină rădăcină 4096 1 aug 21:58 nagios-plugins-2.1.2

-rw-r - r--. 1 rădăcină rădăcină 2695301 1 aug 21:58 nagios-plugins-2.1.2.tar.gz.

Apoi, compilați și instalați folosind următoarele comenzi

[[e-mail protejat] nagios] # cd nagios-plugins-2.1.2. [[e-mail protejat] nagios-plugins-2.1.2] # ./configure [[e-mail protejat] nagios-plugins-2.1.2] # make. [[e-mail protejat] nagios-plugins-2.1.2] # make install.

Setați permisiunile pentru directorul de pluginuri.

[[e-mail protejat] nagios-plugins-2.1.2] # chown nagios.nagios / usr / local / nagios. [[e-mail protejat] nagios-plugins-2.1.2] # chown -R nagios.nagios / usr / local / nagios / libexec

Majoritatea sistemelor sunt instalate implicit. Dacă nu, instalați xinetd pachet folosind următoarele da comanda.

[[e-mail protejat] nagios-plugins-2.1.2] # yum instalează xinetd Pe Fedora [[e-mail protejat] nagios-plugins-2.1.2] # dnf instalează xinetd.

Descărcați cel mai recent NRPE Plugin 3.2 pachete cu wget comanda.

[[e-mail protejat] nagios-plugins-2.1.2] # cd / root / nagios. [[e-mail protejat] nagios] # wget https://github.com/NagiosEnterprises/nrpe/releases/download/nrpe-3.2.1/nrpe-3.2.1.tar.gz.

Despachetați tarball-ul codului sursă NRPE.

[[e-mail protejat] nagios] # tar xzf nrpe-3.2.1.tar.gz. [[e-mail protejat] nrpe-3.2] # cd nrpe-3.2.1.

Compilați și instalați suplimentul NRPE.

[[e-mail protejat] nrpe-3.2.1] # ./configure. [[e-mail protejat] nrpe-3.2.1] # face totul

Apoi, instalați demonul plugin NRPE și eșantionați fișierul de configurare demon.

[[e-mail protejat] nrpe-3.2] # make install-plugin. [[e-mail protejat] nrpe-3.2.1] # make install-daemon. [[e-mail protejat] nrpe-3.2.1] # make install-daemon-config

Instalați daemonul NRPE sub xinetd ca serviciu.

[[e-mail protejat] nrpe-3.2.1] # make install-xinetd. SAU. [[e-mail protejat] nrpe-3.2.1] # make install-inetd.

Acum deschis /etc/xinetd.d/nrpe fișier și adăugați fișierul gazdă locală și adresa IP din Server de monitorizare Nagios.

only_from = 127.0.0.1 gazdă locală

Apoi, deschideți /etc/services fișier adăugați următoarea intrare pentru NRPE daemon în partea de jos a fișierului.

nrpe 5666 / tcp NRPE

Reporniți serviciul xinetd.

[[e-mail protejat]] # service xinetd restart

Rulați următoarea comandă pentru a verifica daemonul NRPE care funcționează corect sub xinetd.

[[e-mail protejat]] # netstat -at | grep nrpe tcp 0 0 *: nrpe *: * ASCOLTAȚI

Dacă obțineți o ieșire similară cu cea de mai sus, înseamnă că funcționează corect. Dacă nu, asigurați-vă că verificați următoarele lucruri.

Apoi, verificați că daemonul NRPE funcționează corect. Rulați „check_nrpe”Comandă care a fost instalată mai devreme în scopuri de testare.

[[e-mail protejat]] # / usr / local / nagios / libexec / check_nrpe -H localhost

Veți primi un următor șir pe ecran, care vă arată ce versiune de NRPE este instalată:

NRPE v3.2

Asigurați-vă că Paravan de protecție pe mașina locală va permite NRPE daemon pentru a fi accesat de pe servere la distanță. Pentru a face acest lucru, rulați următoarea comandă iptables.

Pe RHEL / CentOS 6/5 și Fedora [[e-mail protejat]] # iptables -A INPUT -p tcp -m tcp --dport 5666 -j ACCEPT Pe RHEL / CentOS 8/7 și Fedora 19 în continuare [[e-mail protejat]] # firewall-cmd --permanent --zone = public --add-port = 5666 / tcp.

Rulați următoarea comandă pentru a salva noua regulă iptables, astfel încât să supraviețuiască la repornirea sistemului.

Pe RHEL / CentOS 6/5 și Fedora [[e-mail protejat]] # service iptables save.

Fișierul de configurare implicit NRPE care a fost instalat are mai multe definiții de comandă care vor fi utilizate pentru a monitoriza această mașină. Fișierul de configurare eșantion situat la.

[[e-mail protejat]] # vi /usr/local/nagios/etc/nrpe.cfg

Următoarele sunt definițiile de comandă implicite care se află în partea de jos a fișierului de configurare. Pentru moment, presupunem că utilizați aceste comenzi. Le puteți verifica folosind următoarele comenzi.

# / usr / local / nagios / libexec / check_nrpe -H localhost -c check_users UTILIZATORI OK - 1 utilizatori conectați în prezent | utilizatori = 1; 5; 10; 0

# / usr / local / nagios / libexec / check_nrpe -H localhost -c check_load OK - încărcare medie: 3.90, 4.37, 3.94 | load1 = 3.900; 15.000; 30.000; 0; sarcină5 = 4.370; 10.000; 25.000; 0; sarcina15 = 3,940; 5,000; 20,000; 0;

# / usr / local / nagios / libexec / check_nrpe -H localhost -c check_hda1 DISK OK - spațiu liber: / boot 154 MB (84% inod = 99%); | / boot = 29MB; 154;173;0;193

# / usr / local / nagios / libexec / check_nrpe -H localhost -c check_total_procs PROCES CRITIC: 297 procese

# / usr / local / nagios / libexec / check_nrpe -H localhost -c check_zombie_procs PROCS OK: 0 procese cu STATE = Z

Puteți edita și adăuga noi definiții de comandă editând fișierul de configurare NRPE. În cele din urmă, ați instalat și configurat cu succes agentul NRPE pe Gazdă Linux la distanță. Acum este timpul să instalați un NRPE componentă și adăugați câteva servicii pe Server de monitorizare Nagios…

Acum conectați-vă la Server de monitorizare Nagios. Aici va trebui să faceți următoarele lucruri:

Accesați directorul de descărcare nagios și descărcați cel mai recent NRPE Plugin cu wget comanda.

[[e-mail protejat]] # cd / root / nagios. [[e-mail protejat]] # wget https://github.com/NagiosEnterprises/nrpe/releases/download/nrpe-3.2.1/nrpe-3.2.1.tar.gz

Despachetați tarball-ul codului sursă NRPE.

[[e-mail protejat]] # tar xzf nrpe-3.2.1.tar.gz. [[e-mail protejat]] # cd nrpe-3.2

Compilați și instalați suplimentul NRPE.

[[e-mail protejat]] # ./configure. [[e-mail protejat]] # face totul. [[e-mail protejat]] # make install-daemon

Asigurați-vă că check_nrpe pluginul poate comunica cu NRPE daemon pe telecomandă Linux gazdă. Adaugă adresa IP în comanda de mai jos cu adresa IP a Remote Linux gazdă.

[[e-mail protejat]] # / usr / local / nagios / libexec / check_nrpe -H

Veți primi un șir înapoi care vă arată ce versiune de NRPE este instalată pe gazda de la distanță, astfel:

NRPE v3.2

Dacă primiți o eroare de expirare a pluginului, verificați următoarele lucruri.

Pentru a adăuga o gazdă la distanță, trebuie să creați două fișiere noi „hosts.cfg" și "services.cfg" sub "/usr/local/nagios/etc/" Locație.

[[e-mail protejat]] # cd / usr / local / nagios / etc / [[e-mail protejat]] # touch hosts.cfg. [[e-mail protejat]] # touch services.cfg

Acum adăugați aceste două fișiere în fișierul principal de configurare Nagios. Deschis nagios.cfg fișier cu orice editor.

[[e-mail protejat]] # vi /usr/local/nagios/etc/nagios.cfg

Acum adăugați cele două fișiere nou create așa cum se arată mai jos.

# Puteți specifica fișiere individuale de configurare a obiectelor după cum se arată mai jos: cfg_file = / usr / local / nagios / etc / hosts.cfg. cfg_file = / usr / local / nagios / etc / services.cfg

Acum deschis hosts.cfg fișier și adăugați fișierul numele șablonului de gazdă implicit și definiți gazdele la distanță așa cum se arată mai jos. Asigurați-vă că înlocuiți host_name, alias și abordare cu detaliile serverului gazdă la distanță.

[[e-mail protejat]] # vi /usr/local/nagios/etc/hosts.cfg

## Șablon de gazdă Linux implicit ## defini gazda { nume linux-box; Numele acestui șablon. utilizați generic-host; Moșteniți valorile implicite. check_period 24x7 check_interval 5 retry_interval 1 max_check_attempts 10 check_command check-host-alive. notification_period 24x7 notification_interval 30 notification_options d, r contact_groups admins register 0; NU ÎNREGISTRAȚI ACESTA - ESTE UN MODEL. } ## Mod implicit. defini gazda { folosiți linux-box; Moșteniți valorile implicite dintr-un șablon.host_name tecmint; Numele pe care îl dăm acestui serveralias CentOS 6; Un nume mai lung pentru serveradresa 5.175.142.66; Adresa IP a gazdei Linux la distanță

}

Următorul deschis services.cfg fișier și adăugați următoarele servicii pentru a fi monitorizate.

[[e-mail protejat]] # vi /usr/local/nagios/etc/services.cfg

define service {use generic-service host_name tecmint service_description CPU Load check_command check_nrpe! check_load} definește serviciul {use generic-service host_name tecmint service_description Procese totale check_command check_nrpe! check_total_procs} definește serviciul {use generic-service host_name tecmint service_description Utilizatori actuali check_command check_nrpe! check_users} definește serviciul {use generic-service host_name tecmint service_description SSH Monitorizare check_command check_nrpe! Check_ssh} definește serviciul {use generic-service host_name tecmint service_description FTP Monitoring check_command check_nrpe! check_ftp}

Acum trebuie definită comanda NRPE în comenzi.cfg fişier.

[[e-mail protejat]] # vi /usr/local/nagios/etc/objects/commands.cfg

Adăugați următoarea definiție a comenzii NRPE în partea de jos a fișierului.

############################################################################### # COMANDA DE VERIFICARE NRPE. # # Comandă pentru a utiliza NRPE pentru a verifica sistemele gazdă la distanță. ####################################################### ############################## definește comanda {command_name check_nrpe command_line $ USER1 $ / check_nrpe -H $ HOSTADDRESS $ -c $ ARG1 $ }

În cele din urmă, verificați dacă există erori în fișierele de configurare Nagios.

[[e-mail protejat]] # / usr / local / nagios / bin / nagios -v /usr/local/nagios/etc/nagios.cfg Avertismente totale: 0. Total erori: 0

Reporniți Nagios:

[[e-mail protejat]] # service nagios restart

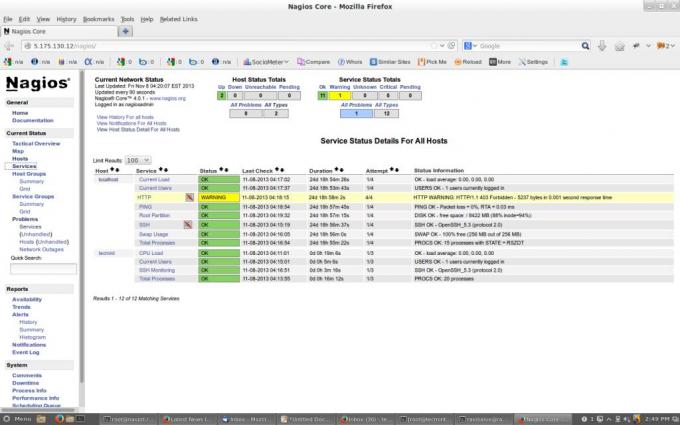

Asta e. Acum du-te la Web de monitorizare Nagios interfață la „http://Your-server-IP-address/nagios”Sau„http://FQDN/nagios” și Furnizați numele de utilizator „nagiosadmin" și parola. Verificați dacă Gazdă Linux la distanță a fost adăugat și este monitorizat.

Asta e! deocamdată, în articolul nostru viitoare, vă voi arăta cum să adăugați Windows gazdă la Server de monitorizare Nagios. Dacă întâmpinați dificultăți în timp ce adăugați gazda la distanță Nagios. Vă rugăm să comentați întrebările sau problema dvs. prin secțiunea de comentarii, până când rămâneți la curent Tecmint.com pentru articole mai valoroase.