rădăcină contul este contul final pe un Linux și alte sisteme de operare similare Unix. Acest cont are acces la toate comenzile și fișierele unui sistem cu permisiuni complete de citire, scriere și executare. Este folosit pentru a efectua orice fel de sarcină pe un sistem; la creați / actualizați / accesați / ștergeți conturile altor utilizatori, instalați / eliminați / actualizați pachetele software, și multe altele.

Pentru că rădăcină utilizatorul are puteri absolute, orice acțiuni pe care le efectuează sunt critice pentru un sistem. În acest sens, orice erori ale rădăcină utilizatorul poate avea implicații imense asupra funcționării normale a unui sistem. În plus, acest cont poate fi abuzat, de asemenea, utilizându-l în mod necorespunzător sau necorespunzător, fie accidental, rău intenționat, fie prin ignorarea inventată a politicilor.

Prin urmare, este recomandabil să dezactivați accesul root la serverul dvs. Linux, în loc să creați un cont administrativ care ar trebui să fie configurat pentru a obține privilegii de utilizator root folosind

comanda sudo, pentru a efectua sarcini critice pe server.În acest articol, vom explica patru moduri de a dezactiva conectarea contului de utilizator root în Linux.

Atenţie: Înainte de a bloca accesul la rădăcină cont, asigurați-vă că ați creat un cont administrativ, capabil de utilizare comanda sudo pentru a obține privilegii de utilizator root, cu comanda useradd și acordați acestui cont de utilizator o parolă puternică. Steagul -m înseamnă să creați directorul de acasă al utilizatorului și -c permite specificarea unui comentariu:

# useradd -m -c Administrator "Admin User". # passwd admin.

Apoi, adăugați acest utilizator la grupul adecvat de administratori de sistem utilizând comanda usermod, unde comutatorul -A înseamnă adăugați un cont de utilizator și -G specifică un grup în care să adăugați utilizatorul (roată sau sudo în funcție de distribuția dvs. Linux):

# usermod -aG admin wheel # CentOS / RHEL. # usermod -aG sudo admin # Debian / Ubuntu

După ce ați creat un utilizator cu privilegii administrative, comutați la acel cont pentru a bloca accesul root.

# su admin.

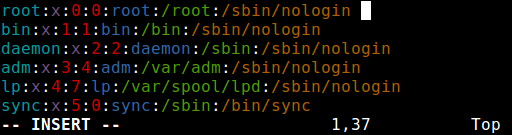

Cea mai simplă metodă pentru a dezactiva conectarea utilizatorului root este să-i schimbați shell-ul /bin/bash sau /bin/bash (sau orice alt shell care permite conectarea utilizatorului) la /sbin/nologin, în /etc/passwd fișier, pe care îl puteți deschide pentru editare folosind oricare dintre editorii dvs. de linie de comandă preferați, așa cum se arată.

$ sudo vim / etc / passwd.

Schimbați linia:

root: x: 0: 0: root: / root: / bin / bash. la. root: x: 0: 0: root: / root:/sbin/nologin

Salvați fișierul și închideți-l.

De acum înainte, când rădăcină utilizatorul se autentifică, va primi mesajul „În prezent, acest cont nu este disponibil.”Acesta este mesajul implicit, dar îl puteți modifica și seta un mesaj personalizat în fișier /etc/nologin.txt.

Această metodă este eficientă numai cu programele care necesită un shell pentru conectarea utilizatorului, altfel, sudo, ftp și e-mail clienții pot accesa contul root.

A doua metodă folosește un PAM modul numit pam_securetty, care permite accesul root numai dacă utilizatorul se conectează la un „sigur ”TTY, așa cum este definit de listarea în /etc/securetty.

Fișierul de mai sus vă permite să specificați care TTY dispozitivele pe care utilizatorul root este permis să se conecteze, golirea acestui fișier împiedică conectarea root la orice dispozitive atașate la sistemul computerului.

Pentru a crea un fișier gol, rulați.

$ sudo mv / etc / securetty /etc/securetty.orig. $ sudo touch / etc / securetty. $ sudo chmod 600 / etc / securetty.

Această metodă are unele limitări, afectează doar programe precum autentificarea, managerii de afișare (de ex gdm, kdm și xdm) și alte servicii de rețea care lansează un TTY. Programe precum su, sudo, ssh și alte instrumente opensh conexe vor avea acces la contul root.

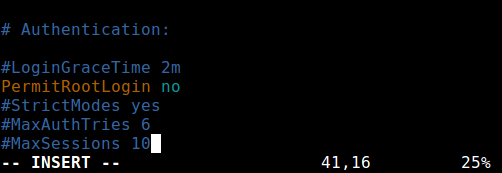

Cel mai comun mod de a accesa servere la distanță sau VPS-uri este prin SSH și pentru a bloca conectarea utilizatorului root sub acesta, trebuie să editați /etc/ssh/sshd_config fişier.

$ sudo vim / etc / ssh / sshd_config.

Apoi decomentați (dacă este comentată) directiva PermitRootLogin și setați valoarea sa la Nu așa cum se arată în captura de ecran.

După ce ați terminat, salvați și închideți fișierul. Apoi reporniți sshd pentru a aplica modificarea recentă a configurațiilor.

$ sudo systemctl reporniți sshd SAU. $ sudo service sshd reporniți

După cum probabil știți deja, această metodă afectează doar setul de instrumente openssh, programe precum ssh, scp, sftp vor fi blocate de la accesarea contului root.

Module de autentificare conectabile (PAM pe scurt) este o metodă centralizată, conectabilă, modulară și flexibilă de autentificare pe sistemele Linux. PAM, prin intermediul /lib/security/pam_listfile.so, permite o mare flexibilitate în limitarea privilegiilor conturilor specifice.

Modulul de mai sus poate fi utilizat pentru a face referire la o listă de utilizatori cărora nu li se permite să se conecteze prin intermediul unor servicii țintă, cum ar fi login, ssh și orice programe PAM conștiente.

În acest caz, dorim să dezactivăm accesul utilizatorului root la un sistem, restricționând accesul la serviciile de autentificare și sshd. Mai întâi deschideți și editați fișierul pentru serviciul țintă în /etc/pam.d/ director așa cum se arată.

$ sudo vim /etc/pam.d/login. SAU. sudo vim /etc/pam.d/sshd.

Apoi, adăugați configurația de mai jos în ambele fișiere.

autentificare necesară pam_listfile.so \ onerr = succes item = user sense = deny file = / etc / ssh / denusersers.

Când ați terminat, salvați și închideți fiecare fișier. Apoi creați fișierul simplu /etc/ssh/deniedusers care ar trebui să conțină un element pe fiecare rând și să nu poată fi citit în întreaga lume.

Adăugați numele rădăcină în ea, apoi salvați-l și închideți-l.

$ sudo vim / etc / ssh / refuseusers.

De asemenea, setați permisiunile necesare pentru aceasta.

$ sudo chmod 600 / etc / ssh / denusersers.

Această metodă afectează numai programele și serviciile care sunt conștiente de PAM. Puteți bloca accesul root la sistem prin ftp și clienți de e-mail și multe altele.

Pentru mai multe informații, consultați paginile relevante.

$ man pam_securetty. $ man sshd_config. $ man pam.

Asta e tot! În acest articol, am explicat patru moduri de a dezactiva autentificarea (sau contul) utilizatorului root în Linux. Aveți comentarii, sugestii sau întrebări, nu ezitați să ne contactați prin intermediul formularului de feedback de mai jos.