Recent, într-un raport combinat publicat de RiskIQ și. Lumina Flashpoint a arătat o nouă lumină asupra activităților desfășurate de mai mulți online. grupuri criminale. Aceste grupuri folosesc JavaScript pentru a descărca detaliile cardului și sunt denumite. ca Magecart de către cercetătorii de la RiskIQ. Au fost activi din ultimii trei ani. ani.

Pentru unii, acest lucru poate fi confuz deoarece Magecart, în trecut, a fost folosit pentru a descrie un malware instalat de grupul de hacking în primul său atac detectat în 2016. Și acum, numele Magecart este folosit pentru a defini activitățile a șapte grupuri de hacking.

Citește și:Cum să ocolești cardurile de credit și bancomatele?

Key Pointer: Acești skimmers de carduri digitale funcționează ca skimmers de carduri fizice și tipul de. atacurile efectuate de aceștia este cunoscut sub numele de „cross-site scripting”.

Cu această întrebare de genul, cine este / cine sunt Magecart? Este o. termen umbrelă pentru oricine folosește o astfel de metodă? Ce se poate face pentru a rămâne protejat. din aceste atacuri pe scară largă? Creştere.

Într-un raport de 59 de pagini prezentat de aceste companii, Magecart este. definit ca un termen umbrelă, sub care, de acum, șapte infracțiuni informatice diferite. grupurile sunt recunoscute. Toți au propriile lor tactici, ținte, skimmer și alte elemente.

Cinci adversari folosiți de Magecart

Aceste grupuri au rămas neobservate timp de aproximativ trei ani, până când. recent, după ce a vizat British Airways, Ticketmaster și alte companii de profil. destinații, au câștigat atenție.

Grupa 1: identificat. în 2015 a vizat 2.500 de victime până acum. Acest grup folosește instrumente computerizate. pentru a compromite site-ul și a încărca codul skimmer.

Grupa 2: În întârziere. Grupul 1 din 2016 a început să acționeze ca Magecart Group 2, prin urmare este combinat în. unu. Acest grup folosește instrumente automate.

Grupa 3: de cand. Cercetătorii din 2016 au urmărit acest grup.

Grupul 3 își propune să adune cât mai multe detalii pentru a atinge un. număr mare de victime. Până în prezent, peste 800 de victime au fost compromise. Acest grup adoptă o abordare diferită în loc să verifice adresa URL, grupul. verifică dacă vreun formular de pe pagina de checkout conține date despre card. Aceasta o face. unic în comparație cu alte grupuri Magecart.

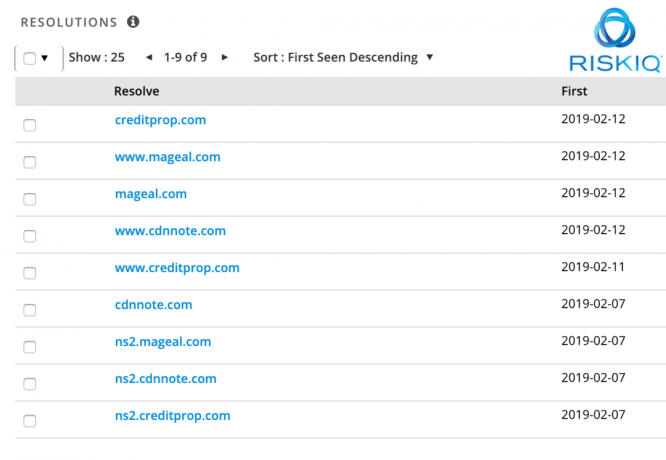

Grupa 4: avansat. grup, încearcă să se amestece cu traficul web regulat pentru a se ascunde la vedere și. înregistrați domenii prin copierea furnizorilor de analize, a furnizorilor de anunțuri și a altora.

Grupa 5: acest. grupul vizează în principal furnizori de servicii terți. Pentru prima dată. a fost văzut în 2016 și are peste 12 victime.

Grupa 6: Acest. grupul folosește o tehnică simplă de skimmer și se adresează companiilor de top, cum ar fi britanicele. Căi aeriene și altele.

Grupa 7: Ultimul. grupul din această listă nu are un mod de operare definit. Acest grup încearcă. pentru a compromite orice grup de comerț electronic detectat. În plus, site-urile compromise sunt. folosit ca proxy pentru datele furate.

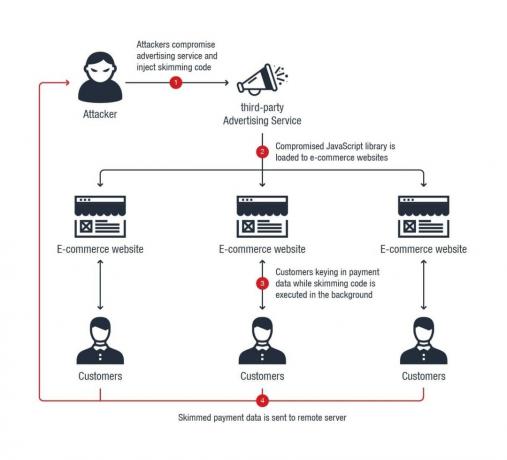

Toate hacks-urile efectuate de grupul Magecart sunt bine stabilite. și urmează un model. Primul pas folosit de hackeri pentru a avea acces la. backend-ul magazinului online este de a căuta vulnerabilități și de a accesa infectate. sistem.

Aceeași abordare a fost utilizată de Magecart pentru a viza Magento. magazine. Pentru a efectua acest atac, hackerii au folosit scanere automate pentru a căuta. Magento stochează online și a folosit vulnerabilități în Magento CMS pentru a câștiga. a sistemelor infectate.

Odată ce informațiile au fost colectate, hackerii au schimbat site-ul. cod sursă, pentru a încărca o piesă JavaScript care ar fi cu ochii pe plată. formularele din paginile de plată pentru a accesa noile date introduse de utilizatori.

Cronologia activităților de skimming pe web

În plus față de acest lucru, se observă, de asemenea, că unele grupuri o fac. nu merge direct după magazin. În schimb, vizează servicii terță parte pe. site cum ar fi widget de chat, asistență, widget de evaluare și altele.

Actorii de amenințare găsesc un punct de mijloc și își ascund rău intenționat. Introduceți codul JavScript în aceste widget-uri pentru a le degaja. Acesta este cât de curând cel mai mare. Au avut loc hacks Magecart.

Compromisurile recente sunt:

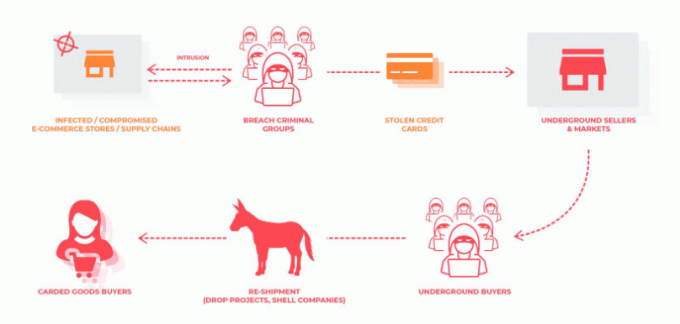

Detaliile furate nu sunt de nici un folos dacă nu pot fi monetizate. Prin urmare, cel mai simplu mod adoptat de grupul Magecart de a converti detaliile cardului. în bani înseamnă să faci o vânzare pe forumurile de cărți, adică pe forumurile dark web.

De obicei, infractorii cibernetici și alte grupuri specializate în. spălarea banilor sunt interesați să cumpere astfel de detalii. Ceea ce fac ei sunt ei. cumpărați produse scumpe folosind detaliile cardului cunoscute sub numele de catâri de bani și vindeți. în altă locație la un preț ieftin, convertind prețul de la compromis. card în bani spălați care sunt distribuiți între membrii grupului de catâri.

În prezent, șapte grupuri Magecrat au fost urmărite de. RiskIQ. Conform unei estimări aproximative, aceste grupuri sunt responsabile de hacks. pe mai mult de 110.000 de magazine diferite.

Ținând cont de aceste lucruri mici, putem rămâne protejați de skimming și de alte tipuri de atacuri digitale. Dacă vă gândiți că acest lucru vă va afecta experiența de cumpărături online? Apoi, nu mai gândiți, deoarece majoritatea platformelor moderne de comerț electronic sunt proiectate să funcționeze chiar și atunci când JavaScript este dezactivat.

Trebuie citit:Cum să dezactivați informațiile despre cardul dvs. de credit din Chrome

Prin urmare, securitatea datelor dvs. este extrem de importantă. concentrează-te asupra ei.

Sperăm că ați găsit informațiile partajate interesante și. util. Dacă da, vă rugăm să îl împărtășiți cu alții și să ne lăsați un comentariu. Ta. feedback-ul ne ajută să știm ce vă place și ce ați dori să scriem.