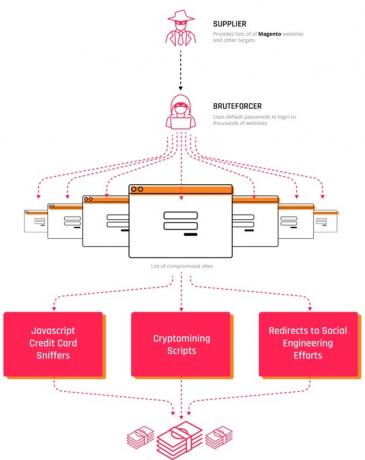

Magento, un popular sistem de gestionare a conținutului și o platformă open-source de comerț electronic implementată peste 200.000 de site-uri a fost recent vizată de atacatori. Actorii responsabili ai acestui incident folosesc atacul cu parolă cu forță brută și programele malware care exploatează criptomoneda. Acest atac se face pentru a obține un acces la numerele cardului de credit și la informațiile aferente acestuia. Pentru aceasta, hackerii au încercat să acceseze panoul administrativ care conține toate informațiile cardurilor de credit.

Potrivit rapoartelor, aproximativ 1000 de panouri de administrare Magento au suferit de atac. Odată ce controlerele primesc accesul pentru panoul de administrare CMS al Magento, vor avea acces direct la site. Cu acest acces hackerii vor putea lansa propriile scripturi pe platformă.

În această situație, atacatorii au încercat să ruleze codul rău intenționat din fișierul de bază Magento, care permite actorilor să obțină accesul la pagina în care sunt procesate toate datele de plată. Această pagină va redirecționa direct toate datele sensibile către atacatori.

Actorii au încercat chiar să evite detectarea prin actualizarea regulată a fișierelor rău intenționate. Astfel încât să evite procedurile de detectare și să rămână nedetectate.

Citește și:Cum a evoluat amenințarea POS de-a lungul anilor?

Analiștii spun că site-urile compromise trimit cereri de returnare sub formă de falsă actualizare Adobe Flash Player. La lansarea acestei solicitări, un sistem JavaScript care conține programe malware va rula pe sistemul dvs.

Întregul lanț este inițiat de instalarea malware-ului AZORult, care este un tip de malware specializat în furtul de date. După ce AZORult este pe sistemul dvs., acesta va rula un malware suplimentar numit Rarog miner de criptomonede pentru a extrage criptomonede.

Peste 1000 de panouri compromise sunt din industria educației și a sănătății. Și majoritatea adreselor IP ale acestor panouri sunt situate în Statele Unite și Europa.

Flashpoint, o autoritate de informații de risc, lucrează cu forțele de ordine pentru a alerta victimele care au suferit un atac.

Cercetătorii Flashpoint i-au sfătuit pe administratorii Magento să actualizeze datele de conectare ale contului CMS. Astfel, efectul de atac al forței brute este atenuat.

Trebuie citit :Mai multe orașe și atacuri multiple: atacurile cibernetice creează ravagii

Au sugerat câteva dintre practicile de a rămâne protejat de atacuri ulterioare, care sunt după cum urmează:

● Aplică cerințele de complexitate a parolei organizaționale.

● Restricționați utilizatorii de la reciclarea parolelor utilizate anterior.

● Activați autentificarea în doi factori pentru sisteme sensibile, aplicații, baze de date și soluții de acces la distanță.

● Furnizați utilizatorilor administratori de parole sigure pentru a vă ajuta cu cerințele de parolă.

Asta a fost tot! Încă un caz de atac malware care se întâmplă acum aproape în fiecare zi și tot nu poate face nimic.

Dacă vi s-a părut util acest lucru, vă rugăm să ne anunțați. Dă-ne feedback-ul tău în căsuța de comentarii de mai jos.