A te menține în fața amenințărilor vulnerabile este greu, dar neînțelegerea acestor jargonuri tehnice o face și mai dificilă.

Octombrie este marcată ca Luna Națională de Conștientizare a Cibersecurității (NCSAM). Întrucât atacurile cibernetice au crescut în ultimul deceniu și nu prezintă semne de renunțare. NCSAM își comemorează cei 15 ani în luna următoare, deoarece conștientizează importanța securității cibernetice. Deci, prin blogul nostru, aspirăm să contribuim la același lucru!

Ghidul este la îndemână pentru persoanele care nu sunt fluente în termeni comuni de securitate cibernetică și se găsesc în cea mai mare parte pierdute în discuții dificile.

Înainte de a începe cu cel mai comun glosar de securitate cibernetică, să înțelegem cei doi termeni cei mai răspândiți.

Atac cibernetic este o acțiune deliberată de exploatare a sistemelor informatice, a întreprinderilor dependente de tehnologie și a rețelelor. Cu intenția de a dăuna, de a deteriora, de a încălca informațiile unei persoane sau unei organizații - se încearcă atacuri cibernetice.

Amintiți-vă - nicio companie nu este prea mare sau rețeaua de domiciliu este prea mică pentru a deveni victimă.

Pentru a pune pur și simplu, securitate cibernetică este o protecție împotriva acelor atacuri cibernetice. Mai multe straturi de securitate sunt răspândite pe sisteme, programe și rețele pentru a menține persoanele și organizațiile protejate de exploatarea neautorizată.

Deși implementarea scuturilor eficiente de securitate cibernetică este o sarcină dificilă astăzi, iar utilizatorii ar trebui să fie întotdeauna cu un pas înainte pentru a învinge criminalii cibernetici.

Învățarea acestor termeni de securitate a computerului vă va ajuta să înțelegeți mai bine importanța securității digitale.

1. Adware

Adware poate fi definit ca un pachet de programe conceput pentru a bombarda utilizatorii cu reclame. Scopul principal din spatele acesteia este de a redirecționa cererile de căutare ale utilizatorului către site-urile de publicitate și de a colecta date de marketing.

Adware urmărește activitatea online a utilizatorului, încetinește performanța dispozitivului, afișează anunțuri personalizate și se descarcă malware în partea din spate și consumă, de asemenea, o mulțime de costuri de date.

2. Botnet

A botnet este o grămadă de mai multe dispozitive conectate la internet, cum ar fi PC-uri, telefoane mobile, servere și dispozitive IoT, care sunt infecțioase și controlate de un anumit tip de malware.

După cum sugerează și numele, este un amestec de doi termeni, Robot și rețea. Și exact asta sunt, o rețea de roboți care sunt folosiți pentru a comite infracțiuni în lumea cibernetică.

Iată o anatomie a modului în care funcționează Botnet!

3. Clickfraud

Clickfraud se întâmplă atunci când clicurile false create artificial sunt utilizate pentru a manipula publicitatea Pay-Per-Click (PPC). Ideea din spatele acestei practici este de a crește numărul de clicuri de plătit, pentru a genera venituri agenților de publicitate.

Cybercrooks-urile folosesc Botnet pentru a crea aceste tipuri de escrocherii. Fie această practică poate fi urmată de persoane care fac clic manual pe hyperlinkurile AD, fie utilizând software automat sau roboți online pentru a face clic pe aceste linkuri AD.

4. Cyber Spionage

Când auzi despre spionajul cibernetic, s-ar putea să îți vină în minte personaje precum James Bond, care se preface a fi cineva care nu sunt, infiltrându-se în organizații și furând, de asemenea, secrete.

Similar cu acel personaj fictiv, Cyber Espionage este termenul care descrie practica spionării pe cineva pentru a avea acces ilicit la informații confidențiale. Ținta principală a acestei infracțiuni cibernetice este de obicei instituțiile mari și organizațiile guvernamentale. Dar nu înseamnă că indivizii sunt prea mici pentru a fi victima.

5. Dark Web

Cu atât de multe se întâmplă prin Internet, există mult mai mult în World Wide Web decât pare. Și Dark Web este acea parte a Internetului care nu este vizibilă pentru utilizatorii obișnuiți. Pentru a înțelege ce este Dark Web, mai întâi trebuie să înțelegeți ce este Deep Web.

Este o rețea vastă de site-uri și portaluri care nu sunt clasificate de motoarele de căutare. La fel, Dark Web este doar o mică parte din Deep Web care are mii de site-uri întunecate în care sunt executate toate activitățile ilegale.

6. Apărare în profunzime

DiD este o abordare utilizată pentru a crea mai multe straturi de securitate pentru a proteja resursele / activele informaționale și datele valoroase dintr-o întreprindere de atacuri. Dacă cumva orice mecanism nu reușește, un alt strat de securitate se intensifică imediat pentru a contracara un atac.

Nicio organizație nu poate rămâne securizată cu un singur strat de securitate. Prin urmare, această abordare multiplă a securității este aplicată la fiecare nivel al sistemelor IT.

7. Zonă demilitarizată

Zona demilitarizată este cunoscută sub numele de setare firewall care separă rețeaua LAN a unei organizații de rețeaua externă. DMZ pune anumite servere la dispoziția tuturor, păstrând în același timp accesul LAN intern privat și accesibil numai persoanelor autorizate.

8. Deficitul de detectare

Deficitul de detectare este decalajul dintre timpul necesar pentru a „descoperi” o încălcare din momentul „compromisului”.

9. Ou de Paște

Este o surpriză non-rău intenționată încorporată într-un program sau într-un media care este distractiv și accesibil oricui. Poate fi găsit în fiecare software în aceste zile, în special în jocurile video. Este o glumă intenționată, un mesaj ascuns sau o imagine care se găsește de obicei pe ecranul meniului.

10. Criptare end-to-end

Criptarea end-to-end este o metodă de protejare și securizare a comunicațiilor care împiedică terții să acceseze date atunci când sunt transferate de la un dispozitiv la altul.

De exemplu, ori de câte ori faceți cumpărături online folosind cardul dvs. de credit. Telefonul dvs. mobil trebuie să trimită cardul de credit comerciantului. Este metoda de criptare end-to-end care se asigură doar că numai dvs. și dispozitivul comerciantului puteți accesa acreditările confidențiale.

Citește și:Asigurări de securitate cibernetică: o înșelătorie New Age?

11. Geamăn malefic

Un gemeni malefic este un hotspot sau un punct de acces Wi-Fi fals care se prezintă ca fiind original și sigur, dar este de fapt configurat să spioneze pe o altă rețea fără fir.

12. Kituri de exploatare

Kituri de exploatare sunt practic pachetul de amenințări automate care sunt utilizate de atacatori pentru a lansa exploatări împotriva programelor vulnerabile. Exploitele sunt concepute pentru a provoca comportamente neașteptate de care un atacator poate profita pentru a efectua acțiuni dăunătoare.

13. Paravan de protecție

Un firewall este o tehnologie defensivă care se concentrează asupra evitării răului de la rețeaua cuiva. Acționează ca o barieră virtuală care protejează atât atacurile cibernetice interne, cât și cele externe care ar putea ataca computerul personal.

Păstrează o verificare a accesului neautorizat la sau dintr-o rețea privată și determină, de asemenea, ce intrare ar trebui sau nu să interacționeze cu computerul dvs.

14. FTP

Dacă petreceți întâlniri cu tehnici geeks sau mai ales cu dezvoltatori web, este posibil să fi auzit FTP foarte mult. Dacă dai din cap, probabil știi ce înseamnă. FTP este prescurtarea Protocolului de transfer de fișiere, care este destinat încărcării și descărcării fișierelor.

De exemplu, orice două sisteme care utilizează aceeași rețea pot transmite fișiere folosind protocolul FTP.

15. Gateway

Gateway-ul acționează ca o punte între două rețele care se conectează utilizând protocoale diferite.

16. Ghicind Entropia

Este o măsură de dificultate pe care un atacator trebuie să o ghicească pentru a sparge parola medie utilizată într-un sistem. În general, entropia este menționată în Bits.

Când o parolă are n-biți de ghicire a entropiei, apare mai mult dificultatea unui atacator în a ghici parola medie.

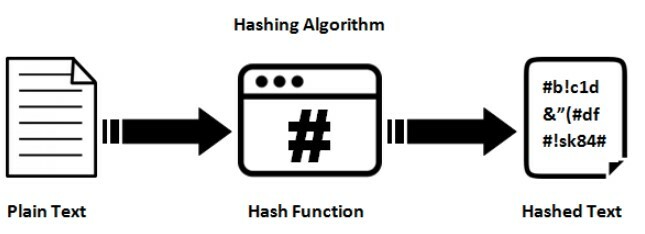

17. Hashing

Hashing este un algoritm de criptare care convertește parola în text simplu în hash-uri. Este o formă de metodă de securitate criptografică care este utilizată pentru a transforma șirurile de caractere într-o valoare cu lungime fixă mai scurtă care se prezintă ca șirul original.

De exemplu: Când un utilizator dorește să trimită un mesaj securizat, un hash este generat și criptat la mesajul dorit și este trimis împreună. Când mesajul este trimis la final, receptorul decriptează hash-ul, precum și mesajul pentru a-l citi.

18. Proceduri de strângere a mâinii

Procesul prin care două sisteme de informații stabilesc un canal de comunicare. Strângerea de mână începe atunci când un dispozitiv trimite conținut către alt dispozitiv pentru identificare, sincronizare și autentificare reciprocă.

19. Furt de identitate

Uneori, denumit și Frauda de identitate, implică preluarea neautorizată a bunurilor personale ale cuiva și apoi folosirea acestuia în mod ilicit pentru propriile beneficii.

20. IDS

Sistemul de detectare a intruziunilor este un software sau un dispozitiv care funcționează pentru a monitoriza traficul de rețea pentru activități dăunătoare. Aceste sisteme de detectare ajută la identificarea activității suspecte, la înregistrarea informațiilor legate de acestea și la încercările de blocare și raportare.

21. Spoofing IP

IP Spoofing sau IP Address Forgery este o tehnică de deturnare în care un cracker se preface ca o gazdă de încredere pentru a masca identitatea cuiva, a deturna browserele sau a avea acces la o rețea. Deși nu este ilegal să falsifice o adresă IP, deoarece doar prefaceți adresa dvs. pentru a vă ascunde activitățile online și a fi anonim.

Cu toate acestea, dacă cineva folosește tehnica pentru a se masca drept altcineva și se dedică activităților infracționale, cum ar fi furtul de identitate, atunci este ilegal.

22. Keylogger

Adesea denumită înregistrare prin tastare, Keylogger este un program de calculator care păstrează o înregistrare a apăsărilor de tastă pe tastatură. Întregul jurnal este salvat într-un fișier jurnal care este criptat și poate fi partajat cu receptori diferiți în scopuri diferite. Poate fi utilizat atât pentru mijloace legale, cât și ilegale. Poate urmări toate informațiile sensibile, cum ar fi parolele și codul PIN (Număr personal de identificare), în timp real și poate fi utilizat pentru deturnarea conturilor dvs. personale.

23. Virus macro

Un virus macro este o mică bucată de cod care este introdusă în macrocomenzile diferitelor programe de documentare și software, cum ar fi foi de calcul și documente Word. Ori de câte ori un utilizator deschide documentul afectat de un virus macro, începe automat o serie de acțiuni. Virusul macro se reproduce rapid la partajarea documentului cu mai multe noduri.

24. Programe malware

Programele malware sunt o mulțime de programe malware, cum ar fi viruși, troieni și spyware. Este un program rău intenționat care ajunge la un computer țintă și rulează scripturile care preiau întregul control asupra tuturor funcțiilor de calcul ale computerului țintă. Poate fura și deturna toate conținuturile sensibile stocate în fișiere criptate, decriptându-le.

25. Troieni pentru bancă mobilă

Utilizatorii care folosesc frecvent gadgeturi electronice în scopuri bancare sunt cel mai susceptibili de a fi afectați de serviciile bancare mobile Troieni. Influența începe cu suprapunerea interfeței troiene asupra interfeței aplicației bancare. Când utilizatorul introduce datele de conectare pentru a se conecta la contul său, troian îi jefuiește și folosește contul utilizatorului.

Familia Acecard și troienii Faketone au fost foarte eficienți într-o ciumă cibernetică din 2016, care a preluat zeci de aplicații bancare în Rusia.

Trebuie citit: Atac cibernetic: o realitate sau un mit?

26. Criptare unidirecțională

Hashing și criptare au același scop, adică o transmisie sigură a datelor între expeditor și receptor. Diferența principală dintre ambele constă în faptul că, în Hashing, nu puteți inversa procesul de recuperare a șirului original ne-hash, dar în criptare, puteți. Hashing este un fel de criptare unidirecțională, care este un proces ireversibil, de aceea este denumit unidirecțional.

27. Deschideți Wi-Fi

Un Deschideți Wi-Fi rețeaua este o conexiune neprotejată care nu necesită autentificare pentru a se conecta la aceasta. Deși pentru un profan este un tratament mai degrabă, este o amenințare pentru informațiile dvs. personale, deoarece vă expuneți la toate nodurile conectate în acea rețea. Hackerii pot monitoriza întregul trafic necriptat.

28. Adulmecarea parolei

Parola Adulmecând este procesul de intrare între un transfer de pachete de date care cuprinde parola. Procesul este realizat de o aplicație software numită Password Sniffer care captează pachetele de date care conțin parolă și o stochează în scopuri ilegale și rău intenționate.

29. Farming

Farming este un alt mecanism rău intenționat care redirecționează în mod fals un utilizator către un site fals care pare a fi unul autentic. Un utilizator introduce toate acreditările pe site-ul duplicat considerând că este cel legitim. Pharming este un fel de phishing care a devenit o amenințare majoră pentru toate site-urile de comerț electronic și de croitorie electronică.

30. Phishing

De Phishing, un hacker se străduiește să vă fure informațiile personale, cum ar fi parolele și e-mailurile. Phishingul se face în principal prin e-mailuri false care par a fi trimise printr-un site legitim precum Amazon sau e-bay. E-mailul vă solicită să vă actualizați sau să vă validați furnizând numele de utilizator și parola pentru a citi informațiile. Escrocii preiau controlul total asupra contului dvs. și vă interzic informațiile, cum ar fi informațiile despre contul bancar etc.

31. QAZ

QAZ este un celebru troian de backdoor care lansează versiunea netimperată a notepad.exe în sisteme, care permite hackerilor să se conecteze și să aibă acces la computerul afectat.

32. Ransomware

Ransomware poate fi orice software rău intenționat care criptează datele găsite pe sistemul unei persoane sau al unei companii. Odată ce datele sunt criptate în mâini greșite, victimei i se solicită o sumă imensă de bani, adică răscumpărare.

33. Inginerie inversă

Ingineria inversă este un mecanism pentru întreținerea și improvizarea software-ului în timp. Este folosit pentru a găsi erori și vulnerabilități în software, analizând blocurile de cod subiacente. Acest mecanism ajută și la reducerea replicării codului neintenționat, reducând costurile totale pentru testare și întreținere. Hackerii și crackerii folosesc Ingineria inversă pentru a găsi vulnerabilitățile în orice sistem de operare.

34. Rootkit

Cuvantul Rootkit a fost derivat din două cuvinte, „rădăcină”, ceea ce înseamnă control total asupra sistemului sau obținerea drepturilor de administrator prin ocolirea procesul de autentificare și „kit” înseamnă setul de instrumente, cum ar fi aplicațiile software și pachetele pentru a fi supus acestei intruziuni pentru privilegiați acces. Odată ce intrusul primește un control total asupra sistemului, precum cel al unui administrator, acesta poate modifica și șterge elementele aplicațiilor software care nu sunt altfel accesibile.

35. Script Kiddie

Un script pentru copii este un termen folosit pentru începători în hacking și cracking. Nu își poartă propria abilitate de a scrie un script pe cont propriu, folosesc scripturi dezvoltate de alți hackeri. Nu este nevoie de abilitate sau experiență pentru a fi un copil cu scenariu.

36. Inginerie sociala

Inginerie sociala se întâmplă atunci când un escroc manipulează un utilizator pentru a renunța la datele sale personale. Un inginer social este un om care interacționează cu indivizii pentru a aduna informațiile sensibile și, în cele din urmă, pentru a le smulge.

Cel mai frecvent exemplu de inginerie socială este atunci când un atacator păcălește utilizatorii să-și dea acreditările bancare și alte informații despre tranzacții.

37. Cal troian

Cal troian este un program rău intenționat care a fost raportat pentru prima dată în 19744 în raportul Forțelor Aeriene ale SUA. Sarcina utilă a acestui lucru poate fi orice, dar, în multe cazuri, acționează ca o ușă din spate pentru atacator. Odată ce atacatorul are controlul sistemului gazdă, acesta poate pune mâna pe informațiile personale, cum ar fi acreditările bancare sau poate infecta și rețeaua.

38. Vishing

Aceasta este încă o încercare a atacatorilor de a obține acces la detaliile financiare ale unei victime. Vishingul sau phishingul vocal sunt speciale, deoarece atacatorii încearcă să facă acest lucru prin apel telefonic.

39. Zero-Day

Zero Zero este o vulnerabilitate a software-ului computerului, care este necunoscută profesioniștilor în securitate, dar cunoscută hackerilor. Înainte ca părțile interesate să poată detecta și atenua acest lucru, hackerii exploatează această lacună.

Citește și: Ce este asigurarea cibernetică și de ce aveți nevoie de una?

40. Zombie Computer

Zombie Computer se întâmplă atunci când calul troian cu acces la distanță lasă coduri ascunse într-un sistem care permite unui criminal să controleze computerul de la distanță. Atacatorii se bazează pe diferite rețele de roboți care ajută la crearea de computere zombie, astfel încât să poată să comită infracțiuni în lumea cibernetică.

Indiferent de ceea ce înțelegeți și învățați din acest glosar de securitate cibernetică, mintea voastră a fost cel puțin deschisă unei noi gândiri astăzi!