Să aruncăm o privire asupra metodei de descoperire a conexiunilor neautorizate pe care le face computerul dvs. Windows și care poate duce la încălcarea datelor de la computer, deci trebuie să urmăriți conexiunea și să evitați cea care pare să fie neautorizat. Deoarece acest lucru poate duce la utilizarea lățimii de bandă și în scop ilegal. Așadar, aruncați o privire la ghidul complet discutat mai jos pentru a continua.

[dropcap] Y [/ dropcap] Dispozitivul nostru computer face conexiunile la sursele exterioare ori de câte ori vă conectați la internet. Aceste conexiuni sunt complet sigure și dispar atunci când sunt sub controlul dumneavoastră. Dar pot exista un fel de conexiuni care ar putea apărea pentru a acționa pe computerul dvs. fără a recunoaște. Dacă se întâmplă acest lucru, s-ar putea să vă pierdeți datele private în anumite surse. Când găsiți conexiuni neautorizate pe computer, atunci nu vă opriți. Găsiți modalitățile de a descoperi acele conexiuni. Aici, în acest articol, am scris despre metoda prin care puteți descoperi conexiunile neautorizate pe computerul dvs. Windows. Dacă sunteți interesat să aflați despre aceste metode, vă rugăm să mergeți și să citiți metoda dată mai jos. Aceasta este partea de introducere a postului, mergeți și citiți secțiunea principală a acestui post care este prezentată mai jos!

De fapt, unul dintre laptopurile mele funcționa neobișnuit, întrucât conexiunea se întrerupea și apoi m-am gândit să urmăresc conexiunile pe care laptopul meu le făcea. Așa că am decis să urmăresc conexiunile care ieșeau și am obținut rezultate surprinzătoare. Și atunci trebuie să închei câteva conexiuni, astfel încât să pot proteja rețeaua de a mă implica în unele activități ilegale. Și acum vă împărtășesc același lucru cu voi, astfel încât să îl puteți folosi și pentru a vă securiza dispozitivul.

Citește și: Top 5+ Cele mai bune Linux Distros pentru utilizatorii de Windows

Aici folosim cele două modalități posibile care vă vor ajuta să analizați conexiunile care se îndreaptă către dispozitivul dvs. și le puteți gestiona cu ușurință în funcție de dorința dvs. Deci, urmați ghidul pas cu pas de mai jos pentru a proceda.

Citește și: Cele mai bune site-uri web pentru descărcarea software-ului Windows 2019

În acest sens, veți utiliza o caracteristică încorporată a Windows pentru a accesa PowerShell și a vedea activitatea conexiunilor ascunse.

# 1 Pentru a ajunge la asociațiile dvs. utilizând PowerShell, apăsați mai întâi Câștigă + X. Se va deschide meniul Power User. Acest meniu oferă rute ușoare către diferite instrumente din Windows.

# 2 Apoi, selectați alegerea pentru PowerShell (administrator). Aveți nevoie de avantaje de administrator pentru a rula acest aparat.

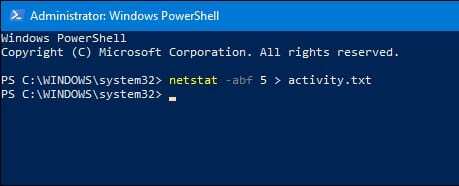

# 3 După avansul de mai sus Tastați acest lucru:

netstat - abf 5> activity.txt

și după aceea, apăsați Enter. Acum PC-ul dvs. va începe să înregistreze asocierile care se fac și le va păstra într-un document de conținut.

# 4 Acum, lăsați programul să ruleze câteva minute. Puteți continua să vă ocupați de ceva diferit, dacă doriți.

# 5 Opriți cronica informațiilor prin apăsarea Ctrl + C.

# 6 Acum pur și simplu tastați „activity.txt”Și apăsați Enter pentru a vedea datele înregistrate de program.

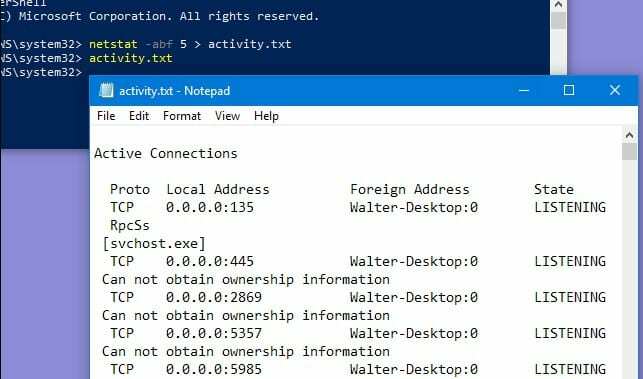

# 7 În cele din urmă, deschideți înregistrarea .txt în Notepad.

# 8 Această arhivă Notepad este plasată în organizatorul System32 așa cum a apărut dedesubt în cazul în care trebuie să o faceți referire mai târziu.

# 9 Dacă observați ceva pe care nu îl percepeți, căutați-l online. În cazul în care ajunge să fie ceva care ar putea fi nesigur pentru computerul dvs. sau protecție, căutați din nou pentru a descoperi cum să-l evacuați.

Citește și: Cum să actualizați toate software-urile de pe computerul dvs. Windows

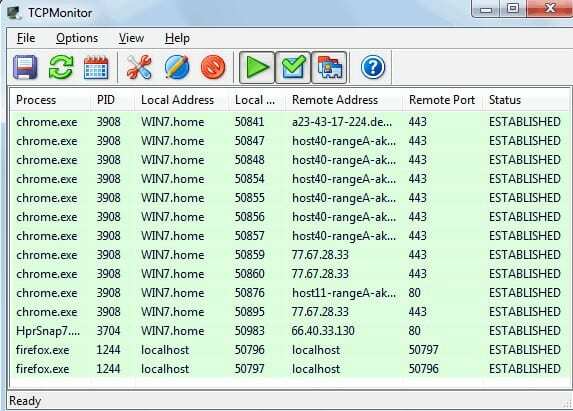

TCPView de la Microsoft este un instrument accesibil online pentru a arăta asociațiile. Și puteți utiliza acest portal pentru a vizualiza activitatea conexiunilor dvs. și a le descoperi pe cele ascunse.

Abordarea utilizării TCPView:

1. Accesați site-ul web de descărcare pentru TCPView.

asociații ascunse TCP-download-page-2

2. Faceți clic pe unde scrie descărcați TCPView.

3. După descărcare, eliminați înregistrările din plicul .zip.

4. În concluzie, rulați înregistrarea aplicației TCPView. Și în aplicație, puteți vedea toate activitățile de rețea care se desfășoară pe computerul dvs. Windows.

Mai exact, din acel moment, instrumentul va începe să afișeze toate asocierile prezente pe care le folosește computerul. În cazul în care vedeți ceva despre care nu sunteți sigur, puteți apăsa dreapta pe procedură și apăsați pe „Cine este … ”Pentru a obține mai multe date despre asta. Pe măsură ce programul rulează, anumite linii de informații prezintă linii roșii, galbene sau verzi. Aceste linii nuante atrag atenția cu privire la orice ajustări ale procedurilor. O caracteristică verde demonstrează o asociație de gadgeturi care a fost deschisă recent și, când se închide, va fi roșie. Caracteristicile galbene demonstrează că s-a produs o schimbare în acea asociație. Acest program funcționează rapid, iar spectacolul revine în mod regulat în diferite părți ale rezumatului, ceea ce face dificil uneori să atingi o anumită linie.

Citește și: Cel mai bun software de criptare a unității USB pentru Windows

După ce ați citit acest articol, ați aflat despre modul în care puteți descoperi conexiunile neautorizate pe care le face computerul Windows. Aceste informații sunt făcute cu scopul de a vă ajuta și sperăm că ați fi beneficiat cu adevărat din informațiile furnizate. Întreaga informație este oferită într-o limbă și stil ușor de citit. Să trecem la secțiunea de comentarii și să împărtășim postarea prin scrierea de opinii și sugestii. De asemenea, încercați să vă alocați ceva timp pentru a distribui această postare și celorlalți. În cele din urmă, dar cu toate acestea, vă mulțumesc că ați citit această postare!